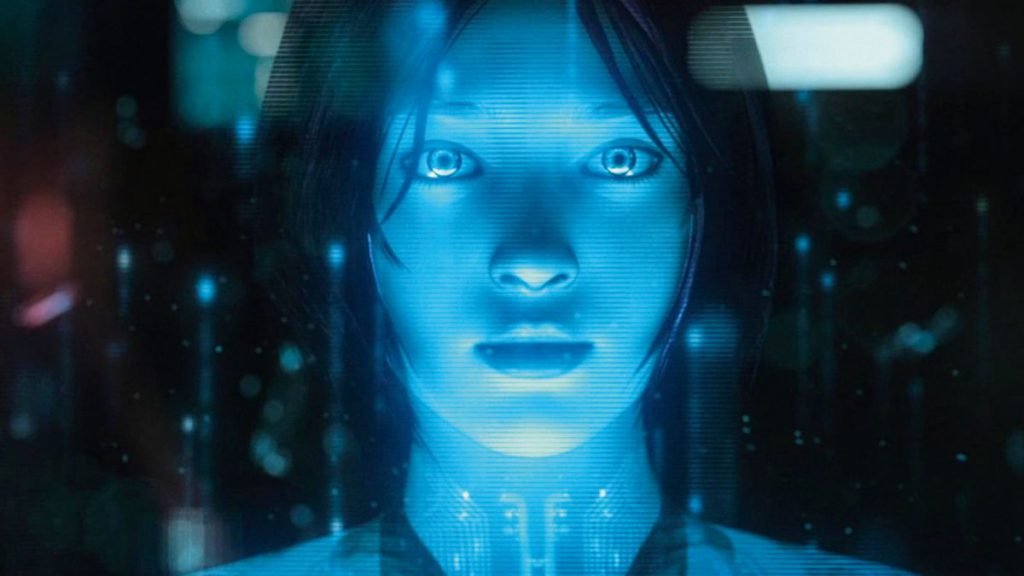

Die Forscher haben eine einfache Methode gezeigt, die für die Opfer eine physische Art von Sicherheitsrisiko sein, könnte sich, mit Cortana.

Die Forscher haben eine einfache Methode gezeigt, die für die Opfer eine physische Art von Sicherheitsrisiko sein, könnte sich, mit Cortana.

Genau wie Siri, Cortana ist standardmäßig auf allen Windows aktiviert 10 Geräte und der Assistent arbeitet auch während des Sperrbildschirm aktiv. Dies bedeutet also, im Grunde, dass selbst wenn Sie nicht in Windows angemeldet haben, Sie können Cortana verwenden, um Fragen zu fragen, ob durch Stimme oder durch Eingabe von. Zu durchsuchen und finden Antworten auf Ihre Fragen, Cortana verwendet Berichten zufolge Microsoft Edge-Browser und Internet Explorer 11.

Forscher bei McAfee haben einen Test durchgeführt, um zu sehen, wie ein Angreifer möglicherweise diese Tatsache nur missbrauchen könnte erkennen, dass sie in der Lage t die virutal asistant ausnutzen Kontrolle über das Gerät zu gewinnen.

Wie kann Cortana mißbraucht werden

McAfee erforscht gründlich wie ein Hacker könnte effektiv gefährden Cortana, um die Kontrolle über die Daten der Maschine zu gewinnen und damit schädlichen Code auf dem Opfer-PC läuft, die auch Ihr Login-Passwort ändern. Je nachdem, wie Sie es tun, Cortana mit mehr Aktionen reagieren, Suchergebnisse oder Web-Links wie Anzeige, die auf verschiedene Arten von vertrauenswürdigen Websites führen. Wenn es eine offizielle Website, die Ihre Frage beantworten kann, cortana können Sie die Ergebnisse daraus zeigen. Die schlechte Nachricht dabei ist, dass Cortana auch auf Wikipedia aufgeführten Ergebnisse zeigen kann. Da Wikipedia von jedermann bearbeitet werden, einige spezifische Angreifer können damit eine ganz bestimmte Wikipeida Frage zu beantworten und einen Web-Link hinzufügen, die Cortana vertraut wird davon ausgegangen wird,.

Forscher Cedric Cochin und Steve Povolni hatten folgenden Kommentar zu ihrem Bericht:

Es ist überraschend, dass Links angeboten werden und einen Link, wenn das Gerät gesperrt ist. Wenn Sie Ihren Lieblings-Netzwerk-Sniffer oder Man-in-the-Middle-Proxy starten, Sie werden sehen, dass die Links, sobald der Benutzer auf sie klickt besucht werden, unabhängig von der verriegelte Zustand des Geräts.

Dies bedeutet, dass wir die Navigation auf einer Website zwingen kann, (aber noch nicht das, was wir wollen) wenn das Gerät gesperrt ist. Jedoch, wir haben gesehen, dass Cortana wählerisch sein kann, wie sie bietet Ergebnisse. Bing müssen wissen bereits, diese Ergebnisse, und die meisten Links sind vertrauenswürdige Sites bekannt.

Diese Art von Misshandlung kann auf verschiedene Arten von unsicheren Konten führen, die Hauptidee hinter dem sein kann, den Computer mit verschiedenen Malware zu infizieren, dass kann sie beschädigt werden oder entriegeln.

Sein leicht zu sagen, als zu tun, Wikipedia ist sehr gut überprüft es Links web, aber Angreifer können Web-Seiten verwenden, deren Domains bereits abgelaufen den Domain-Namen zu erwerben und die URL verwenden, um eine bösartige Website zu führen.

Sobald diese Domäne wird übernommen, die URLs, die auf Wikipedia führen kann enthalten ein Exploit kann, die Infektionen aller Art auslösen können. McAfee-Forscher haben diese freie URLs ohne Inhalt zu sein, von einer sehr hohen Zahl erkannt, da hat Wikipedia eine Menge von Inhalten.

Contana Ermöglicht Auch Web Browsing

Außerdem, Forscher festgestellt haben, dass Crotana kann auch in dem der Benutzer fehlgeleitet werden, um das Internet zu direclty durchsuchen nach mit spezifischen Cortana Fähigkeiten und Befehle, die Zugriff auf Link-Hopping und dies erlauben sogar zur Folge haben kann Social-Media-Websites und andere Dienste von Drittanbietern und Orte zu gewinnen im Internet.

Der digitale Assistent von Microsoft kann auch selbst anmelden, um Social-Media-Sites verwendet wird, von den Gleichen von Facebook, Twitter und andere Websites und unter ihrem reccomendations ist mit Kanten- und Internet Explorer für Facebook-Login zu vermeiden.

Dies ist nicht der erste Skandal rund um Cortana als Forscher die Assistenten berichtet haben viele sensible Informationen zu sammeln:

verbunden: Cortana ist nicht Ihr Freund, aber Ihr Feind, und hier warum

Die gute Nachricht ist, dass diese Angriffsmethoden nicht geeignet sind, massiv oder populär werden, aber sie sind nicht außer Acht gelassen werden,, vor allem wegen der Tatsache, dass bei sorgfältigen Tricks, Diese Sicherheitsanfälligkeit kann verwendet werden massiv zur Verbreitung von Malware, wie Würmer oder andere Formen von Viren, solange Hacker physischen Zugriff hat.