Die Software ist auch als DBAN bekannt und wird in solche orientiert, die völlig wollen ihre Festplatte wischen, Massivplatte oder ein anderes Laufwerk auf dem Computer vollständig, so dass es so sauber wie am ersten Tag ist es zuerst gekauft wurde. Das Programm ist sehr intelligent und arbeitet über Kernel (Linux) auf Live-Boot. Wir haben beschlossen, eine Software-Überprüfung von Darik-Schuh zu tun und Nuke die Funktionen dieser Software zu illustrieren und wie es den Benutzern zugute kommen, die in Anspruch nehmen möchten.

Die Software ist auch als DBAN bekannt und wird in solche orientiert, die völlig wollen ihre Festplatte wischen, Massivplatte oder ein anderes Laufwerk auf dem Computer vollständig, so dass es so sauber wie am ersten Tag ist es zuerst gekauft wurde. Das Programm ist sehr intelligent und arbeitet über Kernel (Linux) auf Live-Boot. Wir haben beschlossen, eine Software-Überprüfung von Darik-Schuh zu tun und Nuke die Funktionen dieser Software zu illustrieren und wie es den Benutzern zugute kommen, die in Anspruch nehmen möchten.

App Profil

| Name | Darik-Schuh und Nuke |

| Art | Data Wiping Software |

| Entwickler | weiß |

| Offizielle Website | DBAN.org |

| Betriebssystem | Jedes Gerät, das es über das BIOS oder eine andere Firmware booten kann. |

| Lizenz Preis | $14.95 mit 100% Wischen Daten und ein Zertifikat Bericht. |

| Free Version | Ja, ohne Zertifizierung von Wipe. |

| Benutzererfahrung | Diskutieren Darik-Schuh und Nuke In unserem Forum |

Darik ES Boot and Nuke - Technische Zusammenfassung

Sobald wir heruntergeladen die 15.9MB ISO-image, wir haben seine geringe Größe bemerkt. Dies ist äußerst praktisch, weil DBAN auf einer breiten Palette von verschiedenen tragbaren Geräten passen, wie alte USB-Laufwerke, CDs, alte Speicherkarten, etc. Dies ist sehr wichtig, weil Sie die Wahl haben, wie es bootfähig machen. Beispielsweise, wenn Ihr Laptop Sie können nicht über ein CD / DVD-Laufwerk installieren und über ein USB-Laufwerk booten, die besonders bequem

Neben diesem Vorteil, es gibt auch andere Funktionen, die beachtet werden sollten:

Eine Vielzahl von Wisch Standards.

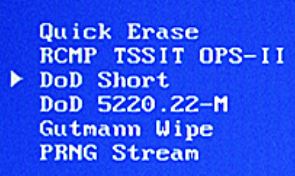

Wenn DBAN Stiefel können Sie feststellen, dass, nachdem Sie wählen, welches Laufwerk Sie vollständig tilgen wollen, Sie werden einen Bildschirm sehen, dass mehrere Wischoptionen bietet, die besonders wirksam sind,:

Einer dieser Standards ist die DoD(Department of Defense)‚s 5220-22 M, die verwendet ein Verfahren, das die Sektorstellen Ihrer Festplatte mit verschiedenen Zeichen ersetzt, die völlig zufällig sein kann, wonach sie verifiziert. Dies ist eine sehr effektive Datenwischverfahren, und es kann täuschen auch die modernste Data Recovery Software.

Ein weiterer Standard, der besonders interessant ist, ist die RCMP TSSIT OPS-II wischen Methode die in einer Vielzahl von Datei Schreddern Programme und andere Software verwendet gemeldet werden wurde. Was die Methode tut, ist sehr ähnlich DoD-Verfahren. Doch es mehrere Durchgänge durchführt, um sicherzustellen, dass die Informationen für gut gegangen:

→1: Schreibt einen Null

2: schreibt ein

3: Schreibt einen Null

4: schreibt ein

5: Schreibt einen Null

6: schreibt ein

7: Schreibt einen Zufallscharakter und überprüft die Schreib

Quelle: pcsupport.about.com

Eine weitere Möglichkeit zur Auswahl des Guttmann Wipe Verfahren, von Peter Gutmann und Colin Plumb erstellt. Diese Methode ist für ATA IDE und SATA entwickelt, weil es von Vorteil, Konzeption für die sichere Löschung Unterstützung für ATA-Laufwerke nimmt.

Wir möchten vor allem die Art und Weise PRNG Stromverfahren arbeitet, da es einen Generator zu ersetzen Daten mit zufälligen Zeichen verwendet, ähnlich wie die Datenverschlüsselung Grundsätze.

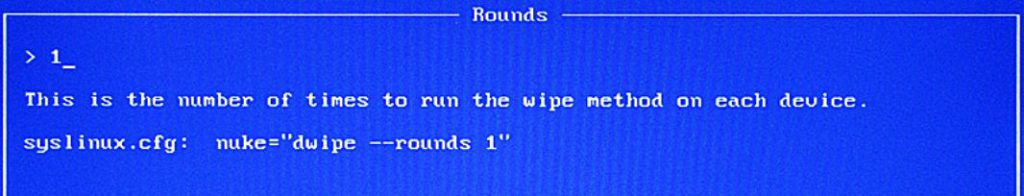

Das Abwischen Runden.

Mit dieser Funktion kann der Benutzer die Anzahl der Durchgänge festlegen will er DBAN die maximale Wirksamkeit der Löschung zu gewinnen auszuführen. Es wird über den Befehl nuke =“dwipe getan – -Rund n“, wobei‚n‘die Anzahl der Runden ist aber für die Einfachheit kann Anwender setzte es auch aus dem Menü:

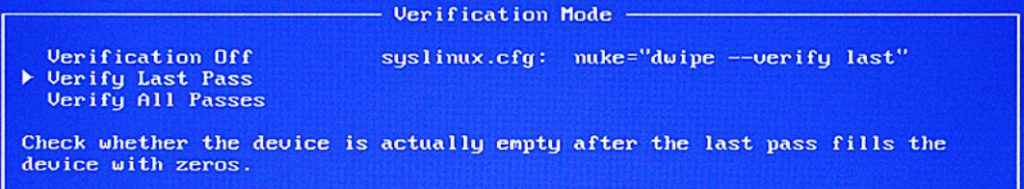

Verifizierungsmodus

Dieses besondere Merkmal des Programms ist ein wichtiger, weil es einen Reverse-Check, um zu überprüfen, ob die Daten aus dem betroffenen Computer abgewischt wurden führt.

Was uns gefällt

Wir haben das Gefühl, dass bestimmte Merkmale dieses Programms unterscheiden sie sich von anderen:

- Einfachheit und Leichtigkeit.

- Eine Wahl zwischen Vielzahl von Wisch Standards.

- Geringe Größe.

- Erläuterung der Befehle und Bedeutung für jede Aktion.

Was fehlt

- Wir hatten das Gefühl, dass mehrere verschiedene Aspekte dieser Software verbessert werden könnte.

- Hinzugefügt Anweisungen für unerfahrene Anwender, die das Programm herunterladen, die erklären, wie es bootfähig zu machen und es verwenden, effektiv.

- Hinzugefügt bootfähiges Laufwerk-Hersteller oder Bild Schriftsteller Scheibe die Notwendigkeit einer Vereinfachung solchen Software für den Fall, zum Herunterladen und Installieren der Benutzer es nicht haben.

Abschluss

Unterm Strich für DBAN ist, dass das Programm kann Ihnen helfen, wenn Sie paranoid sind, mag, dass Ihre Festplatte verkaufen oder auch wenn Sie ein PC-Reparatur-Geschäft laufen. Jedoch, wir empfehlen die Certified Version für Unternehmen mit, weil es eine Garantie der Datenentfernung, im Gegensatz zu der freien Lizenz. So oder so, wir möchten diese Software, weil es sehr einfach ist und die Arbeit für Sie ohne hic-ups erledigen.

Unterm Strich für DBAN ist, dass das Programm kann Ihnen helfen, wenn Sie paranoid sind, mag, dass Ihre Festplatte verkaufen oder auch wenn Sie ein PC-Reparatur-Geschäft laufen. Jedoch, wir empfehlen die Certified Version für Unternehmen mit, weil es eine Garantie der Datenentfernung, im Gegensatz zu der freien Lizenz. So oder so, wir möchten diese Software, weil es sehr einfach ist und die Arbeit für Sie ohne hic-ups erledigen.