In der heutigen vernetzten Gesellschaft, Das Gespenst der Cybersicherheitsbedrohungen ist größer denn je, wobei Ransomware zu einer der größten Herausforderungen wird. LockBit 3.0, auch bekannt als LockBit Black, steht an der Spitze dieses digitalen Ansturms, Schwachstellen werden mit einer Raffinesse ausgenutzt, die selbst erfahrene Experten in Angst und Schrecken versetzt.

Dieser Artikel befasst sich eingehend mit der Funktionsweise von LockBit 3.0, Licht auf die Infiltrationsmethoden werfen, die Komplexität seiner Angriffe, und die praktikablen Schritte, die Sie unternehmen können, um sich gegen diese allgegenwärtige Bedrohung zu verteidigen. Ausgestattet mit Erkenntnissen und umsetzbaren Strategien, Sie erhalten das nötige Wissen, um Ihre digitale Abwehr zu stärken und Ihre wertvollen Daten vor der allgegenwärtigen Bedrohung durch Ransomware zu schützen..

Lockbit 3.0 Virusdetails

| Name | LockBit-Virus. |

| Art | Ransomware, Cryptovirus |

| Ransom Anspruchsvolle Hinweis | ooxlOmJxX.README.txt |

| Entfernungszeit | 5 Protokoll |

| Detection Tool |

Prüfen Sie, ob Ihr Mac von LockBit betroffen ist 3.0

Herunterladen

Malware Removal Tool

|

LockBit verstehen 3.0 Ransomware: Was du wissen musst

In den vergangenen Jahren, Die digitale Welt ist von einer Vielzahl von Cybersicherheitsbedrohungen betroffen, darunter besonders bösartige Ransomware. LockBit 3.0, auch bekannt als LockBit Black, stellt die neueste Entwicklung einer Reihe von Schadsoftware dar, die seit 2019. Diese fortschrittliche Ransomware-Variante verschlüsselt nicht nur Dateien, sondern verwendet auch einzigartige Methoden, um der Erkennung zu entgehen und ihre Persistenz auf infizierten Systemen sicherzustellen.

Warum ist LockBit 3.0 Wird als bedrohliche Malware angesehen?

LockBit 3.0 hat in der Cybersicherheits-Community aus mehreren Gründen einen schlechten Ruf erlangt. Erste, die Annahme der Ransomware as a Service (RAAS) Modell ermöglicht es ihm, seine Reichweite weit auszudehnen. Durch die Nutzung dieses Modells, die Macher von LockBit 3.0 können Partner für die Verbreitung der Malware gewinnen, wodurch die Zahl der Infektionen steigt.

Weiter, LockBit 3.0 verfügt über erweiterte Funktionen wie das Deaktivieren von REMOVED und das Löschen Volumeschattenkopie-Dienst, Wiederherstellungsbemühungen für Opfer schwieriger machen. Seine Funktionsweise, Dazu gehört das gezielte Angreifen und Verschlüsseln kritischer Infrastruktur- und Organisationsdaten, unterstreicht die hohe Bedrohung, die sie darstellt.

Ein weiterer Aspekt, der die Bedrohungslage verstärkt, LockBit 3.0 ist die kontinuierliche Weiterentwicklung. Seit seiner Gründung, LockBit wurde weiterentwickelt und integriert nun ausgefeiltere Infektions- und Umgehungstechniken.

Diese Anpassungsfähigkeit stellt sicher, dass die Ransomware den Cybersicherheitsabwehrmaßnahmen immer einen Schritt voraus ist, Erschwert die Bemühungen von Forschern und Sicherheitsexperten, Schutzmaßnahmen dagegen zu entwickeln.

Decodierung des LockBits 3.0 Angriffsprozess

Der LockBit 3.0 Ransomware führt seinen Angriff durch einen gut strukturierten Prozess aus:

- Erster Zugriff: LockBit 3.0 verschafft sich typischerweise Zutritt zu einem System über ungeschützte RDP-Ports oder durch Ausnutzen ungepatchter Server-Schwachstellen. Dieser erste Ansatzpunkt ist entscheidend für die nächsten Phasen des Angriffs.

- Ausführung: Einmal im Inneren, Die Ransomware entschlüsselt ihren Quellcode mithilfe eines einzigartigen Zugriffstokens, bevor sie auf dem Computer des Opfers ausgeführt wird.. Dieser Schritt dient dazu, grundlegende Erkennungsmechanismen zu umgehen, die bösartige Aktivitäten identifizieren und blockieren könnten..

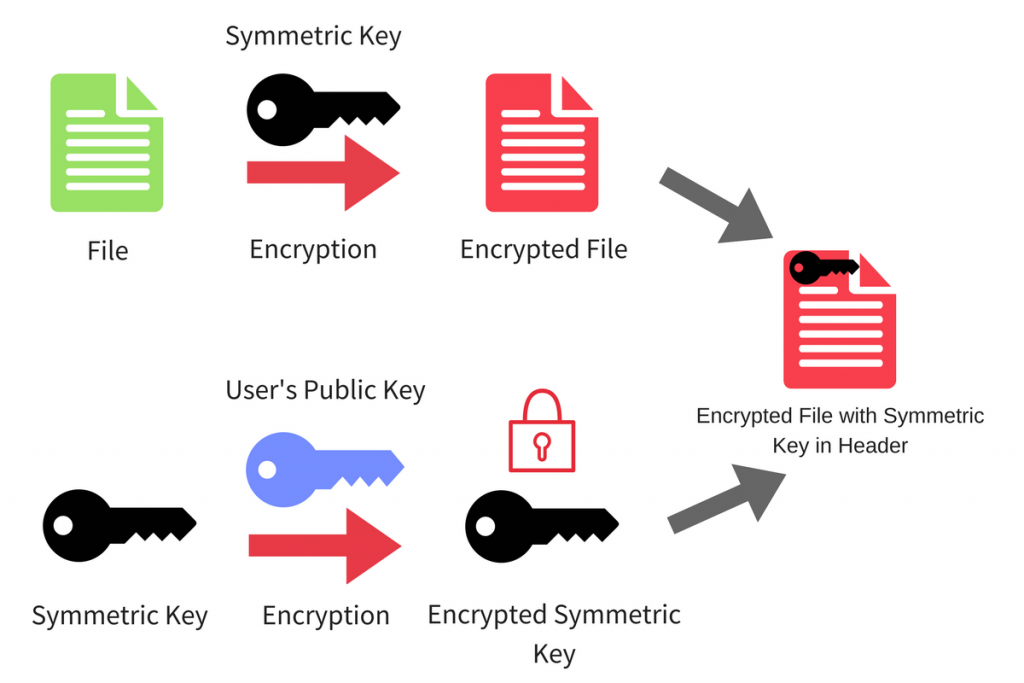

- File Encryption: LockBit 3.0 identifiziert und verschlüsselt dann Dateien im gesamten System, Anhängen einer zufälligen Zeichenfolge als Erweiterung. Dadurch werden die Dateien als unzugänglich ohne den entsprechenden Entschlüsselungsschlüssel markiert.

- Lösegeldforderung: Ein Erpresserbrief wird an mehreren Orten hinterlassen, Informieren des Opfers über die Verschlüsselung und die Forderungen der Angreifer. Um die Transaktion zu erleichtern, sind in der Regel Zahlungsanweisungen enthalten..

- Abwehrmaßnahmen deaktivieren: Um eine ununterbrochene Tätigkeit zu gewährleisten, LockBit 3.0 deaktiviert wichtige Systemabwehrmechanismen, Ereignisprotokolldienste, und Volumeschattenkopie, die häufig bei Datenrettungsversuchen verwendet werden.

Der Erpresserbrief des Virus enthält die folgende Nachricht an die Opfer:

~~~ Sperrbit 3.0 die weltweit schnellste und stabilste Ransomware aus dem Jahr 2019~~~

>>>>> Ihre Daten werden gestohlen und verschlüsselt.

Wenn Sie das Lösegeld nicht zahlen, die Daten werden auf unseren TOR-Darknet-Seiten veröffentlicht. Denken Sie daran, dass sobald Ihre Daten auf unserer Leak-Site erscheinen, es könnte jederzeit von Ihren Konkurrenten gekauft werden, also zögere nicht lange. Je früher Sie das Lösegeld zahlen, desto eher ist Ihr Unternehmen sicher.Tor-Browser-Links:

http://lockbitapt2d73krlbewgv27tquljgxr33xbwwsp6rkyieto7u4ncead.onion

http://lockbitapt2yfbt7lchxejug47kmqvqqxvvjpqkmevv4l3azl3gy6pyd.onion

http://lockbitapt34kvrip6xojylohhxrwsvpzdffgs5z4pbbsywnzsbdguqd.onion

http://lockbitapt5x4zkjbcqmz6frdhecqqgadevyiwqxukksspnlidyvd7qd.onion

http://lockbitapt6vx57t3eeqjofwgcglmutr3a35nygvokja5uuccip4ykyd.onion

http://lockbitapt72iw55njgnqpymggskg5yp75ry7rirtdg4m7i42artsbqd.onion

http://lockbitaptawjl6udhpd323uehekiyatj6ftcxmkwe5sezs4fqgpjpid.onion

http://lockbitaptbdiajqtplcrigzgdjprwugkkut63nbvy2d5r4w2agyekqd.onion

http://lockbitaptc2iq4atewz2ise62q63wfktyrl4qtwuk5qax262kgtzjqd.onionLinks für normale Browser:

http://lockbitapt2d73krlbewgv27tquljgxr33xbwwsp6rkyieto7u4ncead.onion.ly

http://lockbitapt2yfbt7lchxejug47kmqvqqxvvjpqkmevv4l3azl3gy6pyd.onion.ly

http://lockbitapt34kvrip6xojylohhxrwsvpzdffgs5z4pbbsywnzsbdguqd.onion.ly

http://lockbitapt5x4zkjbcqmz6frdhecqqgadevyiwqxukksspnlidyvd7qd.onion.ly

http://lockbitapt6vx57t3eeqjofwgcglmutr3a35nygvokja5uuccip4ykyd.onion.ly

http://lockbitapt72iw55njgnqpymggskg5yp75ry7rirtdg4m7i42artsbqd.onion.ly

http://lockbitaptawjl6udhpd323uehekiyatj6ftcxmkwe5sezs4fqgpjpid.onion.ly

http://lockbitaptbdiajqtplcrigzgdjprwugkkut63nbvy2d5r4w2agyekqd.onion.ly

http://lockbitaptc2iq4atewz2ise62q63wfktyrl4qtwuk5qax262kgtzjqd.onion.ly>>>>> Welche Garantie gibt es, dass wir Sie nicht betrügen?

Wir sind das älteste Ransomware-Partnerprogramm der Welt, nichts ist wichtiger als unser Ruf. Wir sind keine politisch motivierte Gruppe und wollen nichts weiter als Geld. Wenn du zahlst, Wir stellen Ihnen Entschlüsselungssoftware zur Verfügung und vernichten die gestohlenen Daten. Nachdem Sie das Lösegeld bezahlt haben, Sie werden schnell noch mehr Geld verdienen. Betrachten Sie diese Situation einfach als eine bezahlte Schulung für Ihre Systemadministratoren, weil wir Sie aufgrund der fehlerhaften Konfiguration Ihres Unternehmensnetzwerks angreifen konnten. Unsere Pentest-Dienste sollten genauso bezahlt werden, wie Sie die Gehälter Ihrer Systemadministratoren bezahlen.. Komm darüber hinweg und bezahle dafür. Wenn wir Ihnen nach der Zahlung keinen Entschlüsseler geben oder Ihre Daten nicht löschen, niemand wird uns in Zukunft bezahlen. Weitere Informationen über uns finden Sie auf Ilon Musks Twitter https://twitter.com/hashtag/lockbit?f=leben>>>>> Sie müssen uns kontaktieren und eine Datei kostenlos auf TOR-Darknet-Sites mit Ihrer persönlichen ID entschlüsseln

Laden Sie den Tor-Browser https herunter und installieren Sie ihn://www.torproject.org/

Schreiben Sie in den Chatraum und warten Sie auf eine Antwort, Wir garantieren eine Antwort von Ihnen. Wenn Sie für die Korrespondenz mit uns eine eindeutige ID benötigen, die niemand erfährt, erzähl es im Chat, Wir erstellen einen geheimen Chat für Sie und geben Ihnen seine ID über den privaten Einmal-Memo-Dienst, niemand außer Ihnen kann diese ID herausfinden. Manchmal müssen Sie einige Zeit auf unsere Antwort warten, Das liegt daran, dass wir viel Arbeit haben und Hunderte von Unternehmen auf der ganzen Welt angreifen..Persönlicher Link zum Tor-Browser, der nur Ihnen zur Verfügung steht (verfügbar während eines DDoS-Angriffs):

http://lockbitsupuhswh4izvoucoxsbnotkmgq6durg7kficg6u33zfvq3oyd.onionTor-Browser-Links zum Chatten (manchmal aufgrund von DDoS-Angriffen nicht verfügbar):

http://lockbitsupa7e3b4pkn4mgkgojrl5iqgx24clbzc4xm7i6jeetsia3qd.onion

http://lockbitsupdwon76nzykzblcplixwts4n4zoecugz2bxabtapqvmzqqd.onion

http://lockbitsupn2h6be2cnqpvncyhj4rgmnwn44633hnzzmtxdvjoqlp7yd.onion

http://lockbitsupo7vv5vcl3jxpsdviopwvasljqcstym6efhh6oze7c6xjad.onion

http://lockbitsupq3g62dni2f36snrdb4n5qzqvovbtkt5xffw3draxk6gwqd.onion

http://lockbitsupqfyacidr6upt6nhhyipujvaablubuevxj6xy3frthvr3yd.onion

http://lockbitsupt7nr3fa6e7xyb73lk6bw6rcneqhoyblniiabj4uwvzapqd.onion

http://lockbitsupuhswh4izvoucoxsbnotkmgq6durg7kficg6u33zfvq3oyd.onion

http://lockbitsupxcjntihbmat4rrh7ktowips2qzywh6zer5r3xafhviyhqd.onion>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>

>>>>> Ihre persönliche ID: B51C595D54036891C97A343D13B59749 <<<<< >>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>> Warnung! Löschen oder ändern Sie keine verschlüsselten Dateien, es kommt zu Problemen bei der Entschlüsselung von Dateien!

>>>>> Bitten Sie weder die Polizei noch das FBI um Hilfe und erzählen Sie niemandem, dass wir Sie angegriffen haben.

Sie werden nicht helfen und die Dinge für Sie nur schlimmer machen. In 3 Jahrelang wurde kein einziges Mitglied unserer Gruppe von der Polizei erwischt, Wir sind erstklassige Hacker und hinterlassen nie eine Spur des Verbrechens. Die Polizei wird versuchen, Sie auf irgendeine Weise von der Zahlung des Lösegeldes abzuhalten. Das Erste, was man Ihnen sagen wird, ist, dass es keine Garantie für die Entschlüsselung Ihrer Dateien und das Entfernen gestohlener Dateien gibt., das ist nicht wahr, Wir können vor der Zahlung eine Testentschlüsselung durchführen und Ihre Daten werden garantiert entfernt, da dies eine Frage unseres Rufs ist, Wir verdienen Hunderte Millionen Dollar und werden unseren Umsatz nicht wegen Ihrer Dateien verlieren. Es ist für die Polizei und das FBI sehr vorteilhaft, jeden auf dem Planeten über Ihr Datenleck zu informieren, denn dann erhält Ihr Staat die für Sie aufgrund der DSGVO und anderer ähnlicher Gesetze vorgesehenen Geldbußen.. Die Geldstrafen werden zur Finanzierung der Polizei und des FBI verwendet, Sie werden mehr süße Kaffeedonuts essen und immer dicker werden. Der Polizei und dem FBI ist es egal, welche Verluste Sie durch unseren Angriff erleiden, und wir helfen Ihnen, alle Ihre Probleme für eine bescheidene Geldsumme loszuwerden. Darüber hinaus sollten Sie wissen, dass es nicht unbedingt Ihr Unternehmen ist, das das Lösegeld bezahlen muss, und nicht unbedingt von Ihrem Bankkonto, es kann von einer unbekannten Person durchgeführt werden, wie jeder Philanthrop, der Ihr Unternehmen liebt, beispielsweise, Elon Musk, Die Polizei wird Ihnen also nichts tun, wenn jemand das Lösegeld für Sie bezahlt. Wenn Sie befürchten, dass jemand Ihre Banküberweisungen verfolgt, Sie können Kryptowährung problemlos gegen Bargeld kaufen, Somit bleibt keine digitale Spur zurück, die darauf schließen lässt, dass jemand aus Ihrem Unternehmen unser Lösegeld bezahlt hat. Die Polizei und das FBI werden nicht in der Lage sein, Klagen Ihrer Kunden wegen der Weitergabe persönlicher und privater Informationen zu verhindern. Die Polizei und das FBI werden Sie nicht vor wiederholten Angriffen schützen. Die Zahlung des Lösegeldes an uns ist viel billiger und rentabler als die Zahlung von Geldstrafen und Anwaltskosten.>>>>> Welche Gefahren birgt das Durchsickern von Unternehmensdaten?.

Zunächst, Sie erhalten Geldstrafen von der Regierung wie die GDRP und viele andere, Sie können von Kunden Ihres Unternehmens wegen der Weitergabe vertraulicher Informationen verklagt werden. Ihre durchgesickerten Daten werden von allen Hackern auf dem Planeten für verschiedene unangenehme Dinge verwendet. Beispielsweise, Social-Engineering, Ihre Mitarbeiter’ Persönliche Daten können verwendet werden, um Ihr Unternehmen erneut zu infiltrieren. Bankdaten und Reisepässe können zur Erstellung von Bankkonten und Online-Geldbörsen verwendet werden, über die kriminelles Geld gewaschen wird. Auf einer weiteren Urlaubsreise, Sie müssen dem FBI erklären, woher Sie gestohlene Kryptowährung im Wert von mehreren Millionen Dollar haben, die über Ihre Konten auf Kryptowährungsbörsen transferiert wurde.. Ihre persönlichen Daten könnten für die Gewährung von Krediten oder den Kauf von Geräten verwendet werden. Sie müssten später vor Gericht beweisen, dass Sie den Kredit nicht aufgenommen haben und den Kredit einer anderen Person zurückzahlen.. Ihre Konkurrenten könnten die gestohlenen Informationen nutzen, um Technologien zu stehlen oder ihre Prozesse zu verbessern, Ihre Arbeitsweise, Lieferanten, Investoren, Sponsoren, Mitarbeiter, es wird alles gemeinfrei sein. Sie werden nicht glücklich sein, wenn Ihre Konkurrenten Ihre Mitarbeiter zu anderen Firmen locken, die bessere Löhne anbieten, wirst du? Ihre Konkurrenten werden Ihre Informationen gegen Sie verwenden. Beispielsweise, Suchen Sie in den Finanzdokumenten nach Steuerverstößen oder anderen Verstößen, Sie müssen also Ihre Firma schließen. Laut Statistik, Zwei Drittel der kleinen und mittleren Unternehmen schließen innerhalb eines halben Jahres nach einer Datenschutzverletzung. Sie müssen die Schwachstellen in Ihrem Netzwerk finden und beheben, Zusammenarbeit mit den von Datenlecks betroffenen Kunden. All dies sind sehr kostspielige Verfahren, die die Kosten eines Ransomware-Angriffs um das Hundertfache übersteigen können.. Es ist viel einfacher, billiger und schneller, um uns das Lösegeld zu zahlen. Nun, und vor allem, Sie erleiden einen Reputationsverlust, Sie bauen Ihr Unternehmen seit vielen Jahren auf, und jetzt wird dein Ruf zerstört.Lesen Sie mehr über die DSGVO-Gesetzgebung::

https://de.wikipedia.org/wiki/Datenschutz-Grundverordnung

https://gdpr.eu/was-ist-gdpr/

https://gdpr-info.eu/>>>>> Gehen Sie nicht zu Wiederherstellungsunternehmen, Sie sind im Wesentlichen nur Mittelsmänner, die mit Ihnen Geld verdienen und Sie betrügen.

Uns sind Fälle bekannt, in denen Wiederherstellungsunternehmen Ihnen mitteilen, dass der Lösegeldpreis hoch ist 5 Millionen Dollar, aber in Wirklichkeit verhandeln sie heimlich mit uns über 1 Millionen Dollar, also verdienen sie 4 Millionen Dollar von Ihnen. Wenn Sie sich direkt und ohne Zwischenhändler an uns wenden würden, würden Sie zahlen 5 mal weniger, das is 1 Millionen Dollar.>>>> Sehr wichtig! Für diejenigen, die eine Cyber-Versicherung gegen Ransomware-Angriffe haben.

Versicherungsgesellschaften verlangen, dass Sie Ihre Versicherungsdaten geheim halten, Dies bedeutet, niemals den im Vertrag festgelegten Höchstbetrag oder gar nichts zu zahlen, Verhandlungen stören. Die Versicherungsgesellschaft wird versuchen, die Verhandlungen auf jede erdenkliche Weise zum Scheitern zu bringen, damit sie später argumentieren kann, dass Ihnen der Versicherungsschutz verweigert wird, weil Ihre Versicherung den Lösegeldbetrag nicht abdeckt. Zum Beispiel ist Ihr Unternehmen versichert 10 Millionen Dollar, während Sie mit Ihrem Versicherungsagenten über das Lösegeld verhandeln, wird er uns den geringstmöglichen Betrag anbieten, beispielsweise 100 tausend Dollar, Wir werden den dürftigen Betrag ablehnen und zum Beispiel den Betrag von verlangen 15 Millionen Dollar, Der Versicherungsagent wird uns niemals die Obergrenze Ihrer Versicherung anbieten 10 Millionen Dollar. Er wird alles tun, um die Verhandlungen zum Scheitern zu bringen und sich weigern, uns vollständig auszuzahlen und Sie mit Ihrem Problem allein zu lassen. Wenn Sie uns anonym mitgeteilt haben, dass Ihr Unternehmen versichert ist $10 Millionen und weitere wichtige Details zum Versicherungsschutz, Wir würden nicht mehr verlangen als $10 Millionen im Schriftverkehr mit dem Versicherungsvertreter. Auf diese Weise hätten Sie ein Leck vermieden und Ihre Informationen entschlüsselt. Aber da der hinterhältige Versicherungsvertreter absichtlich verhandelt, um den Versicherungsanspruch nicht zu bezahlen, In dieser Situation gewinnt nur die Versicherungsgesellschaft. Um all dies zu vermeiden und das Geld auf der Versicherung zu bekommen, Informieren Sie uns unbedingt anonym über die Verfügbarkeit und Bedingungen des Versicherungsschutzes, davon profitieren Sie und wir, aber es nützt der Versicherungsgesellschaft nichts. Arme Multimillionärsversicherer werden nicht verhungern und durch die Zahlung des im Vertrag festgelegten Höchstbetrags nicht ärmer werden, denn jeder weiß, dass der Vertrag teurer ist als Geld, Lassen Sie sie daher die in Ihrem Versicherungsvertrag festgelegten Bedingungen erfüllen, dank unserer Interaktion.>>>>> Wenn Sie das Lösegeld nicht zahlen, Wir werden Ihr Unternehmen in Zukunft wieder angreifen.

Dieser Prozess demonstriert nicht nur die Raffinesse von LockBit 3.0 unterstreicht aber auch die Bedeutung proaktiver und umfassender Cybersicherheitsmaßnahmen.

Zur Abwehr solcher Bedrohungen, Es ist von entscheidender Bedeutung, aktuelle und robuste Sicherheitslösungen zu unterhalten. In diesem Kontext, SpyHunter, mit seinen erweiterten Funktionen zur Erkennung und Entfernung von Malware, stellt ein strategisches Verteidigungstool dar, das Bedrohungen wie LockBit identifizieren und eindämmen kann 3.0.

Funktionsweise und Auswirkungen von LockBit verstehen 3.0 ist der erste Schritt zur Stärkung unserer Abwehrkräfte gegen diese gewaltige Bedrohung. Indem Sie informiert und vorbereitet bleiben, Unternehmen können sich besser vor den verheerenden Auswirkungen von Ransomware-Angriffen schützen.

Wie werden Systeme mit LockBit infiziert? 3.0?

Die Infiltration von LockBit 3.0 in Systeme kann auf verschiedene Weise erfolgen, Viele davon nutzen einfache menschliche Fehler oder Systemschwachstellen aus.

Das Verständnis dieser Methoden ist für die Prävention von entscheidender Bedeutung. Diese Ransomware, berüchtigt für seine Heimlichkeit und Effizienz, kann Daten sperren und stehlen, und verursacht erheblichen Schaden für Einzelpersonen und Organisationen gleichermaßen.

Gängige Methoden, die Hacker zum Einsatz von LockBit verwenden 3.0

Die Methoden, mit denen Hacker LockBit verbreiten 3.0 sind vielfältig, Jeder nutzt unterschiedliche Schwachstellen innerhalb eines Systems oder seiner Benutzer aus. Zu den häufigsten Methoden gehören:

- E-Mail-Phishing: Verwenden betrügerischer E-Mails, die Benutzer dazu verleiten, auf bösartige Links zu klicken oder infizierte Anhänge herunterzuladen.

- Piratensoftware: Verbreitung der Ransomware durch illegale Software-Downloads, Risse, oder Keygens.

- Ausnutzen von Schwachstellen: Ausnutzung veralteter Software oder ungepatchter Systeme, um sich gewaltsam Zutritt zu verschaffen.

- Remote Desktop Protocol (RDP) Exploits: Zugriff auf Systeme über schwache oder gestohlene RDP-Anmeldeinformationen, um Schadsoftware einzuschleusen.

Prävention erfordert eine Kombination aus Wachsamkeit, ordnungsgemäße Systemwartung, und die Verwendung vertrauenswürdiger Sicherheitslösungen wie SpyHunter, die Bedrohungen wie LockBit erkennen und entfernen kann 3.0.

Die Rolle von E-Mail-Phishing bei der Verbreitung von LockBit 3.0

Email Phishing ist eine weit verbreitete Methode von Cyberkriminellen zur Verbreitung von LockBit 3.0. Der Empfänger wird dazu verleitet, einen schädlichen Link zu öffnen oder einen Anhang herunterzuladen, der die Ransomware enthält..

Diese E-Mails imitieren oft legitime Mitteilungen von bekannten Unternehmen oder Kontakten, wodurch es schwieriger wird, sie zu verdächtigen. Die Hervorhebung der Gefahren und Anzeichen von Phishing-E-Mails ist wichtig, um Benutzer darüber aufzuklären, wie sie vermeiden können, Opfer solcher Betrügereien zu werden..

Wichtige Tipps zum Erkennen und Vermeiden von Phishing-Versuchen sind:

- Überprüfung der E-Mail-Adresse des Absenders auf Legitimität.

- Suchen Sie nach Rechtschreib- oder Grammatikfehlern im Text der E-Mail.

- Vermeiden Sie das Herunterladen von Anhängen aus unbekannten oder unerwünschten E-Mails.

- Klicken Sie nicht auf Links in E-Mails, in denen vertrauliche Informationen abgefragt werden oder die verdächtig erscheinen..

Der Einsatz eines sicheren E-Mail-Dienstes, der potenziell gefährliche E-Mails herausfiltert, kann das Infektionsrisiko weiter verringern. Letzten Endes, Wenn Sie sich über die Taktiken von Cyberkriminellen informieren und sich auf umfassende Sicherheitslösungen wie SpyHunter verlassen, können Sie sich stark vor Bedrohungen wie LockBit schützen. 3.0.

Schritt-für-Schritt-Anleitung zum Entfernen von LockBit 3.0 Ransomware

Umgang mit einer Ransomware-Infektion wie LockBit 3.0 kann stressig sein, Ein strukturierter Ansatz kann Ihnen jedoch dabei helfen, die Situation effektiver zu bewältigen. In diesem Leitfaden wird Schritt für Schritt beschrieben, wie Sie diese Bedrohung auf Ihrem Gerät identifizieren und beseitigen können..

Erste Sicherheitsmaßnahmen: Trennen der Verbindung zum Netzwerk

Der erste entscheidende Schritt im Umgang mit einem Ransomware-Angriff besteht darin, Ihr infiziertes Gerät zu isolieren, indem Sie es vom Internet trennen. Dadurch wird verhindert, dass die Ransomware weitere Daten an den Server des Angreifers überträgt., Schutz Ihrer persönlichen Daten vor weiteren Angriffen.

Schalten Sie Ihr Wi-Fi und ziehen Sie alle Ethernet-Kabel ab. Wenn Sie mit einem Netzwerk von Computern arbeiten, Stellen Sie sicher, dass jedes potenziell betroffene Gerät isoliert wird, um die Ausbreitung der Infektion zu verhindern..

Verwenden Sie SpyHunter zum Erkennen und Entfernen von LockBit 3.0 Schädliche Dateien

Nachdem Sie Ihr Gerät isoliert haben, Der Einsatz eines zuverlässigen Malware-Entfernungstools wie SpyHunter ist für die Erkennung und Entfernung von LockBit 3.0 Ransomware-Komponenten.

Die Effektivität von SpyHunter bei der Identifizierung bösartiger Dateien und seine benutzerfreundliche Oberfläche machen es zu einer geeigneten Wahl für Benutzer mit unterschiedlichen Kenntnisstufen.. Beim Download, Führen Sie einen vollständigen Systemscan durch. SpyHunter sucht und eliminiert LockBit sorgfältig 3.0 Dateien, effektiv die Kontrolle der Malware über Ihr System unterbrechen.

Manuelle Entfernung vs.. Professionelle Werkzeuge: Was ist effektiver?

Die manuelle Entfernung von Ransomware mag zwar eine kostensparende Maßnahme sein,, Es ist ein komplexer Prozess, der spezifische technische Fähigkeiten erfordert.

Der Versuch, schädliche Dateien manuell zu löschen, kann zum versehentlichen Verlust wichtiger Systemdateien führen, was zu weiterer Systeminstabilität führt.

Professionelle Tools zur Malware-Entfernung, wie SpyHunter, eine praktischere Lösung anbieten.

Sie sind ausdrücklich darauf ausgelegt, Bedrohungen präzise zu identifizieren und zu neutralisieren, Das Risiko von Kollateralschäden an Ihren Systemdateien wird erheblich reduziert. Diese Tools werden ständig aktualisiert, um die neuesten Ransomware-Varianten zu bekämpfen, Stellen Sie sicher, dass Ihr Gerät vor neuen Bedrohungen geschützt bleibt.

Abschließend, Die Sicherheit Ihres digitalen Lebens steht an erster Stelle. Befolgen Sie diese geführten Schritte und verwenden Sie professionelle Tools wie SpyHunter zur Erkennung und Entfernung von Malware, Sie können die Risiken von Ransomware-Angriffen effektiv mindern.

Erinnern, Proaktive Maßnahmen und rechtzeitiges Handeln können den entscheidenden Unterschied beim Schutz Ihrer Daten und Geräte vor Schäden ausmachen.

Entschlüsseln von Dateien: Ist es nach einem LockBit möglich 3.0 Attacke?

Opfer der LockBit 3.0 Ransomware Angriffe sind oft mit einer schwierigen Situation konfrontiert: wie man ihre verschlüsselten Dateien wiederherstellt. Die von dieser Ransomware verwendete Verschlüsselung ist besonders stark, erfordert einen einzigartigen Schlüssel, den nur die Angreifer besitzen.

Trotz dieses, Es gibt ein paar Möglichkeiten, um Dateien wiederherzustellen. Erstens, Suchen Sie nach verfügbaren offiziellen Entschlüsselungstools.

Organisationen wie Europol und die FBI veröffentlichen gelegentlich Decrypter für bestimmte Ransomware-Stämme. Es ist wichtig, die Quelle eines Entschlüsselungstools zu überprüfen, um weiteren Schaden zu vermeiden.

Zusätzlich, Es lohnt sich, einen Fachmann zu konsultieren, der auf Datenrettung spezialisiert ist. Obwohl sie möglicherweise keine Dateiwiederherstellung garantieren LockBit 3.0, Sie können Ihnen eine auf Ihre Situation zugeschnittene Beratung anbieten. Erinnern, Die Zahlung des Lösegeldes ist riskant und garantiert keine Wiederherstellung der Dateien.

Stattdessen, Konzentrieren Sie sich auf professionelle Lösungen und die mögliche Nutzung von Entschlüsselungstools, die von seriösen Quellen bereitgestellt werden.

Kostenlose Entschlüsselungstools vs. Das Lösegeld zahlen: Abwägung der Vor- und Nachteile

Die Verwendung kostenloser Entschlüsselungstools bietet einen Hoffnungsschimmer in einer scheinbar verzweifelten Situation. Diese Werkzeuge, wenn verfügbar, werden von Cybersicherheitsexperten entwickelt und sind darauf ausgelegt, Dateien zu entschlüsseln, ohne die Angreifer zu entschädigen.

Es ist ein sichererer Weg, der unterstreicht, wie wichtig es ist, Ransomware-Operationen nicht zu finanzieren. Jedoch, Ihre Verfügbarkeit ist begrenzt und hängt von der jeweiligen Ransomware-Variante ab.

Zahlung des Lösegeldes, andererseits, ist mit Risiken behaftet. Es gibt keine Garantie, dass die Angreifer den Entschlüsselungsschlüssel nach der Zahlung bereitstellen..

Weiter, es fördert die Fortsetzung krimineller Aktivitäten. Finanzielle Transaktionen mit Cyberkriminellen können zudem zusätzlichem Betrugsrisiko ausgesetzt sein.

So, Suche nach kostenlosen Entschlüsselungstools, trotz ihrer Einschränkungen, ist die empfohlene Vorgehensweise gegenüber Lösegeldzahlungen.

Wiederherstellen von Dateien aus Backups: Eine sichere Wiederherstellungsmethode

Eine der zuverlässigsten Methoden zur Wiederherstellung nach einem Ransomware-Angriff wie LockBit 3.0 stellt Ihre Dateien aus Backups wieder her. Diese Methode stellt sicher, dass Ihre Daten intakt bleiben, bietet eine Sicherheit, die kein anderes Entschlüsselungstool bieten kann.

Durch regelmäßiges Sichern Ihrer Dateien auf separaten physischen oder Cloud-basierten Plattformen wird sichergestellt, dass Sie im Falle einer Infektion über nicht kontaminierte Kopien verfügen..

Vor der Wiederherstellung aus Backups, Es ist wichtig, die Ransomware von Ihrem System zu entfernen, um zusätzliche Verschlüsselung zu verhindern. Die Verwendung vertrauenswürdiger Sicherheitssoftware wie SpyHunter trägt dazu bei, dass die Ransomware vollständig von Ihrem System entfernt wird..

Einmal sicher, Sie können mit der Wiederherstellung Ihrer Dateien aus Backups fortfahren, Minimieren Sie den Datenverlust und können Sie viel schneller zum Routinebetrieb zurückkehren.

Es ist wichtig, sich nicht nur auf eine einzige Backup-Lösung zu verlassen, sondern mehrere Backups an verschiedenen Standorten zu haben. Dies diversifiziert das Risiko und schützt Ihre Daten zusätzlich vor Ransomware-Angriffen und anderen Formen des Datenverlusts.

Durch regelmäßiges Aktualisieren dieser Backups wird sichergestellt, dass Sie die neuesten Versionen Ihrer Dateien sicher gespeichert haben, jederzeit wiederherstellbar..

Vorbeugende Maßnahmen zum Schutz Ihrer Daten vor Sperren 3.0

Im Kampf gegen LockBit 3.0, eine berüchtigte Ransomware-Bedrohung, Die Einführung präventiver Sicherheitsmaßnahmen ist nicht nur ratsam, sondern unerlässlich.

Der erste Schritt, um solche digitalen Raubtiere auszutricksen, besteht in der Kombination robuster Passwörter, Multi-Faktor-Authentifizierung, und die Disziplin regelmäßiger Software-Updates.

Gewährleistung der Verwendung von starken, Einzigartige Passwörter sind eine grundlegende Verteidigung, die nicht genug betont werden kann. Die Ergänzung durch eine Multifaktor-Authentifizierung fügt eine wichtige Sicherheitsebene hinzu, unberechtigten Zugriff für Cyberkriminelle deutlich schwieriger machen.

Mehr als Passwörter, Die regelmäßige Überprüfung der Berechtigungen von Benutzerkonten zur Einschränkung übermäßiger Zugriffsrechte kann potenzielle Sicherheitsverletzungen deutlich verringern..

Zudem, Das Entrümpeln Ihrer digitalen Landschaft durch das Entfernen veralteter oder ungenutzter Konten und das Sicherstellen, dass die Konfiguration Ihres Systems den neuesten Sicherheitsprotokollen entspricht, sind entscheidende Schritte zum Schutz Ihrer digitalen Assets vor LockBit 3.0 Bedrohungen.

Die vielleicht wichtigste Strategie zur Vorbeugung von Ransomware ist die Installation und Aktualisierung einer umfassenden Cybersicherheitslösung für Unternehmen..

Software wie SpyHunter, bekannt für seine Wirksamkeit gegen Malware, bietet Echtzeit-Schutz und Erkennungsfunktionen, unerlässlich, um Ransomware-Angriffe abzuwehren, bevor sie in Ihre Systeme eindringen.

Warum regelmäßige Systemsicherungen Sie vor Ransomware-Problemen bewahren können

Regelmäßige Systemsicherungen stellen einen unverzichtbaren Schutz in der modernen digitalen Umgebung dar, als Ausfallsicherung gegen die potenziell verheerenden Auswirkungen von Ransomware-Angriffen fungieren.

Der Kern dieser Strategie besteht in der Aufrechterhaltung aktueller Backups kritischer Daten, unabhängig von Ihrem Hauptnetzwerk gespeichert. Mit diesem Ansatz wird sichergestellt, dass, im Falle einer Ransomware-Infektion, Sie können Ihre Systeme wiederherstellen, ohne den Forderungen von Cyber-Erpressern nachgeben zu müssen.

Um die Effektivität Ihrer Backup-Strategie zu optimieren, Erwägen Sie die Implementierung eines Rotationssystems mit mehreren Backup-Punkten, So können Sie die aktuellsten, sauberen Daten für die Wiederherstellung auswählen.

Weiter, die Integration von Offline-Sicherungskopien sorgt für zusätzliche Sicherheit, Schutz Ihrer Daten vor Gefährdungen durch Online-Bedrohungen.

Implementierung starker Sicherheitspraktiken zur Abschreckung künftiger Angriffe

Die Implementierung starker Sicherheitspraktiken ist ein kontinuierlicher Prozess, der Aufmerksamkeit und Aktualisierungen erfordert, um Cyber-Bedrohungen wie LockBit immer einen Schritt voraus zu sein. 3.0.

Ein mehrschichtiger Sicherheitsansatz, die sowohl technologische Maßnahmen als auch menschliche Wachsamkeit umfassen, ist von größter Bedeutung. Regelmäßige Schulungen für Mitarbeiter zu den neuesten Cyberbedrohungen und bewährten Sicherheitspraktiken können das Risiko erfolgreicher Phishing-Angriffe erheblich verringern, ein häufiger Einstiegspunkt für Ransomware.

Zudem, Durch die Beschränkung der Administratorrechte und die Durchsetzung des Prinzips der geringsten Privilegien kann das Risiko interner Bedrohungen und unbefugter Zugriffe erheblich minimiert werden..

Netzwerksegmentierung ist eine weitere wichtige Praxis, die, durch Isolierung kritischer Teile Ihres Netzwerks, kann die Verbreitung von Ransomware auf Ihrem gesamten System verhindern.

Schließlich, Sicherstellen, dass die gesamte Software auf dem neuesten Stand gehalten wird, mit den neuesten Patches und Updates, schließt Schwachstellen, die von Ransomware ausgenutzt werden könnten.

Organisationen, die ihre Verteidigung gegen diese unerbittlichen Bedrohungen stärken möchten, finden möglicherweise einen zuverlässigen Verbündeten in Sicherheitslösungen wie SpyHunter, Entwickelt, um umfassenden Schutz und Sicherheit zu bieten.

Die Bedeutung der Aktualisierung von Software und Systemen

Eine der einfachsten und zugleich effektivsten Strategien zum Schutz vor Ransomware wie LockBit 3.0 ist es, alle Software und Betriebssysteme auf dem neuesten Stand zu halten.

Cyberkriminelle nutzen häufig bekannte Schwachstellen in veralteter Software aus, um Ransomware zu verbreiten. Um diese Probleme zu beheben, werden zeitnah Updates und Patches entwickelt. Schwachstellen, und stellt somit ein wesentliches Abwehrinstrument gegen potenzielle Angriffe dar.

Diese Schutzmaßnahme erstreckt sich über das Betriebssystem oder häufig angegriffene Software hinaus.; Es gilt für alle digitalen Tools und Plattformen, die in einer Organisation verwendet werden..

Durch die Förderung einer Kultur des Cybersicherheitsbewusstseins und die Priorisierung regelmäßiger Updates, Unternehmen können sich vor der allgegenwärtigen Bedrohung durch Ransomware-Angriffe schützen.

Abschließend, Schützen Sie Ihre Daten vor Bedrohungen wie LockBit 3.0 erfordert einen proaktiven und umfassenden Ansatz zur Cybersicherheit.

Von der Stärkung Ihrer ersten Verteidigungslinie mit robusten Passwörtern und Multifaktor-Authentifizierung bis hin zur entscheidenden Praxis regelmäßiger Systemsicherungen, Jeder Schritt spielt eine entscheidende Rolle beim Aufbau einer widerstandsfähigen Verteidigung gegen Ransomware-Angriffe.

In Verbindung mit ständiger Wachsamkeit und der neuesten Cybersicherheitssoftware, wie SpyHunter, Unternehmen können sich sicher in der digitalen Landschaft zurechtfinden, in dem Wissen, dass sie gegen die sich entwickelnden Bedrohungen des digitalen Zeitalters gut geschützt sind.

Wichtige Tipps zur Verbesserung Ihrer Cybersicherheit

In der heutigen vernetzten Welt ist die Verbesserung Ihrer Cybersicherheit von entscheidender Bedeutung. Angesichts immer raffinierterer Cyberbedrohungen, Es ist wichtig, sich mit Wissen und Werkzeugen auszustatten, um Ihr digitales Leben zu schützen.

Hier, Wir geben Ihnen praktische Tipps und strategische Ratschläge, um Ihre Abwehr gegen Cyberbedrohungen zu stärken..

Cyber-Hygiene: Tägliche Vorgehensweisen zum Schutz Ihrer Daten

Cyber-Hygiene bezeichnet die routinemäßige, grundlegende Maßnahmen, die Benutzer ergreifen sollten, um die Gesundheit und Sicherheit ihrer Daten zu gewährleisten. So wie persönliche Hygiene gesund hält, Cyberhygiene hilft, Ihr digitales Leben sicher zu halten.

Hier sind wichtige Praktiken, die Sie in Ihre tägliche Online-Routine integrieren sollten:

- Aktualisieren Sie regelmäßig die gesamte Software: Laden Sie immer die neuesten Versionen Ihres Betriebssystems herunter, Anwendungen, und Firmware. Entwickler veröffentlichen regelmäßig Updates, die Schwachstellen beheben, die von Hackern ausgenutzt werden könnten.

- Stark verwenden, Einzigartige Passwörter: Jedes Ihrer Konten sollte ein anderes Passwort haben. Verwenden Sie eine Mischung aus Buchstaben, Nummern, und Symbole zum Erstellen komplexer Passwörter, und erwägen Sie die Verwendung eines Passwort-Managers, um den Überblick zu behalten.

- Aktivieren Sie die Zwei-Faktor-Authentifizierung (2FA): Woimmer möglich, Fügen Sie eine zusätzliche Sicherheitsebene hinzu, indem Sie 2FA. Dazu benötigen Sie neben Ihrem Passwort auch etwas, das Sie (wie ein Code, der an Ihr Telefon gesendet wird) Einloggen.

- Seien Sie vorsichtig mit dem, was Sie anklicken: Klicken Sie nicht auf Links und laden Sie keine Anhänge aus unbekannten Quellen herunter., da es sich um Phishing-Versuche handeln oder Malware enthalten könnte.

- Sichern Sie Ihre Daten regelmäßig: Regelmäßige Backups können in vielen Szenarien lebensrettend sein, wie Ransomware-Angriffe oder Hardware-Fehler. Verwenden Sie externe Laufwerke oder Cloud-basierte Dienste, um Ihre wichtigen Daten sicher aufzubewahren.

Indem Sie diese Gewohnheiten in Ihre täglichen Online-Aktivitäten integrieren, Sie reduzieren Ihre Anfälligkeit gegenüber Cyberbedrohungen erheblich.

Auswahl der richtigen Cybersicherheitssoftware: Wie SpyHunter helfen kann

Wenn es um den Schutz Ihrer digitalen Umgebung geht, Die Auswahl der richtigen Cybersicherheitssoftware ist eine entscheidende Entscheidung. SpyHunter ist ein hochwirksames Tool zur Malware-Beseitigung, das sich durch seinen umfassenden Schutz vor den neuesten Malware-Bedrohungen auszeichnet, einschließlich Ransomware, Würmer, Trojaner, und andere schädliche Software.

SpyHunter ist für die sich entwickelnde digitale Landschaft konzipiert, Bietet intuitiven Schutz, der sich an neue Bedrohungen anpasst. Es bietet Echtzeit-Systemschutzfunktionen die Malware blockieren, bevor sie Schaden anrichten kann, sowie individuelle Korrekturen für spezifische Malware-Probleme, die Ihren Computer plagen könnten.

- Aktives Malware-Scanning: Der erweiterte Malware-Scanner von SpyHunter wird regelmäßig aktualisiert, um Malware effizient zu erkennen und zu entfernen..

- Ransomware Schutz: Es bietet robuste Abwehrmechanismen gegen Ransomware-Angriffe, Schutz Ihrer Daten vor Verschlüsselung und Geiselnahme.

- Benutzerfreundliches Bedienfeld: SpyHunter verfügt über eine unkomplizierte Benutzeroberfläche, Es ist sowohl für technisch versierte Benutzer als auch für diejenigen zugänglich, die sich neu mit Cybersicherheitssoftware auskennen.

- Maßgeschneiderte Sanierung: Im Gegensatz zu Einheitslösungen, SpyHunter bietet maßgeschneiderte Malware-Fixes zur Bekämpfung einzigartiger Bedrohungen für Ihr System.

- Kundendienst: Mit SpyHunter, Sie erhalten Zugang zu hervorragendem Kundenservice, inklusive HelpDesk für persönlichen Support.

Die Wahl von SpyHunter bietet Ihnen nicht nur eine wirksame Verteidigung gegen Cyber-Bedrohungen, sondern auch Seelenfrieden, Sie wissen, dass Ihnen ein zuverlässiges Werkzeug zur Verfügung steht. Für alle, die eine robuste und anpassungsfähige Cybersicherheitssoftware suchen, SpyHunter ist eine ausgezeichnete Wahl, die eine breite Palette von Sicherheitsanforderungen erfüllt.

Die rechtlichen und ethischen Auswirkungen von Ransomware-Zahlungen verstehen

Angesichts eines Ransomware-Angriffs, Die Entscheidung, ob das Lösegeld gezahlt wird, erfordert eine gründliche Analyse der rechtlichen und ethischen Auswirkungen.

Während die unmittelbare Reaktion neigen dazu, Zahlungen in der Hoffnung auf Datenabruf zu leisten, Es ist wichtig, die weiteren Auswirkungen zu verstehen. Lösegeldzahlungen bergen nicht nur rechtliche Risiken, sondern werfen auch ethische Fragen auf.

Rechtlich, Die Zahlung von Lösegeld an Gruppen, die von einer Regierung als terroristische Organisationen anerkannt werden, kann schwerwiegende rechtliche Konsequenzen nach sich ziehen. Ethisch, es trägt zur Finanzierung und Förderung krimineller Aktivitäten bei, einen Zyklus von Angriffen nicht nur gegen den Zahler, sondern auch gegen andere potenzielle Ziele aufrecht zu erhalten.

Aus rechtlicher Sicht, In verschiedenen Rechtsräumen gibt es Vorschriften und Richtlinien, die von Lösegeldzahlungen abhalten. Diese Regelungen sollen nicht nur die finanzielle Unterstützung krimineller Organisationen verhindern, sondern auch die Ausweitung von Ransomware-Kampagnen verhindern.. Zudem, die fehlende Garantie bei der Datenwiederherstellung nach der Zahlung erhöht die Komplexität des Entscheidungsprozesses.

Ethisch, Unternehmen müssen ihre gesellschaftliche Verantwortung berücksichtigen. Die Zahlung von Lösegeldforderungen befeuert wohl die Ransomware-Wirtschaft. Es unterstützt eine Geschäftsmodell das auf Ausbeutung und Kriminalität beruht, was zu ausgefeilteren und weitreichenderen Angriffen führt.

Deshalb, Organisationen sind ermutigt, alternative Wiederherstellungsmethoden zu prüfen und stärken Sie ihre Cybersicherheitsabwehr, um das Risiko künftiger Angriffe zu verringern.

Zahlen oder nicht zahlen? Die Debatte um Ransomware-Lösegeld

Das Dilemma der Zahlung einer Lösegeldforderung dreht sich um eine kritische Debatte: der unmittelbare Bedarf an Datenwiederherstellung gegenüber den langfristigen Folgen der Unterstützung eines kriminellen Ökosystems.

Auf der einen Seite, Unternehmen, die mit Betriebsstillständen und dem potenziellen Verlust kritischer Daten konfrontiert sind, könnten die Zahlung als notwendiges Übel betrachten.

Auf der anderen Seite, Die Cybersicherheitsgemeinschaft und die Strafverfolgungsbehörden warnen vor Zahlungen, mit der Begründung, dass es keine Garantie dafür gebe, dass die Daten entschlüsselt werden, und dass das Risiko bestehe, dass der Zahler als zukünftiges Ziel markiert wird.

Zusätzlich, Das Nachgeben auf Lösegeldforderungen behebt nicht die Grundursache des Verstoßes. Es lässt die Tür für zukünftige Angriffe offen, Betonung der Bedeutung robuster Cybersicherheitsmaßnahmen.

Investitionen in präventive Technologien, Angestellten Training, und regelmäßige Datensicherungspraktiken stellen einen nachhaltigeren Ansatz zum Schutz vor Ransomware-Bedrohungen dar.

Verhandlungen mit Hackern: Ist es jemals eine gute Idee?

Verhandlungen mit Hackern stellen eine komplexe Herausforderung dar. Während einige argumentieren, dass Verhandlungen die Lösegeldforderungen reduzieren könnten, es erkennt von Natur aus die Kontrolle des Hackers über die Situation an.

Durch den Dialog können Angreifer unbeabsichtigt Einblicke in die Zahlungsbereitschaft der Organisation erhalten, was möglicherweise zu erhöhten Anforderungen oder zusätzlichen Angriffen führen kann.

Statt zu verhandeln, Der Fokus sollte liegen auf Verhütung, Entdeckung, und Reaktion auf Vorfälle. Die Betonung einer proaktiven Cybersicherheitshaltung verringert das Risiko, überhaupt Opfer zu werden.

Die Implementierung von Sicherheitsmaßnahmen wie die Verwendung seriöser Sicherheitssoftware wie SpyHunter kann dazu beitragen, Ransomware-Bedrohungen zu erkennen und zu entfernen, bevor sie Daten verschlüsseln. Die fortschrittlichen Algorithmen von SpyHunter bieten Echtzeitschutz, bietet eine wichtige Verteidigungsebene gegen Ransomware und andere Arten von Malware.

Letzten Endes, Die Entscheidung, mit Hackern zu verhandeln, ist mit Risiken verbunden. Organisationen sollten die potenziellen kurzfristigen Vorteile gegen die langfristigen Folgen abwägen.

Der Aufbau von Resilienz durch starke Cybersicherheitspraktiken und die Zusammenarbeit mit den Strafverfolgungsbehörden kann eine wirksamere Strategie im Kampf gegen Ransomware-Angriffe darstellen.

- Schritt 1

- Schritt 2

- Schritt 3

- Schritt 4

- Schritt 5

Schritt 1: Nach LockBit scannen 3.0 mit SpyHunter Anti-Malware-Tool

Automatische Entfernung von Ransomware - Videoanleitung

Schritt 2: LockBit deinstallieren 3.0 und verwandte Malware von Windows

Hier ist ein Verfahren, in wenigen einfachen Schritten der in der Lage sein sollte, die meisten Programme deinstallieren. Egal ob Sie mit Windows arbeiten 10, 8, 7, Vista oder XP, diese Schritte werden den Job zu erledigen. Ziehen Sie das Programm oder den entsprechenden Ordner in den Papierkorb kann eine sehr schlechte Entscheidung. Wenn Sie das tun, Bits und Stücke des Programms zurückbleiben, und das kann zu instabilen Arbeit von Ihrem PC führen, Fehler mit den Dateitypzuordnungen und anderen unangenehmen Tätigkeiten. Der richtige Weg, um ein Programm von Ihrem Computer zu erhalten, ist es zu deinstallieren. Um das zu tun:

Befolgen Sie die obigen Anweisungen und Sie werden die meisten unerwünschten und bösartigen Programme erfolgreich löschen.

Befolgen Sie die obigen Anweisungen und Sie werden die meisten unerwünschten und bösartigen Programme erfolgreich löschen.

Schritt 3: Reinigen Sie alle Register, erstellt von LockBit 3.0 auf Ihrem Computer.

Die in der Regel gezielt Register von Windows-Rechnern sind die folgenden:

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion Run

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion RunOnce

Sie können auf sie zugreifen, indem Sie den Windows-Registrierungs-Editor und löschen Sie alle Werte öffnen, erstellt von LockBit 3.0 Dort. Dies kann passieren, darunter indem Sie die Schritte:

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Bevor es losgeht "Schritt 4", Bitte booten wieder in den Normalmodus, falls Sie sich gerade im abgesicherten Modus.

Dies ermöglicht es Ihnen, zu installieren und zu Verwendung SpyHunter 5 erfolgreich.

Schritt 4: Starten Sie Ihren PC im abgesicherten Modus, um LockBit zu isolieren und zu entfernen 3.0

Schritt 5: Versuchen Sie, mit LockBit verschlüsselte Dateien wiederherzustellen 3.0.

Verfahren 1: Verwenden Sie STOP Decrypter von Emsisoft.

Nicht alle Varianten dieser Ransomware können kostenlos entschlüsselt werden, aber wir haben die Entschlüsselungsvorrichtung, die von Forschern hinzugefügt, die häufig mit den Varianten aktualisiert wird, die schließlich entschlüsselt worden. Sie können Ihre Dateien mit den nachstehenden Anweisungen versuchen und entschlüsseln, aber wenn sie nicht funktionieren, leider Ihre Variante der Ransomware Virus dann nicht entschlüsselbar.

Folgen Sie den Anweisungen unten, um den Decrypter Emsisoft zu verwenden und entschlüsseln Sie Ihre Dateien kostenlos. Sie können Download der Emsisoft Entschlüsselungs-Tool verknüpft hier und dann folgen die nachstehenden Schritte zur Verfügung gestellt:

1 Rechtsklick auf dem Decrypter und klicken Sie auf Als Administrator ausführen Wie nachfolgend dargestellt:

2. Vereinbaren Sie mit den Lizenzbedingungen:

3. Klicke auf "Ordner hinzufügen" und fügen Sie dann die Ordner, in denen Sie Dateien entschlüsselt wollen wie unten gezeigt:

4. Klicke auf "Entschlüsselt" und warten auf Ihre Dateien decodiert werden.

Notiz: Kredit für den decryptor geht Forscher Emsisoft, die den Durchbruch mit diesem Virus gemacht haben.

Verfahren 2: Verwenden Sie eine Datenwiederherstellungssoftware

Ransomware-Infektionen und LockBit 3.0 Ziel Ihre Dateien mit einem Verschlüsselungsalgorithmus zu verschlüsseln, die sehr schwer zu entschlüsseln. Dies ist, warum wir ein Datenrückgewinnungsverfahren vorgeschlagen haben, die Sie um direkte Entschlüsselung gehen können helfen und versuchen, Ihre Dateien wiederherstellen. Beachten Sie, dass diese Methode nicht sein kann 100% wirksam, aber Sie können auch ein wenig oder viel in verschiedenen Situationen helfen.

Klicken Sie einfach auf den Link und oben auf die Menüs der Website, wählen Datenwiederherstellung - Datenwiederherstellungs-Assistent für Windows oder Mac (abhängig von Ihrem Betriebssystem), Laden Sie das Tool herunter und führen Sie es aus.

LockBit 3.0-FAQ

Was ist LockBit? 3.0 Ransomware?

LockBit 3.0 ist ein Ransomware Infektion - Die schädliche Software, die still in Ihren Computer eindringt und entweder den Zugriff auf den Computer selbst blockiert oder Ihre Dateien verschlüsselt.

Viele Ransomware-Viren verwenden ausgefeilte Verschlüsselungsalgorithmen, um Ihre Dateien unzugänglich zu machen. Das Ziel von Ransomware-Infektionen besteht darin, eine Lösegeldzahlung zu verlangen, um wieder auf Ihre Dateien zugreifen zu können.

What Does LockBit 3.0 Ransomware Do.?

Ransomware im Allgemeinen ist ein schädliche Software das ist entworfen um den Zugriff auf Ihren Computer oder Ihre Dateien zu blockieren bis ein Lösegeld gezahlt wird.

Ransomware-Viren können das auch Ihr System beschädigen, Daten beschädigen und Dateien löschen, was zum dauerhaften Verlust wichtiger Dateien führt.

How Does LockBit 3.0 Infizieren?

Über mehrere Wege.LockBit 3.0 Ransomware infiziert Computer durch Senden über Phishing-E-Mails, mit Virusanhaftung. Dieser Anhang wird normalerweise als wichtiges Dokument maskiert, wie eine Rechnung, Bankdokument oder sogar ein Flugticket und es sieht für Benutzer sehr überzeugend aus.

Another way you may become a victim of LockBit 3.0 is if you Laden Sie ein gefälschtes Installationsprogramm herunter, Crack oder Patch von einer Website mit geringer Reputation oder wenn Sie auf einen Virenlink klicken. Viele Benutzer berichten von einer Ransomware-Infektion durch Herunterladen von Torrents.

How to Open .LockBit 3.0 Dateien?

Sie can't ohne Entschlüsseler. An dieser Stelle, die .LockBit 3.0 Dateien sind verschlüsselt. Sie können sie erst öffnen, wenn sie mit einem bestimmten Entschlüsselungsschlüssel für den jeweiligen Algorithmus entschlüsselt wurden.

Was tun, wenn ein Entschlüsseler nicht funktioniert??

Keine Panik, und Sichern Sie die Dateien. Wenn ein Entschlüsseler Ihre nicht entschlüsselt hat .LockBit 3.0 Dateien erfolgreich, dann verzweifle nicht, weil dieser Virus noch neu ist.

Kann ich wiederherstellen ".LockBit 3.0" Dateien?

Ja, Manchmal können Dateien wiederhergestellt werden. Wir haben mehrere vorgeschlagen Methoden zur Wiederherstellung von Dateien Das könnte funktionieren, wenn Sie wiederherstellen möchten .LockBit 3.0 Dateien.

Diese Methoden sind in keiner Weise 100% garantiert, dass Sie Ihre Dateien zurückerhalten können. Aber wenn Sie ein Backup haben, Ihre Erfolgschancen sind viel größer.

How To Get Rid of LockBit 3.0 Virus?

Der sicherste und effizienteste Weg zur Entfernung dieser Ransomware-Infektion ist die Verwendung von a professionelles Anti-Malware-Programm.

Es wird nach LockBit suchen und es finden 3.0 Ransomware und entfernen Sie sie dann, ohne Ihrem wichtigen .LockBit . zusätzlichen Schaden zuzufügen 3.0 Dateien.

Kann ich Ransomware den Behörden melden??

Falls Ihr Computer mit einer Ransomware-Infektion infiziert wurde, Sie können es den örtlichen Polizeibehörden melden. Es kann Behörden weltweit dabei helfen, die Täter hinter dem Virus zu verfolgen und zu ermitteln, der Ihren Computer infiziert hat.

Unten, Wir haben eine Liste mit Regierungswebsites erstellt, Hier können Sie einen Bericht einreichen, falls Sie Opfer eines Cyberkriminalität:

Cyber-Sicherheitsbehörden, Verantwortlich für die Bearbeitung von Ransomware-Angriffsberichten in verschiedenen Regionen auf der ganzen Welt:

Deutschland - Offizielles Portal der deutschen Polizei

Vereinigte Staaten - IC3 Internet Crime Complaint Center

Großbritannien - Action Fraud Police

Frankreich - Innenministerium

Italien - Staatliche Polizei

Spanien - Nationale Polizei

Niederlande - Strafverfolgung

Polen - Polizei

Portugal - Justizpolizei

Griechenland - Cyber Crime Unit (Griechische Polizei)

Indien - Polizei von Mumbai - CyberCrime-Untersuchungszelle

Australien - Australisches High Tech Crime Center

Berichte können in unterschiedlichen Zeiträumen beantwortet werden, abhängig von Ihren lokalen Behörden.

Können Sie verhindern, dass Ransomware Ihre Dateien verschlüsselt??

Ja, Sie können Ransomware verhindern. Der beste Weg, dies zu tun, besteht darin, sicherzustellen, dass Ihr Computersystem mit den neuesten Sicherheitspatches aktualisiert wird, Verwenden Sie ein seriöses Anti-Malware-Programm und Firewall, Sichern Sie Ihre wichtigen Dateien regelmäßig, und vermeiden Sie das Anklicken bösartige Links oder unbekannte Dateien herunterladen.

Can LockBit 3.0 Ransomware Steal Your Data?

Ja, in den meisten Fällen Ransomware wird Ihre Informationen stehlen. It is a form of malware that steals data from a user's computer, verschlüsselt es, und fordert dann ein Lösegeld, um es zu entschlüsseln.

Vielfach, die Malware-Autoren oder Angreifer drohen damit, die Daten zu löschen bzw veröffentlichen Sie es online es sei denn, das Lösegeld wird bezahlt.

Kann Ransomware WLAN infizieren?

Ja, Ransomware kann WLAN-Netzwerke infizieren, da böswillige Akteure damit die Kontrolle über das Netzwerk erlangen können, vertrauliche Daten stehlen, und Benutzer sperren. Wenn ein Ransomware-Angriff erfolgreich ist, Dies könnte zu einem Dienst- und/oder Datenverlust führen, und in einigen Fällen, finanzielle Verluste.

Soll ich Ransomware bezahlen?

Nicht, Sie sollten Ransomware-Erpresser nicht bezahlen. Ihre Zahlung ermutigt nur Kriminelle und garantiert nicht, dass die Dateien oder Daten wiederhergestellt werden. Der bessere Ansatz besteht darin, ein sicheres Backup wichtiger Daten zu haben und von vornherein auf die Sicherheit zu achten.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, Die Hacker haben möglicherweise immer noch Zugriff auf Ihren Computer, Daten, oder Dateien und kann weiterhin damit drohen, sie offenzulegen oder zu löschen, oder sie sogar zur Begehung von Cyberkriminalität nutzen. In einigen Fällen, sie können sogar weiterhin zusätzliche Lösegeldzahlungen verlangen.

Kann ein Ransomware-Angriff erkannt werden??

Ja, Ransomware erkannt werden kann. Anti-Malware-Software und andere fortschrittliche Sicherheitstools kann Ransomware erkennen und den Benutzer warnen wenn es auf einer Maschine vorhanden ist.

Es ist wichtig, über die neuesten Sicherheitsmaßnahmen auf dem Laufenden zu bleiben und die Sicherheitssoftware auf dem neuesten Stand zu halten, um sicherzustellen, dass Ransomware erkannt und verhindert werden kann.

Werden Ransomware-Kriminelle erwischt??

Ja, Ransomware-Kriminelle werden erwischt. Strafverfolgungsbehörden, wie das FBI, Interpol und andere waren erfolgreich dabei, Ransomware-Kriminelle in den USA und anderen Ländern aufzuspüren und strafrechtlich zu verfolgen. Da Ransomware-Bedrohungen weiter zunehmen, ebenso die Durchsetzungstätigkeit.

Über das LockBit 3.0 Forschung

Die Inhalte, die wir auf SensorsTechForum.com veröffentlichen, dieser LockBit 3.0 Anleitung zum Entfernen enthalten, ist das Ergebnis umfangreicher Recherchen, harte Arbeit und die Hingabe unseres Teams, um Ihnen zu helfen, die spezifische Malware zu entfernen und Ihre verschlüsselten Dateien wiederherzustellen.

Wie haben wir die Recherche zu dieser Ransomware durchgeführt??

Unsere Forschung basiert auf einer unabhängigen Untersuchung. Wir stehen in Kontakt mit unabhängigen Sicherheitsforschern, und als solche, Wir erhalten täglich Updates zu den neuesten Malware- und Ransomware-Definitionen.

Weiter, die Forschung hinter dem LockBit 3.0 Ransomware-Bedrohung wird unterstützt mit Virustotal und die NoMoreRansom Projekt.

Um die Ransomware-Bedrohung besser zu verstehen, Bitte lesen Sie die folgenden Artikel, die sachkundige Details bieten.

Als Website, die sich seitdem der Bereitstellung kostenloser Anweisungen zum Entfernen von Ransomware und Malware widmet 2014, Die Empfehlung von SensorsTechForum lautet: Achten Sie nur auf vertrauenswürdige Quellen.

Wie man vertrauenswürdige Quellen erkennt:

- Immer überprüfen "Über uns" Website.

- Profil des Inhaltserstellers.

- Stellen Sie sicher, dass sich echte Personen hinter der Website befinden und keine falschen Namen und Profile.

- Überprüfen Sie Facebook, Persönliche Profile von LinkedIn und Twitter.