Sicherheitsforscher von Elastic Security Labs haben eine Tiefenanalyse einer langjährigen Linux-Malware-Kampagne namens Verbieten. Trotz seines einfachen Codes und seiner primitiven Angriffsmethoden, Outlaw bleibt bemerkenswert hartnäckig. Diese Malware ist ein gutes Beispiel dafür, wie grundlegende Taktiken, in Kombination mit intelligenter Automatisierung, kann einen globalen Botnet-Betrieb unterstützen.

Malware verbieten: Eine anhaltende Bedrohung, die sich direkt vor unseren Augen versteckt

Erstmals vor mehreren Jahren beobachtet, Die Outlaw-Malware-Kampagne hat sich weiterentwickelt und stützt sich dabei auf Brute-Force und Münzmining Taktiken zur Verbreitung. Es richtet sich Linux-Server durch Scannen nach schwachen SSH-Anmeldeinformationen, sie infizieren, und diese Systeme dann zur weiteren Verbreitung zu nutzen.

Im Gegensatz zu fortgeschrittener Malware, Outlaw verwendet nicht heimliche Ausweichtechniken. Stattdessen, es gelingt durch Einfachheit, anpassungsfähig, und automatisiert. Forscher beobachteten es mit modifizierten Open-Source-Tools wie XMRig für Krypto-Mining und IRC ShellBots für Steuerung und Kontrolle, ohne große Anstrengungen, seine Aktivitäten zu verbergen.

Wie Outlaw infiziert und sich ausbreitet

Schritt 1: Erstzugriff über SSH Brute-Force

Die Malware verschafft sich Zugang durch Brute-Force-Angriffe mit großem Volumen und nutzt dazu das eingebaute Modul, Blitz. Es zieht Ziel-IPs von seinen Command-and-Control-Servern und versucht, sich mit allgemeinen oder Standardanmeldeinformationen anzumelden. Sobald der Zugang gewonnen wird, Die Malware installiert sich selbst und leitet den Infektionszyklus ein.

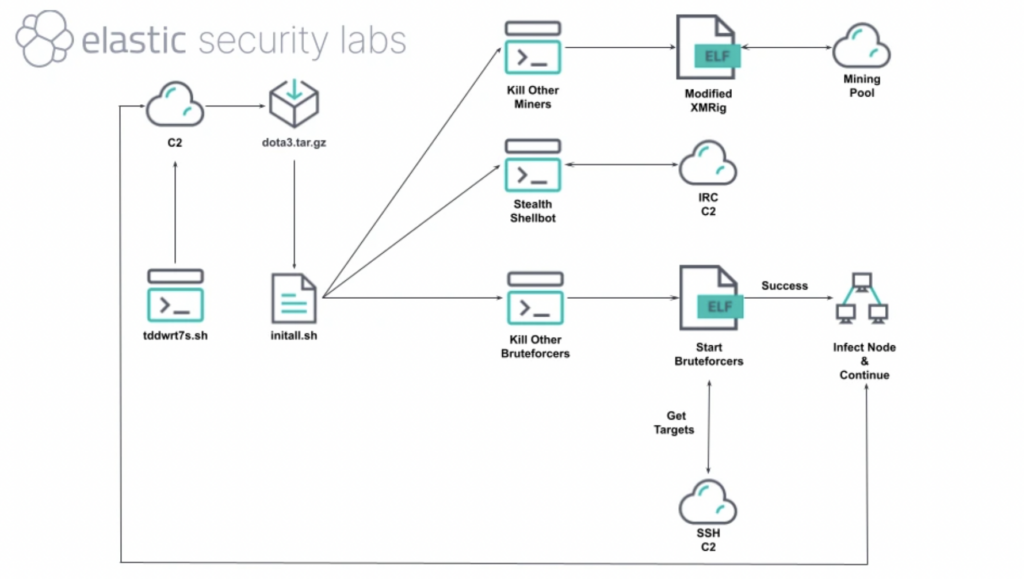

Schritt 2: Payload-Bereitstellung und Cron-basierte Persistenz

Outlaw lädt eine Tarball-Datei mit mehreren Nutzdaten herunter und führt ein Initialisierungsskript aus (`initall.sh`). Das Skript richtet versteckte Verzeichnisse ein (wie ~/.configrc6) zum Speichern bösartiger Binärdateien, und installiert mehrere Cron-Jobs, um seine Komponenten regelmäßig und beim Neustart neu zu starten.

Schritt 3: Bergbau und Fernsteuerung

Die Malware installiert eine angepasste Version von XMRig Kryptowährung mithilfe der Ressourcen des infizierten Servers zu schürfen. Es verbindet sich auch mit IRC-basierten C2-Kanälen, um Remote-Befehle zu empfangen über ShellBot Varianten.

Schritt 4: Wurmartige Ausbreitung

Infizierte Server werden dann verwendet, um lokale Subnetze und externe IPs zu scannen, Wiederholung des SSH-Brute-Force-Angriffsmusters. Dadurch kann die Malware ihr Botnetz in einem wurmartig mit geringem manuellen Aufwand für die Bediener.

Was Outlaw so effektiv macht?

Die Wirksamkeit von Outlaw beruht auf einer Kombination von Faktoren, die, während unkultiviert, sind überraschend leistungsstark. Seine Einfachheit ist der Schlüssel, da es sich auf bekannt, zuverlässige Angriffsmethoden ohne dass Zero-Day-Exploits oder Techniken zur Rechteausweitung erforderlich sind. Nach der Bereitstellung, es gedeiht durch Automatisierung, Es funktioniert mit wenig bis gar keinem menschlichen Eingriff, da es sich selbst verbreitet und aufrechterhält.

Die Malware weist außerdem eine hohe Widerstandsfähigkeit auf, Verwendung von Cron-Jobs und integrierter Kill-Switch-Logik zum Neustarten nach Beendigung und sogar zum Entfernen anderer Malware, die möglicherweise um Systemressourcen konkurriert. Am bemerkenswertesten ist vielleicht, Outlaw bietet eine breite Angriffsfläche, berührt nahezu jede Phase der MITRE ATT&CK-Framework. Dies stellt sowohl eine Herausforderung für Verteidiger als auch eine Chance für Bedrohungsjäger dar, ihre Aktivitäten über mehrere Vektoren hinweg zu identifizieren..

Menschliche Beteiligung hinter der Malware

Elastics Honeypot-Forschung enthüllte Anzeichen menschlicher Interaktion in Echtzeit. Es wurde beobachtet, wie Bediener Befehle manuell eintippten, Tippfehler korrigieren, und die Änderung des Skriptverhaltens im laufenden Betrieb – ein Beweis dafür, dass selbst einfache Botnetze wie Outlaw von echten Bedrohungsakteuren mit sich entwickelnden Taktiken verwaltet werden können.

Warum diese Malware wichtig ist

Outlaw ist nicht auffällig. Es verwendet nicht Null-Tage oder fortgeschrittene Exploits. Doch seine lange Lebensdauer und sein operativer Erfolg beweisen, dass grundlegende Taktiken, wenn gut ausgeführt und automatisiert, kann insbesondere für schlecht gesicherte Linux-Systeme eine echte Bedrohung darstellen.

Die stille Entwicklung dieser Malware ist ein Weckruf für Systemadministratoren: Unterschätzen Sie nicht Bedrohungen mit geringer Komplexität. Mangelnde Passworthygiene und fehlende Systemüberwachung können Bedrohungen wie Outlaw Tür und Tor öffnen, die heimlich Ressourcen kapern und unentdeckt bleiben..

Verteidigungsempfehlungen gegen Outlaw

- Stark verwenden, eindeutige SSH-Anmeldeinformationen und deaktivieren Sie die Kennwortauthentifizierung, sofern möglich.

- Überwachen Sie unerwartete Cron-Jobs oder versteckte Verzeichnisse wie

~/.configrc6. - Scannen Sie Systeme auf bekannte Varianten der XMRig- oder ShellBot-Malware.

- Segmentieren Sie den Netzwerkverkehr und beschränken Sie ausgehende IRC- und Mining-Pool-Kommunikation.

Abschluss

Die Outlaw Linux-Malware ist ein eindringlicher Beweis dafür, dass Cyberkriminalität nicht immer anspruchsvolle Tools erfordert. Manchmal, Beharrlichkeit, Automatisierung, und umfassendes Scannen sind alles, was ein Bedrohungsakteur braucht. Unternehmen, die auf Linux-Infrastrukturen angewiesen sind, sollten jetzt Maßnahmen ergreifen, um ihre Systeme zu härten und auf Anzeichen einer Kompromittierung zu achten.. Einfach, weil einfache Bedrohungen wie Outlaw oft am schwersten zu erkennen sind… Bis es zu spät ist.