Die beliebte Messaging-Plattform von Twitter ist eine sehr wichtige Ressource für die Cyber-Kriminellen. Neuere Forschungen haben gezeigt, dass mehr als 20 000 Twitter-Konten für unterschiedliche Phishing-Kampagnen, um schädliche Links zu verbreiten verwendet.

Wie sind die verwendeten Twitter-Konten?

Die Cyber-Kriminellen werden mit einem einfachen Schema. Sie arbeiten über nur ein eingeschränkter Account, die schlechte URLs verbreitet, irre die Benutzer um die Schlüssel an ihre Twitter-Dienst auf speziell angefertigten gefälschten Login-Seiten bieten.

Wie viele Twitter-Konten verwendet wurden?

Nach den Malware-Forscher, mehr als 13 000 verschiedene Adressen wurden in den Phishing-Links verwendet. Nach ein Konto gekapert, dann ist die Cyberkriminellen sendet eine Nachricht an den Freund des Opfers mit einer Einladung auf einen Link, der auf eine Phishing-Seite führt Sie auf.

Dann, da diese Adresse zugegriffen, es einen Twitter-Anmeldeseite, die Fälschung lädt, so dass der Eindruck, dass der Benutzer wurde abgemeldet und muss man den Twitter-Account als auch geben. Wenn der Benutzer versucht, den Inhalt zu prüfen URL, er sich über seine bösartige Natur und versucht, in wieder anmelden. Jedoch, die, die in der gefälschten Twitter Login-Seite eingegeben wurden Informationen wurden bereits an die Cyberkriminellen geschickt und das Konto macht eine neue Nachricht, die die Phishing-Link.

Die Phishing-Schema Dauer

Diese Phishing-Regelung wurde für einen Zeitraum von beobachtet 3 Monate, vom Anfang März bis Anfang Juni. Das Sicherheitsunternehmen Trend Micro hat einen Bericht herausgegeben, anhand der Ergebnisse aus den Spitzentagen des Angriffs. Nach diesem Bericht, Cyberkriminelle haben mehr als verwendet 20 000 Konten, um Links zu mehr als senden 13 000 Adressen.

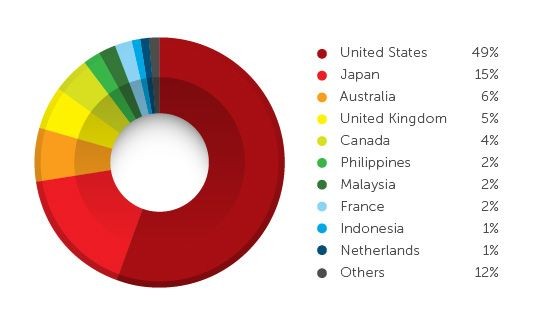

Die Malware-Forscher sagen, dass die Hälfte der Klicks auf die Phishing-Links während diese 3 Monaten aus den Vereinigten Staaten kam, gefolgt von Japan Nutzer mit 15 % der Klicks. Die anderen Länder, die betroffen waren, sind Australien, Großbritannien, Kanada, Malaysia, Frankreich und Philippinen, Indonesien und den Niederlanden, alle mit weniger als 10% der Klicks.

Wie werden die Experten der Ermittlung der schädlichen Tweets?

Die Sicherheitsforscher haben es geschafft, einen Weg zu finden und zu identifizieren, die bösartige Tweets wenn sie sie sehen. Um das zu tun, dass sie Absenderdaten müssen, Inhalt, Hashtags und die eingebetteten URLs.

Die Twitter-Situation jetzt

Twitter bekam auf der Oberseite der Phishing-Kampagne im Juni, wenn die Phishing-Angriffe auf Twitter an Zahl gesunken. Die Malware-Experten sagen, dass die Phishing-und andere bösartige Aktivitäten auf Twitter sind schwer zu fangen, da es unmöglich ist, für die Experten, um automatisierte Tools verwenden, um die Malware zu fangen.

Die Malware-Spezialisten Sandkästen verwenden, Honeypots und andere Web-Instrumente, aber sie nicht die schlechten Nachrichten fangen kann, da sie von einem berechtigten gebrauchte zu einem anderen gesendet und haben eine kürzere URL.