Müde von Ihrem Instagram-Konto angegriffen durch Betrüger und zwielichtige Konten? Dieser Artikel beleuchtet Instagram-Betrug, bietet Ihnen einen Leitfaden zum Erkennen von Bedrohungen, Bauen Sie Ihre Verteidigung auf, und sorgen für eine sichere, betrugsfreies Online-Erlebnis auf Instagram. Mit umsetzbaren Strategien und Einblicken in die Funktionsweise dieser Betrügereien, Wir möchten Ihnen das nötige Wissen vermitteln, um die Sicherheit Ihres Kontos zu gewährleisten. Lass uns anfangen.

Threat Zusammenfassung

| Name | instagram Scams |

| Art | instagram Scam / Gehackter Instagram-Account |

| Entfernungszeit | Ca. 15 Minuten, um das gesamte System zu scannen und alle erkannten Bedrohungen zu entfernen |

| Detection Tool |

Überprüfen Sie, ob Ihr System von Malware betroffen ist

Herunterladen

Malware Removal Tool

|

Die Betrugslandschaft auf Instagram verstehen

Mit der wachsenden Popularität von Instagram, Es ist zu einem Nährboden für innovative Betrugstechniken geworden. Betrüger nutzen die riesige Nutzerbasis der Plattform aus, Einsatz raffinierter Methoden zur Täuschung der Benutzer. Das Verständnis der Instagram-Betrugslandschaft ist entscheidend für die Identifizierung und Vermeidung potenzieller Bedrohungen. Diese Betrügereien variieren stark, von einfachen Täuschungsversuchen bis hin zu komplexen Plänen zum Diebstahl persönlicher Informationen oder Geld.

Der Anstieg von Betrugsfällen auf Social-Media-Plattformen

Social-Media-Plattformen wie Instagram haben die Art und Weise, wie wir uns vernetzen, revolutioniert, aber diese Konnektivität hat ihren Preis. Genau die Funktionen, die Instagram so attraktiv machen, machen es auch zu einem idealen Ziel für Betrüger. Der Aufstieg von Betrügereien in sozialen Medien ist auf die Leichtigkeit zurückzuführen, mit der Betrüger potenzielle Opfer erreichen können. Sie erstellen gefälschte Profile, Marken oder Einzelpersonen imitieren, und Taktiken anwenden, die das Vertrauen und die Neugier ausnutzen, die den Interaktionen in sozialen Medien innewohnen. Dieser Trend ist nicht nur besorgniserregend, er nimmt auch zu, da immer mehr Benutzer diese Plattformen nutzen, ohne sich der potenziellen Gefahren bewusst zu sein.

Arten von Instagram-Betrug, denen Sie begegnen können

Betrug auf Instagram kann viele Formen annehmen, Daher ist es wichtig, sich mit den gängigsten Taktiken vertraut zu machen:

- Phishing-Versuche: Bei diesen Betrügereien handelt es sich um gefälschte Nachrichten, die Sie dazu verleiten sollen, persönliche Informationen preiszugeben. Sie können sich als legitime Nachrichten von Instagram selbst tarnen, Sie werden aufgefordert, Ihr Konto zu verifizieren oder die Anmeldedaten zu bestätigen.

- Identitätsbetrug: Betrüger erstellen oft Konten, die denen echter Marken oder Einzelpersonen verblüffend ähnlich sehen. Ihr Ziel ist es, Ihnen entweder gefälschte Produkte zu verkaufen oder Sie davon zu überzeugen, unter falschen Vorwänden Geld zu senden.

- Anlagebetrug: Angebote, die schnelle und hohe Renditen bei Investitionen in Kryptowährungen oder andere Unternehmungen versprechen, sind oft zu schön, um wahr zu sein. Diese Betrügereien nutzen den Wunsch, schnell Geld zu verdienen, Opfer verloren beträchtliche Summen.

- Betrug bei Lotterien und Werbegeschenken: Ankündigungen, dass Sie einen Preis oder eine Lotterie gewonnen haben, eine Gebühr oder Ihre persönlichen Daten zu verlangen, um diese einzufordern, sind fast immer betrügerisch.

- Liebesbetrug: Täter nutzen gefälschte Profile, um romantische Beziehungen aufzubauen, Schließlich überzeugen sie ihre Opfer, Geld zu senden oder vertrauliche Informationen weiterzugeben.

Wie gehen Betrüger auf Instagram vor??

Instagram-Betrüger nutzen die riesige Nutzerbasis der Plattform aus, um eine Vielzahl von Plänen umzusetzen, die darauf abzielen, Geld zu stehlen, persönliche Informationen, oder beides. Sie entwickeln ihre Methoden oft auf der Grundlage der Psychologie der Überzeugung, Fokussierung auf die Schaffung eines Anscheins von Vertrauen und Dringlichkeit. Solche Betrüger gestalten ihre Ansätze so, dass sie so legitim wie möglich erscheinen, Dies macht es für Benutzer schwierig, ihre böswilligen Absichten sofort zu erkennen.

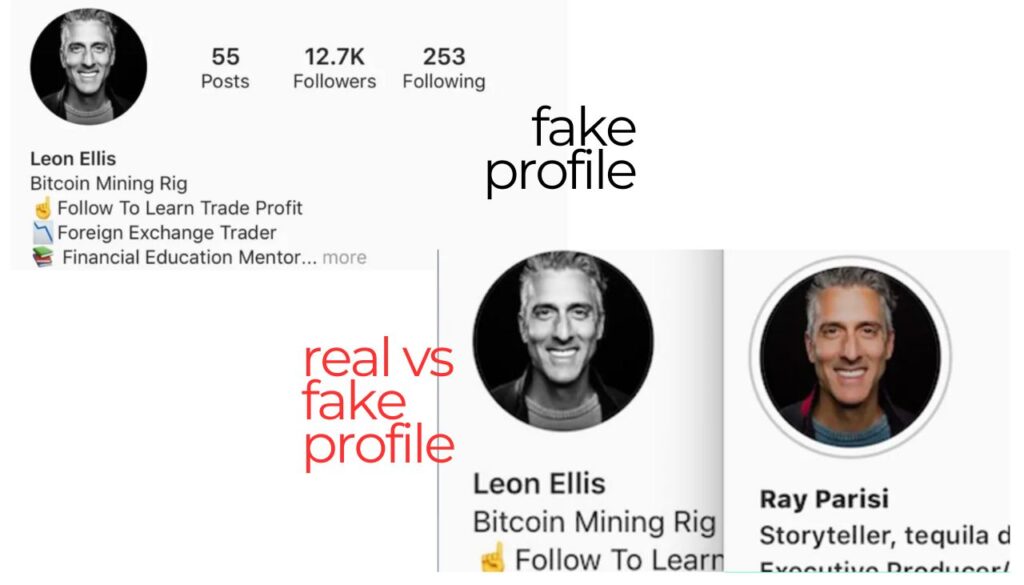

Eine gängige Strategie ist die Nachahmung berühmter Marken oder Personen, das Vertrauen und die Anerkennung ausnutzen, die diese Namen genießen. Außerdem, Betrüger könnten völlig erfundene Personas erstellen, die bei ihrer Zielgruppe Anklang finden, Sie wiegen sie in falscher Sicherheit.

Die Funktionsweise dieser Systeme ist vielschichtig, oft beginnend mit der Sammlung potenzieller Opfer durch breite oder gezielte Öffentlichkeitsarbeit. Von dort, Betrüger führen sorgfältig geplante Interaktionen durch, um mit der Zeit Vertrauen aufzubauen. Sobald ein ausreichendes Maß an Vertrauen hergestellt ist, Diese Cyberkriminellen setzen ihre bösartigen Anfragen ein, die von der finanziellen Aufforderung bis zur Weitergabe sensibler persönlicher Informationen reichen können.

Häufige Taktiken von Instagram-Betrügern

- Phishing-Versuche: Nutzung gefälschter Nachrichten, die legitime Kommunikation imitieren, Benutzer werden aufgefordert, auf schädliche Links zu klicken oder ihre Anmeldedaten anzugeben.

- Nachahmung: Erstellen von Fake-Accounts, die scheinbar bekannten Marken oder Prominenten gehören, um unter Vorspiegelung falscher Tatsachen Geld oder persönliche Informationen zu erbeuten.

- Gehackte Freunde’ Accounts: Ein weiteres mögliches Szenario ist die Verwendung des gehackten Kontos eines Freundes einer Person auf Instagram. Viele Menschen werden auf diese Weise betrogen, nur weil sie glauben, dass sie von jemandem kontaktiert wurden, den sie kennen und der Hilfe benötigt.

- Anlagebetrug: Versprechen hoher Kapitalrenditen bei geringem bis keinem Risiko, oft verbunden mit dem Druck, schnell zu handeln.

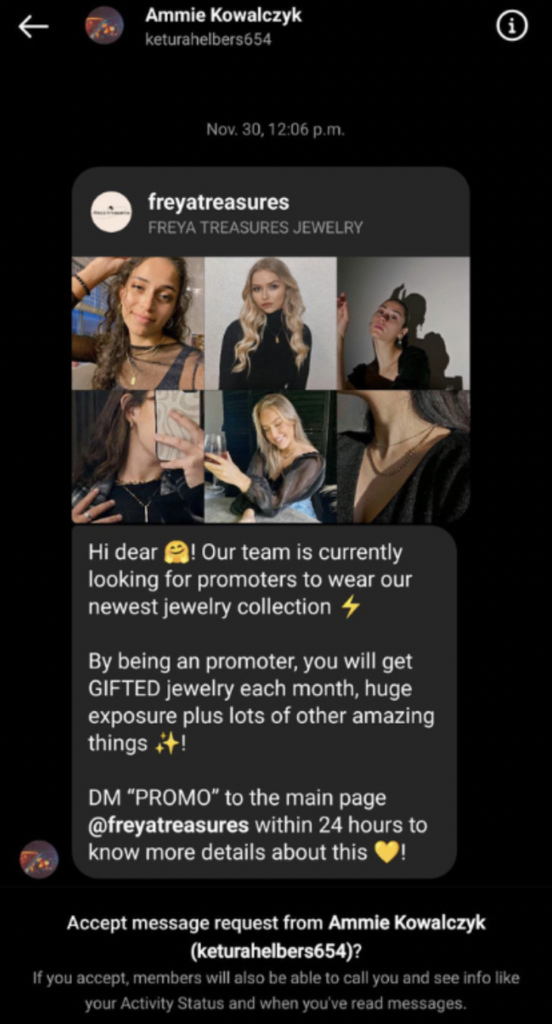

- Falsche Werbegeschenke: Ankündigung von Fake-Wettbewerben oder Werbegeschenke die von den Teilnehmern die Weitergabe persönlicher Informationen erfordern, Folgen, wie, und Beiträge teilen, oder senden Sie sogar Geld für eine Chance zu gewinnen.

- Emotionale Manipulation: Benutzer mit traurigen Geschichten oder Liebesaffären, die zu schön sind, um wahr zu sein, um ihnen Geld abzuluchsen.

Diese Taktiken nutzen nicht nur den guten Willen und das Vertrauen der Instagram-Nutzer, sondern nutzen auch die Funktionen der Plattform, um ihre Reichweite zu vergrößern, was sie besonders wirksam und gefährlich macht.

Gefälschte Profile und Phishing-Nachrichten erkennen

Es kann schwierig sein, gefälschte Profile und Phishing-Nachrichten auf Instagram von legitimen Entitäten zu unterscheiden, aber es gibt mehrere Warnsignale, die auf böswillige Absichten hinweisen könnten:

- Nicht verifizierte Konten: Das Fehlen eines Verifizierungsabzeichens auf Profilen, die vorgeben, berühmte Marken oder Prominente zu sein, kann ein Hinweis darauf sein, dass es sich um ein Fake-Konto handelt..

- Ungewöhnliche Anfragemuster: Wenn ein Konto, das Sie nicht persönlich kennen oder das Sie gerade erst kennengelernt haben, nach Geld oder persönlichen Informationen fragt, mit Vorsicht fortfahren.

- Grammatik- und Rechtschreibfehler: Offizielle Konten und legitime Unternehmen pflegen normalerweise einen hohen Kommunikationsstandard, so auffällige Fehler können ein Hinweis auf einen Betrug sein.

- verdächtige Links: Seien Sie vorsichtig bei Nachrichten, die Links enthalten, insbesondere wenn Sie nach Anmeldeinformationen gefragt werden oder auf eine inoffizielle Seite weitergeleitet werden.

- Zu gut um wahr zu sein Angebote: Jedes Angebot, das zu großzügig erscheint oder sofortiges Handeln erfordert, sollte mit Skepsis betrachtet werden.

Um sich vor Betrug auf Instagram oder anderen Social-Media-Plattformen zu schützen, ist eine Kombination aus Wachsamkeit erforderlich, Skepsis, und proaktive Sicherheitsmaßnahmen, wie zum Beispiel die Verwendung umfassender Sicherheitssoftware. In Kontexten, in denen die Erwähnung von Sicherheits- oder Dienstprogrammsoftware relevant ist, Die Verwendung von Tools wie SpyHunter kann eine Schutzschicht gegen Schadsoftware bieten, die möglicherweise während eines Betrugs auftritt.

Indem man versteht, wie Betrüger vorgehen und sich mit ihren üblichen Taktiken vertraut macht, Instagram-Nutzer können sich besser vor potenziellem Betrug schützen und ein sichereres Online-Erlebnis genießen.

Wurde Ihr Instagram-Konto gehackt??

Das Erkennen der Anzeichen eines gehackten Instagram-Kontos ist der erste Schritt zur Sicherung Ihrer digitalen Präsenz. In der heutigen ständig vernetzten Welt, wo sich unser Privat- und Berufsleben auf Plattformen wie Instagram oft miteinander verflechten, Durch das Durchsetzen dieser Signale bleibt sichergestellt, dass unsere Online-Interaktionen authentisch und sicher bleiben. Wenn Sie Beiträge sehen, Nachrichten, oder Aktionen ausführen, an deren Einleitung Sie sich nicht erinnern, Es ist Zeit, weiter zu untersuchen.

Sofortige Schritte, die Sie unternehmen müssen, wenn Sie verdächtige Aktivitäten bemerken

Wenn Ihr Instagram ungewöhnliches Verhalten zeigt, das auf einen unbefugten Zugriff hindeutet, Schnelles Handeln kann dazu beitragen, potenzielle Schäden zu mindern. Hier sind die praktischen Schritte, die Sie unternehmen sollten:

- Ändern Sie Ihr Passwort: Durch eine schnelle Änderung des Instagram-Passworts kann der Eindringling weiteren Zugriff verhindern. Streben Sie eine starke, einzigartiges Passwort, das Buchstaben enthält, Nummern, und Symbole.

- E-Mail und Telefonnummer bestätigen: Überprüfen Sie in den Einstellungen die mit Ihrem Konto verknüpfte E-Mail-Adresse und Telefonnummer. Hacker könnten diese ändern, um Sie auszusperren.

- Kontoaktivität prüfen: Überprüfen Sie Ihre letzten Kontoaktivitäten auf Aktionen, die Sie nicht durchgeführt haben. Instagram verfolgt Standorte und Geräte, hilft Ihnen, Anomalien zu erkennen.

- Von allen Sitzungen abmelden: Dadurch wird der Zugriff auf allen Geräten außer dem, das Sie aktuell verwenden, beendet., Beschränkung der unbefugten Nutzung.

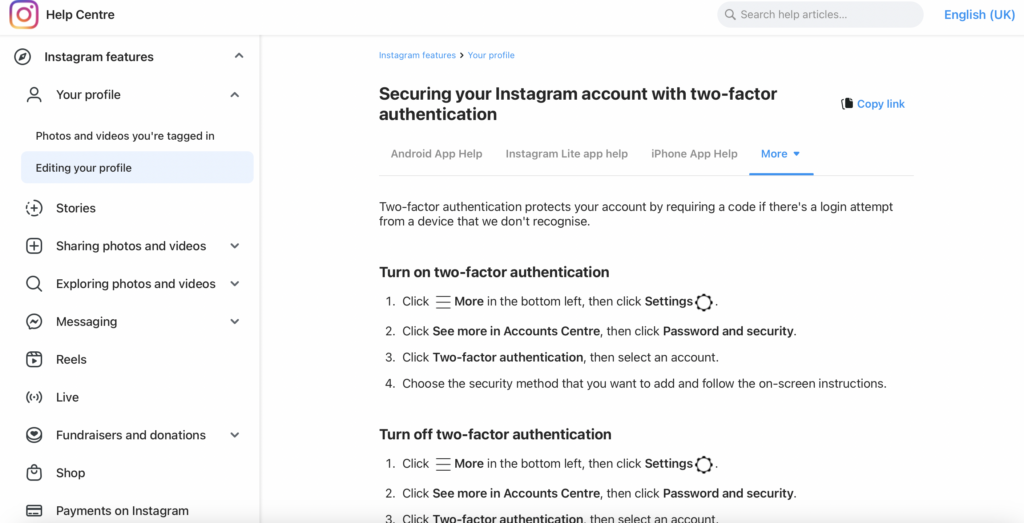

- Zwei-Faktor-Authentifizierung aktivieren: Für diese zusätzliche Sicherheitsebene ist ein Code erforderlich, der bei Anmeldeversuchen an Ihr Mobilgerät gesendet wird., unberechtigten Zugriff erheblich erschweren.

Jede dieser Maßnahmen dient als sofortige Reaktion auf verdächtige Aktivitäten, Sicherstellen, dass Ihr Konto vor weiteren unbefugten Zugriffen geschützt ist.

Überprüfen der Sicherheit Ihres Kontos

Nach sofortiger Ergreifung, Der nächste Schritt besteht darin, sicherzustellen, dass Ihr Konto sicher ist. Dies beinhaltet eine gründlichere Überprüfung und Anpassung Ihrer Kontoeinstellungen:

- Verbundene Apps überprüfen: Widerrufen Sie den Zugriff auf alle Drittanbieter-Apps, die verdächtig oder irrelevant erscheinen. Dies können Einfallstore für Hacker sein, die auf Ihr Konto zugreifen möchten.

- Aktualisieren Sie Ihr Passwort regelmäßig: Auch ohne Anzeichen von Hackerangriffen, Das regelmäßige Ändern Ihres Passworts ist eine gute Praxis, um potenziellen Bedrohungen einen Schritt voraus zu sein..

- Konto-E-Mails überwachen: Behalten Sie E-Mails von Instagram im Auge, insbesondere die, die Änderungen bestätigen, die Sie nicht vorgenommen haben. Diese können Sie auf mögliche Sicherheitsverletzungen hinweisen.

- Anmeldeaktivität prüfen: Regelmäßiges Überprüfen, wo und wann auf Ihr Konto zugegriffen wurde, kann dazu beitragen, unbefugte Aktivitäten frühzeitig zu erkennen.

Die Gewährleistung der Sicherheit Ihres Instagram-Kontos ist ein fortlaufender Prozess. Durch die Festlegung sicherer Passwörter, Vorsicht bei verdächtigen Links, und sich der digitalen Umgebung bewusst bleiben, Sie können Ihr Konto vor unbefugtem Zugriff schützen. Für alle, die umfassenden Online-Schutz suchen, Die Integration hochwertiger Sicherheitssoftware wie SpyHunter kann eine zusätzliche Verteidigungsebene bieten, Wir helfen Ihnen, Ihre digitale Landschaft vor einer Vielzahl von Bedrohungen zu schützen.

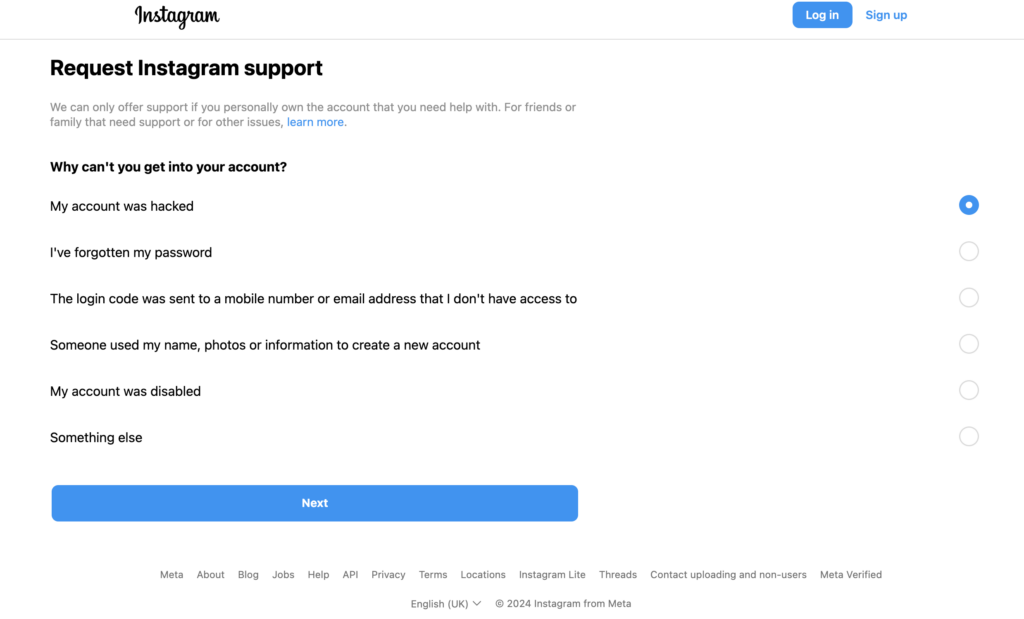

Wiederherstellungsprozess für ein gehacktes Instagram-Konto

Instagrams Seite zum Melden eines gehackten Kontos.

Wenn Sie den Verdacht haben, dass Ihr Instagram-Konto kompromittiert wurde, Schnelles Handeln kann den Unterschied ausmachen, um Ihr Konto wieder zu sichern. Der Wiederherstellungsprozess kann unkompliziert sein, wenn Sie die richtigen Schritte befolgen. Hier ist, was Sie tun müssen:

- Besuchen Sie das Instagram-Hilfecenter: Instagram verfügt über ein spezielles Portal für Benutzer mit Sicherheitsproblemen, einschließlich gehackter Konten. Besuchen Sie zunächst Instagram.com/hacked von einem beliebigen Gerät aus, um je nach Ihrer Situation zum geeigneten Wiederherstellungspfad weitergeleitet zu werden.

- Bestätige deine Identität: Instagram verlangt möglicherweise von Ihnen, Ihre Identität zu bestätigen, um sicherzustellen, dass das Konto Ihnen gehört.. Hierzu kann die Beantwortung von Sicherheitsfragen gehören, Überprüfen Sie Ihre E-Mail-Adresse oder Telefonnummer, oder lass dir von Freunden auf Instagram helfen, deine Identität zu bestätigen.

- Befolgen Sie die Wiederherstellungsanweisungen: Basierend auf den von Ihnen bereitgestellten Informationen, Instagram führt Sie durch bestimmte Schritte zur Wiederherstellung. Hierzu kann der Erhalt eines direkten Links zum Zurücksetzen Ihres Passworts gehören., oder spezifische Anweisungen zur Wiederherstellung Ihres Kontos, wenn Ihre E-Mail-Adresse oder Telefonnummer vom Hacker geändert wurde.

- Dokumentieren Sie alle vom Hacker vorgenommenen Änderungen: Wenn Sie unbefugte Änderungen an Ihren Kontodaten feststellen, Stellen Sie sicher, dass Sie sie dokumentieren. Diese Informationen können entscheidend sein, wenn Sie Hilfe vom Instagram-Support erhalten.

Erinnern, Geduld ist der Schlüssel während des Genesungsprozesses. Es kann zwar einige Zeit dauern, Wenn Sie diese Schritte sorgfältig befolgen, erhöhen Sie Ihre Chancen, Ihr gehacktes Instagram-Konto zurückzubekommen.

So kontaktieren Sie den Instagram-Support zur Kontowiederherstellung

Wenn der Standardwiederherstellungsprozess Ihnen nicht hilft, wieder Zugriff auf Ihr Konto zu erhalten, Der nächste Schritt besteht darin, sich an das Support-Team von Instagram zu wenden:

- Zum Hilfe-Center: Das Hilfecenter von Instagram bietet die Möglichkeit, einen gehackten Account zu melden.’ Option, bei der Sie ein Formular mit Einzelheiten zu Ihrem Konto und dem vorliegenden Problem ausfüllen können.

- verwenden Sie die “Benötigen Sie weitere Hilfe?” Feature: Wenn Sie Probleme haben, Ihr Konto über den Anmeldebildschirm wiederherzustellen, Suche nach “Benötigen Sie weitere Hilfe?” Option. So finden Sie weitere, auf Ihre individuelle Situation zugeschnittene Unterstützung.

- Seien Sie bereit, Ihre Identität zu bestätigen: Instagram nimmt Sicherheit ernst und verlangt einen Nachweis, dass Sie der rechtmäßige Besitzer des Kontos sind. Dazu kann beispielsweise das Senden eines Fotos Ihres Ausweises oder die Beantwortung zusätzlicher Sicherheitsfragen gehören.

Instagram möchte Nutzern zeitnah helfen, aber aufgrund der hohen Anzahl an Anfragen, Die Antworten kommen möglicherweise nicht sofort.

Sichern Ihres Kontos nach der Wiederherstellung

Sobald Sie wieder Zugriff auf Ihr Konto haben, Maßnahmen zur Sicherung sind zwingend erforderlich, um zukünftige Hacks zu verhindern. So können Sie Ihr Instagram-Konto schützen:

- Ändern Sie Ihr Passwort: Schaffen Sie eine starke, einzigartiges Passwort, das noch nicht auf anderen Websites verwendet wurde. Instagram empfiehlt die Verwendung einer Kombination aus mindestens sechs Zahlen, Briefe, und Satzzeichen.

- Zwei-Faktor-Authentifizierung aktivieren: Dies fügt eine zusätzliche Sicherheitsebene hinzu, indem für die Anmeldung ein spezieller Code erforderlich ist, zusätzlich zu Ihrem Passwort. Sie können diesen Code per SMS oder über eine Authentifizierungs-App eines Drittanbieters erhalten.

- Überprüfen Sie Ihre Kontoaktivität: Überprüfen Sie regelmäßig die Anmeldeaktivität Ihres Kontos und überprüfen Sie Ihre Liste der autorisierten Apps, um sicherzustellen, dass nichts Verdächtiges vorliegt.

- Seien Sie vorsichtig bei Phishing-Versuchen: Hacker verwenden häufig gefälschte E-Mails oder Nachrichten, um Sie dazu zu bringen, Ihr Passwort preiszugeben. Überprüfen Sie immer die Echtheit jeder Nachricht, in der Sie nach persönlichen Informationen gefragt werden.

Wenn Sie die Sicherheit Ihres Kontos als schwierig empfinden, Erwägen Sie die Verwendung von Sicherheitssoftware wie SpyHunter. Es kann Ihre Geräte vor Malware und Phishing-Versuchen schützen, Damit ist es ein wertvolles Werkzeug zum Schutz Ihrer digitalen Privatsphäre und Sicherheit.

Die Wiederherstellung nach einem gehackten Instagram-Konto kann stressig sein, Aber diese proaktiven Schritte können Ihnen helfen, die Kontrolle zurückzuerlangen und Ihr Konto vor zukünftigen Bedrohungen zu schützen. Erinnern, Sicherheit ist ein fortlaufender Prozess, der Wachsamkeit und regelmäßige Pflege erfordert.

Verhindern Sie künftigen Instagram-Betrug und Account-Hacks

Instagram, mit seinen Milliarden von Nutzern, ist ein Hauptziel für Betrüger und Hacker. Das Verstehen und Implementieren proaktiver Maßnahmen kann das Risiko, Opfer solcher böswilliger Organisationen zu werden, erheblich verringern.. Durch Befolgen der folgenden Richtlinien, Benutzer können ein sichereres Instagram-Erlebnis genießen, Schutz ihrer persönlichen Daten und ihres digitalen Lebens.

Warum ein sicheres Passwort einen Unterschied macht

Ein sicheres Passwort ist die erste Verteidigungslinie gegen unbefugten Zugriff auf Ihr Instagram-Konto. Ein sicheres Passwort ist wie ein komplexer Schlüssel, der für Diebe schwer zu kopieren ist. Hier sind die Gründe, warum es wichtig ist:

- Schwerer zu knacken: Komplexe Passwörter sind für Hacker mit Brute-Force-Angriffen oder anderen Hacking-Methoden schwer zu erraten.

- Sicherheit für mehrere Konten: Durch die Verwendung eines einzigartigen, Ein starkes Passwort für jedes Konto stellt sicher, dass selbst wenn ein Konto kompromittiert wird, Ihre anderen Konten bleiben sicher.

- Einprägsamkeit vs.. Komplexität: Eine Passphrase, die mehrere unabhängige Wörter kombiniert, kann sowohl sicher als auch leicht zu merken sein, ein Gleichgewicht zwischen Stärke und Benutzerfreundlichkeit finden.

So erstellen Sie ein sicheres Passwort, Vermeiden Sie häufig vorkommende Wörter und verwenden Sie eine Mischung von Zeichen., Nummern, und Symbole. Erwägen Sie die Verwendung eines Passwort-Managers zum Generieren und Speichern komplexer Passwörter, Stellen Sie sicher, dass Sie nie den Zugriff auf Ihre Konten verlieren.

Die Bedeutung der Zwei-Faktor-Authentifizierung für mehr Sicherheit

Zwei-Faktor-Authentifizierung (2FA) bietet eine zusätzliche Sicherheitsebene, die über den herkömmlichen Benutzernamen und das Passwort hinausgeht. Benutzer müssen ihre Identität mit einer zweiten Form der Authentifizierung verifizieren, beispielsweise ein Code, der an ihr Mobilgerät gesendet wird, bevor Sie Zugriff auf ihr Konto gewähren. Darum ist 2FA so wichtig:

- Zusätzliche Sicherheitsebene: Selbst wenn ein Hacker Ihr Passwort erhält, Sie benötigen weiterhin den zweiten Faktor, um auf Ihr Konto zuzugreifen, unberechtigten Zugriff erheblich erschweren.

- Sofortige Warnung: Der Erhalt einer 2FA-Anfrage, wenn Sie nicht versuchen, sich anzumelden, kann Sie auf mögliche unbefugte Zugriffsversuche aufmerksam machen, So können Sie Ihr Passwort sofort ändern.

- Umfassende Unterstützung: Die meisten Plattformen, einschließlich Instagram, unterstützt 2FA, So können Sie die Sicherheit Ihres Kontos einfach und effektiv verbessern.

Die Aktivierung von 2FA auf Instagram und anderen Social-Media-Plattformen kann als wichtiger Schutz gegen Hackerangriffe dienen, Sicherstellen, dass nur Sie Zugriff auf Ihr Konto haben, selbst wenn Ihr Passwort kompromittiert ist.

Tipps zum Erkennen und Vermeiden von Phishing-Versuchen

Phishing ist eine betrügerische Methode, mit der Cyberkriminelle Einzelpersonen dazu verleiten, persönliche Informationen preiszugeben., wie Passwörter und Kreditkartennummern. Das Erkennen und Vermeiden dieser Versuche ist für die Aufrechterhaltung Ihrer digitalen Sicherheit von entscheidender Bedeutung. Hier sind einige Tipps:

- Identität des Absenders überprüfen: Überprüfen Sie immer die E-Mail-Adresse des Absenders oder die Nachrichtenquelle auf Echtheit. Seien Sie vorsichtig bei unerwarteten E-Mails oder Nachrichten, insbesondere diejenigen, die nach persönlichen Informationen fragen.

- Achten Sie auf Warnsignale: Schlechte Rechtschreibung, Grammatik, oder seltsame Formulierungen können Hinweise auf Phishing-Versuche sein. Seriöse Unternehmen haben in der Regel hohe Standards für ihre Kommunikation.

- Klicken Sie nicht auf verdächtige Links: Klicken Sie nicht auf Links aus unbekannten Quellen. wenn Sie unsicher sind, Besuchen Sie die Website direkt, indem Sie die URL in Ihren Browser eingeben, anstatt auf den bereitgestellten Link zu klicken..

- Verwenden Sie Sicherheitssoftware: Setzen Sie Sicherheitslösungen mit Anti-Phishing-Funktionen ein, wie SpyHunter, um bösartige Angriffe zu erkennen und zu verhindern, bevor sie Schaden anrichten können.

Wenn Sie wachsam sind und sich über gängige Phishing-Taktiken informieren, können Sie vermeiden, diesen Machenschaften zum Opfer zu fallen.. Gehen Sie bei unaufgeforderten Anfragen nach persönlichen Informationen immer auf Nummer sicher.

Durch die Einhaltung dieser Richtlinien, Instagram-Nutzer können ihre Abwehr gegen Betrüger und Hacker deutlich stärken, Schutz ihrer Konten und persönlichen Daten vor unbefugtem Zugriff.

Schützen Sie Ihre Online-Identität mit SpyHunter

Da sich die digitale Welt ständig weiterentwickelt, Die Wahrung der Online-Privatsphäre und -Sicherheit ist von zentraler Bedeutung. Die Bedrohungslandschaft wird komplexer, Umso wichtiger ist es, über einen zuverlässigen Abwehrmechanismus zu verfügen. SpyHunter erweist sich in diesem Szenario als mächtiger Verbündeter, bietet robusten Schutz vor einer Reihe von Cyber-Bedrohungen, einschließlich solcher, die auf Ihre Social-Media-Konten abzielen.

So kann SpyHunter vor Malware und Bedrohungen in sozialen Medien schützen

In der heutigen vernetzten Welt, Social-Media-Plattformen dienen nicht nur dazu, mit Freunden und Familie in Kontakt zu bleiben; Sie sind zu einer Fundgrube für persönliche Informationen geworden, die möglicherweise von Cyberkriminellen ausgenutzt werden könnten. Malware- und Phishing-Angriffe auf Social-Networking-Sites können Ihre persönlichen Daten gefährden, was zu Identitätsdiebstahl und anderen Verletzungen der Privatsphäre führt. SpyHunter wurde entwickelt, um auf vielfältige Weise umfassenden Schutz zu bieten:

- Echtzeitüberwachung: SpyHunter zeichnet sich durch die Echtzeit-Erkennung von Bedrohungen aus, Schnelles Identifizieren und Isolieren böswilliger Aktivitäten auf Ihrem Gerät, bevor diese Schaden anrichten können. Dieser proaktive Ansatz ist entscheidend für den Schutz vor den sich schnell entwickelnden Bedrohungen, denen Social-Media-Nutzer heute ausgesetzt sind..

- Maßgeschneiderte Malware-Fixes: Das Verständnis, dass jede Cyber-Bedrohung einzigartig ist, SpyHunter bietet maßgeschneiderte Malware-Fixes, die auf bestimmte Infektionen abzielen. Dieser maßgeschneiderte Ansatz stellt sicher, dass selbst die anspruchsvollsten Bedrohungen, einschließlich derer, die Social-Media-Konten kapern, kann effektiv neutralisiert werden.

- Benutzerfreundliches Bedienfeld: Trotz der Komplexität der Technologie, SpyHandler verfügt über eine benutzerfreundliche Oberfläche, die den Schutz Ihres digitalen Lebens vereinfacht. Diese Zugänglichkeit stellt sicher, dass Benutzer aller technischen Hintergründe ihre Online-Präsenz effizient schützen können, ohne sich überfordert zu fühlen.

- Regelmäßige Updates: Die digitale Bedrohungslandschaft verändert sich ständig, mit täglich neuen Bedrohungen. SpyHunter bleibt diesen Bedrohungen immer einen Schritt voraus, indem es seine Malware-Definitionsdatenbank regelmäßig aktualisiert, So ist Ihr Schutz immer auf dem neuesten Stand.

- Umfassender Systemscan: SpyHunter geht über die Oberfläche hinaus, Durchführung gründlicher Systemscans, um versteckte Bedrohungen zu erkennen und zu entfernen. Dieser umfassende Ansatz ist von entscheidender Bedeutung für die Identifizierung von Malware, die Ihre persönlichen Daten in sozialen Medien und darüber hinaus gefährden könnte..

Abschließend, mit der zunehmenden Verbreitung von Cyber-Bedrohungen, die auf Social-Media-Plattformen abzielen, Eine zuverlässige Sicherheitslösung wie SpyHunter ist unverzichtbar. Durch die Bereitstellung von Echtzeitüberwachung, individuelle Malware-Fixes, und eine benutzerfreundliche Oberfläche, SpyHunter bietet die Sicherheit und Gelassenheit, die Sie brauchen, um sicher durch die digitale Landschaft zu navigieren.

Abschluss: So schützen Sie sich vor Instagram-Betrug

Instagram-Betrug bereitet Nutzern weltweit zunehmend Sorgen, Cyberkriminelle entwickeln täglich neue Wege, um ahnungslose Opfer zu betrügen. Es ist für die Menschen von entscheidender Bedeutung geworden, durch proaktive digitale Hygiene einen Schritt voraus zu sein. Das Erkennen der Anzeichen eines Betrugs ist der erste Schritt zur Wahrung Ihrer Online-Sicherheit und zum Schutz Ihrer Identität. Die gute Nachricht ist, dass Sie Ihr Risiko, Opfer von Instagram-Betrug zu werden, erheblich reduzieren können, indem Sie ein paar einfache, aber wirksame Strategien.

Erstens, Zwei-Faktor-Authentifizierung aktivieren (2FA) ist eine wichtige Sicherheitsmaßnahme. Diese zusätzliche Sicherheitsebene macht es Hackern unglaublich schwer, unbefugten Zugriff auf Ihr Konto zu erhalten, selbst wenn es ihnen gelingt, Ihr Passwort zu stehlen.. Indem Sie eine Verifizierung von einem anderen Gerät oder Konto verlangen, das Sie besitzen, 2FA stellt sicher, dass nur Sie auf Ihr Konto zugreifen können, Potentielle Eindringlinge fernhalten.

Nächster, Der Einsatz eines ID-Überwachungsdienstes kann für den Schutz Ihrer persönlichen Daten von entscheidender Bedeutung sein. Solche Dienste überwachen das Dark Web und andere Online-Bereiche auf Ihre persönlichen Daten, Sie werden benachrichtigt, wenn Ihre Daten verkauft oder an Cyberkriminelle weitergegeben werden.. Dieses Frühwarnsystem ermöglicht Ihnen sofortiges Handeln, wie das Ändern von Passwörtern oder das Sichern von Konten, bevor erheblicher Schaden entstehen kann.

Zudem, Vorsicht ist geboten beim Herunterladen von Drittanbieter-Apps. Selbst die auf seriösen Plattformen wie Google Play oder dem Apple Store verfügbaren Programme können manchmal Malware enthalten. Begrenzen Sie die Anzahl dieser Apps, und nur das Herunterladen von bekannten, verlässliche Quelle, kann dazu beitragen, Ihr Gerät vor Schadsoftware zu schützen.

Schließlich, im unglücklichen Fall, dass Ihr Konto kompromittiert wird, Es ist wichtig, Ihre Follower rechtzeitig zu informieren. Betrüger nutzen häufig gekaperte Konten, um weitere Betrügereien an Ihren Followern zu begehen. Indem Sie sie auf den Verstoß aufmerksam machen, Sie schützen sie nicht nur vor potenziellem Betrug, sondern helfen auch, das Netzwerk des Betrügers zu zerschlagen.

- Fenster

- Mac OS X

- Google Chrome

- Mozilla Firefox

- Microsoft Edge-

- Safari

- Internet Explorer

- Stop-Popups stoppen

How to Remove Instagram Scams from Windows.

Schritt 1: Scan for Instagram Scams with SpyHunter Anti-Malware Tool

Schritt 2: Starten Sie Ihren PC im abgesicherten Modus

Schritt 3: Uninstall Instagram Scams and related software from Windows

Deinstallationsschritte für Windows 11

Deinstallationsschritte für Windows 10 und ältere Versionen

Hier ist ein Verfahren, in wenigen einfachen Schritten der in der Lage sein sollte, die meisten Programme deinstallieren. Egal ob Sie mit Windows arbeiten 10, 8, 7, Vista oder XP, diese Schritte werden den Job zu erledigen. Ziehen Sie das Programm oder den entsprechenden Ordner in den Papierkorb kann eine sehr schlechte Entscheidung. Wenn Sie das tun, Bits und Stücke des Programms zurückbleiben, und das kann zu instabilen Arbeit von Ihrem PC führen, Fehler mit den Dateitypzuordnungen und anderen unangenehmen Tätigkeiten. Der richtige Weg, um ein Programm von Ihrem Computer zu erhalten, ist es zu deinstallieren. Um das zu tun:

Folgen Sie den Anweisungen oben und Sie werden erfolgreich die meisten Programme deinstallieren.

Folgen Sie den Anweisungen oben und Sie werden erfolgreich die meisten Programme deinstallieren.

Schritt 4: Bereinigen Sie alle Register, Created by Instagram Scams on Your PC.

Die in der Regel gezielt Register von Windows-Rechnern sind die folgenden:

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion Run

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion RunOnce

Sie können auf sie zugreifen, indem Sie den Windows-Registrierungs-Editor und löschen Sie alle Werte öffnen, created by Instagram Scams there. Dies kann passieren, darunter indem Sie die Schritte:

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Video Removal Guide for Instagram Scams (Fenster).

Get rid of Instagram Scams from Mac OS X.

Schritt 1: Uninstall Instagram Scams and remove related files and objects

Ihr Mac zeigt Ihnen dann eine Liste der Elemente, die automatisch gestartet werden, wenn Sie sich einloggen. Look for any suspicious apps identical or similar to Instagram Scams. Überprüfen Sie die App, die Sie vom Laufen automatisch beenden möchten und wählen Sie dann auf der Minus ("-") Symbol, um es zu verstecken.

- Gehe zu Finder.

- In der Suchleiste den Namen der Anwendung, die Sie entfernen möchten,.

- Oberhalb der Suchleiste ändern, um die zwei Drop-Down-Menüs "Systemdateien" und "Sind inklusive" so dass Sie alle Dateien im Zusammenhang mit der Anwendung sehen können, das Sie entfernen möchten. Beachten Sie, dass einige der Dateien nicht in der App in Beziehung gesetzt werden kann, so sehr vorsichtig sein, welche Dateien Sie löschen.

- Wenn alle Dateien sind verwandte, halte das ⌘ + A Tasten, um sie auszuwählen und fahren sie dann zu "Müll".

In case you cannot remove Instagram Scams via Schritt 1 über:

Für den Fall, können Sie nicht die Virus-Dateien und Objekten in Ihren Anwendungen oder an anderen Orten finden wir oben gezeigt haben, Sie können in den Bibliotheken Ihres Mac für sie manuell suchen. Doch bevor dies zu tun, bitte den Disclaimer unten lesen:

Sie können den gleichen Vorgang mit den folgenden anderen wiederholen Bibliothek Verzeichnisse:

→ ~ / Library / Launchagents

/Library / LaunchDaemons

Spitze: ~ ist es absichtlich, denn es führt mehr LaunchAgents- zu.

Schritt 2: Scan for and remove Instagram Scams files from your Mac

When you are facing problems on your Mac as a result of unwanted scripts and programs such as Instagram Scams, der empfohlene Weg, um die Bedrohung zu beseitigen ist durch ein Anti-Malware-Programm. SpyHunter für Mac bietet erweiterte Sicherheitsfunktionen sowie andere Module, die die Sicherheit Ihres Mac verbessern und ihn in Zukunft schützen.

Video Removal Guide for Instagram Scams (Mac)

Remove Instagram Scams from Google Chrome.

Schritt 1: Starten Sie Google Chrome und öffnen Sie das Drop-Menü

Schritt 2: Bewegen Sie den Mauszeiger über "Werkzeuge" und dann aus dem erweiterten Menü wählen "Extensions"

Schritt 3: Aus der geöffneten "Extensions" Menü suchen Sie die unerwünschte Erweiterung und klicken Sie auf den "Entfernen" Taste.

Schritt 4: Nach der Erweiterung wird entfernt, Neustart von Google Chrome durch Schließen sie aus dem roten "X" Schaltfläche in der oberen rechten Ecke und starten Sie es erneut.

Erase Instagram Scams from Mozilla Firefox.

Schritt 1: Starten Sie Mozilla Firefox. Öffnen Sie das Menü Fenster:

Schritt 2: Wählen Sie das "Add-ons" Symbol aus dem Menü.

Schritt 3: Wählen Sie die unerwünschte Erweiterung und klicken Sie auf "Entfernen"

Schritt 4: Nach der Erweiterung wird entfernt, Neustart Mozilla Firefox durch Schließen sie aus dem roten "X" Schaltfläche in der oberen rechten Ecke und starten Sie es erneut.

Uninstall Instagram Scams from Microsoft Edge.

Schritt 1: Starten Sie den Edge-Browser.

Schritt 2: Öffnen Sie das Drop-Menü, indem Sie auf das Symbol in der oberen rechten Ecke klicken.

Schritt 3: Wählen Sie im Dropdown-Menü wählen "Extensions".

Schritt 4: Wählen Sie die mutmaßlich bösartige Erweiterung aus, die Sie entfernen möchten, und klicken Sie dann auf das Zahnradsymbol.

Schritt 5: Entfernen Sie die schädliche Erweiterung, indem Sie nach unten scrollen und dann auf Deinstallieren klicken.

Remove Instagram Scams from Safari

Schritt 1: Starten Sie die Safari-App.

Schritt 2: Nachdem Sie den Mauszeiger an den oberen Rand des Bildschirms schweben, Klicken Sie auf den Safari-Text, um das Dropdown-Menü zu öffnen.

Schritt 3: Wählen Sie im Menü, klicke auf "Einstellungen".

Schritt 4: Danach, Wählen Sie die Registerkarte Erweiterungen.

Schritt 5: Klicken Sie einmal auf die Erweiterung, die Sie entfernen möchten.

Schritt 6: Klicken Sie auf 'Deinstallieren'.

Ein Popup-Fenster erscheint, die um Bestätigung zur Deinstallation die Erweiterung. Wählen 'Deinstallieren' wieder, and the Instagram Scams will be removed.

Eliminate Instagram Scams from Internet Explorer.

Schritt 1: Starten Sie Internet Explorer.

Schritt 2: Klicken Sie auf das Zahnradsymbol mit der Bezeichnung "Extras", um das Dropdown-Menü zu öffnen, und wählen Sie "Add-ons verwalten".

Schritt 3: Im Fenster 'Add-ons verwalten'.

Schritt 4: Wählen Sie die Erweiterung aus, die Sie entfernen möchten, und klicken Sie dann auf "Deaktivieren".. Ein Pop-up-Fenster wird angezeigt, Ihnen mitzuteilen, dass Sie die ausgewählte Erweiterung sind zu deaktivieren, und einige weitere Add-ons kann auch deaktiviert werden. Lassen Sie alle Felder überprüft, und klicken Sie auf 'Deaktivieren'.

Schritt 5: Nachdem die unerwünschte Verlängerung wurde entfernt, Starten Sie den Internet Explorer neu, indem Sie ihn über die rote Schaltfläche "X" in der oberen rechten Ecke schließen und erneut starten.

Entfernen Sie Push-Benachrichtigungen aus Ihren Browsern

Deaktivieren Sie Push-Benachrichtigungen von Google Chrome

So deaktivieren Sie Push-Benachrichtigungen im Google Chrome-Browser, folgen Sie bitte den nachstehenden Schritten:

Schritt 1: Gehe zu Einstellungen in Chrome.

Schritt 2: In den Einstellungen, wählen "Erweiterte Einstellungen":

Schritt 3: Klicken "Inhaltseinstellungen":

Schritt 4: Öffnen Sie “Benachrichtigungen":

Schritt 5: Klicken Sie auf die drei Punkte und wählen Sie Blockieren, Ändern oder Löschen Optionen:

Entfernen Sie Push-Benachrichtigungen in Firefox

Schritt 1: Gehen Sie zu Firefox-Optionen.

Schritt 2: Gehe zu den Einstellungen", Geben Sie "Benachrichtigungen" in die Suchleiste ein und klicken Sie auf "Einstellungen":

Schritt 3: Klicken Sie auf einer Site, auf der Benachrichtigungen gelöscht werden sollen, auf "Entfernen" und dann auf "Änderungen speichern".

Beenden Sie Push-Benachrichtigungen in Opera

Schritt 1: In der Oper, Presse ALT + P um zu Einstellungen zu gehen.

Schritt 2: In Einstellung suchen, Geben Sie "Inhalt" ein, um zu den Inhaltseinstellungen zu gelangen.

Schritt 3: Benachrichtigungen öffnen:

Schritt 4: Machen Sie dasselbe wie bei Google Chrome (unten erklärt):

Beseitigen Sie Push-Benachrichtigungen auf Safari

Schritt 1: Öffnen Sie die Safari-Einstellungen.

Schritt 2: Wählen Sie die Domain aus, von der Sie Push-Popups möchten, und wechseln Sie zu "Verweigern" von "ermöglichen".

Instagram Scams-FAQ

What Is Instagram Scams?

The Instagram Scams threat is adware or Browser Redirect Virus.

Es kann Ihren Computer erheblich verlangsamen und Werbung anzeigen. Die Hauptidee ist, dass Ihre Informationen wahrscheinlich gestohlen werden oder mehr Anzeigen auf Ihrem Gerät erscheinen.

Die Entwickler solcher unerwünschten Apps arbeiten mit Pay-per-Click-Schemata, um Ihren Computer dazu zu bringen, riskante oder verschiedene Arten von Websites zu besuchen, mit denen sie möglicherweise Geld verdienen. Aus diesem Grund ist es ihnen egal, welche Arten von Websites in den Anzeigen angezeigt werden. Dies macht ihre unerwünschte Software indirekt riskant für Ihr Betriebssystem.

What Are the Symptoms of Instagram Scams?

Es gibt verschiedene Symptome, nach denen gesucht werden muss, wenn diese bestimmte Bedrohung und auch unerwünschte Apps im Allgemeinen aktiv sind:

Symptom #1: Ihr Computer kann langsam werden und allgemein eine schlechte Leistung aufweisen.

Symptom #2: Sie haben Symbolleisten, Add-Ons oder Erweiterungen in Ihren Webbrowsern, an die Sie sich nicht erinnern können.

Symptom #3: Sie sehen alle Arten von Anzeigen, wie werbefinanzierte Suchergebnisse, Popups und Weiterleitungen werden zufällig angezeigt.

Symptom #4: Auf Ihrem Mac installierte Apps werden automatisch ausgeführt und Sie können sich nicht erinnern, sie installiert zu haben.

Symptom #5: In Ihrem Task-Manager werden verdächtige Prozesse ausgeführt.

Wenn Sie eines oder mehrere dieser Symptome sehen, Dann empfehlen Sicherheitsexperten, Ihren Computer auf Viren zu überprüfen.

Welche Arten von unerwünschten Programmen gibt es??

Laut den meisten Malware-Forschern und Cyber-Sicherheitsexperten, Die Bedrohungen, die derzeit Ihr Gerät beeinträchtigen können, können sein betrügerische Antivirensoftware, Adware, Browser-Hijacker, Clicker, gefälschte Optimierer und alle Formen von PUPs.

Was tun, wenn ich eine habe "Virus" like Instagram Scams?

Mit wenigen einfachen Aktionen. Zuallererst, Befolgen Sie unbedingt diese Schritte:

Schritt 1: Finden Sie einen sicheren Computer und verbinden Sie es mit einem anderen Netzwerk, nicht der, mit dem Ihr Mac infiziert war.

Schritt 2: Ändern Sie alle Ihre Passwörter, ausgehend von Ihren E-Mail-Passwörtern.

Schritt 3: Aktivieren Zwei-Faktor-Authentifizierung zum Schutz Ihrer wichtigen Konten.

Schritt 4: Rufen Sie Ihre Bank an Ändern Sie Ihre Kreditkartendaten (Geheim Code, usw.) wenn Sie Ihre Kreditkarte für Online-Einkäufe gespeichert oder mit Ihrer Karte Online-Aktivitäten durchgeführt haben.

Schritt 5: Stellen Sie sicher, dass Rufen Sie Ihren ISP an (Internetprovider oder -anbieter) und bitten Sie sie, Ihre IP-Adresse zu ändern.

Schritt 6: Ändere dein WLAN Passwort.

Schritt 7: (Fakultativ): Stellen Sie sicher, dass Sie alle mit Ihrem Netzwerk verbundenen Geräte auf Viren prüfen und diese Schritte wiederholen, wenn sie betroffen sind.

Schritt 8: Installieren Sie Anti-Malware Software mit Echtzeitschutz auf jedem Gerät, das Sie haben.

Schritt 9: Versuchen Sie, keine Software von Websites herunterzuladen, von denen Sie nichts wissen, und halten Sie sich von diesen fern Websites mit geringer Reputation im allgemeinen.

Wenn Sie diese Empfehlungen befolgen, Ihr Netzwerk und alle Geräte werden erheblich sicherer gegen Bedrohungen oder informationsinvasive Software und auch in Zukunft virenfrei und geschützt.

How Does Instagram Scams Work?

Einmal installiert, Instagram Scams can Daten sammeln Verwendung Tracker. Bei diesen Daten handelt es sich um Ihre Surfgewohnheiten, B. die von Ihnen besuchten Websites und die von Ihnen verwendeten Suchbegriffe. Sie werden dann verwendet, um Sie gezielt mit Werbung anzusprechen oder Ihre Informationen an Dritte zu verkaufen.

Instagram Scams can also Laden Sie andere Schadsoftware auf Ihren Computer herunter, wie Viren und Spyware, Dies kann dazu verwendet werden, Ihre persönlichen Daten zu stehlen und riskante Werbung anzuzeigen, die möglicherweise auf Virenseiten oder Betrug weiterleiten.

Is Instagram Scams Malware?

Die Wahrheit ist, dass Welpen (Adware, Browser-Hijacker) sind keine Viren, kann aber genauso gefährlich sein da sie Ihnen möglicherweise Malware-Websites und Betrugsseiten anzeigen und Sie dorthin weiterleiten.

Viele Sicherheitsexperten klassifizieren potenziell unerwünschte Programme als Malware. Dies liegt an den unerwünschten Effekten, die PUPs verursachen können, B. das Anzeigen störender Werbung und das Sammeln von Benutzerdaten ohne das Wissen oder die Zustimmung des Benutzers.

About the Instagram Scams Research

Die Inhalte, die wir auf SensorsTechForum.com veröffentlichen, this Instagram Scams how-to removal guide included, ist das Ergebnis umfangreicher Recherchen, harte Arbeit und die Hingabe unseres Teams, Ihnen zu helfen, das Spezifische zu entfernen, Adware-bezogenes Problem, und stellen Sie Ihren Browser und Ihr Computersystem wieder her.

How did we conduct the research on Instagram Scams?

Bitte beachten Sie, dass unsere Forschung auf unabhängigen Untersuchungen basiert. Wir stehen in Kontakt mit unabhängigen Sicherheitsforschern, Dank dessen erhalten wir täglich Updates über die neueste Malware, Adware, und Browser-Hijacker-Definitionen.

Weiter, the research behind the Instagram Scams threat is backed with Virustotal.

Um diese Online-Bedrohung besser zu verstehen, Bitte lesen Sie die folgenden Artikel, die sachkundige Details bieten.