Was ist ein Proxy-Virus-Prozess? [Fenster]

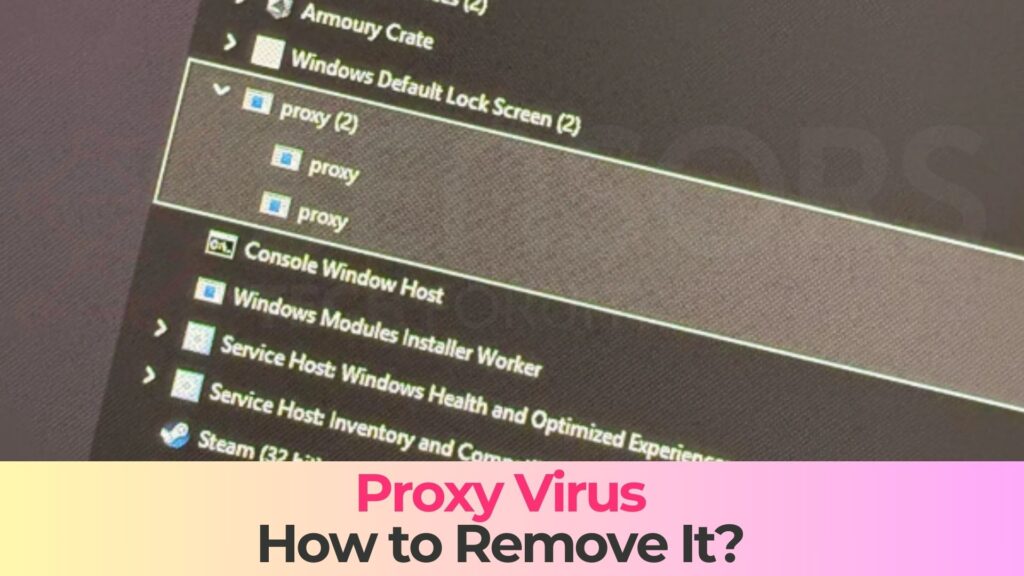

Wenn Sie einen verdächtigen Prozess mit dem Namen bemerkt haben proxy.exe Läuft im Windows Task-Manager und verbraucht Systemressourcen, Sie sollten diesen Artikel lesen, um herauszufinden, was es wirklich ist., wie es in Ihr System gelangt sein könnte, und warum es ein ernsthaftes Sicherheitsrisiko darstellt. Die Proxy-Virus-Prozess [Fenster] ist keine legitime Systemkomponente und wird häufig mit Trojaner-infizierten Anwendungen in Verbindung gebracht., bösartige Lader, oder verdeckter Stellvertreter Malware werden von Cyberkriminellen genutzt, um infizierte Maschinen zu missbrauchen..

Der Begriff „Proxy-Virus“ bezeichnet einen bösartigen Prozess, der sich als legitime, mit dem Proxy verbundene ausführbare Datei tarnt, während er im Hintergrund verborgene Operationen durchführt.. In vielen dokumentierten Fällen, die proxy.exe Virus ist Teil einer größeren Malware-Infektionskette, die es Angreifern ermöglicht, den Datenverkehr über das Gerät des Opfers zu leiten., Ernte sensible Informationen, oder einen dauerhaften Fernzugriff einrichten.

Weil proxy.exe generisch und technisch plausibel erscheinen mag, Viele Nutzer übersehen es., vorausgesetzt, es handelt sich um legitime Software. Dieses falsche Vertrauen ist genau das, worauf Angreifer setzen.. Sobald aktiv, Der Proxy-Virus-Prozess kann die Systemsicherheit untergraben., Privatsphäre, und Netzwerkintegrität ohne offensichtliche Symptome.

Details zum Proxy-Virus

| Art | Trojan, Malware, Hintertür |

| Entfernungszeit | Um 5 Protokoll |

| Removal Tool |

Überprüfen Sie, ob Ihr System von Malware betroffen ist

Herunterladen

Malware Removal Tool

|

Wie habe ich mir den Proxy-Virus eingefangen? [Fenster]

Die Proxy-Virus-Prozess [Fenster] Infiltriert Systeme typischerweise durch irreführende und indirekte Vertriebsmethoden.. Im Gegensatz zu herkömmlichen Viren, die auf sichtbarer Benutzerinteraktion beruhen., Diese Bedrohung wird oft zusammen mit anderer Software verbreitet oder unbemerkt durch Angriffe, die auf Sicherheitslücken basieren, eingeschleust..

Zu den häufigsten Infektionsvektoren im Zusammenhang mit der Malware proxy.exe gehören::

- Gebündelte Installationsprogramme von Freeware oder raubkopierte Softwarepakete

- Geknackte Anwendungen und illegale Lizenzaktivatoren

- Böswilliger Anhang E-Mail-Dateien, die als Rechnungen oder Dokumente getarnt sind

- Gefälschte Software-Updates oder unseriöse Systemoptimierungstools

- Exploit-Kits, die auf ungepatchte Windows-Schwachstellen abzielen

Sobald der Benutzer das mit einem Trojaner infizierte Installationsprogramm ausführt oder eine schädliche Datei öffnet, Der Proxy-Virus-Prozess kann in Systemverzeichnisse kopiert und so konfiguriert werden, dass er automatisch startet.. Vielfach, Die Schadsoftware verwendet irreführende Dateinamen und Metadaten, um sich in legitime Windows-Dienste einzufügen..

Ein weiteres häufiges Szenario sind Drive-by-Downloads., wenn der Besuch einer kompromittierten oder bösartigen Website das Herunterladen und Ausführen von proxy.exe ohne ausdrückliche Zustimmung des Nutzers auslöst. Systeme ohne aktuelle Sicherheitspatches oder Echtzeitschutz sind für diese Methode besonders anfällig..

Was ist der Prozess eines Proxy-Virus? [Fenster] Tun

Nach erfolgreicher Infiltration, die Proxy-Virus-Prozess beginnt mit der Ausführung seiner schädlichen Nutzlast.. Sein Hauptzweck besteht darin, das infizierte Windows-System in einen kontrollierbaren Proxy-Knoten zu verwandeln, den Angreifer für eine Vielzahl von Cyberkriminalitätsaktivitäten ausnutzen können..

Eine der Kernfunktionen der Malware proxy.exe ist das Umleiten des Datenverkehrs.. Der Prozess kann abgefangen werden, umleiten, oder den Netzwerkverkehr über den infizierten Rechner umleiten., Dadurch wird es effektiv zu einem Relais für anonymes Surfen., Spam-Kampagnen, oder illegale Operationen. Dies beeinträchtigt nicht nur die Privatsphäre, sondern kann das Opfer auch rechtlichen und rufschädigenden Risiken aussetzen..

Zu den weiteren schädlichen Aktivitäten, die häufig mit dem Proxy-Virus-Prozess in Verbindung gebracht werden, gehören::

- Aufbau einer dauerhaften Kommunikation mit entfernten C&C-Server Infrastruktur

- Erfassung der IP-Adresse, Geolocation, und Systemfingerabdruckdaten

- Einschleusen bösartiger Skripte in Browsersitzungen

- Herunterladen und Ausführen sekundärer Malware-Komponenten

- Deaktivierung von Sicherheitssoftware und Windows-Abwehrmechanismen

In fortgeschrittenen Varianten, proxy.exe kann als Backdoor-Trojaner fungieren., Angreifer können Befehle aus der Ferne ausführen, Ändern der Systemeinstellungen, oder zusätzliche Nutzlasten einsetzen, wie zum Beispiel Spyware, Ransomware, oder cryptominers. Dieses modulare Verhalten macht die Bedrohung besonders gefährlich, da sich seine Auswirkungen im Laufe der Zeit verstärken können.

Aus leistungstechnischer Sicht, Infizierte Systeme weisen häufig Symptome wie beispielsweise eine langsame Internetverbindung auf., unerklärliche CPU- oder RAM-Spitzen, häufige Anwendungsabstürze, und ungewöhnliche Netzwerkaktivität selbst im Leerlauf des Systems.. Diese Probleme resultieren aus den kontinuierlichen Hintergrundprozessen der Schadsoftware und der unautorisierten Datenübertragung..

Wie man den Proxy-Virus-Prozess entfernt [Fenster]

Entferne den Proxy-Virus-Prozess [Fenster] erfordert sorgfältige Aufmerksamkeit, da die Schadsoftware Persistenzmechanismen einsetzen kann, die darauf ausgelegt sind, einer manuellen Entfernung zu widerstehen. Das einfache Beenden des proxy.exe-Prozesses im Task-Manager ist in der Regel wirkungslos., da die schädliche ausführbare Datei möglicherweise automatisch neu gestartet wird durch Registrierungsschlüssel Einträge, geplante Aufgaben, oder Startup-Dienstleistungen.

Der Proxy-Virus-Prozess kann sich tief im Betriebssystem einnisten, indem er kritische Windows-Komponenten verändert.. Dies beinhaltet das Hinzufügen von Registrierungsschlüsseln für die automatische Ausführung, Firewall-Regeln ändern, und die Installation versteckter Dateien in Systemverzeichnissen. In einigen Fällen, Es kann auch Code in legitime Prozesse einschleusen, um die Erkennung zu umgehen..

Aufgrund dieser fortschrittlichen Techniken, Unsachgemäße Entfernungsversuche können Rückstände hinterlassen., Dadurch kann sich die Schadsoftware regenerieren oder unbemerkt weiterarbeiten.. Zusätzlich, Eine unvollständige Bereinigung kann das System einer erneuten Infektion aussetzen oder Sicherheitslücken ungelöst lassen..

Ein umfassender Entfernungsansatz konzentriert sich auf die Identifizierung aller schädlichen Komponenten, die mit proxy.exe in Verbindung stehen., Wiederherstellung kompromittierter Systemeinstellungen, und sicherzustellen, dass keine Hintertüren oder sekundären Nutzlasten aktiv bleiben.. Im Anschluss an diesen Prozess sollte eine vollständige System-Sicherheitsprüfung durchgeführt werden, um die Systemintegrität zu überprüfen..

Was sollte man tun?

Wenn Sie glauben, dass Ihr Windows-System von Folgendem betroffen ist Proxy-Virus-Prozess, sollten Sie sofort handeln. Wenn proxy.exe aktiv bleibt, können Angreifer Ihr Gerät ausnutzen., Gefährden Sie Ihre persönlichen Daten, und Ihre Netzwerkverbindung für böswillige Zwecke missbrauchen.

Wir empfehlen dringend, die unten stehende Anleitung zur Entfernung des Proxy-Virus-Prozesses zu befolgen, um diesen vollständig zu beseitigen und Ihr System vor zukünftigen Bedrohungen zu schützen.. Schnelles Handeln trägt zur Wiederherstellung der Systemleistung bei., Schützen Sie Ihre Privatsphäre, und weitere Schäden durch diese gefährliche Malware zu verhindern..

Preparation before removing Proxy Virus.

Vor dem eigentlichen Entfernungsprozess starten, Wir empfehlen Ihnen die folgenden Vorbereitungsschritte zu tun.

- Stellen Sie sicher, dass Sie diese Anweisungen haben immer offen und vor Ihren Augen.

- Führen Sie eine Sicherung aller Dateien, selbst wenn sie beschädigt werden könnten. Sie sollten Ihre Daten mit einer Cloud-Backup-Lösung und sichern Sie Ihre Dateien gegen jede Art von Verlust sichern, selbst von den schwersten Bedrohungen.

- Seien Sie geduldig, da dies könnte eine Weile dauern.

- Nach Malware durchsuchen

- Register reparieren

- Entfernen Sie Virendateien

Schritt 1: Scan for Proxy Virus with SpyHunter Anti-Malware Tool

Schritt 2: Reinigen Sie alle Register, created by Proxy Virus on your computer.

Die in der Regel gezielt Register von Windows-Rechnern sind die folgenden:

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion Run

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion RunOnce

Sie können auf sie zugreifen, indem Sie den Windows-Registrierungs-Editor und löschen Sie alle Werte öffnen, created by Proxy Virus there. Dies kann passieren, darunter indem Sie die Schritte:

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.Schritt 3: Find virus files created by Proxy Virus on your PC.

1.Für Windows- 8, 8.1 und 10.

Für neuere Windows-Betriebssysteme

1: Auf Ihrer Tastatur drücken + R und schreibe explorer.exe im Lauf Textfeld ein und klicken Sie dann auf die Ok Taste.

2: Klicke auf Ihren PC von der schnellen Zugriffsleiste. Dies ist in der Regel ein Symbol mit einem Monitor und sein Name ist entweder "Mein Computer", "Mein PC" oder "Dieser PC" oder was auch immer Sie haben es benannt.

3: Navigieren Sie zum Suchfeld oben rechts auf dem Bildschirm Ihres PCs und geben Sie ein "Dateierweiterung:" und wonach geben Sie die Dateierweiterung. Wenn Sie böswillige exe-Dateien suchen, Ein Beispiel kann sein, "Dateierweiterung:exe". Nachdem ich, dass, einen Raum verlassen und den Dateinamen, den Sie sich die Malware glauben geben Sie erstellt. Hier ist, wie es scheinen mag, wenn Ihre Datei gefunden wurde,:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Für Windows XP, Aussicht, und 7.

Für Ältere Windows-Betriebssysteme

In älteren Windows-Betriebssystemen sollte der herkömmliche Ansatz der effektive sein:

1: Klicken Sie auf die Startmenü Symbol (in der Regel auf der linken unteren) und wählen Sie dann die Suche Vorliebe.

2: Nachdem das Suchfenster erscheint, wählen Weitere Optionen von der Suchassistent Box. Eine andere Möglichkeit ist, indem Sie auf Alle Dateien und Ordner.

3: Nach dieser Art für den Namen der Datei, suchen Sie und klicken Sie auf die Schaltfläche Suchen. Dies könnte einige Zeit dauern, nach der Ergebnisse werden angezeigt. Wenn Sie die bösartige Datei gefunden, Sie können ihre Lage zu kopieren oder zu öffnen, indem Sie Rechtsklick auf sie.

Jetzt sollten Sie jede Datei unter Windows, so lange zu entdecken können, wie es auf der Festplatte ist und nicht über eine spezielle Software verborgen.

Proxy Virus FAQ

What Does Proxy Virus Trojan Do?

The Proxy Virus Trojan ist ein bösartiges Computerprogramm entworfen, um zu stören, Schaden, oder sich unbefugten Zugriff verschaffen an ein Computersystem. Es kann verwendet werden, um sensible Daten zu stehlen, Kontrolle über ein System erlangen, oder andere böswillige Aktivitäten starten.

Können Trojaner Passwörter stehlen??

Ja, Trojaner, like Proxy Virus, kann Passwörter stehlen. Diese Schadprogramme are designed to gain access to a user's computer, Opfer ausspionieren und vertrauliche Informationen wie Bankdaten und Passwörter stehlen.

Can Proxy Virus Trojan Hide Itself?

Ja, es kann. Ein Trojaner kann sich verschiedener Techniken bedienen, um sich zu maskieren, einschließlich Rootkits, Verschlüsselung, und Verschleierungs, um sich vor Sicherheitsscannern zu verstecken und der Entdeckung zu entgehen.

Kann ein Trojaner durch Zurücksetzen auf die Werkseinstellungen entfernt werden??

Ja, Ein Trojaner kann durch Zurücksetzen Ihres Geräts auf die Werkseinstellungen entfernt werden. Dies liegt daran, dass das Gerät in seinen ursprünglichen Zustand zurückversetzt wird, Entfernen von möglicherweise installierter Schadsoftware. Bedenken Sie, dass es ausgefeiltere Trojaner gibt, die Hintertüren hinterlassen und selbst nach einem Zurücksetzen auf die Werkseinstellungen erneut infizieren.

Can Proxy Virus Trojan Infect WiFi?

Ja, Es ist möglich, dass ein Trojaner WiFi-Netzwerke infiziert. Wenn sich ein Benutzer mit dem infizierten Netzwerk verbindet, Der Trojaner kann sich auf andere verbundene Geräte ausbreiten und auf vertrauliche Informationen im Netzwerk zugreifen.

Können Trojaner gelöscht werden?

Ja, Trojaner können gelöscht werden. Dies geschieht normalerweise durch Ausführen eines leistungsstarken Antiviren- oder Anti-Malware-Programms, das darauf ausgelegt ist, bösartige Dateien zu erkennen und zu entfernen. In einigen Fällen, Gegebenenfalls ist auch eine manuelle Löschung des Trojaners erforderlich.

Können Trojaner Dateien stehlen??

Ja, Trojaner können Dateien stehlen, wenn sie auf einem Computer installiert sind. Dies geschieht durch Zulassen der Malware-Autor oder Benutzer, sich Zugriff auf den Computer zu verschaffen und dann die darauf gespeicherten Dateien zu stehlen.

Welche Anti-Malware kann Trojaner entfernen?

Anti-Malware-Programme wie z SpyHunter sind in der Lage, Ihren Computer nach Trojanern zu durchsuchen und diese zu entfernen. Es ist wichtig, Ihre Anti-Malware auf dem neuesten Stand zu halten und Ihr System regelmäßig auf schädliche Software zu scannen.

Können Trojaner USB infizieren?

Ja, Trojaner können infizieren USB Geräte. USB-Trojaner verbreitet sich in der Regel über bösartige Dateien, die aus dem Internet heruntergeladen oder per E-Mail geteilt werden, allowing the hacker to gain access to a user's confidential data.

About the Proxy Virus Research

Die Inhalte, die wir auf SensorsTechForum.com veröffentlichen, this Proxy Virus how-to removal guide included, ist das Ergebnis umfangreicher Recherchen, harte Arbeit und die Hingabe unseres Teams, um Ihnen bei der Beseitigung des spezifischen Trojanerproblems zu helfen.

How did we conduct the research on Proxy Virus?

Bitte beachten Sie, dass unsere Forschung auf einer unabhängigen Untersuchung basiert. Wir stehen in Kontakt mit unabhängigen Sicherheitsforschern, Dank dessen erhalten wir täglich Updates zu den neuesten Malware-Definitionen, einschließlich der verschiedenen Arten von Trojanern (hintertür, Downloader, infostealer, Lösegeld, usw.)

Weiter, the research behind the Proxy Virus threat is backed with Virustotal.

Um die Bedrohung durch Trojaner besser zu verstehen, Bitte lesen Sie die folgenden Artikel, die sachkundige Details bieten.