Dieser Artikel wurde erstellt, um Ihnen zu helfen, zu lernen, was das ist FacexWorm Remote Access Trojan und wie diese Malware von Ihrem Computer vollständig zu entfernen und Ihren PC gegen zukünftige Infektionen schützen und.

Dieser Artikel wurde erstellt, um Ihnen zu helfen, zu lernen, was das ist FacexWorm Remote Access Trojan und wie diese Malware von Ihrem Computer vollständig zu entfernen und Ihren PC gegen zukünftige Infektionen schützen und.

Der FacexWorm Virus ist eine neu entdeckte Bedrohung Computer, der eine fortgeschrittene Infektion Motor trägt. Es zielt auf Computer-Nutzer mit Umleitungen und Browser-Hijackern und hat das Potenzial, ihre Kryptowährung Vermögenswerte und Spion auf sie in Echtzeit kapern. Lesen Sie unsere vollständige Analyse, um mehr darüber. Unsere eingehende Anleitung zum Entfernen von FacexWorm Virus kann Opfer Hilfe bekommt die aktiven Infektionen befreien.

Threat Zusammenfassung

| Name | FacexWorm |

| Art | Remote Access Trojan (RAT), Kryptowährung Bergmann, Trojan |

| kurze Beschreibung | Der FacexWorm Virus ist ein gefährlicher Wurm, der sensible Daten kapern können, einschließlich Kryptowährung Vermögenswerte. |

| Symptome | Die Anwender werden feststellen, dass ihre Browser-Einstellungen geändert werden und die Interaktion mit bestimmten Websites zu unerwartetem Verhalten führen kann. |

| Verteilungsmethode | Vor allem über den Browser Umleitungen und Social-Engineering-Betrug. |

| Detection Tool |

Überprüfen Sie, ob Ihr System von Malware betroffen ist

Herunterladen

Malware Removal Tool

|

Benutzererfahrung | Abonnieren Sie unseren Forum zu Besprechen FacexWorm. |

FacexWorm – Verteilungsmethoden

Der FacexWorm Virus ist ein gefährlicher Wurm, der von Trend Labs Experten in einem weltweiten Angriff auf Computer-Nutzer vor kurzem wurde entdeckt. Statt der üblichen E-Mail-Lieferung Taktik nutzt es alternative Methoden, die ein hohes Infektionsverhältnis. Die Analysten haben beobachtet, dass der tatsächliche Mechanismus ist eine Fee komplex.

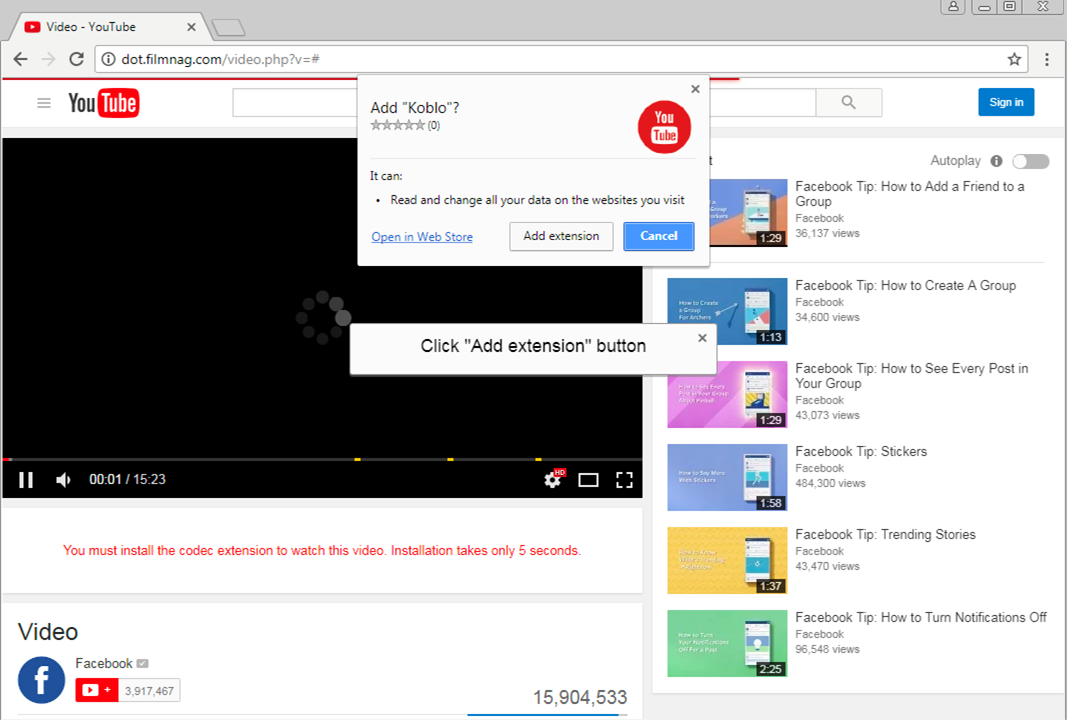

Es geht um die Einrichtung von gefälschten Profilen auf Facebook. Sie werden über Bots programmiert Links zu den beabsichtigten Opfer auszusenden. Die Links führen zu Umleitungen, die eine Benachrichtigung Abfrage, die Benutzer öffnen eine Malware-Browser-Hijacker installieren. Thеy repräsentieren gefährlich Browser-Plugins, die die Fähigkeit haben, die Standardeinstellungen zu ändern, um die Opfer zu einem Hacker-kontrollierten Seite zu umleiten. Beispiel Systemänderungen umfassen die Standard-Startseite, neue Registerkarten Seite und die Suchmaschine. Die Entwickler hinter diesen Malware-Erweiterungen in der Regel mit den beliebtesten Anwendungen kompatibel machen: Mozilla Firefox, Google Chrome, Oper, Microsoft Edge-, Safari und Internet Explorer. Sobald die Gefahr für die Zielcomputer geliefert wurde, wird das eingebaute in Skripten ausgelöst werden.

Bisher hat dies die wichtigste Methode gewesen. Wir stellen uns vor, dass die Kriminellen auch alternative Vertriebskanäle eingerichtet werden, der die FacexWowrm Virus ausbreiten kann. Ein verwandter Mechanismus ist die Verwendung von bündeln Software-Installateure. Der Hacker-Betreiber hinter der Bedrohung kann den Code in Installateure von populären Anwendungen einbetten. Beispiele hierfür sind die Systemprogramme, Computerspiele oder Kreativität Suiten. In den meisten Fällen kann das Virus Lieferung passieren ohne dass der Benutzer dies bemerkt. Nur in bestimmten Fällen die Opfer mit der Option können die Installation von disallowing vorgestellt.

Ein weiterer Mechanismus ist seine Aufnahme in Web-Skripte dass auch legitime Websites durch Affiliate- und Ad-Netzwerke beeinflussen. Beispiele umfassen alle Arten von Bannern, Pop-ups und Umleitungen.

Der Hacker hinter dem FacexWorm Virus gefunden wurde, um eine Vielzahl von Domänen und C betreiben&C-Server.

FacexWorm - Zweck und Aktivität

Sobald der FacexWorm Virus das Opfer Maschine infiltriert hat, wird es automatisch selbst starten. In bestimmten Fällen kann die Bedrohung installiert sich als persistent Bedrohung. Das bedeutet, dass es verschiedene Systemeinstellungen ändern, um wird automatisch jedes Mal, wenn der Computer zu starten gestartet wird.

Wenn die Malware-Plugin gestartet wird es beginnen, auf der Benutzer-Aktivität auszuspionieren und besonders Gewohnheiten ihrer Web-Browser. Sobald Facebook oder anderen sozialen Netzwerken wird durch die Benutzer eine Verbindung geöffnet mit Hacker-kontrollierten Servern ist gestartet. Der Hacker kann dann erhalten automatisch die OAuth-Token und damit Zugriff auf ihre Konten gewinnen.

Eine der ersten Maßnahmen ist es, die betroffenen Opfer Freundesliste zu ernten und es verwendet gefälschte YouTube-Videos an die Kontakte zu senden, die entweder online oder im Leerlauf sind. Dies geschieht, Malware oder Werbung für die Nutzer für Betrug Zwecke zu verbreiten. Die Sicherheitsexperten haben festgestellt, dass, wenn die entsprechenden Links in einem Web-Browser geöffnet werden, andere als Google Chrome (seine Desktop-Variante), der Link wird geändert in eine zufällige Anzeige führen. Dies wird generieren Einkommen für die Betreiber.

Das Standardverhalten ist der Code, die gelieferte Code auszuführen. Einige der integrierten Funktionen der erfassten Proben umfassen die folgenden Befehle:

- Steal Kontoinformationen - Wenn ein Login-Seite des kompatibelen Dienstes geöffnet ist, wird eine Stealer-Funktion auf den Web-Browser injiziert werden. Es wird der bestimmungsgemäßen der Kontoanmeldeinformationen der folgenden Websites zu stehlen: Google, MyMonero und Coinhive. Es wird erwartet, dass diese Liste weiter wachsen.

- Kryptowährung Scams - Wenn das FacexWorm Virus, dass der Benutzer erkennt, wird Kryptowährung Handelsplattformen zugreifen oder tauscht es wird sie automatisch auf einen Betrug Website umleiten. Die aktuell erfassten Stämme wurden eine eingebaute Liste der Feature gefunden 52 Websites und viele Keywords. Die Betrügereien zwingen sich die Opfer in Senden 0.5 zu 10 ETH zur Wallet-Adresse des Hackers für “Prüfungszwecken”.

- Kryptowährung Mining - Das Virus ist in der Lage der Injektion von JavaScript-Code, der mit einer Kryptowährung miner Instanz führen kann. Einige der erfassten Stämme von FacexWorm haben ein CoinHive Skript eingeleitet. Die heruntergeladenen Versionen werden individuell nur benutzen 20% der verfügbaren System CPU für jeden Thread, vier Threads werden für den Bergbau auf Web-Seiten geöffnet. Diese Einstellung wirkt sich nicht auf die Gesamtsystemleistung, die viel und kann in längere Zeit unentdeckt bleiben.

- Transaktionen Hijack - Sobald eine Kryptowährung Transaktionsseite wird ein auf einem Kryptowährung-relted Website das Virus die eingegebene Empfängeradresse befindet und ersetzen Sie es geöffnet wird, selbst mit dem Hacker. Im Moment werden die folgenden Plattformen implementiert: HitBTC, Bitfinex, Ethfinex und Binance. Eine Brieftasche Anwendung wird auch gezielt (Blockchain.info). Die folgenden digitalen Assets sind im Moment gezielt: Bitcoin (BTC), Bitcoin Gold- (BTG), Bitcoin Geld (BCH), Strich (STRICH), ETH, Astraleum Klassik (ETC), Plätschern (XRP), Litecoin (LTC), Zkash (ZEC), und Monero (DVDRip).

- Referral Programme Infektion - Bestimmte Websites können auf einen speziellen Einladungslink führen. Dies bedeutet, dass Käufe oder bestimmte Wechselwirkungen zu direkten Erträgen führen für den Hacker erzeugt wird. Im Moment werden die folgenden Seiten gezielt: Binance, DigitalOcean, FreeBitco.in, FreeDoge.co.in, und HashFlare.

Eines der integralen Merkmale des Wurms ist die Persistenz Schutzkomponente. Es erkennt, wenn die Opfer der Malware-Erweiterung zu entfernen versuchen, indem sie automatisch die Chrome-Erweiterungen Verwaltungsseite Schließen.

Entfernen FacexWorm von Ihrem Computer

Um sicher zu stellen, dass diese schändliche Software von Ihrem Computer vollständig verschwunden, Sicherheitsexperten raten stark unter im Anschluss an die manuelle oder automatische Entfernungsanleitung. Sie sind geschaffen, um zu helfen Ihnen auf, wie viel Erfahrung, die Sie in der Entfernung von Malware haben. Wenn Sie eine solche Erfahrung fehlt, darauf hingewiesen werden, dass Sicherheitsexperten raten dringend eine erweiterte Anti-Malware-Software herunterladen und entfernen FacexWorm automatisch durch Scannen für alle seine Objekte und die geänderten Einstellungen und sie wieder normal zurückkehrt. Ein solches Werkzeug ist in der Lage, nicht nur vollständig den PC sichern nach dem Entfernen FacexWorm, sondern auch sicherstellen, dass es das Betriebssystem bleibt gegen zukünftige Eingriffe geschützt, die stattfinden könnten.

Preparation before removing FacexWorm.

Vor dem eigentlichen Entfernungsprozess starten, Wir empfehlen Ihnen die folgenden Vorbereitungsschritte zu tun.

- Stellen Sie sicher, dass Sie diese Anweisungen haben immer offen und vor Ihren Augen.

- Führen Sie eine Sicherung aller Dateien, selbst wenn sie beschädigt werden könnten. Sie sollten Ihre Daten mit einer Cloud-Backup-Lösung und sichern Sie Ihre Dateien gegen jede Art von Verlust sichern, selbst von den schwersten Bedrohungen.

- Seien Sie geduldig, da dies könnte eine Weile dauern.

- Nach Malware durchsuchen

- Register reparieren

- Entfernen Sie Virendateien

Schritt 1: Scannen Sie mit dem SpyHunter Anti-Malware-Tool nach FacexWorm

Schritt 2: Reinigen Sie alle Register, erstellt von FacexWorm auf Ihrem Computer.

Die in der Regel gezielt Register von Windows-Rechnern sind die folgenden:

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion Run

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion RunOnce

Sie können auf sie zugreifen, indem Sie den Windows-Registrierungs-Editor und löschen Sie alle Werte öffnen, dort von FacexWorm erstellt. Dies kann passieren, darunter indem Sie die Schritte:

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.Schritt 3: Find virus files created by FacexWorm on your PC.

1.Für Windows- 8, 8.1 und 10.

Für neuere Windows-Betriebssysteme

1: Auf Ihrer Tastatur drücken + R und schreibe explorer.exe im Lauf Textfeld ein und klicken Sie dann auf die Ok Taste.

2: Klicke auf Ihren PC von der schnellen Zugriffsleiste. Dies ist in der Regel ein Symbol mit einem Monitor und sein Name ist entweder "Mein Computer", "Mein PC" oder "Dieser PC" oder was auch immer Sie haben es benannt.

3: Navigieren Sie zum Suchfeld oben rechts auf dem Bildschirm Ihres PCs und geben Sie ein "Dateierweiterung:" und wonach geben Sie die Dateierweiterung. Wenn Sie böswillige exe-Dateien suchen, Ein Beispiel kann sein, "Dateierweiterung:exe". Nachdem ich, dass, einen Raum verlassen und den Dateinamen, den Sie sich die Malware glauben geben Sie erstellt. Hier ist, wie es scheinen mag, wenn Ihre Datei gefunden wurde,:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Für Windows XP, Aussicht, und 7.

Für Ältere Windows-Betriebssysteme

In älteren Windows-Betriebssystemen sollte der herkömmliche Ansatz der effektive sein:

1: Klicken Sie auf die Startmenü Symbol (in der Regel auf der linken unteren) und wählen Sie dann die Suche Vorliebe.

2: Nachdem das Suchfenster erscheint, wählen Weitere Optionen von der Suchassistent Box. Eine andere Möglichkeit ist, indem Sie auf Alle Dateien und Ordner.

3: Nach dieser Art für den Namen der Datei, suchen Sie und klicken Sie auf die Schaltfläche Suchen. Dies könnte einige Zeit dauern, nach der Ergebnisse werden angezeigt. Wenn Sie die bösartige Datei gefunden, Sie können ihre Lage zu kopieren oder zu öffnen, indem Sie Rechtsklick auf sie.

Jetzt sollten Sie jede Datei unter Windows, so lange zu entdecken können, wie es auf der Festplatte ist und nicht über eine spezielle Software verborgen.

FacexWorm FAQ

What Does FacexWorm Trojan Do?

die FacexWorm Trojan ist ein bösartiges Computerprogramm entworfen, um zu stören, Schaden, oder sich unbefugten Zugriff verschaffen an ein Computersystem. Es kann verwendet werden, um sensible Daten zu stehlen, Kontrolle über ein System erlangen, oder andere böswillige Aktivitäten starten.

Können Trojaner Passwörter stehlen??

Ja, Trojaner, like FacexWorm, kann Passwörter stehlen. Diese Schadprogramme are designed to gain access to a user's computer, Opfer ausspionieren und vertrauliche Informationen wie Bankdaten und Passwörter stehlen.

Can FacexWorm Trojan Hide Itself?

Ja, es kann. Ein Trojaner kann sich verschiedener Techniken bedienen, um sich zu maskieren, einschließlich Rootkits, Verschlüsselung, und Verschleierungs, um sich vor Sicherheitsscannern zu verstecken und der Entdeckung zu entgehen.

Kann ein Trojaner durch Zurücksetzen auf die Werkseinstellungen entfernt werden??

Ja, Ein Trojaner kann durch Zurücksetzen Ihres Geräts auf die Werkseinstellungen entfernt werden. Dies liegt daran, dass das Gerät in seinen ursprünglichen Zustand zurückversetzt wird, Entfernen von möglicherweise installierter Schadsoftware. Bedenken Sie, dass es ausgefeiltere Trojaner gibt, die Hintertüren hinterlassen und selbst nach einem Zurücksetzen auf die Werkseinstellungen erneut infizieren.

Can FacexWorm Trojan Infect WiFi?

Ja, Es ist möglich, dass ein Trojaner WiFi-Netzwerke infiziert. Wenn sich ein Benutzer mit dem infizierten Netzwerk verbindet, Der Trojaner kann sich auf andere verbundene Geräte ausbreiten und auf vertrauliche Informationen im Netzwerk zugreifen.

Können Trojaner gelöscht werden?

Ja, Trojaner können gelöscht werden. Dies geschieht normalerweise durch Ausführen eines leistungsstarken Antiviren- oder Anti-Malware-Programms, das darauf ausgelegt ist, bösartige Dateien zu erkennen und zu entfernen. In einigen Fällen, Gegebenenfalls ist auch eine manuelle Löschung des Trojaners erforderlich.

Können Trojaner Dateien stehlen??

Ja, Trojaner können Dateien stehlen, wenn sie auf einem Computer installiert sind. Dies geschieht durch Zulassen der Malware-Autor oder Benutzer, sich Zugriff auf den Computer zu verschaffen und dann die darauf gespeicherten Dateien zu stehlen.

Welche Anti-Malware kann Trojaner entfernen?

Anti-Malware-Programme wie z SpyHunter sind in der Lage, Ihren Computer nach Trojanern zu durchsuchen und diese zu entfernen. Es ist wichtig, Ihre Anti-Malware auf dem neuesten Stand zu halten und Ihr System regelmäßig auf schädliche Software zu scannen.

Können Trojaner USB infizieren?

Ja, Trojaner können infizieren USB Geräte. USB-Trojaner verbreitet sich in der Regel über bösartige Dateien, die aus dem Internet heruntergeladen oder per E-Mail geteilt werden, allowing the hacker to gain access to a user's confidential data.

About the FacexWorm Research

Die Inhalte, die wir auf SensorsTechForum.com veröffentlichen, this FacexWorm how-to removal guide included, ist das Ergebnis umfangreicher Recherchen, harte Arbeit und die Hingabe unseres Teams, um Ihnen bei der Beseitigung des spezifischen Trojanerproblems zu helfen.

How did we conduct the research on FacexWorm?

Bitte beachten Sie, dass unsere Forschung auf einer unabhängigen Untersuchung basiert. Wir stehen in Kontakt mit unabhängigen Sicherheitsforschern, Dank dessen erhalten wir täglich Updates zu den neuesten Malware-Definitionen, einschließlich der verschiedenen Arten von Trojanern (hintertür, Downloader, infostealer, Lösegeld, usw.)

Weiter, the research behind the FacexWorm threat is backed with Virustotal.

Um die Bedrohung durch Trojaner besser zu verstehen, Bitte lesen Sie die folgenden Artikel, die sachkundige Details bieten.