Dieser Artikel wurde gemacht, um zu zeigen, wie zu entfernen Hermes 2.0 Ransomware Virus und Wiederherstellen von Dateien von dieser Infektion verschlüsselten auf Ihrem PC.

Dieser Artikel wurde gemacht, um zu zeigen, wie zu entfernen Hermes 2.0 Ransomware Virus und Wiederherstellen von Dateien von dieser Infektion verschlüsselten auf Ihrem PC.

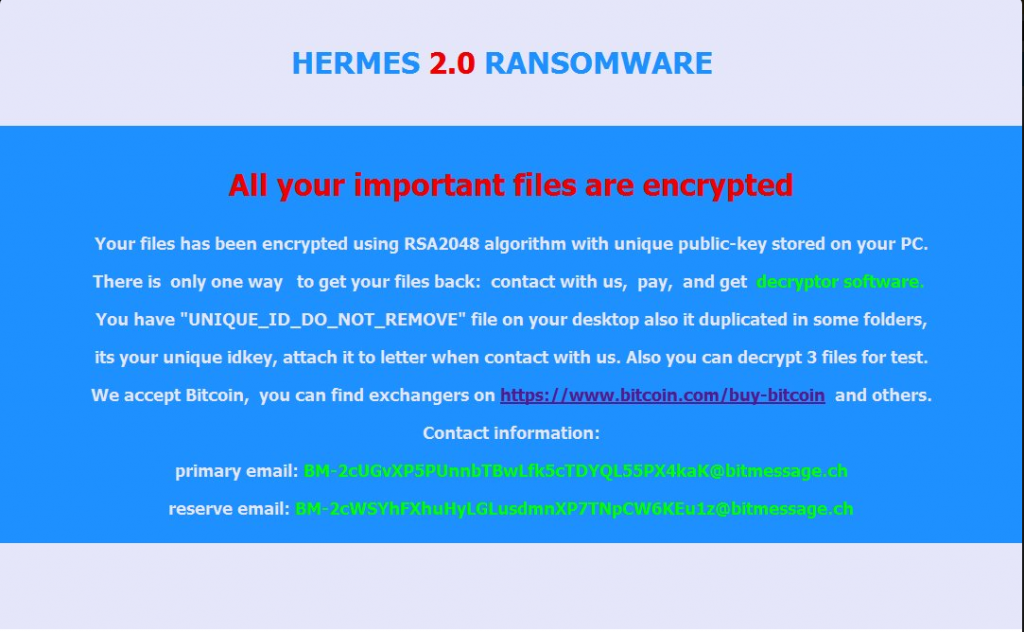

Eine neue Variante von HERMES Ransomware wurde in der freien Natur erkannt aus. Das Virus zielt darauf ab, die Dateien auf den Systemen von ihm infiziert zu verschlüsseln, nach dem Tropfen ein Erpresserbrief, die Namen „DECRYPT_INFORMATION.html“ und „DECRYPT_INFO.txt“. Das Virus erzeugt auch einzigartige Dekodierungsschlüssel basierend auf dem die Dateien entschlüsselt werden kann, wenn das Lösegeld bezahlt. Falls Sie ein Opfer dieser Ransomware-Infektion werden wir das Lesen der folgenden Materials beraten.

Threat Zusammenfassung

| Name |

HERMES 2.0 |

|

| Art | Ransomware | |

| kurze Beschreibung | Verschlüsselt Dateien mit RSA und AES Chiffren, wonach verlangt Opfer der Cyber-Kriminellen über Bitmessage Mail zu kontaktieren. | |

| Symptome | Bei Infektion kann das Opfer sehen Sie die Dateien mit einem zusätzlichen verschlüsselten HERMES Suffix und die oben erwähnte Erpresserbriefe fiel auf ihren Computern. | |

| Verteilungsmethode | Über ein Exploit-Kit, DLL-Datei Angriff, bösartiger JavaScript oder ein Drive-by-Download der Malware in einer verschleierten Weise. | |

| Detection Tool |

Überprüfen Sie, ob Ihr System von Malware betroffen ist

Herunterladen

Malware Removal Tool

|

|

| Benutzererfahrung | Verbinden Sie unsere Foren, um diskutieren HERMES 2.0. | |

| Data Recovery-Tool | Windows Data Recovery von Stellar Phoenix Beachten! Dieses Produkt scannt Ihr Laufwerk Sektoren verlorene Dateien wiederherzustellen, und es kann sich nicht erholen 100% der verschlüsselten Dateien, aber nur wenige von ihnen, je nach Situation und ob Sie das Laufwerk neu formatiert haben. |

HERMES 2.0 Ransomware - Verteilungsmethoden

Der HERMES Ransomware Virus wird durch Malware-Analysten berichtet über schädliche E-Mail-Spam-Nachrichten verbreitet werden. Diese Nachrichten können enthalten:

Ein bösartiger Web-Link oder ein Web-Link zum Download der Infektion Datei führenden.

Die Infektion Datei als Anhang eingebettet(Dokument mit bösartigen Makros, ausführbar, JavaScript-Datei oder andere böswillige exe-Dateien).

Andere Methoden, mit denen HERMES 2.0 Infektion auftreten kann, ist über die Verwendung von bösartigen Exploit-Kits, Updates sowie infizierte Installateure, neu gepackte Dateien und gefälschte Schlüsselgeneratoren oder Software-Aktivator. Solche können sowie Websites auf Torrent-Websites hochgeladen werden, die riskant sind. Dies kann durch mit einem potentiell unerwünschten Programm automatisch geöffnet werden, verursacht Umleitungen(https://sensorstechforum.com/remove-wowstart-online-redirect/) auf Ihrem Web-Browser.

HERMES Datei-Virus - Infektion Aktivität

Wenn öffnet der Benutzer die Infektion Datei des Ransomware-Virus, es kann zu einem Remote-Host-and-Drop der folgenden Dateien auf dem infizierten Computer verbinden:

- Reload.exe

- system_.bat

- shade.bat

- DECRYPT_INFO.txt

- DECRYPT_INFORMATION.html

- UNIQUE_ID_DO_NOT_REMOVE

- hermes.exe

- shade.vbs

Zusätzlich zu diesen Dateien, kann das Virus fallen auch folgende Objekte:

- Cversions.2.db

- Computer Management.lnk

- Mehrere Db Objekte mit zufälligen Namen, in% Caches% Verzeichnis.

Sobald eine Infektion passiert, HERMES 2.0 Ransomware kann sofort beginnen, die Methode Evelen zu verwenden, um den Dienst zu umgehen UAC. Dann, kann das Virus die folgenden Befehle ohne dass der Benutzer ausführen mit dem Zweck zu bemerken Schattenkopien löschen:

→ Prozess Aufruf erstellen „cmd.exe / c

Vssadmin.exe löschen Schatten / alle / quiet

bcdedit.exe / set {Standard} recoveryenabled nein

bcdedit.exe / set {Standard} bootstatuspolicy ignoreallfailures

Die Löschung von Schattenkopien, enthält Löschen von Dateien mit den folgenden Dateitypen:

→ .VHD .bac bak .wbcat BKF ,Sicherungskopie, .Set, .gewinnen .dsk

Nachdem das Virus hat die Schattenkopien gelöscht, kann es Änderungen in der Windows-Registrierungs-Editor beginnen. Diese Modifikationen können den Lauf angreifen und ausgeführt, sobald Windows-Tasten mit den folgenden Daten:

→ HKEY_CURRENT_USER SOFTWARE Microsoft Windows Currentversion Run” /in “allkeeper” /t REG_SZ / d “%USERPROFILE% Desktop DECRYPT_INFORMATION.html” /f

HKEY_CURRENT_USER SOFTWARE Microsoft Windows Currentversion Run” /in “SYSREP” /t REG_SZ / d “%PUBLIC% Reload.exe” /f

HKEY_CURRENT_USER SOFTWARE Microsoft Windows Currentversion Run” /in “allkeeper” /t REG_SZ / d

HKEY_CURRENT_USER SOFTWARE Microsoft Windows Currentversion Run” /in “SYSREP” /t REG_SZ / d

HKCU Software Microsoft Windows Currentversion Run allkeeper C:\Benutzer Benutzer Desktop DECRYPT_INFORMATION.html

Nach dem Reload.exe Datei wurde lief, der Ransomware-Virus beginnt den Verschlüsselungsprozess.

HERMES Verschlüsselungsprozess

Der Verschlüsselungsprozess von HERMES 2.0 Ransomware zielt auf viele verschiedene Dateitypen codiert werden. Die Dateierweiterungen, die verschlüsselt sind, wenn sie von dieser Ransomware-Virus nachgewiesen werden durch Malware-Forscher berichtet, die folgenden sein:

→ .mdb, .AGIF, .AWDB, .Bohne, .CDMM, .cdmz, .CDR3, .CDr4, .cdr6, .cdrw, .clkw, .crwl, .Dock, .djvu, .docm, .docx, .docz, .dotm, .dotx, .Dtsx, .EMLX, .epsf, .fdxt, .FH10, .FH11, .Schuhwerk, .setpos, .FT10, .FT11, .fwdn, .gDoc, .gfie, .GLOX, .GTHR, .HPGL, .html, .Symbol, .Idee, .itc2, .itdb, .JBIG, .jpeg, .jpg2, .jrtf, .kdbx, .mbox, .Brust, .MgCl, .mgmf, .mgmt, .mgmx, .mgtx, .MMAT, .mobi, .mrxs, .Tuch, .pict, .pjpg, .über, .Jungs, .pptm, .pptx, .psdx, .psid, .rctd, .reloc, .Riff, .s2mv, .sparen, .verringern, .SDoC, .Lächeln, .ssfn, .Sumo, .SVGZ, .Text, .tiff, .utf8, .vrml, .vsdm, .vsdx, .VSTM, .vstx, .wbmp, .webp, .wmdb, .xhtm, .xlgc, .xlsb, .xlsm, .xlsx, .zabw (700 mehr)

Für die Verschlüsselung, Diese Iteration HERMES Ransomware Name verwendet die Dateierweiterung ist es und fügt sie ohne getrennt, Punkt. Dateien erscheinen wie die folgenden:

Die Verschlüsselung von HERMES 2.0 wird mit Hilfe von zwei der modernsten Verschlüsselungen durchgeführt, so weit, die AES und RSA-Algorithmen. Der Verschlüsselungsprozess umfasst die Verschlüsselung der Dateien über die AES-Chiffre und dann der RSA-Verschlüsselungs anhängt einen zusätzlichen Schlüssel zu den Dateien, einzigartig für jede Infektion.

Nachdem dies abgeschlossen ist, die private Entschlüsselungsinformation wird an die Cyber-Kriminellen und die zweite Version verläßt den folgenden Erpresserbrief bitten geschickt, um die Cyber-Gauner über Bitmessage Adresse zu kontaktieren:

entfernen HERMES 2.0 Virus + Wiederherstellung von Dateien

Der Entfernungsprozess von HERMES 2.0 Ransomware sollte nicht beginnen, wenn Sie zuerst alle Backup Ihrer Dateien eingerichtet haben, obwohl sie wahrscheinlich verschlüsselt.

Nachdem die Sicherung abgeschlossen ist, es wird dringend empfohlen, die Anweisungen zum Entfernen unterhalb und entfernen Sie die HERMES-Virus-Dateien entweder manuell oder automatisch folgen. Sicherheitsexperten auch stark Opfer beraten Entfernen der schädlichen Dateien von Hermes Ransomware mit einem Anti-Malware-Tool zu konzentrieren, die auch das System in Echtzeit schützen.

Zum Wiederherstellen von Dateien verschlüsselt durch HERMES-Virus, Sie können die alternative Datei Recovery-Tools in Schritt versuchen "2. Wiederherstellen von Dateien verschlüsselt durch HERMES". Sie sind nicht 100% wirksam, aber Sie können bis eine Entschlüsselungsvorrichtung für Hermes Ransomware helfen wird kostenlos veröffentlicht. Wir werden diesen Beitrag aktualisieren, wenn andere Entschlüsselungsmethoden erscheinen, so schlagen wir vor, die Überprüfung es von Zeit zu Zeit und die Kopien halten Sie auf einem separaten Laufwerk gesichert.

- Schritt 1

- Schritt 2

- Schritt 3

- Schritt 4

- Schritt 5

Schritt 1: Scan für HERMES 2.0 mit SpyHunter Anti-Malware-Tool

Automatische Entfernung von Ransomware - Videoanleitung

Schritt 2: Deinstallieren HERMES 2.0 und verwandte Malware von Windows

Hier ist ein Verfahren, in wenigen einfachen Schritten der in der Lage sein sollte, die meisten Programme deinstallieren. Egal ob Sie mit Windows arbeiten 10, 8, 7, Vista oder XP, diese Schritte werden den Job zu erledigen. Ziehen Sie das Programm oder den entsprechenden Ordner in den Papierkorb kann eine sehr schlechte Entscheidung. Wenn Sie das tun, Bits und Stücke des Programms zurückbleiben, und das kann zu instabilen Arbeit von Ihrem PC führen, Fehler mit den Dateitypzuordnungen und anderen unangenehmen Tätigkeiten. Der richtige Weg, um ein Programm von Ihrem Computer zu erhalten, ist es zu deinstallieren. Um das zu tun:

Befolgen Sie die obigen Anweisungen und Sie werden die meisten unerwünschten und bösartigen Programme erfolgreich löschen.

Befolgen Sie die obigen Anweisungen und Sie werden die meisten unerwünschten und bösartigen Programme erfolgreich löschen.

Schritt 3: Reinigen Sie alle Register, erstellt von HERMES 2.0 auf Ihrem Computer.

Die in der Regel gezielt Register von Windows-Rechnern sind die folgenden:

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion Run

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion RunOnce

Sie können auf sie zugreifen, indem Sie den Windows-Registrierungs-Editor und löschen Sie alle Werte öffnen, erstellt von HERMES 2.0 Dort. Dies kann passieren, darunter indem Sie die Schritte:

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Bevor es losgeht "Schritt 4", Bitte booten wieder in den Normalmodus, falls Sie sich gerade im abgesicherten Modus.

Dies ermöglicht es Ihnen, zu installieren und zu Verwendung SpyHunter 5 erfolgreich.

Schritt 4: Starten Sie Ihren PC im abgesicherten Modus zu isolieren und entfernen HERMES 2.0

Schritt 5: Versuchen Sie Dateien wiederherstellen Verschlüsselte von HERMES 2.0.

Verfahren 1: Verwenden Sie STOP Decrypter von Emsisoft.

Nicht alle Varianten dieser Ransomware können kostenlos entschlüsselt werden, aber wir haben die Entschlüsselungsvorrichtung, die von Forschern hinzugefügt, die häufig mit den Varianten aktualisiert wird, die schließlich entschlüsselt worden. Sie können Ihre Dateien mit den nachstehenden Anweisungen versuchen und entschlüsseln, aber wenn sie nicht funktionieren, leider Ihre Variante der Ransomware Virus dann nicht entschlüsselbar.

Folgen Sie den Anweisungen unten, um den Decrypter Emsisoft zu verwenden und entschlüsseln Sie Ihre Dateien kostenlos. Sie können Download der Emsisoft Entschlüsselungs-Tool verknüpft hier und dann folgen die nachstehenden Schritte zur Verfügung gestellt:

1 Rechtsklick auf dem Decrypter und klicken Sie auf Als Administrator ausführen Wie nachfolgend dargestellt:

2. Vereinbaren Sie mit den Lizenzbedingungen:

3. Klicke auf "Ordner hinzufügen" und fügen Sie dann die Ordner, in denen Sie Dateien entschlüsselt wollen wie unten gezeigt:

4. Klicke auf "Entschlüsselt" und warten auf Ihre Dateien decodiert werden.

Notiz: Kredit für den decryptor geht Forscher Emsisoft, die den Durchbruch mit diesem Virus gemacht haben.

Verfahren 2: Verwenden Sie eine Datenwiederherstellungssoftware

Ransomware-Infektionen und HERMES 2.0 Ziel Ihre Dateien mit einem Verschlüsselungsalgorithmus zu verschlüsseln, die sehr schwer zu entschlüsseln. Dies ist, warum wir ein Datenrückgewinnungsverfahren vorgeschlagen haben, die Sie um direkte Entschlüsselung gehen können helfen und versuchen, Ihre Dateien wiederherstellen. Beachten Sie, dass diese Methode nicht sein kann 100% wirksam, aber Sie können auch ein wenig oder viel in verschiedenen Situationen helfen.

Klicken Sie einfach auf den Link und oben auf die Menüs der Website, wählen Datenwiederherstellung - Datenwiederherstellungs-Assistent für Windows oder Mac (abhängig von Ihrem Betriebssystem), Laden Sie das Tool herunter und führen Sie es aus.

HERMES 2.0-FAQ

Was ist HERMES? 2.0 Ransomware?

HERMES 2.0 ist ein Ransomware Infektion - Die schädliche Software, die still in Ihren Computer eindringt und entweder den Zugriff auf den Computer selbst blockiert oder Ihre Dateien verschlüsselt.

Viele Ransomware-Viren verwenden ausgefeilte Verschlüsselungsalgorithmen, um Ihre Dateien unzugänglich zu machen. Das Ziel von Ransomware-Infektionen besteht darin, eine Lösegeldzahlung zu verlangen, um wieder auf Ihre Dateien zugreifen zu können.

What Does HERMES 2.0 Ransomware Do.?

Ransomware im Allgemeinen ist ein schädliche Software das ist entworfen um den Zugriff auf Ihren Computer oder Ihre Dateien zu blockieren bis ein Lösegeld gezahlt wird.

Ransomware-Viren können das auch Ihr System beschädigen, Daten beschädigen und Dateien löschen, was zum dauerhaften Verlust wichtiger Dateien führt.

How Does HERMES 2.0 Infizieren?

Über mehrere Wege 2.0 Ransomware infiziert Computer durch Senden über Phishing-E-Mails, mit Virusanhaftung. Dieser Anhang wird normalerweise als wichtiges Dokument maskiert, wie eine Rechnung, Bankdokument oder sogar ein Flugticket und es sieht für Benutzer sehr überzeugend aus.

Another way you may become a victim of HERMES 2.0 is if you Laden Sie ein gefälschtes Installationsprogramm herunter, Crack oder Patch von einer Website mit geringer Reputation oder wenn Sie auf einen Virenlink klicken. Viele Benutzer berichten von einer Ransomware-Infektion durch Herunterladen von Torrents.

How to Open .HERMES 2.0 Dateien?

Sie can't ohne Entschlüsseler. An dieser Stelle, die .HERMES 2.0 Dateien sind verschlüsselt. Sie können sie erst öffnen, wenn sie mit einem bestimmten Entschlüsselungsschlüssel für den jeweiligen Algorithmus entschlüsselt wurden.

Was tun, wenn ein Entschlüsseler nicht funktioniert??

Keine Panik, und Sichern Sie die Dateien. Wenn ein Entschlüsseler Ihre nicht entschlüsselt hat .HERMES 2.0 Dateien erfolgreich, dann verzweifle nicht, weil dieser Virus noch neu ist.

Kann ich wiederherstellen ".HERMES 2.0" Dateien?

Ja, Manchmal können Dateien wiederhergestellt werden. Wir haben mehrere vorgeschlagen Methoden zur Wiederherstellung von Dateien Das könnte funktionieren, wenn Sie wiederherstellen möchten .HERMES 2.0 Dateien.

Diese Methoden sind in keiner Weise 100% garantiert, dass Sie Ihre Dateien zurückerhalten können. Aber wenn Sie ein Backup haben, Ihre Erfolgschancen sind viel größer.

How To Get Rid of HERMES 2.0 Virus?

Der sicherste und effizienteste Weg zur Entfernung dieser Ransomware-Infektion ist die Verwendung von a professionelles Anti-Malware-Programm.

Es wird nach HERMES suchen und es lokalisieren 2.0 Ransomware und entfernen Sie sie dann, ohne Ihren wichtigen .HERMES zusätzlichen Schaden zuzufügen 2.0 Dateien.

Kann ich Ransomware den Behörden melden??

Falls Ihr Computer mit einer Ransomware-Infektion infiziert wurde, Sie können es den örtlichen Polizeibehörden melden. Es kann Behörden weltweit dabei helfen, die Täter hinter dem Virus zu verfolgen und zu ermitteln, der Ihren Computer infiziert hat.

Unten, Wir haben eine Liste mit Regierungswebsites erstellt, Hier können Sie einen Bericht einreichen, falls Sie Opfer eines Cyberkriminalität:

Cyber-Sicherheitsbehörden, Verantwortlich für die Bearbeitung von Ransomware-Angriffsberichten in verschiedenen Regionen auf der ganzen Welt:

Deutschland - Offizielles Portal der deutschen Polizei

Vereinigte Staaten - IC3 Internet Crime Complaint Center

Großbritannien - Action Fraud Police

Frankreich - Innenministerium

Italien - Staatliche Polizei

Spanien - Nationale Polizei

Niederlande - Strafverfolgung

Polen - Polizei

Portugal - Justizpolizei

Griechenland - Cyber Crime Unit (Griechische Polizei)

Indien - Polizei von Mumbai - CyberCrime-Untersuchungszelle

Australien - Australisches High Tech Crime Center

Berichte können in unterschiedlichen Zeiträumen beantwortet werden, abhängig von Ihren lokalen Behörden.

Können Sie verhindern, dass Ransomware Ihre Dateien verschlüsselt??

Ja, Sie können Ransomware verhindern. Der beste Weg, dies zu tun, besteht darin, sicherzustellen, dass Ihr Computersystem mit den neuesten Sicherheitspatches aktualisiert wird, Verwenden Sie ein seriöses Anti-Malware-Programm und Firewall, Sichern Sie Ihre wichtigen Dateien regelmäßig, und vermeiden Sie das Anklicken bösartige Links oder unbekannte Dateien herunterladen.

Can HERMES 2.0 Ransomware Steal Your Data?

Ja, in den meisten Fällen Ransomware wird Ihre Informationen stehlen. It is a form of malware that steals data from a user's computer, verschlüsselt es, und fordert dann ein Lösegeld, um es zu entschlüsseln.

Vielfach, die Malware-Autoren oder Angreifer drohen damit, die Daten zu löschen bzw veröffentlichen Sie es online es sei denn, das Lösegeld wird bezahlt.

Kann Ransomware WLAN infizieren?

Ja, Ransomware kann WLAN-Netzwerke infizieren, da böswillige Akteure damit die Kontrolle über das Netzwerk erlangen können, vertrauliche Daten stehlen, und Benutzer sperren. Wenn ein Ransomware-Angriff erfolgreich ist, Dies könnte zu einem Dienst- und/oder Datenverlust führen, und in einigen Fällen, finanzielle Verluste.

Soll ich Ransomware bezahlen?

Nicht, Sie sollten Ransomware-Erpresser nicht bezahlen. Ihre Zahlung ermutigt nur Kriminelle und garantiert nicht, dass die Dateien oder Daten wiederhergestellt werden. Der bessere Ansatz besteht darin, ein sicheres Backup wichtiger Daten zu haben und von vornherein auf die Sicherheit zu achten.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, Die Hacker haben möglicherweise immer noch Zugriff auf Ihren Computer, Daten, oder Dateien und kann weiterhin damit drohen, sie offenzulegen oder zu löschen, oder sie sogar zur Begehung von Cyberkriminalität nutzen. In einigen Fällen, sie können sogar weiterhin zusätzliche Lösegeldzahlungen verlangen.

Kann ein Ransomware-Angriff erkannt werden??

Ja, Ransomware erkannt werden kann. Anti-Malware-Software und andere fortschrittliche Sicherheitstools kann Ransomware erkennen und den Benutzer warnen wenn es auf einer Maschine vorhanden ist.

Es ist wichtig, über die neuesten Sicherheitsmaßnahmen auf dem Laufenden zu bleiben und die Sicherheitssoftware auf dem neuesten Stand zu halten, um sicherzustellen, dass Ransomware erkannt und verhindert werden kann.

Werden Ransomware-Kriminelle erwischt??

Ja, Ransomware-Kriminelle werden erwischt. Strafverfolgungsbehörden, wie das FBI, Interpol und andere waren erfolgreich dabei, Ransomware-Kriminelle in den USA und anderen Ländern aufzuspüren und strafrechtlich zu verfolgen. Da Ransomware-Bedrohungen weiter zunehmen, ebenso die Durchsetzungstätigkeit.

Über die HERMES 2.0 Forschung

Die Inhalte, die wir auf SensorsTechForum.com veröffentlichen, dieser HERMES 2.0 Anleitung zum Entfernen enthalten, ist das Ergebnis umfangreicher Recherchen, harte Arbeit und die Hingabe unseres Teams, um Ihnen zu helfen, die spezifische Malware zu entfernen und Ihre verschlüsselten Dateien wiederherzustellen.

Wie haben wir die Recherche zu dieser Ransomware durchgeführt??

Unsere Forschung basiert auf einer unabhängigen Untersuchung. Wir stehen in Kontakt mit unabhängigen Sicherheitsforschern, und als solche, Wir erhalten täglich Updates zu den neuesten Malware- und Ransomware-Definitionen.

Weiter, die Forschung hinter dem HERMES 2.0 Ransomware-Bedrohung wird unterstützt mit Virustotal und die NoMoreRansom Projekt.

Um die Ransomware-Bedrohung besser zu verstehen, Bitte lesen Sie die folgenden Artikel, die sachkundige Details bieten.

Als Website, die sich seitdem der Bereitstellung kostenloser Anweisungen zum Entfernen von Ransomware und Malware widmet 2014, Die Empfehlung von SensorsTechForum lautet: Achten Sie nur auf vertrauenswürdige Quellen.

Wie man vertrauenswürdige Quellen erkennt:

- Immer überprüfen "Über uns" Website.

- Profil des Inhaltserstellers.

- Stellen Sie sicher, dass sich echte Personen hinter der Website befinden und keine falschen Namen und Profile.

- Überprüfen Sie Facebook, Persönliche Profile von LinkedIn und Twitter.