Die Cyber-Kriminellen werden immer mehr und mehr erfinde. Sie machen verschiedene Versuche, die sie geschaffen haben Malware verschleiern und sie als nützliche Anwendung. Gomal Entwickler jedoch, ging eine extra Meile bei der Erstellung des neuen mobilen Trojan. Die Tarnung war früher wirklich kreativ, da sie um ihre Schadprogramm hat ein Spiel von Tic Tac Toe. Weiter auf, dass, sie moderne und interessante Techniken implementiert, , die neu in diese Art von Malware sind.

Wie wir darüber gelernt? Ein Spiel von Tic Tac Toe wurde, um die Malware-Forscher für Analysen gesendet. Anfangs, sah alles ok und die App schien harmlos.

Die Malware-Analysegeräte wurden auf der Hut von einer Liste von mehreren Berechtigungen, die von dem Spiel angefordert wurden eingestellt. Fragen aufgeworfen - Warum brauchen wir Internet, um das Spiel zu spielen? Warum funktioniert diese Anwendung Anfrage Zugriff auf Kontakte des Benutzers? Warum hat er Zugriff auf den SMS-Archiv oder auf die Prozess Anrufe müssen?

Nach sorgfältiger Forschung, die Malware-Spezialisten fanden heraus, dass dies nicht ein Spiel, aber eine kreative Mehrzweck-Spyware. Danach wird die bösartige App wurde als Trojan-Spy.AndroidOS.Gomal.a in den Kaspersky-Lab-Produkte gekennzeichnet.

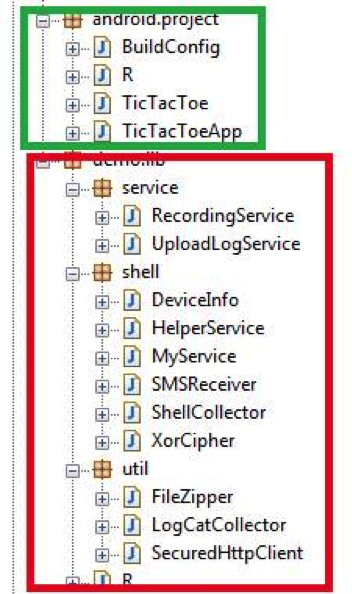

Die detaillierte Analyse des Spiels später heraus, dass das Schadprogramm nimmt 30 % von der Größe der ausführbaren Datei und dem Rest der Datei wird für den Diebstahl von persönlichen Daten und für Bespitzelung der Benutzer verwendet.

Das Spiel-Code wird grün markiert, der bösartige Funktionalität ist rot markiert.

Das Spiel-Code wird grün markiert, der bösartige Funktionalität ist rot markiert.

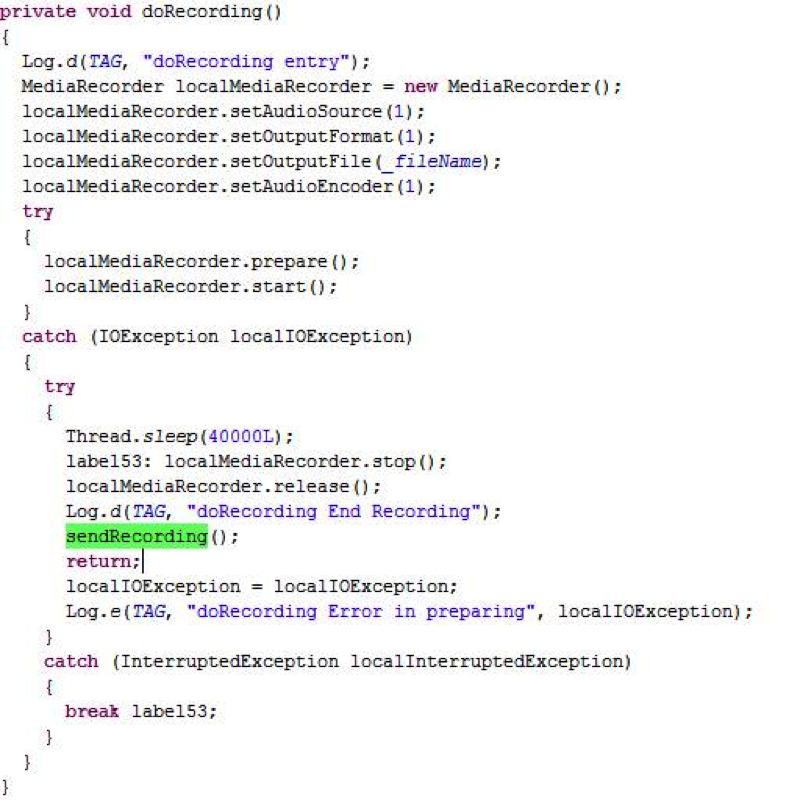

Die Anwender bestimmte Fragen bezüglich der Funktionalität der Malware und was beinhaltet haben. Die Experten sagen, dass dieser Schädling hat Sound-Aufnahme-Funktionen, die Standard für die mobile Spyware sind.

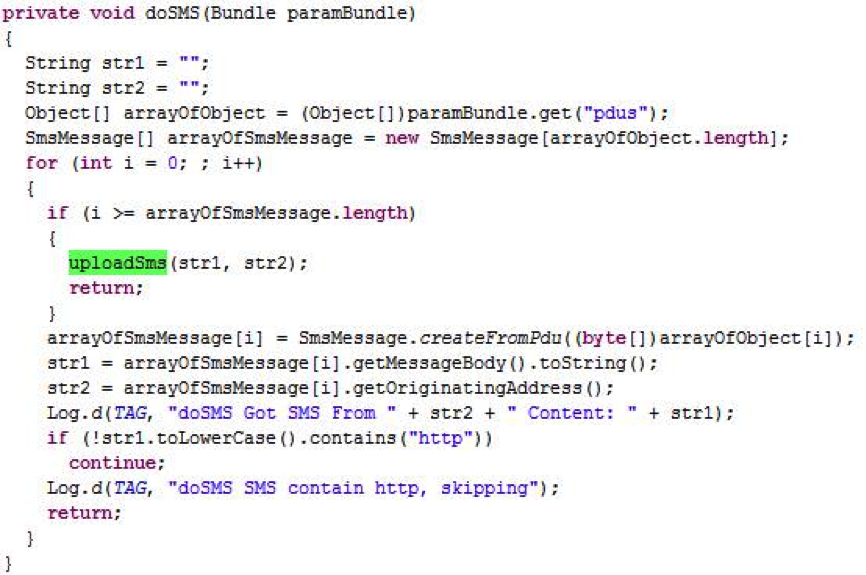

Die Malware hat weiterhin die Funktionalität für den Diebstahl von SMS:

Daneben, Diese Trojaner wird auch das Sammeln von Informationen über das Gerät, das verwendet wird, und sendet die, die an den Server der Cyberkriminellen gesammelt wurden Daten.

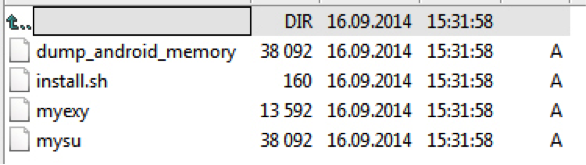

Trojan-Spy.AndroidOS.Gomal.a liefert weitere interessante Bibliotheken, die mit ihm verteilt sind.

Was bedeutet das? Das Paket von Bibliotheken, kommt verfügt über ein Exploit, der wird, um Root-Rechte auf dem Android-Gerät zu bekommen angewendet. Diese zusätzlichen Privilegien erlauben die App den Zugriff auf verschiedene Linux-Dienste sowie die Möglichkeit, Prozess-Speicher und / Karten lesen.

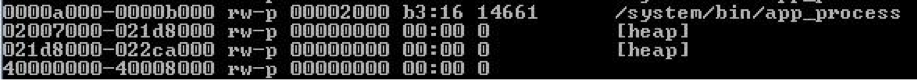

Wenn der Trojaner bekommt Root-Zugriff, es verschiedene Unheil tun können. Beispielsweise, es kann E-Mails von der Good for Enterprise App stehlen (wenn es auf dem Smartphone installiert ist). Auf diese Weise kann sie wichtige Unternehmensdaten stehlen. Der Trojaner nutzt eine Konsole, um die Good for Enterprise App anzugreifen und zu halten, die ID der Prozess zu bekommen, dann die virtuellen Datei und Karten liest es. In der Datei ist Satz Informationen über die Speicherblöcke, die auf die Anwendung zugeordnet sind.

Sobald der Trojaner bekommt die Speicherblöcke Liste, es den Block, die die String-Daten des Antragstellers hält und schafft seine stumme durch Verwendung einer Bibliothek aus dem Paket findet. Der stumme Datei, die von Malware-Signaturen sucht nach E-Mails "charakteristisch und dann die Nachrichten, die gefunden werden, werden an den Server der Cyberkriminellen geschickt wird erstellt.

Gomal ist auch in der Lage, Daten zu stehlen mit Logcat - das ist der Protokolldienst, die in Android integriert ist und ist für das Debuggen von Anwendungen verwendet. Tatsächlich, die Anwendungen der Entwickler sind oft die Ausgabe wichtige Daten auf Logcat, sowohl vor oder nach die Apps haben freigegeben. Dies ermöglicht der Trojaner an vertrauliche Daten von den anderen Programmen zu stehlen.

Das Urteil

Tic Tac Toe sieht aus wie ein harmloses Spiel, und doch in diesem Fall ist es gibt den Cyberkriminellen einen Zugang zu einer großen Menge an persönlichen Daten und Unternehmensdaten. Die Gomal Malware-Techniken, die hier angewendet werden, wurden erstmals in Windows implementiert Trojaner, aber jetzt sind sie in der Android-Malware als auch angewendet. Diese Technik kann verwendet werden, um Daten aus verschiedenen Anwendungen neben Good for Enterprise stehlen - es kann Boten angreifen, E-Mails und Programme.

Wie, um das Risiko von mobilen Malware-Infektion zu reduzieren?

Um das Risiko von mobilen Malware-Infektion erfolgreich reduzieren, Die Anwender sollten Sie die folgenden Schritte:

- Nie aktivieren Sie die Option “Installieren von Anwendungen von Drittquellen”.

- Installieren von Anwendungen aus nur offizielle Kanäle (Google Play, Amazon Shop, usw.).

- Studieren Sie die Rechte, die die neuen Apps anfordern, wenn sie installiert sind.

- Werden die angeforderten Rechte sind nicht in Übereinstimmung mit den gewünschten Funktionen der App, Installieren Sie es nicht.

- Arbeiten mit Schutz-Software.