formas cada vez más sofisticadas e innovadoras están siendo desarrollados por los ciberdelincuentes para garantizar que pueden romperse en sistemas. Aquí hay varias técnicas de ofuscación empleadas por los hackers con las formas en que puede protegerse de ellos.

La ofuscación es ampliamente utilizado por los creadores de malware para evadir los escáneres antivirus. Es esencial analizar cómo se utilizan estas técnicas de ofuscación en el malware. Con los nuevos métodos y tecnologías que están siendo desarrolladas en un nivel exponencial, se convierte en un problema perenne para el investigador de seguridad cibernética para explorar.

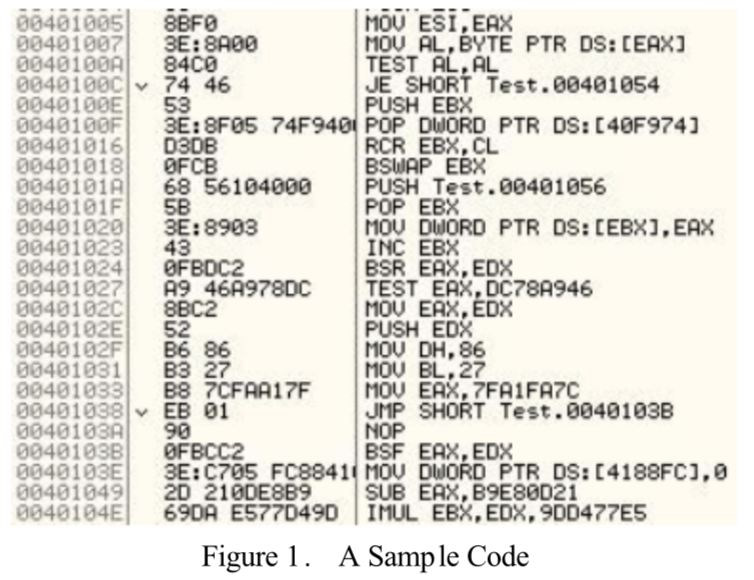

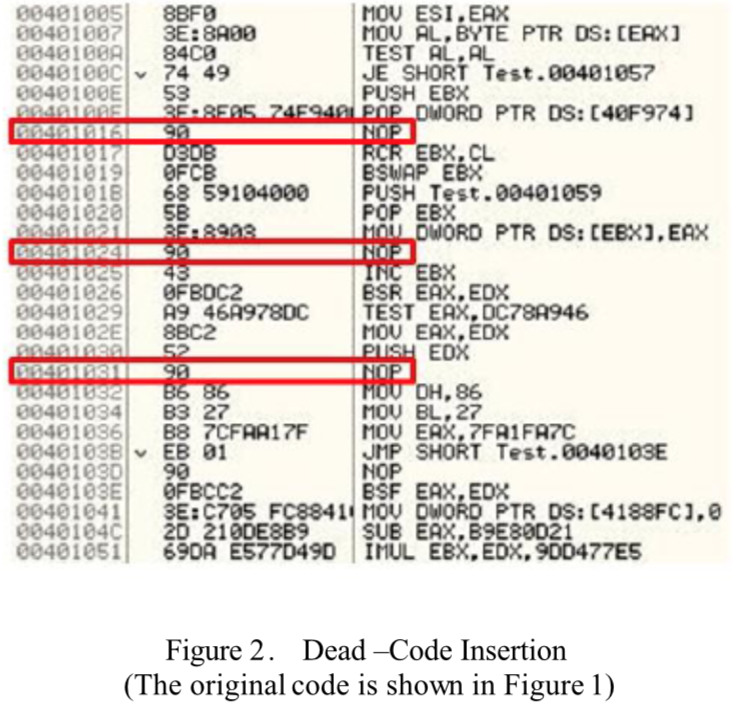

1. Dead-Código de Inserción

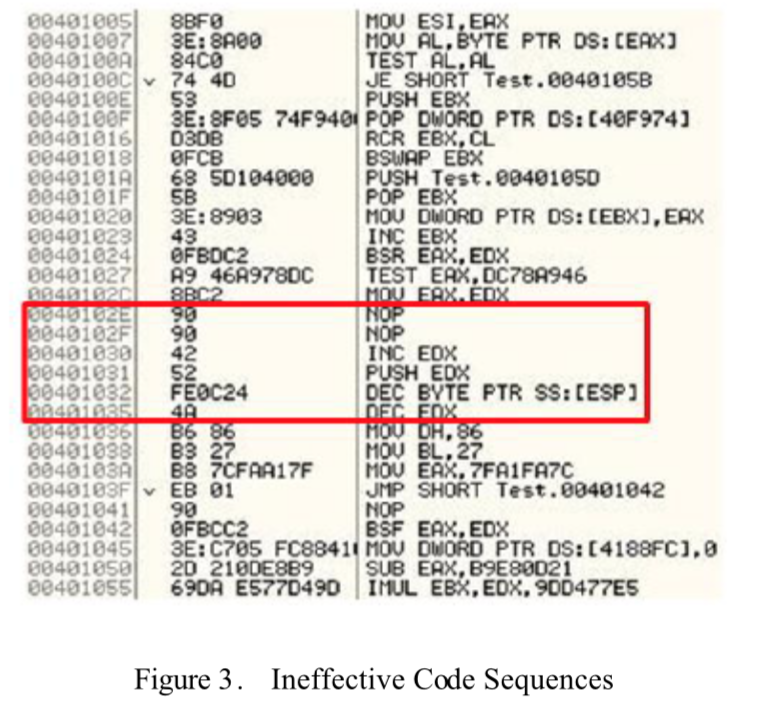

Esta es una técnica simple rudimentaria que funciona mediante la adición de instrucciones ineficaces a un programa para cambiar su apariencia, sin embargo, no alterar su comportamiento. Figura 1 y 2 mostrar lo fácil que es para la pieza original de código para ser ofuscado por la adición de instrucciones nop. Para combatir las inserciones de código muertos, los escáneres antivirus basada en firmas deben ser capaces de eliminar las instrucciones ineficaces antes del análisis. Por lo tanto, el código de ofuscación, tratando de asegurar su supervivencia y hacer más difícil su detección, algunas secuencias de código podría presentarse a sí mismos como se muestra en la figura 3.

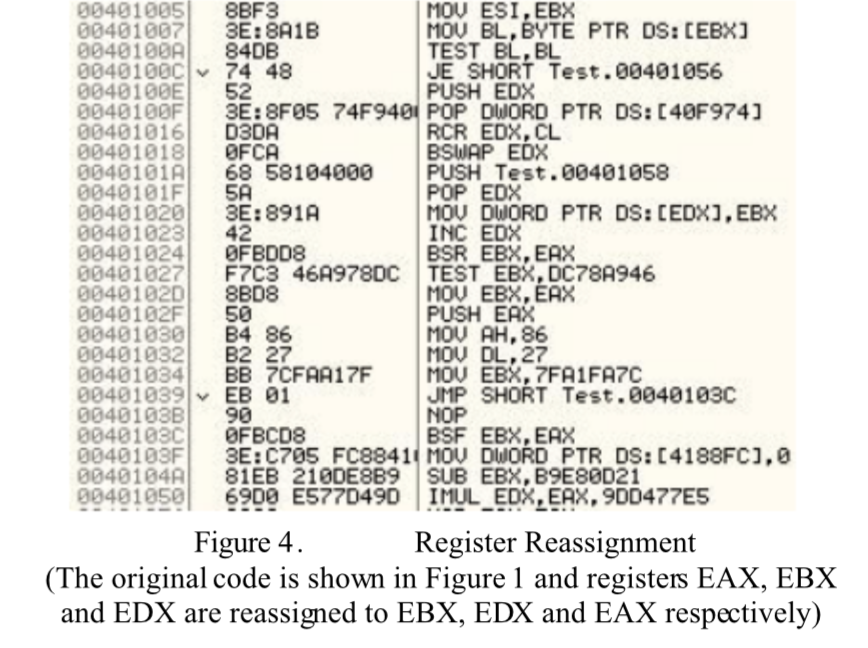

2. Registro de Reasignación

Register reasignación es una técnica que cambia registros de generación en generación, mientras que en el ínterin se mantiene el código de programa sin alterar su comportamiento. Figura 4 ilustra un ejemplo mediante el cual el código original usado en la Figura ha evolucionado a través de la conmutación de los registros. (Empleado por el virus Win95 / Regswap)

Tenga en cuenta que la búsqueda de comodín puede hacer que esta técnica ofuscación inútil.

3. Reordenamiento subrutina

reordenamiento subrutina es una técnica de ofuscación que hace que la pieza original de código más difícil de detectar por los programas antivirus, cambiando el orden de las subrutinas del código de un modo aleatorio. Es una forma muy inteligente de decir que esta técnica puede generar n! diferentes variantes, donde n es el número de subrutinas, e.g., Win32 / Fantasma tenía diez subrutinas, sentido 10! = 3628800 diferentes generaciones de código.

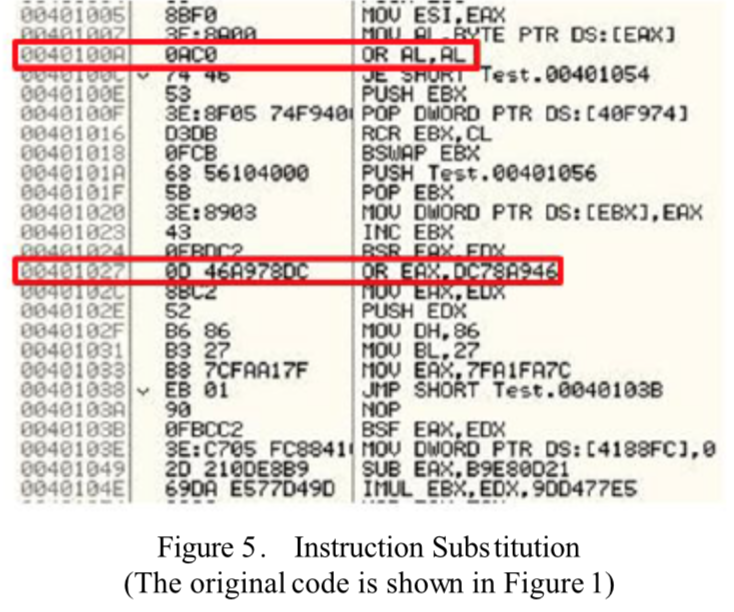

4. Las subrutinas de instrucción

Este tipo de técnica de ofuscación se asegura que el código original se desarrolla mediante la sustitución de algunas instrucciones con otros equivalentes a las instrucciones originales. Para tomar un ejemplo de la figura 5, xor se puede reemplazar con sub y mov puede ser reemplazado con push / pop. Esta técnica puede cambiar el código para una biblioteca de instrucciones similares.

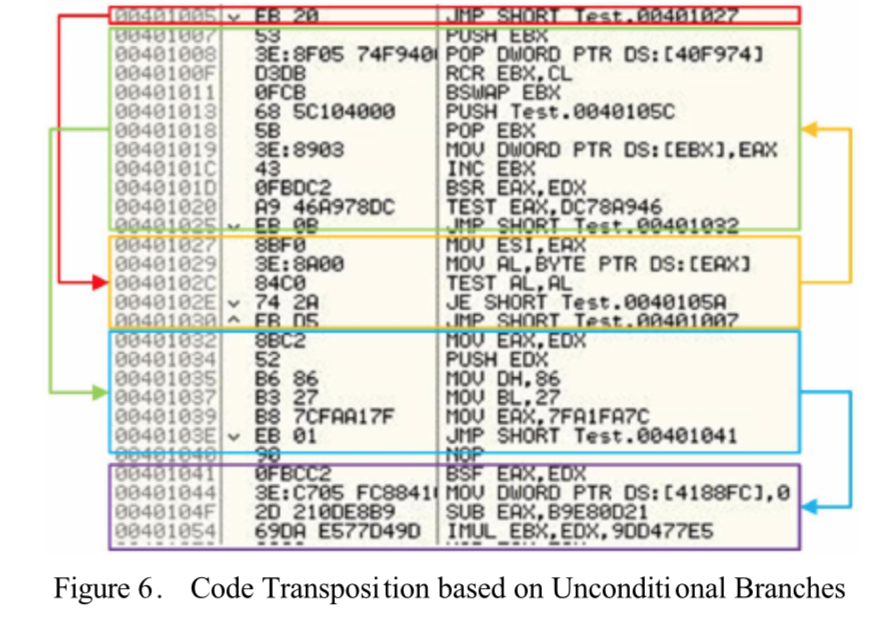

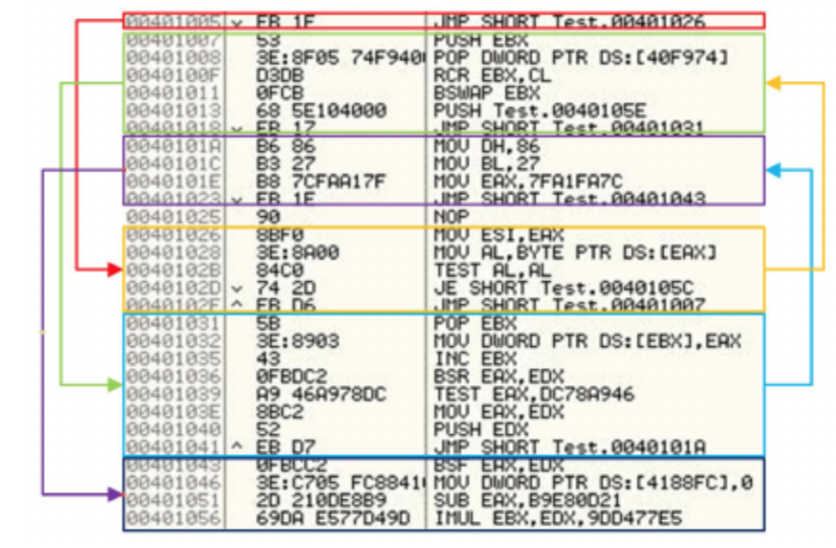

5. código de Transporte

transposición Código emplea un reordenamiento de las secuencias de la instrucción de un código original sin tener ningún impacto visible en el comportamiento del código. Esencialmente, hay dos métodos para implementar esta técnica en acción.

El primer método, ejemplifica en la figura 6, baraja al azar las instrucciones, de proceder a la recuperación de la orden de ejecución original, mediante la inserción de las ramas incondicionales o saltos. Una manera de combatir este tipo de ofuscación es restaurar el programa original mediante la eliminación de las ramas o saltos incondicionales. En comparación, el segundo método crea nuevas generaciones por la elección y la reordenación de las instrucciones libres que no tienen ningún impacto en el uno al otro. Es un problema sofisticado y complejo para encontrar las instrucciones gratuitas. Este método es difícil de poner en práctica, sin embargo, también puede hacer que el costo de detección de alto. Figura 7 ilustra el segundo método.

6. Integración código

la integración de código se introdujo en primer lugar por el malware Win95 / Zmist también conocido como Zmist. El software malicioso Zmist se une a aplicar el código de su programa de destino. Para ejecutar esta técnica de ofuscación, Zmist debe descomponer en primer lugar, su programa de destino en pequeños objetos manejables, y la ranura en sí entre ellas, proceder a volver a montar el código integrado en una nueva generación. Hasta ahora, este es una de las técnicas más sofisticadas de ofuscación y puede hacer la detección y recuperación muy difícil, así como costosos.

Maneras de protegerse de malware avanzada ofuscación

Muchas de las técnicas mencionadas anteriormente ofuscar o bien implicar el cambio de código de software malicioso para evitar la detección basada en firmas o el uso de comportamientos que son maliciosos, aunque llegamos a la conclusión por lo que en retrospectiva. ofuscación malware es un tema complejo en la seguridad cibernética y aunque puede ser capaz de cambiar la forma en que se representa al usuario, no obstante, puede cambiar su comportamiento malicioso, por lo tanto, gran parte de software antivirus y soluciones de detección avanzada basan su principio de detección de núcleo en un comportamiento sospechoso. El malware también puede procesos de gancho con capacidades de red conocidos con el fin de ayudar a enmascarar cualquier tráfico malicioso.

Tales soluciones juegan el papel de la víctima con todo el software normal que viene con el usuario medio en un término acuñado como “caja de arena”. Cuando el sistema detecta un archivo que actúa sospechosamente, que los ejecuta en estos ambientes cerrados de la zona de pruebas simuladas para poner a prueba su credibilidad. Tales sistemas pueden decir con exactitud si cualquier archivo sospechoso que entra al sistema es malicioso mediante el control de cientos de comportamientos típicos conocidos de malware.

Esto no quiere decir que los criminales no son conscientes de cajas de arena. Como una cuestión de hecho, algunas de las últimas tácticas de evasión funcionan únicamente con el propósito de evadir cajas de arena. Tales tácticas incluyen sistemas de recinto de seguridad de huellas dactilares - usando técnicas que van desde controles de temporización de CPU conocidos entradas de registro. Otras técnicas incluyen interacciones incluso humanos que significa ir a las longitudes de comprobar si el ratón se ha mudado recientemente, por lo tanto, comprobar si el ordenador está siendo utilizado por un ser humano o si es automatizado.

Los hackers pueden parecer como el enemigo pasiva, pero los distribuidores de malware ya han creado protectores que son capaces de detectar algunas cajas de arena. No obstante, ha habido algunas soluciones avanzadas desarrolladas que lo tengan en consideración completa. Por lo tanto, algunas soluciones hacen uso de la emulación de código completo del sistema y, por tanto, crean entornos de recinto de seguridad donde son capaces de observar todas las instrucciones de una pieza de software malicioso envía a la CPU o la memoria. Este tipo de visibilidad permite soluciones de malware más avanzados en la detección de malware ofuscación.

Para estar protegido contra las amenazas de malware que utilizan técnicas de ofuscación avanzadas, utilizando una solución antimalware poderoso es una necesidad.

Escáner Spy Hunter sólo detectará la amenaza. Si desea que la amenaza se elimine de forma automática, usted necesita comprar la versión completa de la herramienta anti-malware.Obtenga más información sobre la herramienta de SpyHunter Anti-Malware / Cómo desinstalar SpyHunter

Hey puede sugerir una herramienta libre disponible para este ? Quiero crear escenarios de prueba de software malicioso – Estoy buscando para utilizar estos teqniques para crear archivos de prueba EICAR indetectables.

¡Hola, no es exactamente una buena idea para sugerir este tipo de herramientas, pero pediría en la piratería foros (ruso, por ejemplo) para cualquier herramienta que podría funcionar para usted. Dichos foros son similares a los siguientes darkpro.ws.

Y también si quieres algo indetectable, es casi imposible, porque la mayoría de cero días son a menudo en las bases de datos de las empresas más anti-malware y anti-virus y si desea permanecer indetectable, tendrá que pagar por ello en foros subterráneos.