Marzo 2017 Martes de parches ha sido el centro de atención desde que se puso en marcha. actualizaciones acumulativas causó los estragos. Mientras tanto, un defecto de forma privada dado el identificador CVE-2017-0022 ha sido parcheado. TrendMicro informó la vulnerabilidad de Microsoft en septiembre 2016.

La falla fue explotada en los AdGholas campaña malvertising y luego se llevó a cabo en el Neutrino explotar kit. Los investigadores dicen que CVE-2017-0022 ocupó el lugar de CVE-2016 a 3298 y de 2016 a 3351 CVE-en la campaña como los dos defectos se trataron en las actualizaciones anteriores.

Descripción técnica general CVE-2017-0022

MITRE Descripción

Microsoft XML Core Services (MSXML) en Windows 10 Oro, 1511, y 1607; Ventanas 7 SP1; Ventanas 8.1; Windows RT 8.1; Windows Server 2008 SP2 y R2 SP1; Windows Server 2012 Oro y R2; Windows Server 2016; y Windows Vista SP2 trata incorrectamente los objetos en la memoria, permitiendo a los atacantes a prueba de archivos en el disco a través de un sitio web diseñado, aka “Información XML de Microsoft vulnerabilidad de divulgación.”

CVE-2017-0022 explotado en Malvertising y ataques de phishing

Si se explota CVE-2017-0022 que podría ser utilizado en ataques de phishing para engañar al usuario para que visite sitios web maliciosos. Si el intento malicioso demuestra ser exitosa podría dar lugar a un acceso no autorizado a información sensible. El atacante también podría ser capaz de detectar el tipo de marcha software de seguridad en el sistema de destino, especialmente soluciones que analizan el malware.

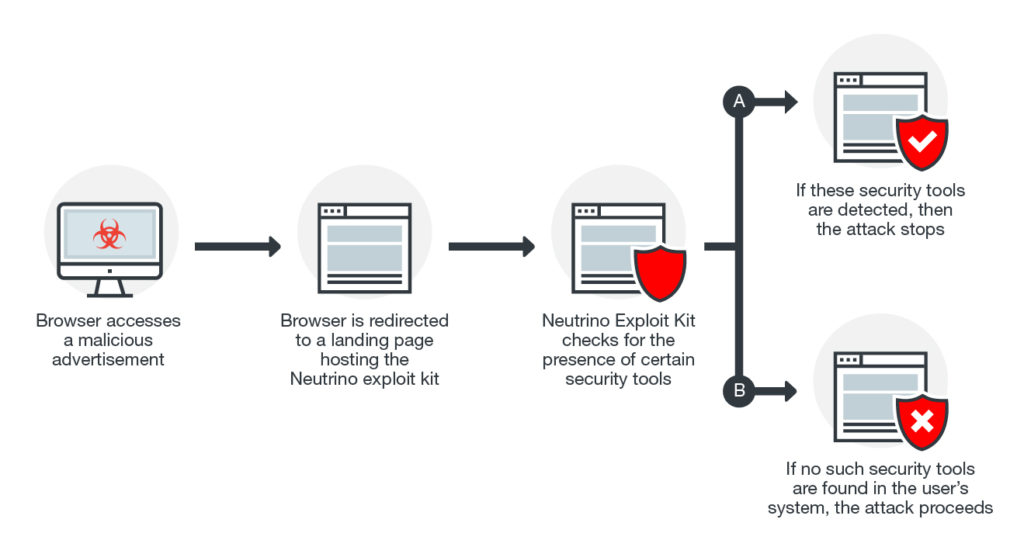

Así es como una campaña de publicidad maliciosa construido sobre esta vulnerabilidad se parece:

Relacionado: CVE-2017-0016, CVE-2017-0037, CVE-2017-0038 - ¿Cuáles son las mitigaciones?

Otras vulnerabilidades recientes de Microsoft son CVE-2.017 a 0.016, CVE-2017-0037, CVE-2017-0038. Ellos brough a la luz el empleo de la protección del sistema de prevención de intrusiones (IPS), como se ha señalado por los investigadores de TrendMicro. IPS, también conocido como parches virtuales, ayuda a proteger contra las vulnerabilidades, incluso en los casos en que parcheados no se han publicado aún. Los tres defectos de Microsoft se encuentran en los siguientes componentes: servicio SMB núcleo, Navegadores Internet Explorer y Edge, y la interfaz de dispositivo gráfico.