Una tendencia preocupante ha sido descubierto recientemente de ataques DDoS continuas. Tras el ataque del lagarto Escuadrón contra el destino y Call of servidores servicio, los investigadores confirmaron un alto volumen de ataques que sucedió en los primeros seis meses de 2014. Los jugadores que sufrieron el ataque fueron arrancados de los servidores en el centro de su juego, cuando se produjo un mensaje de error. El acceso al juego fue restringido por varias horas y los jugadores se quejaron de que, amenazando con pedir su dinero de vuelta.

La tendencia de estos ataques DDoS es probable que continuar por dos razones principales - el acceso a soluciones de servicio DDoS y la amplia cobertura de los ataques. Es por eso que los operadores de sitios web necesitan poner las defensas contra los ataques DDoS.

DDoS duración ataque

Estos ataques son de corta duración y se repiten de manera frecuente. Aproximadamente 90 % de los ataques que se han detectado durante ese período de tiempo haya durado menos de media hora. De acuerdo con los expertos, la tendencia actual es que los ataques hacia sitios web sensibles a la latencia, incluyendo servicio de alojamiento, juegos en línea y eCommerice. Es por eso que estos sitios web deben aplicar diferentes soluciones de seguridad con respuesta rápida.

La fuerza de ataque DDoS

Los ataques son de alta velocidad y el alto volumen. Por ejemplo, el volumen de tráfico DDoS aumentó con un tercio llega a más de 500 Mbps. El cinco por ciento del volumen de tráfico DDoS incluso llegó hasta 4 Gbps. En la primera mitad del 2014 más que 50% de los ataques DDoS estaban por encima 0.2Mpps, que es una 16 % aumentar. Al mismo tiempo más de 2% de los ataques DDoS se iniciaron en tasa 3.2Mpps y por encima.

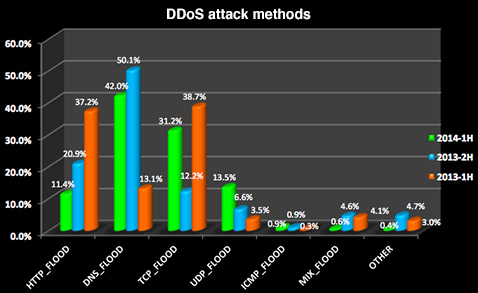

Métodos de ataque DDoS

Ataques DDoS se caracterizan con tres métodos principales, a saber DNS Flood, TCP y HTTP Flood Flood. Forman los tres principales tipos de ataque 85 % de todos los ataques. El método más popular utilizado son los ataques de inundación DNS haciendo 42 % de todos los ataques notado. El número de la HTTP Flood y los ataques DNS inundación ha disminuido, mientras que al mismo tiempo los ataques de inundación TCP crecieron sustancialmente.

Los ataques ISPs

Los investigadores encontraron que el número de los ataques ISP también se ha incrementado en 87 %, los ataques de juegos en línea aumentaron un 60 % y los ataques de las empresas aumentaron un 100 %.

Ataques DDoS de alta frecuencia

Los ataques DDoS resultó ser uno de los más grandes y más largo, así como los que tienen la frecuencia más alta. El más largo de todos los ataques individuales se prolongó durante casi 12 días, mientras que el mayor ataque único en lo que fue alcanzado de paquetes por segundo a 23 volumen de millones de pps.

Al mismo tiempo, más que 40 % de las víctimas fueron blanco de los ataques muchas veces, y una de cada 40 víctimas fue golpeado en repetidas ocasiones por más de 10 veces. Llegó a La mayor frecuencia de los ataques que ha sido observado por una de las víctimas 68 DDoS ataques separados.

DDoS ataque futuro

Recientemente, el fundador de líder protección DDoS GigeNET, Ameen Pishdadi, dijeron que los ataques más populares eran reflejo DNS y NTP. Señaló además que en el principio de 2014 NTP fue fuerte y ahora que ya se ha enchufado en muchos servidores, la frecuencia y el tamaño de los ataques con el tiempo van a bajar.

Estos resultados están de acuerdo con las observaciones clave y el análisis estadístico, sobre la base de datos de ataques DDoS incidentes reales en los primeros seis meses de 2014. La información de datos se obtuvieron de los proveedores de servicios de Internet y empresas de alojamiento de Internet, empresas globales y los operadores regionales de telecomunicaciones.