Un minero nuevo androide llamado “HiddenMiner” ha sido descubierto por los investigadores de seguridad. Es un malware peligroso que tiene el potencial de causar un fallo del dispositivo inminente.

El descubrimiento de la HiddenMiner Android Miner

Un equipo de expertos en seguridad descubrieron un malware basado en Android peligrosa llamada HiddenMiner. Como se deriva de su nombre, es un minero criptomoneda peligroso que se aprovecha de los recursos disponibles del sistema para realizar cálculos complejos y generar ingresos para los operadores criminales. Lo que es distinta a la que es el hecho de que contiene algoritmos avanzados de infección que puede pasar por alto algunas de las medidas de seguridad que proporciona la plataforma Android.

Se suministra principalmente a través de las cargas útiles. Los piratas informáticos utilizan la estrategia conocida de crear aplicaciones de malware que se extendió en el repositorio de Google Play. Los hackers tienden a crear aplicaciones con credenciales falsas para desarrolladores y críticas de usuarios que aparecen como aplicaciones útiles. Por lo general, este tipo de software también se carga en varios sitios de hackers, Las redes P2P (como BitTorrent) y repositorios de terceros. Por el momento algunos de los objetivos principales son la India y China.

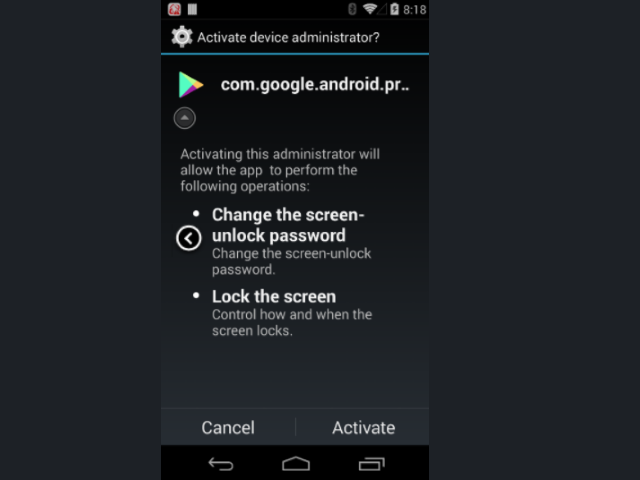

Las muestras de malware adquiridas fueron vistos como haciéndose pasar por la legítima aplicación Play actualización de Google que tiene el nombre com.google.android.provider junto con el icono correspondiente. Una vez que la aplicación está instalada en el dispositivo Android víctima se persistentemente pedir a los usuarios para activarlo como “administrador del dispositivo” lo que le otorga una gran cantidad de permisos. La notificación pide los siguientes permisos:

- Cambiar la pantalla de desbloqueo por contraseña - Cambiar la contraseña de desbloqueo de pantalla.

- Bloquear la pantalla - Controlar cómo y cuando se bloquea la pantalla.

HiddenMiner Android Miner Detalles técnicos

Una vez que el malware se ha instalado en los dispositivos víctima se inicia la incorporada en el Monero minero. El HiddenMiner utiliza los recursos de energía del CPU y la memoria disponible constantemente “mía” criptomoneda la moneda. Es una de las alternativas más populares a Bitcoin y sus mineros se puede obtener en diversas formas - el software, aplicaciones y scripts web móvil. El hecho de que el minero se integra profundamente en la aplicación y proporciona ningún control de la instancia peligroso. Como resultado, los dispositivos pueden sobrecalentarse y provocar los dispositivos a fallar.

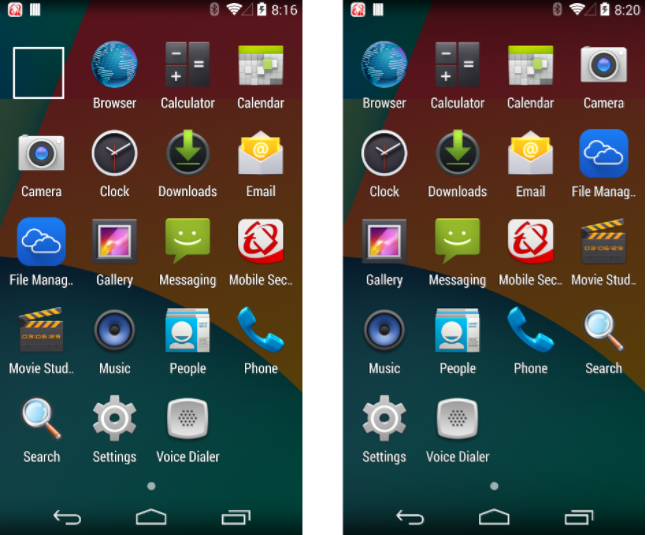

Lo que es más interesante es el hecho de que el malware HiddenMiner utiliza varias técnicas para ocultarse del sistema Android y el software de seguridad pertinentes. Una de las maneras de hacerlo es vaciar la etiqueta de la aplicación y utiliza un icono transparente después de la instalación. Una vez que el dispositivo se ha dado los permisos pertinentes se ocultará la aplicación de la barra mediante la modificación de la configuración de pantalla lanzador Android.

Adicionalmente, se ha incorporado la protección de sigilo capacidades que pueden pasar por alto cualquier software de seguridad instalado. Las exploraciones de virus de motor para las firmas pertenecientes a programas antivirus, emuladores, virtual hosts de máquina o entornos de entorno limitado. Una vez que se ha infiltrado en el sistema ya no puede ser desinstalado como los piratas informáticos han utilizado una técnica que bloquea la pantalla del dispositivo si el usuario desea desactivar sus privilegios. Esta es una vulnerabilidad encontró con Android 7.0 (Turrón) y versiones posteriores.