Un nouveau mineur Android appelé “HiddenMiner” a été découvert par des chercheurs de sécurité. Il est un malware dangereux qui a le potentiel de causer une défaillance du dispositif imminent.

Découverte du HiddenMiner Android Miner

Une équipe d'experts en sécurité ont découvert un dangereux logiciels malveillants sur Android appelé HiddenMiner. Dérivée de son nom, il est un mineur dangereux crypto-monnaie profite des ressources système disponibles pour effectuer des calculs complexes et générer des revenus pour les opérateurs criminels. Ce qui est différent de c'est le fait qu'il contient algorithmes avancés d'infection qui peut contourner certaines des mesures de sécurité que la plate-forme Android offre.

Il est principalement assurée par des charges utiles. Les pirates utilisent la stratégie bien connue de la création des applications de logiciels malveillants qui sont répartis sur le référentiel Google Play. Les pirates ont tendance à créer des applications avec des informations d'identification de développeur faux et avis d'utilisateurs qui apparaissent comme des applications utiles. Habituellement, ce type de logiciel est également téléchargé sur divers sites pirates, réseaux P2P (comme BitTorrent) et référentiels tiers. À l'heure actuelle quelques-unes des principales cibles sont l'Inde et la Chine.

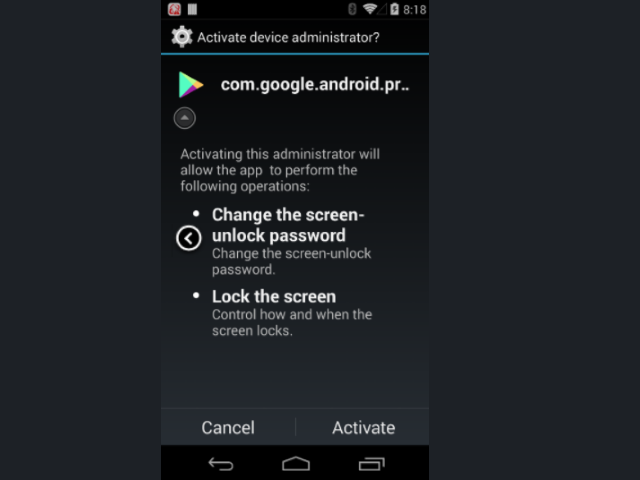

Les échantillons de logiciels malveillants acquis ont été considérés comme posant que l'application Google Play mise à jour légitime ayant le nom com.google.android.provider ainsi que l'icône correspondante. Une fois que l'application est installée sur la victime appareil Android, il vous demandera constamment aux utilisateurs de l'activer comme “administrateur de l'appareil” qu'il accorde beaucoup d'autorisations. La notification demande les autorisations suivantes:

- Changer l'écran de déverrouillage mot de passe - Changer le mot de passe déverrouillage de l'écran.

- Verrouiller l'écran - Contrôle comment et quand l'écran se verrouille.

HiddenMiner Android Miner Détails techniques

Une fois le logiciel malveillant a été installé sur les appareils de la victime, il commence le haut-mineur Monero. Le HiddenMiner utilise les ressources de puissance et de mémoire CPU disponibles en permanence “mien” la crypto-monnaie des devises. Il est l'une des alternatives les plus populaires à Bitcoin et ses mineurs peuvent être obtenus sous diverses formes - logiciels, Applications mobiles et scripts web. Le fait que le mineur est intégré profondément dans l'application et fournit aucun contrôle de l'instance dangereuse. En conséquence, les appareils peuvent surchauffer et causer des dispositifs à l'échec.

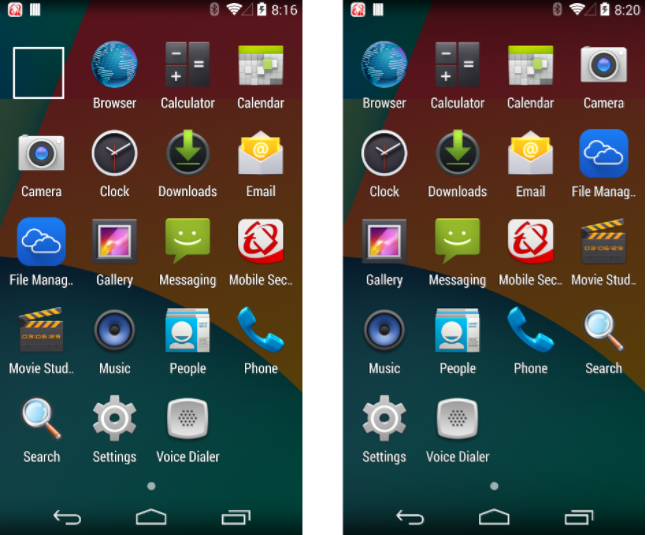

Ce qui est plus intéressant est le fait que le malware HiddenMiner utilise plusieurs techniques pour se cacher du système Android et le logiciel de sécurité pertinentes. L'un des moyens est de vider l'étiquette d'application et utilise une icône transparente après l'installation. Une fois que l'appareil a été donné les autorisations nécessaires, il cachera l'application du lanceur en modifiant les paramètres d'affichage du lanceur Android.

En outre, il a intégré protection furtive capacités qui peuvent contourner un logiciel de sécurité installé. Les analyses des moteurs de virus pour les signatures appartenant à des programmes anti-virus, émulateurs, des hôtes de machines virtuelles ou des environnements de bac à sable. Une fois qu'il a infiltré le système, il ne peut plus être désinstallée que les pirates ont utilisé une technique qui verrouille l'écran de l'appareil si les utilisateurs veulent désactiver ses privilèges. Ceci est un exploit trouvé avec Android 7.0 (Nougat) et les versions ultérieures.