MacRansom y MacSpy son dos muestras de malware nuevo Mac que ha sido creado por la misma persona. Esa persona también está ofreciendo las dos piezas a la venta a través del modelo de software malicioso-as-a-service en dos portales oscuros. clientes y los cibercriminales aspirantes potenciales son instruidos para ponerse en contacto con el autor a través de una dirección de protonmail.

Investigadores de Alien Vault y Fortinet decidieron ponerse en contacto con el criminal a fin de que tengan la oportunidad de analizar y MacRansom MacSpy. La primera cosa que los investigadores señalaron Fortinet, sin embargo, se refiere a la amplia creencia de que los Mac están a salvo de los ataques de malware y ransomware.

“Es cierto que es menos probable que un usuario de Mac OS a ser atacado o infectado por malware que un usuario de Windows, pero esto no tiene nada que ver con el nivel de vulnerabilidad en el sistema operativo. Es causada en gran parte por el hecho de que más del 90% de los ordenadores personales ejecutarse en Microsoft Windows y sólo en torno 6% en el Apple Mac OS," ellos explicado.

¿Cuáles son las características específicas de las muestras de malware de Mac recientemente descubiertos?

Más sobre MacSpy

Al parecer,, MacSPy tiene dos versiones: una versión básica gratuita y uno avanzado que se puede comprar en bitcoins.

En cuanto a las capacidades maliciosos de MacSpy, el malware es una rata sencilla / software espía que está diseñado para realizar capturas de pantalla, grabar audio, robar fotos, recuperar el contenido del portapapeles, robar historiales de navegación y descarga de datos, y tenía capacidades de keylogger. El malware también se comunica a través de Tor. En cuanto a la versión avanzada que está disponible en contra de un determinado precio - que puede recuperar cualquier archivo o datos desde el ordenador de la víctima. También es capaz de cifrar el directorio de usuario, conceder acceso a cuentas de correo electrónico y sociales, entre otras cosas.

Más sobre MacRansom

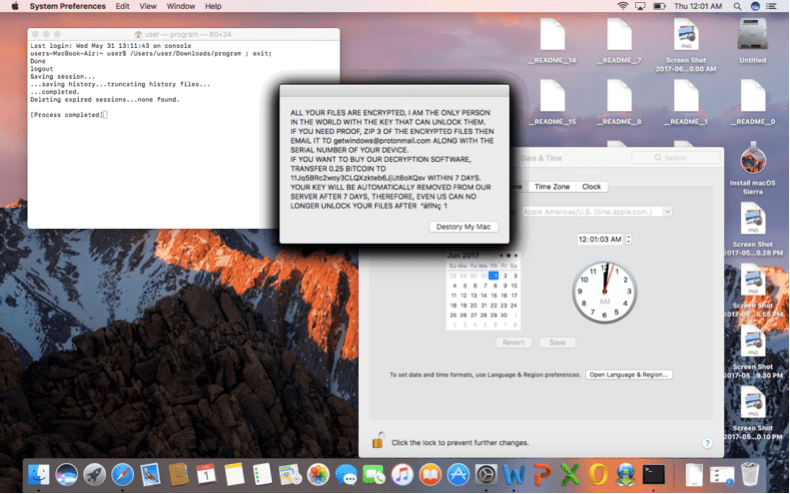

Según su creador, MacRansom utiliza el cifrado irrompible. Sin embargo, No se proporcionan más detalles. El análisis por investigadores Fortinet muestra que el ransomware sólo puede cifrar hasta 128 archivos a través de un cifrado simétrico con una clave codificada. El desarrollador ha utilizado dos conjuntos de claves simétricas: un ReadmeKey y una TargetFileKey.

"El ReadmeKey se utiliza para descifrar el archivo ._README_ que contiene las notas de rescate e instrucciones, mientras que el TargetFileKey se utiliza para cifrar y descifrar los archivos de la víctima,”Escribieron los investigadores, agregando que:

Una cosa notable se observó cuando el algoritmo de cifrado / descifrado ingeniería inversa es que la TargetFileKey se permuta con un número generado al azar. En otras palabras, los archivos cifrados ya no pueden ser desencriptados una vez que el malware se ha terminado - el TargetFileKey será liberado de la memoria del programa y por lo tanto se vuelve más difícil de crear una herramienta de descifrado o de recuperación para restaurar los archivos cifrados.

Adicionalmente, MacRansom no tiene la capacidad de comunicarse con un comando & servidor de control para la TargetFileKey lo que significa que no hay una copia preparada de la clave para descifrar los archivos. "Sin embargo, todavía es técnicamente posible recuperar la TargetFileKey. Una de las técnicas conocidas es utilizar un ataque de fuerza bruta. No debe tomar mucho tiempo para una CPU moderna de fuerza bruta una clave de 8 bytes de largo cuando se utiliza la misma clave para cifrar archivos conocidos con el contenido del archivo predecible. Sin embargo, seguimos siendo escépticos sobre la afirmación del autor para poder descifrar los archivos secuestrados, aun suponiendo que las víctimas enviaron el autor de un archivo aleatorio desconocido,”Concluyeron los investigadores.

¿Qué hacen los MacRansom y MacSpy tienen en común?

Como se ha mencionado en el principio, las dos piezas parecen haber sido acuñado por el mismo desarrollador. MacRansom y MacSpy comparten los mismos mecanismos anti-análisis, y también utilizar el mismo método para crear un punto de inicio para que la pieza se carga durante el reinicio del sistema.

Ni MacRansom ni MacSpy digitalmente se firman lo que significa que si un usuario descarga o bien de ellos y lo ejecuta, el sistema operativo mostrará una advertencia que indica que el programa proviene de un desarrollador no identificado. El desarrollador del malware también indica a los usuarios tener acceso físico a la máquina de destino con el fin de instalarlo y ejecutarlo.