MacRansomとMacSpyは、同じ人物によって作成された新しいMacマルウェアの2つのサンプルです。. その人物は、2つのダークウェブポータルでサービスとしてのマルウェアモデルを介して2つの製品を販売しています。. 潜在的な顧客とサイバー犯罪者になりたい人は、Protonmailアドレスを介して作者と連絡を取るように指示されます.

AlienVaultとFortinetの研究者は、MacRansomとMacSpyを分析する機会を得るために、犯罪者に連絡することにしました。. フォーティネットの研究者が最初に指摘したこと, でも, Macはランサムウェアやマルウェア攻撃から安全であるという幅広い信念に関係しています.

「確かに、Mac OSユーザーは、Windowsユーザーよりもマルウェアに攻撃されたり感染したりする可能性が低くなります。, しかし、これはオペレーティングシステムの脆弱性のレベルとは何の関係もありません. それは主に 90% パーソナルコンピュータの一部はMicrosoftWindowsで実行されており、 6% AppleMacOSの場合," 彼ら 説明.

では、新しく発見されたMacマルウェアサンプルの詳細は何ですか?

MacSpyの詳細

どうやら, MacSPyには2つのバージョンがあります: 無料の基本バージョンとビットコインで購入できる高度なバージョン.

MacSpyの悪意のある機能について, マルウェアは、スクリーンショットをキャプチャするように設計された単純なRAT/スパイウェアです。, レコードオーディオ, 写真を盗む, クリップボードの内容を取得する, 閲覧履歴を盗み、データをダウンロードする, キーロガー機能がありました. マルウェアはTorを介して通信しました. 特定の価格で利用できる高度なバージョンについては、被害者のマシンから任意のファイルまたはデータを取得できます. また、ユーザーディレクトリを暗号化することもできます, 電子メールおよびソーシャルアカウントへのアクセスを許可する, とりわけ.

MacRansomの詳細

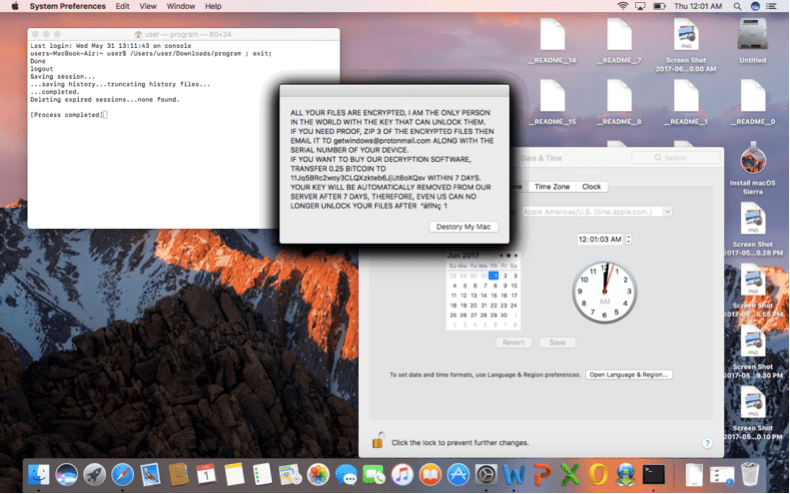

その開発者によると, MacRansomは解読不可能な暗号化を使用しています. でも, 詳細は提供されていません. フォーティネットの研究者による分析によると、ランサムウェアは暗号化できるのは最大 128 ハードコードされたキーを使用した対称暗号化によるファイル. 開発者は2セットの対称鍵を使用しました: ReadmeKeyとTargetFileKey.

「「ReadmeKeyは、身代金のメモと手順を含む._README_ファイルを復号化するために使用されます, TargetFileKeyは、被害者のファイルを暗号化および復号化するために使用されます,」研究者は書いた, それを追加する:

暗号化/復号化アルゴリズムをリバースエンジニアリングしたときに観察された注目すべき点は、TargetFileKeyがランダムに生成された数値で並べ替えられていることです。. 言い換えると, マルウェアが終了すると、暗号化されたファイルを復号化できなくなります。TargetFileKeyはプログラムのメモリから解放されるため、暗号化されたファイルを復元するための復号化ツールまたは回復ツールを作成することがより困難になります。.

加えて, MacRansomにはコマンドと通信する機能がありません & TargetFileKeyの制御サーバー。これは、ファイルを復号化するためのキーの準備されたコピーがないことを意味します。. 「「でも, TargetFileKeyを回復することはまだ技術的に可能です. 既知の手法の1つは、ブルートフォース攻撃を使用することです。. 既知のファイルを予測可能なファイルの内容で暗号化するために同じキーが使用されている場合、最新のCPUが8バイト長のキーをブルートフォースするのにそれほど時間はかからないはずです。. それにもかかわらず, ハイジャックされたファイルを復号化できるという作者の主張にはまだ懐疑的です, 被害者が作者に未知のランダムファイルを送ったと仮定しても,」研究者たちは結論を下した.

MacRansomとMacSpyの共通点?

冒頭で述べたように, 2つのピースは同じ開発者によって造られたようです. MacRansomとMacSpyは同じ分析防止メカニズムを共有しています, また、同じ方法を使用して起動ポイントを作成し、システムの再起動時にピースが開始するようにします.

MacRansomもMacSpyもデジタル署名されていません。つまり、ユーザーがどちらかをダウンロードして実行すると、, オペレーティングシステムは、プログラムが身元不明の開発者からのものであることを示す警告を表示します. マルウェアの開発者は、インストールして実行するためにターゲットマシンに物理的にアクセスするようにユーザーに指示します.