MacRansom e MacSpy sono due campioni di nuovi malware per Mac che è stato creato dalla stessa persona. Quella persona offre anche i due pezzi in vendita tramite il modello di malware-as-a-service su due portali web scure. clienti e criminali informatici wannabe potenzialità sono incaricati di entrare in contatto con l'autore tramite un indirizzo Protonmail.

Ricercatori provenienti da AlienVault e Fortinet hanno deciso di contattare il criminale in modo che essi hanno la possibilità di analizzare e MacRansom MacSpy. La prima cosa che i ricercatori Fortinet hanno sottolineato, tuttavia, riguarda l'ampia convinzione che i Mac sono al sicuro da ransomware e attacchi malware.

“E 'vero che è meno probabile per un utente Mac OS per essere attaccato o infettato da malware che un utente di Windows, ma questo non ha nulla a che fare con il livello di vulnerabilità nel sistema operativo. È in gran parte causato dal fatto che oltre il 90% di personal computer eseguito su Microsoft Windows e solo circa 6% su Apple Mac OS," essi ha spiegato.

Quindi quali sono le specifiche dei campioni di malware Mac di recente scoperta?

Di più su MacSpy

Apparentemente, MacSPy ha due versioni: una versione gratuita di base e uno avanzato che può essere acquistato in Bitcoin.

Per quanto riguarda le funzionalità malevoli di MacSpy, il malware è un semplice RAT / spyware che è stato progettato per catturare screenshot, registra audio, rubare le foto, recuperare il contenuto degli appunti, rubare le storie che stanno navigando e scaricare i dati, e aveva capacità di keylogging. Il malware comunicata anche via Tor. Per quanto riguarda la versione avanzata che è disponibile nei confronti di un certo prezzo - si può recuperare qualsiasi file o dati dalla macchina della vittima. E 'anche in grado di crittografare la directory dell'utente, concedere l'accesso agli account di posta elettronica e sociali, tra le altre cose.

Di più su MacRansom

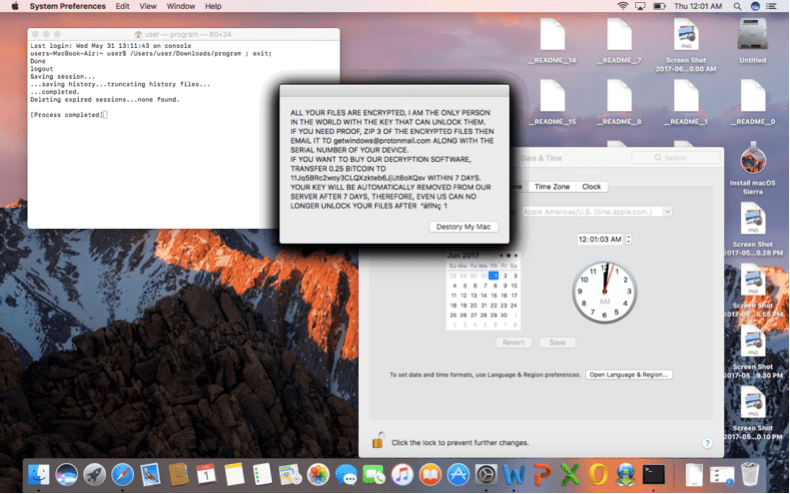

Secondo il suo sviluppatore, MacRansom utilizza la crittografia unbreakable. Tuttavia, Ulteriori dettagli non sono forniti. L'analisi da ricercatori Fortinet dimostra che il ransomware può cifrare solo fino al 128 file tramite una crittografia simmetrica con una chiave hardcoded. Lo sviluppatore ha utilizzato due set di chiavi simmetriche: un ReadmeKey e un TargetFileKey.

"Il ReadmeKey viene utilizzata per decrittografare il file ._README_ che contiene le note e le istruzioni di riscatto, mentre il TargetFileKey viene utilizzato per cifrare e decifrare i file della vittima,”Hanno scritto i ricercatori, aggiungendo che:

Una cosa notevole che abbiamo osservato quando reverse-engineering l'algoritmo di crittografia / decrittografia è che il TargetFileKey viene permutata con un numero casuale generato. In altre parole, i file crittografati non possono più essere decifrati una volta che il malware ha terminato - il TargetFileKey sarà liberato dalla memoria del programma e quindi diventa più difficile per creare uno strumento di decrittografia o recupero per ripristinare i file crittografati.

In aggiunta, MacRansom non ha la capacità di comunicare con un comando & server di controllo per la TargetFileKey il che significa che non c'è una copia preparata della chiave per decifrare i file. "Tuttavia, è ancora tecnicamente possibile recuperare il TargetFileKey. Una delle tecniche note è quello di utilizzare un attacco a forza bruta. Non dovrebbe richiedere molto tempo per una CPU moderna a forza bruta una chiave lunga 8 byte quando viene usata la stessa chiave per crittografare i file noti con il contenuto del file prevedibile. Tuttavia, siamo ancora scettici della pretesa dell'autore di essere in grado di decifrare i file dirottati, anche supponendo che le vittime inviato l'autore di un file casuale sconosciuta,”I ricercatori hanno concluso.

Cosa MacRansom e MacSpy hanno in comune?

Come accennato all'inizio, i due pezzi sembrano essere stato coniato dallo stesso sviluppatore. MacRansom e MacSpy condividono gli stessi meccanismi anti-analisi, e anche utilizzare lo stesso metodo per creare un punto di lancio in modo che il pezzo inizia al riavvio del sistema.

Né MacRansom né MacSpy sono firmati digitalmente significa che se un utente scarica uno di loro e lo esegue, il sistema operativo visualizzerà un avviso che indica che il programma viene fornito da uno sviluppatore non identificato. Lo sviluppatore del malware dice inoltre agli utenti di avere accesso fisico al computer di destinazione, al fine di installare ed eseguire.