Este análisis se ha creado para informar y mostrarle con instrucciones de cómo puede eliminar la GANDCRAB 5.1 virus de ransomware del ordenador y cómo se puede tratar de restaurar archivos, cifrada por ella.

Este análisis se ha creado para informar y mostrarle con instrucciones de cómo puede eliminar la GANDCRAB 5.1 virus de ransomware del ordenador y cómo se puede tratar de restaurar archivos, cifrada por ella.

Nueva variante del conocido por su peligrosidad ransomware GANDCRAB virus ha sido detectado recientemente. El ransomware es la versión 5.1 y su objetivo es cifrar los archivos en los ordenadores atacados por él y luego establece una extensión de archivo al azar, ya sea en letras mayúsculas o minúsculas. GandCrab cryptovirus ha estado activo durante bastante tiempo y ha sido lanzado en un montón de nuevas variantes todos los cuales tienen como objetivo llevar a las víctimas a una página web TOR, donde el virus de rescate les extorsiona a pagar el rescate en BitCoin e incluso cryptocurrencies DASH. En caso de que su ordenador ha sido infectado por GANDCRAB v5.1 ransomware virus, sugerimos que lea este artículo para entender más sobre él y aprender cómo se puede eliminar de su ordenador, además de tratar de recuperar sus datos.

Resumen de amenazas

| Nombre | GANDCRAB 5.1 |

| Escribe | El ransomware, Cryptovirus |

| Descripción breve | Nueva versión de la [wplinkpreview url =”https://sensorstechforum.com/remove-gandcrab/”]ransomware GANDCRAB familia del virus. Objetivos para cifrar sus archivos y le pedirá que pagar un rescate con el fin de recuperarlos. |

| Los síntomas | Los archivos se cifran con una extensión de archivo, ya sea en mayúsculas o minúsculas que va desde 6 a 8 letras al azar. Una nota de rescate se deja caer con la extensión de archivo por su nombre y que termina en “-DECRYPT.txt”. |

| Método de distribución | URL Malcious, Archivos adjuntos de correo electrónico, ejecutables |

| Herramienta de detección |

Ver si su sistema ha sido afectado por malware

Descargar

Herramienta de eliminación de software malintencionado

|

Experiencia de usuario | Unirse a nuestro foro para discutir GANDCRAB 5.1. |

| Herramienta de recuperación de datos | Ventanas de recuperación de datos de Stellar Phoenix darse cuenta! Este producto escanea los sectores del disco para recuperar archivos perdidos y no puede recuperarse 100% de los archivos cifrados, pero sólo unos pocos de ellos, dependiendo de la situación y de si está o no han reformateado la unidad. |

GANDCRAB v5.1 ransomware - actualización de octubre 2019

La información más reciente que involucra GandCrab 5.1 virus de ransomware es que el FBI ha lanzado Maestro de descifrado Claves del virus, lo que significa que ha terminado con GandCrab. El tweet viene de Benjamin Carr Ph. D quien informó que el Beaurau Federal de Investigaciones han dado a conocer las claves:

https://twitter.com/BenjaminHCCarr/status/1154192546161201152

De acuerdo a la información, las claves de descifrado maestro puede permitir que absolutamente todo el mundo pueden idear sus propios archivos descifrador y decodificar, cifrada por la versión GandCrab v5.1 y v5.2.

GANDCRAB v5.1 ransomware - actualización de febrero 2019

GandCrab 5.1 parece mantener sus campañas de publicidad maliciosa en funcionamiento en febrero, 2019. A continuación se puede ver uno de los nuevos mensajes de correo electrónico que se envían para tratar de atraer a más víctimas de esta devastadora ransomware:

Hice la transferencia

¡Hola, Hice la transferencia en su cuenta bancaria

Voy a adjuntar la factura en WeTransfer con contraseña, No creo que se puede extraerlos de móviles, extraiga desde el escritorio

hxxp://104.248.163.221/invioce.php

Contraseña para rar: invoice123

Por favor hagamelo saber

Saludos,

marca

Como se puede ver, se proporciona un enlace, lo que conduce a un dominio malicioso, que automáticamente descarga y ejecuta GandCrab 5.1. Abstenerse de hacer clic en enlaces que parecen sospechosas, incluso si las miradas del remitente gusta ser alguien que conoce.

GANDCRAB v5.1 ransomware - Infección

GandCrab 5.1 virus de ransomware se considera una amenaza muy persistente de la familia ransomware GandCrab que utiliza una gran cantidad de diferentes [wplinkpreview url =”https://sensorstechforum.com/file-types-used-malware-2019/”]tipos de archivo para llevar a cabo una infección. El malware sigue siendo extendido con la ayuda de los archivos maliciosos .JS, pero también puede ser replicado como resultado de otros métodos de distribución y el virus ransomware es capaz de usuarios también infectan con la ayuda de sitios deshonestos, grietas, programas con publicidad y descargas sospechosas. El último método que v5.1 GandCrab ha comenzado a utilizar para infectar vicitms se contucted actualmente a través de correos electrónicos maliciosos que llevan archivos de imagen en torno falsos, incrustado en carpetas ZIP que se adjuntan a los e-mails, el aspecto de la siguiente:

2019/01.28 10:40

Giovanni Precio Giovanni33@4311.com

Adjunto archivo: PIC0101302924102-jpg.zip (69 KB)

Cuerpo del correo electronico: ;)

Una vez que las víctimas abrir el archivo .zip, que extraen el archivo PIC0101302924102-jpg.JS, que es un tipo de archivo JavaScript y si se ejecuta, una infección con v5.1 GandCrab es inevitable. Una vez que este archivo se dispara, que genera los siguientes procesos maliciosos:

→SHA256:dffc26736e57470e4c56e4adf3f0425080c43a136d0dd72c22075fde3efd2239

Nombre:TempoJB62.exe

SHA256:be0c8cdc1937d05242c672e3e61097dd1b48466839ac0a64e883d159a8df7343

Nombre:2510619273.exe

Por el momento, los investigadores siguen descubriendo nuevas y nuevas cargas útiles que pertenecen al virus ransomware GandCrab. Hemos encontrado los siguientes archivos GandCrab carga útil y ellos se enumeran a continuación, por lo que si se encuentra con estos archivos, asegúrese de escanearlos antes de que realmente abrirlos, ya que se corre el riesgo de infectarse con el mismo GandCrab ransomware:

archivos maliciosos que infectan con GANDCRAB 5.1 El ransomware:

→ SHA-256:85671f4675ccc98133a5a6de2e4faeb6df119ad9460f3651e231eaba4ce2b872

Nombre del archivo:3449440902.exe

Tamaño del archivo:185.5 KB

SHA-256:c1a66da25419855f684261ac55f796127d84ca7bb9e089b1eb18afde66d1da7c

Nombre del archivo:v5.1.exe GandCrab

Tamaño del archivo:421 KB

SHA-256:07de185bb18610f471a31358c74c2e2da0dc505ade21cbe9cae5c8ba3fd66add

Nombre del archivo:putty.exe

Tamaño del archivo:595 KB

SHA-256:47b9249590b764e24d0da606efa1858d41bdd57886329014b61f44701668c080

Nombre del archivo:Análisis de Restrain

Tamaño del archivo:630 KB

SHA-256:befb77f972b225791b9f84644939be3e599f0bc361b7a20ad4cde696361c78ba

Nombre del archivo:Technologyword

Tamaño del archivo:694.5 KB

SHA-256:5b13e0c41b955fdc7929e324357cd0583b7d92c8c2aedaf7930ff58ad3a00aed

Nombre del archivo:output.115120150.txt

Tamaño del archivo:609 KB

SHA256:c7197601b0e5cf5a38abe626007ffd05d36d4f205b6b62ab5d6f940590d42c8d

Nombre del archivo: 4.exe

SHA-256:9e90a004a26fe2f58f4c725a7034fa6c4fd95000dc86c573e2036a75e83c0705

Nombre del archivo:1.exe

Tamaño del archivo:288.5 KB

No solo esto, pero los investigadores, como Valthek también han descubierto nuevas muestras de ransomware GandCrab que fueron compilados anteriormente en enero 2019, con la principal diferencia de que crear una ventana oculta con la llama “AnaLab_sucks” y tiene un temporizador para quedarse por un poco y crear una amenaza que inicia el procedimiento normal de GandCrab. Otros usuarios han solicitado herramientas para descifrar los archivos, codificada por ransomware GandCrab, pero los investigadores aún no han sido capaces de encontrar nueva información.

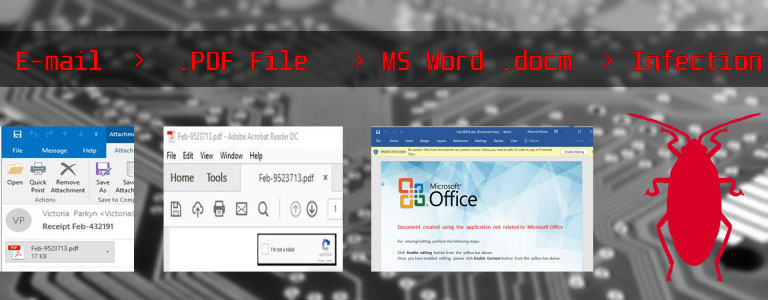

Otro método de infección, que fue recientemente detectado por los investigadores es el uso de macros de Microsoft Word para infectar vicitms. Las secuencias de comandos del secuestrador Ursnif robo de datos caballo de Troya en combinación con ransomware GandCrab en la naturaleza por lo que si usted tiene GandCrab, lo más probable es que el equipo puede estar infectado por un troyano también. La forma en que estas infecciones tienden a tener lugar es el usuario tenga que descargar malicioso macros, que eventualmente podría conducir a uno de los cerca 180 versiones de archivos de MS Word que se dirigen a las víctimas con VBS scripts, que se ejecutan los comandos de Windows PowerShell y llevar a cabo la infección con ransomware GandCrab en los sistemas de destino. Y para ocultar esos guiones, que están codificadas en base 64 que ejecuta la siguiente etapa de la infección con GandCrab que descarga es principales archivos de carga útil en el equipo infectado sin que se detecte el virus.

El método de la infección primaria que se utilizó hasta ahora en relación con GANDCRAB 5.1 infección es e-mails que se componen de la siguiente manera:

Desde: Deanna Bennett <>

Tema: factura de pago #93611

Adjunto archivo: DOC402942349491-PDF.7Zestimado cliente,

Para leer el documento por favor, abra el archivo adjunto y responder lo más pronto posible.

Saludos cordiales,

TCR de asistencia al cliente

Además de los temas “El pago de la factura # 93611” por encima, también hemos detectado otros correos electrónicos sujetos falsa:

- Documento #72170

- Factura #21613

- Orden #87884

- Pago #72985

- Boleto #07009

- En su Documento #78391

- Su pedido #16323

- Tu boleto #23428

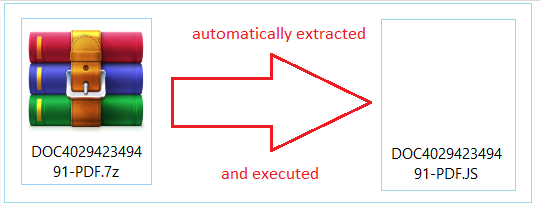

Los correos electrónicos contienen un archivo adjunto de correo electrónico que es a menudo un malicioso .JS(JavaScript), un .docx (Microsoft Word) o .PDF (Adobe Reader) archivo que conduce a un archivo .docx. El archivo se denomina al azar, como el ejemplo asociado con GANDCRAB que detectamos shows anteriores:

→DOC402942349491-PDF.7Z

DOC402942349491-PDF.docx

DOC402942349491-pdf.js

DOC402942349491-PDF.pdf

Love_You_2019_300232289-txt.ZIP

Love_You_2019_300232289-txt.JS

Si el archivo malicioso es del .tipo de JS (JavaScript), simplemente extraer y ejecutar el resultado será infección de su equipo, como hemos demostrado más adelante:

Si el archivo malicioso es un documento, a continuación, la infección pasará a través de macros maliciosos que están incrustados en el documento de Microsoft Office o PDF de Adobe y que te quiera Habilitar contenido o permitir la edición con el fin de ver lo que está en el documento. Al hacer clic en este “Habilitar la edición de” Resultados de botón en las siguientes actividades infección se lleve a cabo:

Además a través del correo electrónico, el proceso de infección con GANDCRAB 5.1 ransomare puede tener lugar en línea. Investigadores de Fortinet tienen GANDCRAB detectado anteriormente para infectar a los usuarios haciéndose pasar por una grieta software de los siguientes programas:

- La fusión de imagen a PDF.

- Securitask.

- Combinar SysTools PST.

Más información sobre GANDCRAB víctimas a través de las grietas de software que infecta se puede encontrar en el artículo relacionado debajo:

GANDCRAB 5.1 - Informe de actividades malicioso

El archivo principal de la infección GANDCRAB 5.1 ransomware el virus se ha informado que tienen la siguiente IOC (Identificators de compromiso):

→Nombre:1.exe

tamaño: 361.50 Kb

MD5: E387BD817E9B7F02FA9C2511CC345F12

SHA256:39514226b71aebbe775aa14627c716973282cba201532df3f820a209d87f6df9

SHA1: 98b3ec47b64198e3604c738f8c1f4753e0afa8c7

Una vez que este archivo se coloca en su ordenador, puede desencadenar inmediatamente el componente de Windows “Wmic.exe” como administrador con el fin de eliminar las instantáneas de volumen de tu PC. Esto evitará que la recuperación de sus archivos a través del servicio de recuperación de Windows. GANDCRAB 5.1 desencadena el siguiente comando como administrador en el símbolo del sistema de Windows:

→ “C:\Windows system32 wbem wmic.exe” ShadowCopy eliminar

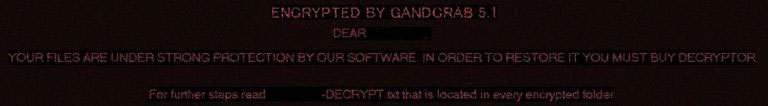

Tan pronto como GANDCRAB 5.1 ha eliminado los archivos de copia de seguridad, el ransomware comienza a disminuir su archivo de nota de rescate, que tiene la siguiente mensaje a las víctimas del virus:

- = GANDCRAB V5.1 = -

Bajo ninguna circunstancia NO eliminar este archivo, Hasta que se recupere todos sus datos

NO HACERLO WIL resultado en su corrupción del sistema, Si hay errores de descifradoAtención!

Todos los archivos, documentos, fotos, bases de datos y otros archivos importantes están encriptados y tienen la extensión:

El único método de recuperación de archivos es la compra de una clave privada única. Sólo podemos darle esta clave y sólo y sólo podemos recuperar sus archivos.

El servidor con la clave está en una red cerrada TOR. Se puede llegar por las siguientes maneras:

------------------------------

| 0. Descarga navegador Tor - https://www.torproject.org/

| 1. Instalar Tor Browser

| 2. Abrir Tor Browser

| 3. Abrir enlace en el navegador TOR https://gandcrabmfe6mnef.onion/ b6314679c4ba3647 /

| 4. Siga las instrucciones de esta página------------------------------

En nuestra página podrás ver instrucciones sobre el pago y obtener la oportunidad de descifrar 1 presentar de forma gratuita.

ATENCIÓN!

PARA EVITAR DAÑOS DE DATOS:

* NO MODIFIQUE archivos cifrados

* NO CAMBIE POR DEBAJO DE DATOS

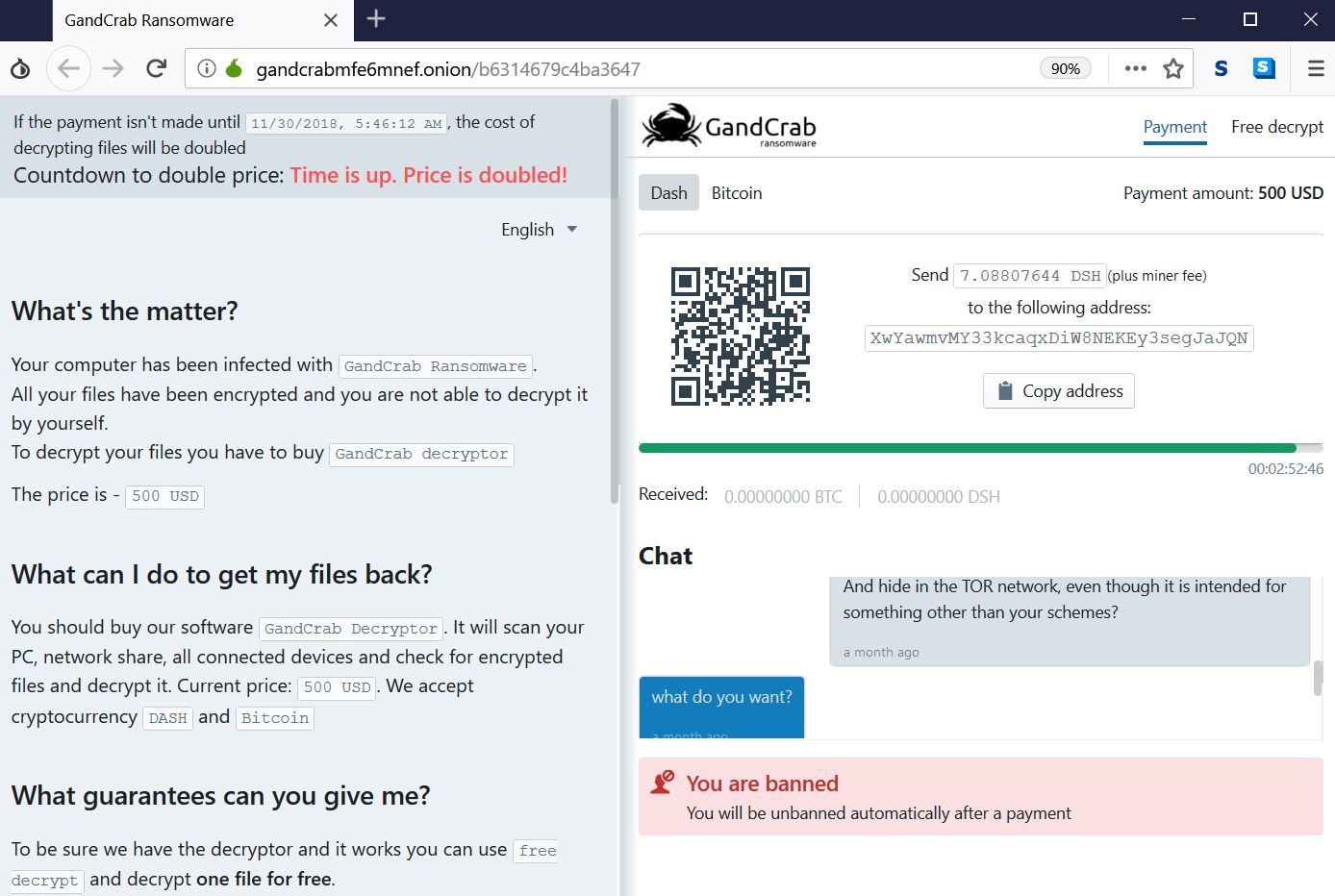

La nota de rescate de esta muestra particular de GANDCRAB 5.1 que hemos analizado lleva a las víctimas a la siguiente página web nota de rescate, que se puede abrir sólo en el navegador TOR que figuran en las instrucciones:

Cuando el temporizador plazo de pago de la víctima expira, GandCrab También puede mostrar la siguiente versión de la nota de rescate, que dice que el precio tiene duplicado.

La nota de rescate tiene las siguientes instrucciones a las víctimas:

Qué pasa?

El ordenador ha sido infectado con GandCrab ransomware.

Todos los archivos han sido cifrados y no son capaces de descifrar por sí mismo.Para descifrar los archivos que tienes que comprar descifrador GandCrab

El precio es – 500 Dólar estadounidense

¿Qué puedo hacer para que mis archivos de nuevo?

Usted debe comprar nuestro software descifrador GandCrab. Se explorará su PC, recurso compartido de red, todos los dispositivos conectados y compruebe si hay archivos cifrados y descifrarlos. Precio actual: 500 Dólar estadounidense. Aceptamos DASH criptomoneda y Bitcoin

¿Qué garantías me puede dar?

Para asegurarse de que tengamos el descifrador y funciona puede utilizar descifrar libre y descifrar un archivo de forma gratuita.

Sin embargo, este archivo debe ser una imagen, porque las imágenes por lo general no son valiosos.

No tengo Bitcoin (BTC) o DASH (DSH). ¿Cómo puedo realizar el pago?

Fácil. La lista de los servicios de intercambio más populares:BuyBitcoin

CoinMonitor.io

LocalBitcoins

CoinMama

Changelly.com

PAYEER

CEX.IOLa lista completa de los servicios de cambio de Bitcoin aquí y de aquí DASH.

Crea una cuenta

Cargar la balanza con una tarjeta de crédito o paypal

Comprar cantidad solicitada de monedas (Bitcoin o DASH)

Hacer retirada a nuestra dirección

Y además de aquellas actividades, [wplinkpreview url =”https://sensorstechforum.com/remove-gandcrab-5-1-6-ransomware/”]ransomware GANDCRAB También pueden llegar a cambiar el fondo de pantalla en el equipo infectado con el siguiente cuadro:

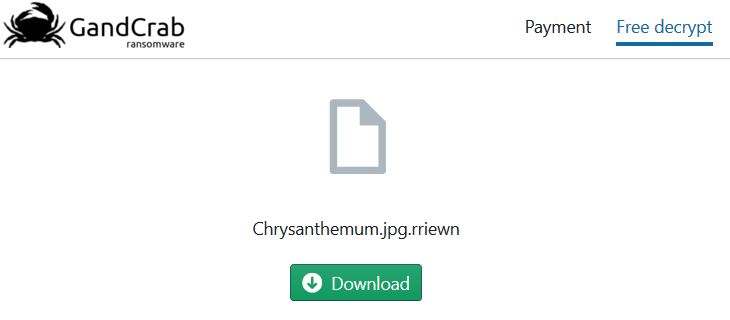

Y en la página de la nota de rescate, las ofertas de virus 1 archivo cifrado para su descarga gratuita, sólo para que la víctima puede ver que funciona. Lo que básicamente significa que el virus puede contener capacidades de Troya para copiar archivos desde la máquina infectada y cargarlos en TOR:

GANDCRAB 5.1 – proceso de cifrado

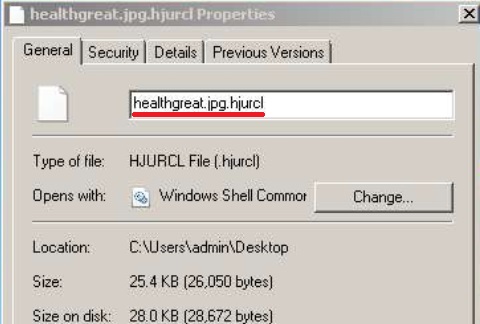

El algoritmo de cifrado principal que se utiliza por GANDCRAB 5.1 es el Salsa20 cifrar. A diferencia de RSA y AES algoritmos de cifrado, la Salsa20 es mucho más rápido y puede cifrar todos los archivos en todo momento bajo un minuto. Al igual que otras versiones GandCrab, v5.1 también utiliza la extensión de archivo aleatorio que con mucho gusto los anuncios a los archivos cifrados después de que los cifra. Los archivos se convierten revueltos y el aspecto de la imagen de abajo muestra:

Se producen saltos de ransomware cifrado de archivos si se encuentran en los siguientes directorios de Windows:

→\Datos de programa

\Archivos de programa

\Tor Browser

El ransomware

\Todos los usuarios

\Configuraciones locales

El proceso de cifrado de ransomware GANDCRAB se lleva a cabo de una manera que es probable que el virus crea copias de los archivos originales y luego encripta esas copias mediante la sustitución de bloques de datos del archivo con los datos cifrados. Los delincuentes cibernéticos pueden eliminar los archivos originales y ya que eliminar las instantáneas, así, parece que hay pocas posibilidades de recuperar los archivos a menos que se paga a los ladrones, lo que nos altamente asesorar a abstenerse de hacer.

Retire GANDCRAB 5.1 y tratar de restaurar archivos

Antes de empezar a pensar acerca de la eliminación, incluso GANDCRAB 5.1 ransomware, recomendaríamos que se realice una copia de seguridad de sus archivos, incluso si están codificadas, ya que si se intenta Remvoe esta variante del GANDCRAB, es probable que su PC podría funcionar mal y romper su sistema operativo de forma irreversible.

Para la eliminación de GANDCRAB 5.1, hemos preparado los siguientes pasos. Asegúrese de seguir los dos primeros pasos sólo si tiene algo de experiencia en la eliminación de malware y saber lo que está haciendo. De lo contrario, recomendaríamos lo que la mayoría de los expertos en ciberseguridad aconsejan a las víctimas - para analizar el equipo para el el malware GANDCRAB archivos con un programa anti-malware avanzado y eliminar todos los archivos maliciosos y objetos pertenecientes a la misma de forma automática.

Para la recuperación de archivos, le sugerimos que consulte el paso “Tratar de restaurar los archivos cifrados por GANDCRAB 5.1” abajo. Contienen varios métodos que explican por qué método de recuperación es el mejor para usted y a pesar de que los métodos proporcionados no vienen con una 100% garantizar a recuperar sus archivos, es posible que, teóricamente, ser capaz de restaurar al menos algunos de sus archivos.

- Paso 1

- Paso 2

- Paso 3

- Paso 4

- Paso 5

Paso 1: Analizar en busca de GANDCRAB 5.1 con la herramienta de SpyHunter Anti-Malware

Eliminación automática de ransomware - Guía de video

Paso 2: GANDCRAB desinstalación 5.1 y malware relacionado de Windows

Aquí es un método en pocos y sencillos pasos que debe ser capaz de desinstalar la mayoría de los programas. No importa si usted está utilizando Windows 10, 8, 7, Vista o XP, esos pasos conseguirán el trabajo hecho. Arrastrando el programa o su carpeta a la papelera de reciclaje puede ser una muy mala decisión. Si lo haces, partes y piezas del programa se quedan atrás, y que puede conducir a un trabajo inestable de su PC, errores con las asociaciones de tipo de archivo y otras actividades desagradables. La forma correcta de obtener un programa de ordenador es de desinstalarla. Para hacer eso:

Siga las instrucciones anteriores y eliminará con éxito la mayoría de los programas maliciosos y no deseados..

Siga las instrucciones anteriores y eliminará con éxito la mayoría de los programas maliciosos y no deseados..

Paso 3: Limpiar los registros, creado por GANDCRAB 5.1 en su ordenador.

Los registros normalmente dirigidos de máquinas Windows son los siguientes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Puede acceder a ellos abriendo el editor del registro de Windows y eliminar cualquier valor, creado por GANDCRAB 5.1 ahí. Esto puede ocurrir siguiendo los pasos debajo:

Propina: Para encontrar un valor creado por virus, usted puede hacer clic derecho sobre él y haga clic "Modificar" para ver qué archivo que está configurado para ejecutarse. Si esta es la ubicación del archivo de virus, quitar el valor.

Propina: Para encontrar un valor creado por virus, usted puede hacer clic derecho sobre él y haga clic "Modificar" para ver qué archivo que está configurado para ejecutarse. Si esta es la ubicación del archivo de virus, quitar el valor.

Antes de empezar "Paso 4", Por favor arrancar de nuevo en el modo Normal, en caso de que usted está actualmente en modo seguro.

Esto le permitirá instalar y uso SpyHunter 5 exitosamente.

Paso 4: Arrancar el PC en modo seguro para aislar y eliminar GANDCRAB 5.1

Paso 5: Tratar de restaurar archivos cifrados por GANDCRAB 5.1.

Método 1: Utilice STOP Decrypter de Emsisoft.

No todas las variantes de este ransomware se pueden descifrar de forma gratuita, pero hemos añadido el descifrador utilizado por los investigadores que a menudo se actualiza con las variantes que se convierten finalmente descifrado. Se puede tratar de descifrar los archivos mediante las siguientes instrucciones, pero si no funcionan, luego, por desgracia su variante del virus ransomware no es descodificarse.

Siga las instrucciones a continuación para utilizar el descifrador squared y descifrar sus archivos de forma gratuita. Puedes descargar la herramienta de descifrado squared vinculado aquí y luego siga los pasos indicados a continuación:

1 Botón derecho del ratón en el descifrador y haga clic en Ejecutar como administrador Como se muestra abajo:

2. De acuerdo con los términos de la licencia:

3. Haga clic en "Agregar carpeta" y luego agregar las carpetas en las que desea archivos descifrados como se muestra debajo:

4. Haga clic en "desencriptar" y esperar a que los archivos a ser decodificados.

Nota: El crédito para el descifrador va a Emsisoft investigadores que han hecho el gran avance con este virus.

Método 2: Utilice software de recuperación de datos

infecciones ransomware y GANDCRAB 5.1 apuntar para cifrar los archivos usando un algoritmo de cifrado que pueden ser muy difíciles de descifrar. Es por esto que hemos sugerido un método de recuperación de datos que pueden ayudar a ir alrededor de descifrado directa e intentar restaurar sus archivos. Tenga en cuenta que este método puede no ser 100% eficaz, pero también puede ayudarle un poco o mucho en diferentes situaciones.

Simplemente haga clic en el enlace y en los menús del sitio web en la parte superior, escoger Recuperación de datos - Asistente de recuperación de datos para Windows o Mac (dependiendo de su sistema operativo), y luego descargue y ejecute la herramienta.

GANDCRAB 5.1-FAQ

¿Cuál es GANDCRAB 5.1 El ransomware?

GANDCRAB 5.1 es un ransomware infección - el software malicioso que ingresa a su computadora en silencio y bloquea el acceso a la computadora o encripta sus archivos.

Muchos virus ransomware usan sofisticados algoritmos de encriptación para hacer que sus archivos sean inaccesibles. El objetivo de las infecciones de ransomware es exigirle que pague un pago de rescate para obtener acceso a sus archivos..

What Does GANDCRAB 5.1 Ransomware Do?

El ransomware en general es un software malicioso que esta diseñado para bloquear el acceso a su computadora o archivos hasta que se pague un rescate.

Los virus ransomware también pueden dañar su sistema, corromper datos y eliminar archivos, resultando en la pérdida permanente de archivos importantes.

How Does GANDCRAB 5.1 Infectar?

A través de varias formas. 5.1 El ransomware infecta las computadoras al ser enviado a través de correos electrónicos de phishing, que contiene un archivo adjunto de virus. Este archivo adjunto generalmente está enmascarado como un documento importante, gusta una factura, documento bancario o incluso un billete de avión y parece muy convincente para los usuarios..

Another way you may become a victim of GANDCRAB 5.1 is if you descargar un instalador falso, crack o parche de un sitio web de baja reputación o si haces clic en un enlace de virus. Muchos usuarios informan haber contraído una infección de ransomware descargando torrents.

How to Open .GANDCRAB 5.1 archivos?

Tú can't sin descifrador. En este punto, la .GANDCRAB 5.1 son archivos cifrada. Sólo podrá abrirlos una vez que hayan sido descifrados usando una clave de descifrado específica para el algoritmo en particular..

Qué hacer si un descifrador no funciona?

No te asustes, y copia de seguridad de los archivos. Si un descifrador no descifró su .GANDCRAB 5.1 archivos con éxito, entonces no te desesperes, porque este virus aún es nuevo.

puedo restaurar ".GANDCRAB 5.1" Archivos?

Sí, a veces los archivos pueden ser restaurados. Hemos sugerido varios métodos de recuperación de archivos eso podría funcionar si quieres restaurar .GANDCRAB 5.1 archivos.

Estos métodos no son de ninguna manera 100% garantizado que podrá recuperar sus archivos. Pero si tienes una copia de seguridad, tus posibilidades de éxito son mucho mayores.

How To Get Rid of GANDCRAB 5.1 Virus?

La forma más segura y la más eficiente para la eliminación de esta infección de ransomware es el uso de un programa anti-malware profesional.

Buscará y localizará GANDCRAB 5.1 ransomware y luego eliminarlo sin causar ningún daño adicional a su importante .GANDCRAB 5.1 archivos.

¿Puedo denunciar ransomware a las autoridades??

En caso de que su computadora se infecte con una infección de ransomware, puede denunciarlo a los departamentos de policía locales. Puede ayudar a las autoridades de todo el mundo a rastrear y determinar a los perpetradores detrás del virus que ha infectado su computadora..

Abajo, hemos preparado una lista con sitios web gubernamentales, donde puede presentar una denuncia en caso de ser víctima de un ciberdelincuencia:

Autoridades de ciberseguridad, responsable de manejar los informes de ataques de ransomware en diferentes regiones de todo el mundo:

Alemania - Portal oficial de la policía alemana

Estados Unidos - Centro de quejas de delitos en Internet IC3

Reino Unido - Acción Fraude Policía

Francia - Ministerio del interior

Italia - Policía Estatal

España - Policía Nacional

Países Bajos - Cumplimiento de la ley

Polonia - Policía

Portugal - Policía Judicial

Grecia - Unidad de Delitos Cibernéticos (Policía helénica)

India - Policía de Mumbai - Célula de investigación de delitos cibernéticos

Australia - Centro australiano de delitos de alta tecnología

Los informes se pueden responder en diferentes períodos de tiempo, dependiendo de sus autoridades locales.

¿Puedes evitar que el ransomware cifre tus archivos??

Sí, puede prevenir el ransomware. La mejor manera de hacer esto es asegurarse de que su sistema informático esté actualizado con los últimos parches de seguridad., Utilice un programa antimalware de buena reputación. y cortafuegos, copia de seguridad de sus archivos importantes con frecuencia, y evita hacer clic en enlaces maliciosos o descargando archivos desconocidos.

Can GANDCRAB 5.1 Ransomware Steal Your Data?

Sí, en la mayoría de los casos ransomware robará tu información. It is a form of malware that steals data from a user's computer, lo encripta, y luego exige un rescate para descifrarlo.

En muchos casos, la autores de malware o los atacantes amenazarán con eliminar los datos o publicarlo en línea a menos que se pagó el rescate.

¿Puede el ransomware infectar WiFi??

Sí, ransomware puede infectar redes WiFi, ya que los actores maliciosos pueden usarlo para obtener el control de la red, robar datos confidenciales, y bloquear a los usuarios. Si un ataque de ransomware tiene éxito, podría conducir a una pérdida de servicio y/o datos, y en algunos casos, pérdidas financieras.

¿Debo pagar ransomware??

No, no debe pagar a los extorsionadores de ransomware. Pagarlos solo alienta a los delincuentes y no garantiza que los archivos o datos se restaurarán. El mejor enfoque es tener una copia de seguridad segura de los datos importantes y estar atento a la seguridad en primer lugar..

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, los piratas informáticos aún pueden tener acceso a su computadora, datos, o archivos y puede continuar amenazando con exponerlos o eliminarlos, o incluso utilizarlos para cometer delitos cibernéticos. En algunos casos, incluso pueden continuar exigiendo pagos de rescate adicionales.

¿Se puede detectar un ataque de ransomware??

Sí, ransomware puede ser detectado. Software antimalware y otras herramientas de seguridad avanzadas puede detectar ransomware y alertar al usuario cuando está presente en una máquina.

Es importante mantenerse al día con las últimas medidas de seguridad y mantener el software de seguridad actualizado para garantizar que el ransomware pueda detectarse y prevenirse..

¿Los delincuentes de ransomware son atrapados??

Sí, los criminales de ransomware son atrapados. Las fuerzas del orden, tales como el FBI, Interpol y otros han tenido éxito en rastrear y procesar a delincuentes de ransomware en EE. UU. y otros países.. A medida que las amenazas de ransomware siguen aumentando, también lo hace la actividad de aplicación.

Sobre el GANDCRAB 5.1 Investigación

El contenido que publicamos en SensorsTechForum.com, este GANDCRAB 5.1 guía práctica de eliminación incluida, es el resultado de una extensa investigación, trabajo duro y la dedicación de nuestro equipo para ayudarlo a eliminar el malware específico y restaurar sus archivos encriptados.

¿Cómo llevamos a cabo la investigación sobre este ransomware??

Nuestra investigación se basa en una investigación independiente. Estamos en contacto con investigadores de seguridad independientes, y como tal, recibimos actualizaciones diarias sobre las últimas definiciones de malware y ransomware.

Además, la investigación detrás del GANDCRAB 5.1 La amenaza de ransomware está respaldada por VirusTotal y el proyecto NoMoreRansom.

Para comprender mejor la amenaza del ransomware, Consulte los siguientes artículos que proporcionan detalles informados..

Como un sitio que se ha dedicado a proporcionar instrucciones gratuitas de eliminación de ransomware y malware desde 2014, La recomendación de SensorsTechForum es solo preste atención a fuentes confiables.

Cómo reconocer fuentes confiables:

- Siempre verifica "Sobre nosotros" página web.

- Perfil del creador de contenido.

- Asegúrese de que haya personas reales detrás del sitio y no nombres y perfiles falsos.

- Verificar Facebook, Perfiles personales de LinkedIn y Twitter.

hola buenas tardes, tengo virus grandcrab 5.1 extension .utxuoip y modifico mis archivos particionados, porque la unidad del sistema no la afecto porque la tengo congelada con deepfreeze pero todos los archivos de particiones los secuestro, e intentado recuperar a ver si el virus habia borrado, pero no encuentro ninguno, es como si simplemente modifico todos los archivos existentes y los encriptó, ayuda por favor

Hola

esta es la nota después me infecté con V5.1 gandcrab

:(

Y sólo espero que contra-herramienta para el cifrado podría hacerse…

Enlazan con el bloc de notas es THT en las carpetas encriptados:

dropbox.com/s/5qskms1rkgtjtxg/QEZAKCPQH-DECRYPT.txt?dl = 0

Hola,

Desafortunadamente, no hay descifrador para esta versión del ransomware. Puede probar métodos alternativos de restauración de datos tal como se describe en el artículo, pero no hay garantía de que trabajarían.