Questa analisi è stata creata per informare e mostrare con le istruzioni su come è possibile rimuovere la GANDCRAB 5.1 virus ransomware dal computer e in che modo si può provare e ripristinare i file, criptato da essa.

Questa analisi è stata creata per informare e mostrare con le istruzioni su come è possibile rimuovere la GANDCRAB 5.1 virus ransomware dal computer e in che modo si può provare e ripristinare i file, criptato da essa.

Nuova variante del notoriamente pericolosa GANDCRAB ransomware virus è stato rilevato di recente. Il ransomware è la versione 5.1 e si propone di crittografare i file presenti sui computer attaccati da esso e quindi impostare un'estensione di file casuale sia in lettere minuscole o maiuscole. GandCrab cryptovirus è stato attivo per un bel po 'di tempo ed è stato rilasciato in tonnellate di nuove varianti tutte che mirano a raggiungere le vittime ad una pagina web TOR, dove il virus riscatto li estorce a pagare il riscatto in BitCoin e anche cryptocurrencies DASH. Nel caso in cui il computer è stato infettato da GANDCRAB v5.1 ransomware virus, vi consigliamo di leggere questo articolo per capire di più su di esso e imparare come è possibile rimuoverlo dal computer, oltre a cercare di recuperare i vostri dati.

Sommario minaccia

| Nome | GANDCRAB 5.1 |

| Tipo | Ransomware, Cryptovirus |

| breve descrizione | Nuova versione del [wplinkpreview url =”https://sensorstechforum.com/remove-gandcrab/”]GANDCRAB ransomware famiglia di virus. Obiettivi per crittografare i file e vi chiedo di pagare il riscatto per recuperarli. |

| Sintomi | I file vengono criptati con un'estensione di file maiuscolo o minuscolo che spazia dal 6 a 8 lettere casuali. Una richiesta di riscatto è caduto con l'estensione del file per il suo nome e finisce in “-DECRYPT.txt”. |

| Metodo di distribuzione | URL Malcious, Allegati e-mail, eseguibili |

| Detection Tool |

Verifica se il tuo sistema è stato interessato da malware

Scarica

Strumento di rimozione malware

|

Esperienza utente | Iscriviti alla nostra Forum per discutere GANDCRAB 5.1. |

| Strumento di recupero dati | Windows Data Recovery da Stellar Phoenix Avviso! Questo prodotto esegue la scansione settori di unità per recuperare i file persi e non può recuperare 100% dei file crittografati, ma solo pochi di essi, a seconda della situazione e se non è stato riformattato l'unità. |

GANDCRAB v5.1 ransomware - Aggiornamento Ottobre 2019

Le informazioni più recenti che coinvolgono GandCrab 5.1 virus ransomware è che FBI ha rilasciato master decrittografia chiavi del virus, il che significa che è finita con GandCrab. Il tweet viene da Benjamin Carr Ph. D che ha riferito che il Beaurau federale of Investigation hanno rilasciato le chiavi:

https://twitter.com/BenjaminHCCarr/status/1154192546161201152

Secondo le informazioni, le chiavi di decrittazione maestro può permettere assolutamente tutti alle imbarcazioni i propri file Decryptor e decodifica, criptato dalla versione GandCrab v5.1 e v5.2.

GANDCRAB v5.1 ransomware - Aggiornamento Febbraio 2019

GandCrab 5.1 sembra mantenere le sue campagne Malvertising installato e funzionante nel mese di febbraio, 2019. Qui sotto potete vedere uno dei nuovi messaggi di posta elettronica che vengono inviati per cercare di attirare più vittime di questa devastante ransomware:

Ho fatto il trasferimento

Ciao, Ho fatto il trasferimento nel tuo conto bancario

Ti allego fattura WeTransfer con la password, Non credo che è possibile estrarre da cellulare, si prega di estrarre dal Desktop

hxxp://104.248.163.221/invioce.php

Password per RAR: invoice123

Per favore mi faccia sapere

Saluti,

marchio

Come potete vedere, è fornito un link, che porta ad un dominio malevolo, che automaticamente i download e le piste GandCrab 5.1. Astenersi facendo clic su link che sembrano sospetti, anche se gli sguardi mittente piace essere qualcuno che si conosce.

GANDCRAB v5.1 ransomware - Infezione

GandCrab 5.1 virus ransomware è considerato una minaccia molto persistente dalla famiglia ransomware GandCrab che utilizza un sacco di diverso [wplinkpreview url =”https://sensorstechforum.com/file-types-used-malware-2019/”]tipi di file condurre un'infezione. Il malware continua ad essere diffuso con l'aiuto di file maligni .JS, ma può anche essere replicata come un risultato di altri metodi di distribuzione e il virus ransomware è capace di utenti anche infettano con l'ausilio di siti inaffidabili, crepe, programmi ad-supported e download sospetti. L'ultimo metodo che GandCrab V5.1 ha iniziato a utilizzare per infettare vicitms è attualmente contucted tramite maligni e-mail che trasportano i file di immagine in giro falsi, incorporato in cartelle .ZIP che sono collegati a e-mail, guardando come il seguente:

2019/01.28 10:40

Giovanni Prezzo Giovanni33@4311.com

Allegati: PIC0101302924102-jpg.zip (69 KB)

E-mail Corpo: ;)

Una volta che le vittime aprire il file .zip, estraggono il file PIC0101302924102-jpg.JS, che è un tipo di file JavaScript del e se viene eseguito, un'infezione da GandCrab v5.1 è inevitabile. Una volta che il file viene attivato, esso genera i seguenti processi maligni:

→SHA256:dffc26736e57470e4c56e4adf3f0425080c43a136d0dd72c22075fde3efd2239

Nome:TempoJB62.exe

SHA256:be0c8cdc1937d05242c672e3e61097dd1b48466839ac0a64e883d159a8df7343

Nome:2510619273.exe

Per il momento, i ricercatori continuano a scoprire nuove e nuovi carichi utili che appartengono al virus ransomware GandCrab. Abbiamo trovato i seguenti file GandCrab Payload e di seguito elencati, quindi se si verificano questi file, assicurarsi di eseguire la scansione di loro prima della loro apertura, poiché si rischia di essere infettati con GandCrab ransomware te stesso:

file maligni che infettano con GANDCRAB 5.1 Ransomware:

→ SHA-256:85671f4675ccc98133a5a6de2e4faeb6df119ad9460f3651e231eaba4ce2b872

Nome del file:3449440902.exe

Dimensione del file:185.5 KB

SHA-256:c1a66da25419855f684261ac55f796127d84ca7bb9e089b1eb18afde66d1da7c

Nome del file:GandCrab v5.1.exe

Dimensione del file:421 KB

SHA-256:07de185bb18610f471a31358c74c2e2da0dc505ade21cbe9cae5c8ba3fd66add

Nome del file:putty.exe

Dimensione del file:595 KB

SHA-256:47b9249590b764e24d0da606efa1858d41bdd57886329014b61f44701668c080

Nome del file:Analisi di Trattenere

Dimensione del file:630 KB

SHA-256:befb77f972b225791b9f84644939be3e599f0bc361b7a20ad4cde696361c78ba

Nome del file:Technologyword

Dimensione del file:694.5 KB

SHA-256:5b13e0c41b955fdc7929e324357cd0583b7d92c8c2aedaf7930ff58ad3a00aed

Nome del file:output.115120150.txt

Dimensione del file:609 KB

SHA256:c7197601b0e5cf5a38abe626007ffd05d36d4f205b6b62ab5d6f940590d42c8d

Nome del file: 4.exe

SHA-256:9e90a004a26fe2f58f4c725a7034fa6c4fd95000dc86c573e2036a75e83c0705

Nome del file:1.exe

Dimensione del file:288.5 KB

Non solo questo, ma i ricercatori, come Valthek hanno anche scoperto nuovi campioni di GandCrab ransomware che sono stati compilati in precedenza nel mese di gennaio 2019, con la differenza principale che creare una finestra nascosta con le ame “AnaLab_sucks” e ha un timer di rimanere per un po 'e di creare una minaccia che avvia la procedura normale di GandCrab. Altri utenti hanno chiesto strumenti per decodificare i file, codificata dal GandCrab ransomware, ma i ricercatori ancora non sono stati in grado di trovare nuove informazioni.

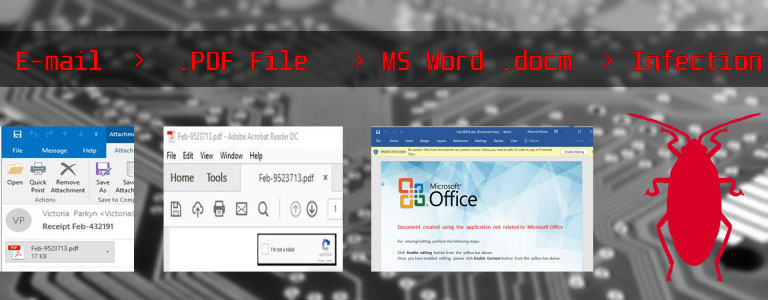

Un altro metodo di infezione, che è stato recentemente rilevato dai ricercatori è quello di utilizzare Microsoft Word macro per infettare vicitms. Gli script dirottatore del Ursnif furto di dati cavallo di Troia in combinazione con GandCrab ransomware in natura, quindi se avete GandCrab, probabile che il vostro computer potrebbe essere infettato da un Trojan Horse troppo. Il modo in cui queste infezioni tendono a prendere posto è che l'utente debba scaricare dannoso macro, che potrebbe portare ad uno di circa 180 versioni di file MS Word che prendono di mira le vittime con VBS scrips, che eseguire i comandi di Windows PowerShell ed eseguire l'infezione con GandCrab ransomware sui sistemi mirati. E per nascondere quegli script, sono codificati in base64 che esegue la prossima fase di infezione da GandCrab che scarica è principali file di payload sul computer infetto senza essere rilevato il virus.

Il metodo infezione primaria che è stato utilizzato finora in relazione alle GANDCRAB 5.1 infezione è messaggi di posta elettronica che si compongono nel modo seguente:

Da: Deanna Bennett <>

Soggetto: Fattura di pagamento #93611

Allegati: DOC402942349491-PDF.7Zcaro cliente,

Per leggere il documento si prega di aprire l'allegato e rispondere nel più breve tempo possibile.

Cordiali saluti,

TCR Assistenza Clienti

Oltre ai soggetti “pagamento della fattura # 93611” di cui sopra, abbiamo anche rilevato altre e-mail soggetti falso:

- Documento #72170

- Fattura #21613

- Ordine #87884

- Pagamento #72985

- Biglietto #07009

- del documento #78391

- Il tuo ordine #16323

- Il tuo biglietto #23428

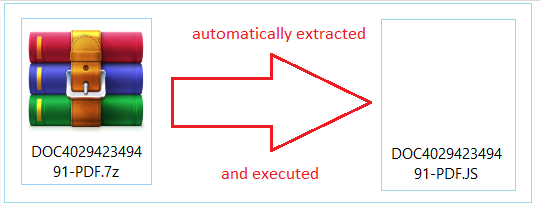

Le e-mail contengono un allegato di posta elettronica, che è spesso un dannoso .JS(JavaScript), un .docx (Microsoft Word) o .PDF (Adobe Reader) di file che porta ad un file .docx. Il file è denominato in modo casuale, come l'esempio associato GANDCRAB che abbiamo rilevato spettacoli precedenti:

→DOC402942349491-PDF.7Z

DOC402942349491-PDF.docx

DOC402942349491-pdf.js

DOC402942349491-pdf.pdf

Love_You_2019_300232289-txt.ZIP

Love_You_2019_300232289-txt.JS

Se il file è dannoso dal .tipo di JS (JavaScript), semplicemente estraendo e l'esecuzione che si tradurrà in infettare il computer, come abbiamo dimostrato qui di seguito:

Se il file maligno è un documento, allora l'infezione passerà attraverso le macro malevoli che sono incorporati all'interno del documento PDF di Microsoft Office o Adobe e si desidera Abilita Contenuto o abilitare la modifica al fine di vedere ciò che è nel documento. Cliccando su questo “abilitare la modifica” i risultati dei pulsanti nelle seguenti attività infezione abbia luogo:

Oltre via e-mail, il processo di infezione con GANDCRAB 5.1 ransomare può avvenire on-line. I ricercatori Fortinet hanno GANDCRAB precedentemente rilevato per infettare gli utenti fingendo di essere una crepa del software delle seguenti programmi:

- Unire Image to PDF.

- Securitask.

- SysTools PST Merge.

Maggiori informazioni su GANDCRAB infettare le vittime attraverso le crepe del software può essere trovato nel relativo articolo di sotto:

GANDCRAB 5.1 - Rapporto attività dannoso

Il file infezione principale GANDCRAB 5.1 ransomware virus è stato segnalato per avere il seguente IOC (Identificatori di compromesso):

→Nome:1.exe

Dimensione: 361.50 kb

MD5: E387BD817E9B7F02FA9C2511CC345F12

SHA256:39514226b71aebbe775aa14627c716973282cba201532df3f820a209d87f6df9

SHA1: 98b3ec47b64198e3604c738f8c1f4753e0afa8c7

Una volta che il file è caduta sul computer, si può immediatamente attivare il componente di Windows “Wmic.exe” come amministratore al fine di eliminare le copie shadow del volume del vostro PC. Questo vi impedirà di recuperare i vostri file tramite il servizio Windows Recovery. GANDCRAB 5.1 innesca il seguente comando come amministratore in Windows Command Prompt:

→ “C:\Windows system32 wbem Wmic.exe” ShadowCopy eliminare

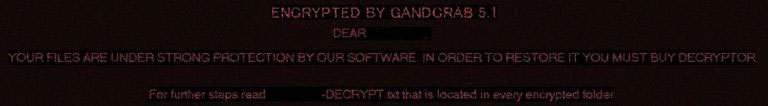

Non appena GANDCRAB 5.1 ha cancellato i file di backup, il ransomware comincia a cadere è il file richiesta di riscatto, che ha il seguente messaggio alle vittime del virus:

- = GANDCRAB V5.1 = -

IN NESSUNA CIRCOSTANZA NON cancellare questo file, FINO Tutti i dati sono RECUPERATI

Non riuscendo a farlo WIL comportare la corruzione del sistema, Se ci sono errori di decrittazioneAttenzione!

Tutti i file, documentazione, foto, banche dati e altri file importanti sono criptati e avere l'estensione:

L'unico metodo di recupero dei file è per l'acquisto di una chiave privata unica. Solo noi possiamo dare questa chiave e solo e soltanto noi possiamo recuperare i vostri file.

Il server con la chiave è in una rete chiusa TOR. Si può arrivare dalle seguenti modi:

------------------------------

| 0. Scarica Tor Browser - https://www.torproject.org/

| 1. Installare Tor Browser

| 2. Aperto Tor Browser

| 3. Apri il collegamento nel browser TOR https://gandcrabmfe6mnef.onion/ b6314679c4ba3647 /

| 4. Seguire le istruzioni in questa pagina------------------------------

Sulla nostra pagina potrete vedere le istruzioni a pagamento e ottenere la possibilità di decifrare 1 depositare gratuitamente.

ATTENZIONE!

AL FINE DI EVITARE DANNI DEI DATI:

* NON MODIFICARE file crittografati

* NON CAMBIARE DATA SOTTO

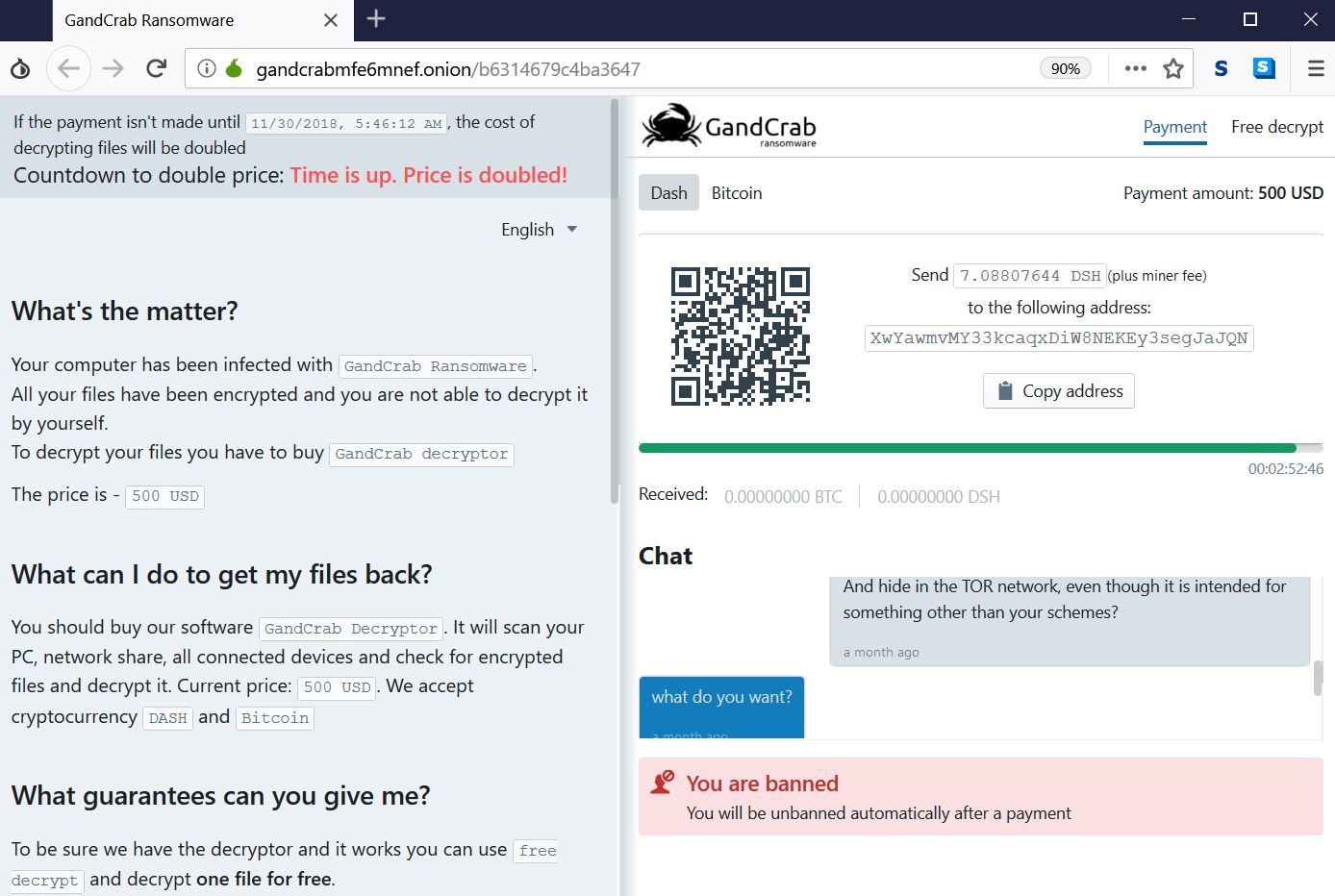

La richiesta di riscatto di questo particolare campione di GANDCRAB 5.1 che abbiamo analizzato conduce vittime alla seguente pagina web richiesta di riscatto, che può essere aperto solo nel browser TOR indicato nelle istruzioni:

Quando il timer termine di pagamento della vittima scade, GandCrab può anche mostrare la seguente versione della richiesta di riscatto, che dice che il prezzo ha raddoppiato.

La richiesta di riscatto ha le seguenti istruzioni per le vittime:

Che cosa c'é?

Il computer è stato infettato da GandCrab ransomware.

Tutti i tuoi file sono stati crittografati e non sei in grado di decifrare da soli.Per decifrare i file è necessario acquistare GandCrab decryptor

Il prezzo è – 500 Dollaro statunitense

Che cosa posso fare per ottenere i miei file indietro?

Si consiglia di acquistare il nostro software Decryptor GandCrab. Sarà la scansione del PC, condivisione di rete, Tutti i dispositivi collegati e verificare la presenza di file crittografati e decifrare. Prezzo attuale: 500 Dollaro statunitense. Accettiamo criptovaluta DASH e Bitcoin

Quali garanzie mi puoi dare?

Per essere sicuri di avere il decryptor e funziona si può usare gratuitamente decifrare e decodificare un file gratis.

Ma questo file deve essere un'immagine, perché le immagini di solito non sono utili.

Non ho Bitcoin (BTC) o DASH (DSH). Come posso effettuare il pagamento?

Facile. L'elenco dei servizi di scambio più popolari:BuyBitcoin

CoinMonitor.io

LocalBitcoins

CoinMama

Changelly.com

PAYEER

CEX.IOL'elenco completo dei servizi di cambio per il Bitcoin qui e per DASH qui.

Crea un account

Caricare la bilancia con una carta di credito o paypal

Comprare importo richiesto di monete (Bitcoin o DASH)

Fare il ritiro al nostro indirizzo

E oltre a queste attività, [wplinkpreview url =”https://sensorstechforum.com/remove-gandcrab-5-1-6-ransomware/”]GANDCRAB ransomware può anche eventualmente cambiare la carta da parati sul computer infetto con il seguente quadro:

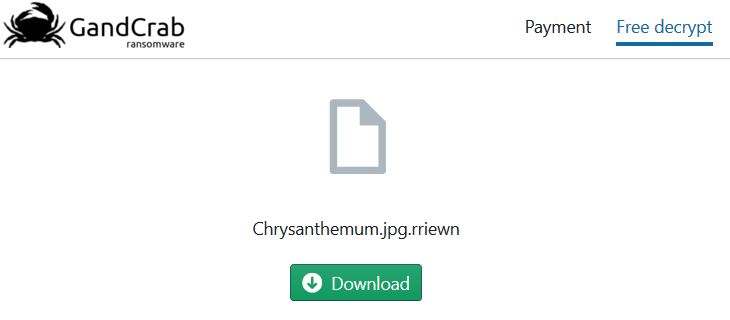

E nella pagina Nota di riscatto, le offerte di virus 1 file crittografato per il download gratuito, solo così la vittima può vedere che funziona. Il che in pratica significa che il virus può contenere le funzionalità di Troia per copiare i file dalla macchina infetta e caricarli su TOR:

GANDCRAB 5.1 – processo di crittografia

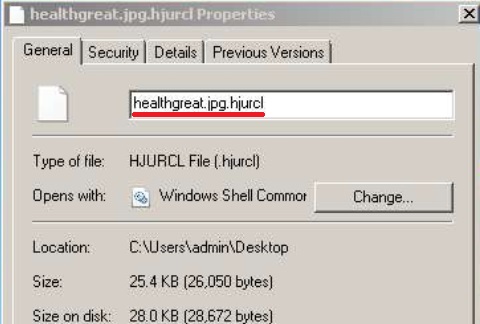

L'algoritmo di crittografia principale che viene utilizzato da GANDCRAB 5.1 è il Salsa20 cifra. A differenza di RSA e AES algoritmi di crittografia, la Salsa20 è molto più veloce e può cifrare tutti i file in giro in un momento minuto. Proprio come altre versioni GandCrab, v5.1 utilizza anche l'estensione file casuale che volentieri annunci ai file crittografati dopo li cripta. I file diventano strapazzate e guardando come l'immagine qui sotto mostra:

I cassonetti ransomware crittografia dei file se si trovano nelle seguenti directory di Windows:

→\Dati del programma

\File di programma

\Tor Browser

Ransomware

\Tutti gli utenti

\Impostazioni locali

Il processo di crittografia dei GANDCRAB ransomware è condotta in modo che il virus probabilmente crea copie dei file originali e quindi crittografa tali copie sostituendo i blocchi di dati dal file con i dati criptati. I cyber-criminali possono eliminare i file originali e dal momento che eliminare le copie shadow, nonché, sembra che ci sia poca possibilità di recuperare i file a meno che non si paga i truffatori, che vivamente consigliamo di astenersi dal fare.

rimuovere GANDCRAB 5.1 e cercare di ripristinare i file

Prima di iniziare a pensare anche sulla rimozione GANDCRAB 5.1 ransomware, vi consigliamo di fare una copia di backup sui file, anche se sono criptati, perché se si tenta di Remvoe questa variante di GANDCRAB, è probabile che il vostro PC potrebbe non funzionare correttamente e abbattere il sistema operativo in modo irreversibile.

Per la rimozione di GANDCRAB 5.1, abbiamo preparato i seguenti passi. Assicurati di seguire i primi due passaggi solo se si ha una certa esperienza nella rimozione di malware e sapere cosa si sta facendo. Altrimenti, vi consigliamo di quello che molti esperti di sicurezza consigliano le vittime - per analizzare il computer per la GANDCRAB il malware file con un programma anti-malware avanzati e rimuovere tutti i file maligni e gli oggetti che ne fanno parte automaticamente.

Per il recupero di file, vi consigliamo di controllare il passo “Provare a ripristinare i file crittografati da GANDCRAB 5.1” sotto. Essi contengono diversi metodi che spiegano quale metodo di recupero è la migliore per voi e anche se le modalità previste non sono dotati di un 100% garantire per recuperare i file, si potrebbe teoricamente essere in grado di ripristinare almeno alcuni dei tuoi file.

- Passo 1

- Passo 2

- Passo 3

- Passo 4

- Passo 5

Passo 1: Scansione per GANDCRAB 5.1 con lo strumento SpyHunter Anti-Malware

Rimozione automatica ransomware - Videoguida

Passo 2: GANDCRAB Uninstall 5.1 e relativo malware da Windows

Ecco un metodo in pochi semplici passi che dovrebbero essere in grado di disinstallare maggior parte dei programmi. Non importa se si utilizza Windows 10, 8, 7, Vista o XP, quei passi otterrà il lavoro fatto. Trascinando il programma o la relativa cartella nel cestino può essere un molto cattiva decisione. Se lo fai, frammenti di programma vengono lasciati, e che possono portare al lavoro instabile del PC, errori con le associazioni di tipo file e altre attività spiacevoli. Il modo corretto per ottenere un programma dal computer è di disinstallarlo. Per fare questo:

Segui le istruzioni sopra e cancellerai con successo la maggior parte dei programmi indesiderati e dannosi.

Segui le istruzioni sopra e cancellerai con successo la maggior parte dei programmi indesiderati e dannosi.

Passo 3: Pulire eventuali registri, creato da GANDCRAB 5.1 sul vostro computer.

I registri di solito mirati di macchine Windows sono i seguenti:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

È possibile accedere aprendo l'editor del registro di Windows e l'eliminazione di tutti i valori, creato da GANDCRAB 5.1 Là. Questo può accadere seguendo la procedura sotto:

Mancia: Per trovare un valore virus creato, è possibile fare clic destro su di esso e fare clic su "Modificare" per vedere quale file è impostato per funzionare. Se questa è la posizione file del virus, rimuovere il valore.

Mancia: Per trovare un valore virus creato, è possibile fare clic destro su di esso e fare clic su "Modificare" per vedere quale file è impostato per funzionare. Se questa è la posizione file del virus, rimuovere il valore.

Prima di cominciare "Passo 4", Per favore l'avvio in modalità normale, nel caso in cui siete attualmente in modalità provvisoria.

Questo vi permetterà di installare e uso SpyHunter 5 con successo.

Passo 4: Avviare il PC in modalità provvisoria per isolare e rimuovere GANDCRAB 5.1

Passo 5: Cercare di ripristinare i file crittografati da GANDCRAB 5.1.

Metodo 1: Utilizza STOP Decrypter di Emsisoft.

Non tutte le varianti di questo ransomware possono essere decifrati gratis, ma abbiamo aggiunto il decryptor utilizzato dai ricercatori che viene spesso aggiornato con le varianti che diventano poi decifrati. Si può cercare di decifrare i file utilizzando le istruzioni riportate di seguito, ma se non funzionano, poi purtroppo la vostra variante del virus ransomware non è decifrabile.

Seguire le istruzioni riportate di seguito per utilizzare il decrypter Emsisoft e decrittografare i file gratuitamente. Puoi scaricare lo strumento di decrittazione Emsisoft legata qui e quindi seguire i passaggi indicati di seguito:

1 Pulsante destro del mouse sulla Decrypter e cliccare su Esegui come amministratore come mostrato di seguito:

2. D'accordo con i termini della licenza:

3. Clicca su "Aggiungi cartella" e poi aggiungere le cartelle in cui si desidera i file decriptati come mostrato sotto:

4. Clicca su "decrypt" e attendere che i file da decodificare.

Nota: Credito per il decryptor va a Emsisoft ricercatori che hanno fatto il passo avanti con questo virus.

Metodo 2: Utilizzare un software di recupero dati

infezioni ransomware e GANDCRAB 5.1 lo scopo di crittografare i file utilizzando un algoritmo di cifratura che può essere molto difficile da decifrare. Questo è il motivo per cui abbiamo suggerito un metodo di recupero di dati che possono aiutare a andare in giro decrittazione diretta e cercare di ripristinare i file. Tenete a mente che questo metodo non può essere 100% efficace, ma può anche aiutare un po 'o molto in situazioni diverse.

Basta cliccare sul link e sui menu del sito in alto, scegliere Recupero dati - Procedura guidata di recupero dati per Windows o Mac (a seconda del tuo sistema operativo), e quindi scaricare ed eseguire lo strumento.

GANDCRAB 5.1-FAQ

Qual è GANDCRAB 5.1 Ransomware?

GANDCRAB 5.1 è un ransomware infezione - il software dannoso che entra silenziosamente nel tuo computer e blocca l'accesso al computer stesso o crittografa i tuoi file.

Molti virus ransomware utilizzano sofisticati algoritmi di crittografia per rendere inaccessibili i tuoi file. L'obiettivo delle infezioni da ransomware è richiedere il pagamento di un riscatto per ottenere l'accesso ai file.

What Does GANDCRAB 5.1 Ransomware Do?

Il ransomware in generale è un software dannoso quello è progettato per bloccare l'accesso al tuo computer o ai tuoi file fino al pagamento del riscatto.

Anche i virus ransomware possono danneggiare il tuo sistema, corrompere i dati ed eliminare i file, con conseguente perdita permanente di file importanti.

How Does GANDCRAB 5.1 Infettare?

In diversi modi. GANDCRAB 5.1 Il ransomware infetta i computer tramite l'invio tramite e-mail di phishing, contenente allegato virus. Questo allegato è di solito mascherato come documento importante, come una fattura, documento bancario o anche un biglietto aereo e sembra molto convincente per gli utenti.

Another way you may become a victim of GANDCRAB 5.1 is if you scaricare un programma di installazione falso, crack o patch da un sito Web con bassa reputazione o se si fa clic sul collegamento di un virus. Molti utenti segnalano di avere un'infezione da ransomware scaricando torrent.

How to Open .GANDCRAB 5.1 file?

tu can't senza decrittatore. A questo punto, il .GANDCRAB 5.1 file sono criptato. Puoi aprirli solo dopo che sono stati decrittografati utilizzando una chiave di decrittografia specifica per il particolare algoritmo.

Cosa fare se un decryptor non funziona?

Niente panico, e eseguire il backup dei file. Se un decryptor non ha decifrato il tuo .GANDCRAB 5.1 file correttamente, quindi non disperare, perché questo virus è ancora nuovo.

Posso ripristinare ".GANDCRAB 5.1" File?

Sì, a volte i file possono essere ripristinati. Ne abbiamo suggeriti diversi metodi di recupero file che potrebbe funzionare se si desidera ripristinare .GANDCRAB 5.1 file.

Questi metodi non sono in alcun modo 100% garantito che sarai in grado di recuperare i tuoi file. Ma se hai un backup, le tue possibilità di successo sono molto maggiori.

How To Get Rid of GANDCRAB 5.1 Virus?

Il modo più sicuro e più efficace per la rimozione di questa infezione da ransomware è l'uso a programma anti-malware professionale.

Cercherà e localizzerà GANDCRAB 5.1 ransomware e quindi rimuoverlo senza causare danni aggiuntivi al tuo importante .GANDCRAB 5.1 file.

Posso segnalare il ransomware alle autorità?

Nel caso in cui il tuo computer sia stato infettato da un'infezione da ransomware, puoi segnalarlo ai dipartimenti di Polizia locale. Può aiutare le autorità di tutto il mondo a rintracciare e determinare gli autori del virus che ha infettato il tuo computer.

Sotto, abbiamo preparato un elenco con i siti web del governo, dove puoi presentare una segnalazione nel caso in cui sei vittima di un file criminalità informatica:

Autorità di sicurezza informatica, responsabile della gestione dei rapporti sugli attacchi ransomware in diverse regioni del mondo:

Germania - Portale ufficiale della polizia tedesca

stati Uniti - IC3 Internet Crime Complaint Center

Regno Unito - Polizia antifrode

Francia - Ministro degli Interni

Italia - Polizia Di Stato

Spagna - Polizia nazionale

Paesi Bassi - Forze dell'ordine

Polonia - Polizia

Portogallo - Polizia giudiziaria

Grecia - Unità per la criminalità informatica (Polizia ellenica)

India - Polizia di Mumbai - CyberCrime Investigation Cell

Australia - Australian High Tech Crime Center

È possibile rispondere ai rapporti in tempi diversi, a seconda delle autorità locali.

Puoi impedire al ransomware di crittografare i tuoi file?

Sì, puoi prevenire il ransomware. Il modo migliore per farlo è assicurarsi che il sistema del computer sia aggiornato con le ultime patch di sicurezza, utilizzare un programma anti-malware affidabile e firewall, eseguire frequentemente il backup dei file importanti, ed evitare di fare clic su link malevoli o il download di file sconosciuti.

Can GANDCRAB 5.1 Ransomware Steal Your Data?

Sì, nella maggior parte dei casi ransomware ruberà le tue informazioni. It is a form of malware that steals data from a user's computer, lo crittografa, e poi chiede un riscatto per decifrarlo.

In molti casi, il autori di malware o gli aggressori minacciano di eliminare i dati o pubblicalo online a meno che non venga pagato il riscatto.

Il ransomware può infettare il WiFi?

Sì, il ransomware può infettare le reti WiFi, poiché gli attori malintenzionati possono usarlo per ottenere il controllo della rete, rubare dati riservati, e bloccare gli utenti. Se un attacco ransomware ha successo, potrebbe portare alla perdita del servizio e/o dei dati, e in alcuni casi, perdite finanziarie.

Dovrei pagare ransomware?

No, non dovresti pagare gli estorsori di ransomware. Il loro pagamento incoraggia solo i criminali e non garantisce che i file oi dati verranno ripristinati. L'approccio migliore consiste nell'avere un backup sicuro dei dati importanti ed essere vigili sulla sicurezza in primo luogo.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, gli hacker potrebbero ancora avere accesso al tuo computer, dati, o file e potrebbe continuare a minacciare di esporli o eliminarli, o addirittura usarli per commettere crimini informatici. In alcuni casi, potrebbero persino continuare a richiedere pagamenti di riscatto aggiuntivi.

È possibile rilevare un attacco ransomware?

Sì, ransomware può essere rilevato. Software anti-malware e altri strumenti di sicurezza avanzati può rilevare il ransomware e avvisare l'utente quando è presente su una macchina.

È importante rimanere aggiornati sulle ultime misure di sicurezza e mantenere aggiornato il software di sicurezza per garantire che il ransomware possa essere rilevato e prevenuto.

I criminali ransomware vengono catturati?

Sì, i criminali ransomware vengono catturati. Le forze dell'ordine, come l'FBI, L'Interpol e altri sono riusciti a rintracciare e perseguire i criminali di ransomware negli Stati Uniti e in altri paesi. Mentre le minacce ransomware continuano ad aumentare, così fa l'attività di esecuzione.

A proposito del GANDCRAB 5.1 Ricerca

I contenuti che pubblichiamo su SensorsTechForum.com, questo GANDCRAB 5.1 guida alla rimozione inclusa, è il risultato di ricerche approfondite, duro lavoro e la dedizione del nostro team per aiutarti a rimuovere il malware specifico e ripristinare i tuoi file crittografati.

Come abbiamo condotto la ricerca su questo ransomware??

La nostra ricerca si basa su un'indagine indipendente. Siamo in contatto con ricercatori di sicurezza indipendenti, e come tale, riceviamo aggiornamenti quotidiani sulle ultime definizioni di malware e ransomware.

Inoltre, la ricerca dietro il GANDCRAB 5.1 la minaccia ransomware è supportata da VirusTotal e la progetto NoMoreRansom.

Per comprendere meglio la minaccia ransomware, si prega di fare riferimento ai seguenti articoli che forniscono dettagli informati.

Come sito dedicato da allora a fornire istruzioni di rimozione gratuite per ransomware e malware 2014, La raccomandazione di SensorsTechForum è di prestare attenzione solo a fonti affidabili.

Come riconoscere fonti affidabili:

- Controlla sempre "Riguardo a noi" pagina web.

- Profilo del creatore di contenuti.

- Assicurati che dietro al sito ci siano persone reali e non nomi e profili falsi.

- Verifica Facebook, Profili personali di LinkedIn e Twitter.

ciao buon pomeriggio, tengo grandcrab virus 5.1 estensione .utxuoip e modificare i file partizionati, perché il sistema di azionamento nessun affetto perché ho congelato con congelatore, ma i file tutte le partizioni sequestro di persona, e ha cercato di recuperare vedere se il virus fosse eliminata, ma trovo nessuno, È come se semplicemente modificare tutti i file esistenti e criptati, per favore aiutatemi

Ciao

questa è la nota dopo che mi sono infettato con gandcrab V5.1

:(

E spero solo strumento di contatore per la crittografia potrebbe essere fatto…

Link a notepad tht è nelle cartelle criptati:

dropbox.com/s/5qskms1rkgtjtxg/QEZAKCPQH-DECRYPT.txt?dl = 0

Ciao,

Purtroppo non v'è alcuna Decrypter per questa versione del ransomware. È possibile provare i metodi di ripristino dei dati alternativi, come descritto in questo articolo, ma non v'è alcuna garanzia che avrebbero lavorare.