En este artículo usted encontrará la manera de eliminar el virus troyano Zeus y deshacerse de los archivos infectados. virus caballo de Troya Zeus se extiende a gran escala a través de la RIG Exploit Kit. Esa nueva versión es apodado “chthonic”Y que surgió por primera vez hace un par de años, cuando golpeó 150 los bancos de todo el mundo. Que la actividad todavía está en curso, aunque el troyano también se utiliza para la distribución de ransomware. El malware ha tenido muchos nombres a través de los años, y una muy notable es Zbot.

Resumen de amenazas

| Nombre | ZeuS también conocido como Trojan.Zeus.C |

| Escribe | Caballo de Troya, Virus |

| Descripción breve | El virus caballo troyano Zeus se utiliza en una variedad de formas, que implican el robo de la información, dispersando otros programas maliciosos en línea o como un gotero de carga útil para ransomware y otros programas maliciosos. |

| Los síntomas | Una infección con el Virus de Zeus podría estar en silencio, si se usa como un Infostealer o una ruidosa, si se utiliza para que infectan con más malware. Es bastante probable que reducir la velocidad de cualquier manera su PC, si se infecta. |

| Método de distribución | Soporte Técnico Fake, Los correos electrónicos de spam, Archivos adjuntos de correo electrónico, Los archivos ejecutables |

| Herramienta de detección |

Ver si su sistema ha sido afectado por malware

Descargar

Herramienta de eliminación de software malintencionado

|

Experiencia de usuario | Unirse a nuestro foro para hablar sobre ZeuS. |

| Herramienta de recuperación de datos | Ventanas de recuperación de datos de Stellar Phoenix darse cuenta! Este producto escanea los sectores del disco para recuperar archivos perdidos y no puede recuperarse 100% de los archivos cifrados, pero sólo unos pocos de ellos, dependiendo de la situación y de si está o no han reformateado la unidad. |

¿Qué es un virus troyano Zeus?

Antes de revelar lo que el virus troyano ZeuS es, primero debe familiarizarse con lo que es una virus troyano. Que es una combinación de términos que se utilizan para describir malware que es a la vez Caballo de Troya y una virus.

La Caballo de Troya es una pieza de malware que se inyecta en un dispositivo informático, de manera fraudulenta, por ejemplo, se presenta como el famoso Skype programa. No se sorprenderá al descubrir que el término Caballo de Troya en la informática proviene de la antigua historia griega de cómo los soldados griegos invadido sigilosamente Troy, mediante el uso de un caballo de madera gigante, presentado como un regalo. La virus es un programa malicioso que, una vez ejecutado, será evidentemente comenzar replicarse e infectar otros programas modificándolos sin el permiso del usuario.

Por lo tanto, una combinación de los dos tipos de software malicioso descrito anteriormente, será un programa malicioso que podría hacer algunas o todas de las siguientes:

- pretende ser un conocido o un programa útil, hay que darle acceso inicial

- utiliza otras tácticas de sigilo para colarse en su ordenador

- modifica / infecta a otros programas y procesos en su PC

- copia a sí mismo en diferentes sitios en tu PC

Virus troyano Zeus - Antecedentes cronológico

El Virus troyano Zeus se ha extendido por todo el mundo, y probablemente más conocido para la entrega de la infame CryptoLocker virus de la encriptación. A continuación encontrará una breve historia del malware en todas sus formas, desde su primera aparición a principios de 2017.

2007 - Zeus y su primera aparición

El año 2007 marcó el inicio de la el malware ZeuS que más tarde llegó a ser conocido como el caballo troyano Zeus. En aquel entonces fue utilizado para robar información del Departamento de Transporte de Estados Unidos. Después de que comenzó ganando impulso.

2009 - Zeus se generaliza

En 2009, Zeus se generalizó por primera vez, y fue visto como una amenaza importante. Se había comprometido durante 74.000 cuentas FTP, en los sitios web de las grandes empresas, tales como el Banco de América, NASA, Monster.com, A B C, Oracle, Play.com, Cisco, Amazonas, y BusinessWeek.

2010 - Amenaza Zeus todo el mundo

2010 fue el año en el que la FBI anunció que el Zeus virus se utilizó para infectar ordenadores en todo el mundo. En esta forma, Zeus se utiliza principalmente como un troyano bancario, para robar información mediante el registro de pulsaciones de teclado realizadas al utilizar un navegador o por la forma de agarrar. También, correos electrónicos se utilizan para llegar a las personas en los municipios y las empresas, por lo que puede agarrar cualquier dato relacionado con cuentas bancarias en línea.

2013 - Zeus El ayudante cryptolocker

Tarde 2011 establecer nuevas alturas para Zeus ya que llevó su código para ser utilizado para la creación de la gameover ZeuS botnet. La botnet era menos vulnerable a las operaciones de aplicación de la ley, ya que utiliza un sistema de cifrado-peer-to-peer de comunicar con su C2 (Comando&Control) servidores. fraude bancario fue una vez más un objetivo principal para la Zeus familia de malware. En 2013, todo lo que se intensificó cuando gameover ZeuS fue el responsable de la distribución masiva de [wplinkpreview url =”https://sensorstechforum.com/remove-cryptolocker-ransomware-virus/”] Virus cryptolocker ransomware alrededor del mundo.

2015 - Zeus se convierte en Chthonic

2015 También fue un año emblemático para Zeus mientras que se desarrolló aún más en chthonic – una nueva variante descubierta por investigadores de malware de Kaspersky. La misma técnica de cifrado se utiliza por esta variante como el “Zeus V2” y “Zeus AES” troyanos. [wplinkpreview url =”https://sensorstechforum.com/chthonic-a-new-version-of-the-zeus-banking-trojan-hits-150-banks-in-15-countries/”] Chthonic se sabe que han afectado a más de 150 bancos en 15 países, de nuevo en 2015.

2016 - Zeus y la Esfinge

En agosto 2015, el código de Zeus se utilizó para crear una variante personalizado para ello, llamó al [wplinkpreview url =”https://sensorstechforum.com/rio-2016-malware-sphinx-banking-trojan-targets-brazilian-banks/”] “Sphinx troyanos bancarios”, vendido en el mercado negro de $500. La red TOR fue utilizado por ella, Al máximo. Para el último trimestre de 2016, hubo detecciones del troyano, demostrando que sigue activo. Principalmente se vieron afectados los bancos brasileños, incluyendo métodos de pago Boleto utilizados en Brasil.

2017 - troyano ZeuS

Virus Zeus - Técnica Insight actualización 2017 : Zeus es todavía una de las infecciones más grandes de ordenador con muchas de sus variantes sigue extendiéndose en 2017. Lea a continuación para obtener más.

Virus troyano Zeus - Formas de Distribución

El Zeus el malware tenía muchas formas de distribución a lo largo de los años por el original y las variantes posteriores. Una de las primeras maneras para que llegue a su sistema informático, fue con la ayuda de redirecciones. Las porciones de redirecciones podrían activarse haciendo clic en algo en línea como un enlace o un botón. Una de las redirecciones contiene un script que descarga el software malicioso. Otra forma de descarga es haciendo clic en un anuncio que plantea una pregunta, y si hace clic en “Sí" o "No”Va a resultar tanto en conseguir el Virus troyano ZeuS en su PC.

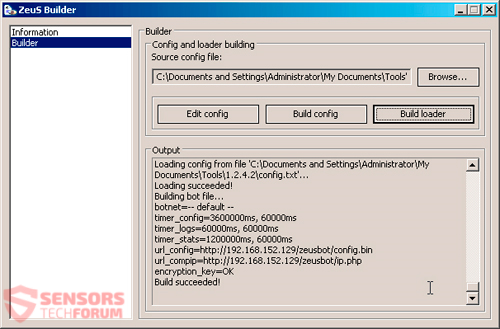

A medida que el código fuente de Zeus se filtró en 2011, un constructor de juego de herramientas se ofrece de forma gratuita que se parecía a la siguiente:

versiones modificadas de este conjunto de herramientas y el malware en la forma de un caballo de Troya o una red de bots pronto siguieron. Las versiones anteriormente mencionadas, con funciones específicas, Todavía se venden a este día, con precios que van desde lo general $700 a $15.000.

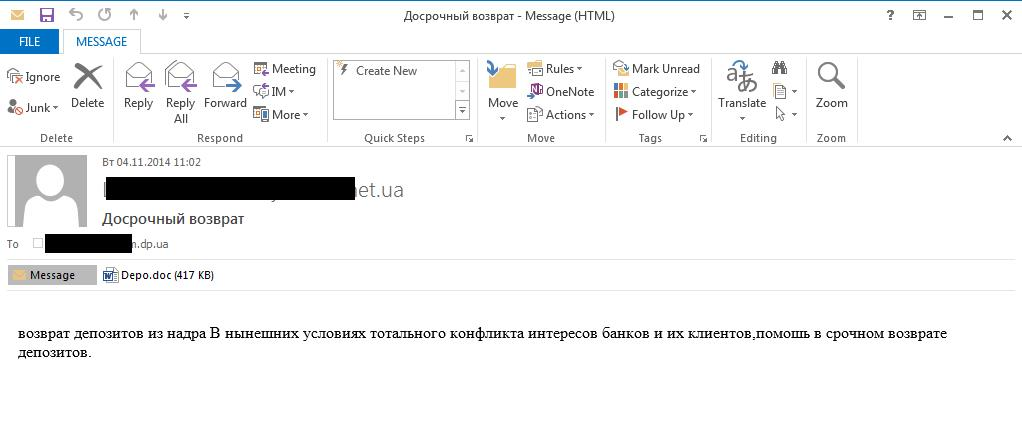

Los correos spam con archivos adjuntos eran y siguen siendo una forma prominente de la distribución de Zeus. Dentro de la unidad hay un archivo ejecutable que se ofusca y escondido como una especie de un archivo de documento, con una extensión como .pdf o .doc como se ve en la pantalla de abajo:

Fuente de la imagen: SecureList.com

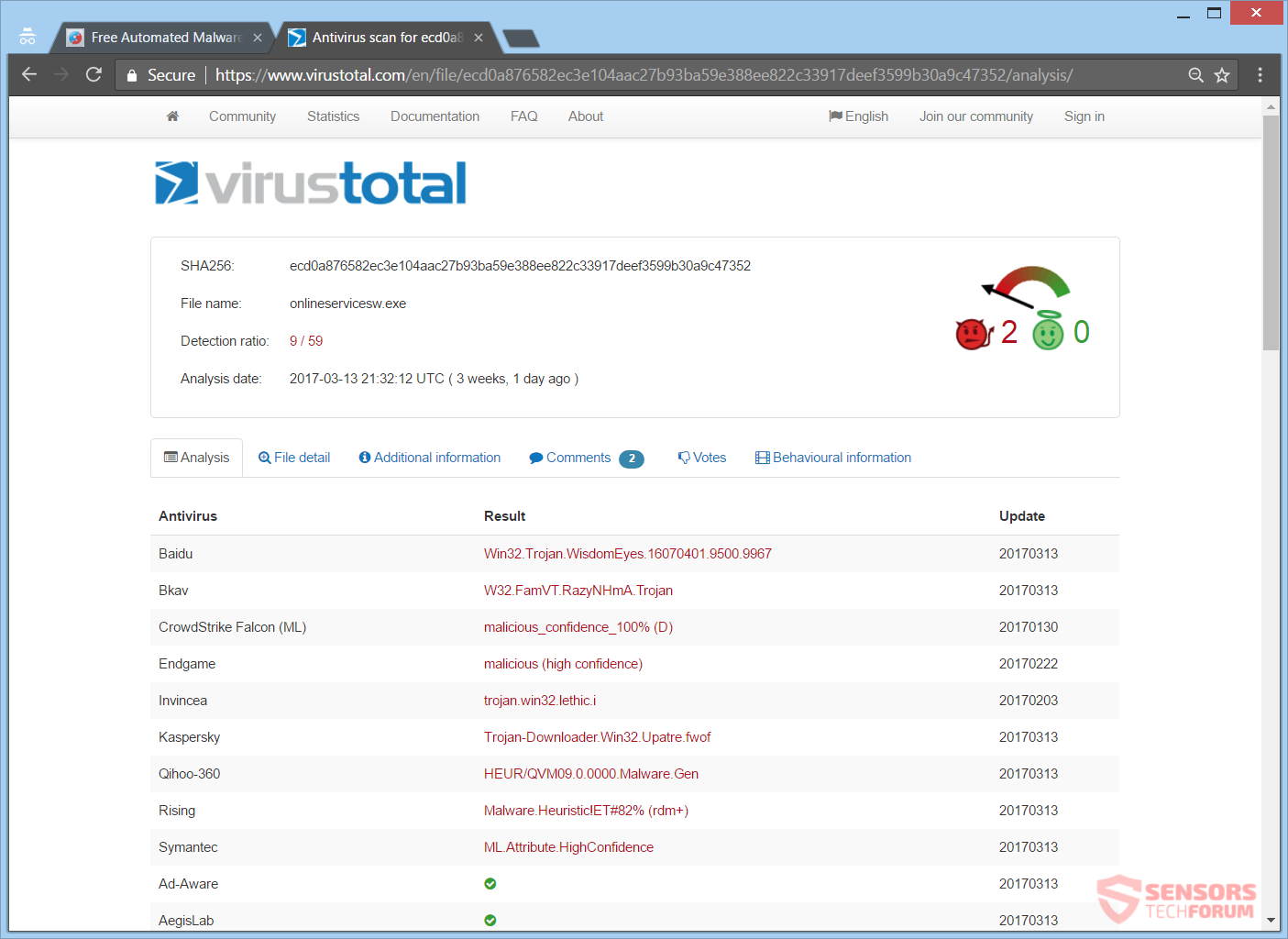

Otra forma de distribución es con el Zeus de ser enviado en todo el mundo con una cadena malvertising. Se puede ver el último informe de esos ataques (Abril 2017) y las detecciones de los proveedores de seguridad para que en el VirusTotal servicio aquí:

El último ataque consistió en más de 300 redirecciones, que resulta en la carga de un lugar comprometido con el [wplinkpreview url =”https://sensorstechforum.com/new-version-rig-exploit-kit-developed/”] RIG Exploit Kit en eso. Una vez que usted se encuentra en la página de destino, vulnerabilidades basados en Adobe de “Flash”Va a ser explotado cuando finalmente se redujo la carga útil. La carga útil se muestra en la imagen de arriba, está originalmente llamado “73mendjd.exe".

Como se puede ver las formas de distribución para Zeus puede variar, e incluso otros podrían ser utilizados como el malware sigue evolucionando.

Virus troyano Zeus - actualización de noviembre de 2018

Zeus sigue siendo vendido en los foros oscura red en una forma u otra, incluso a finales de 2018. Algunos troyanos bancarios se derivan del código del Zeus original como usted ya sabe. Algunos de los nombres más comunes dadas al virus por varias compañías anti-malware son los siguientes:

- Trojan-Spy:W32 / Zbot

- PWS-Zbot

- Trojan-Spy.Win32.Zbot

- Trojan.Wsnpoem

- Troj / Agent-LG

- Mal / Agent-MDL

- Troj / Agent-LM

- Troj / STT-BY

- Troj / Agent-LO

- Troj / Buzus-CE

- Sinowal.WUR troyanos / D Qakbot

- Mal / Agent-MIR

- Troj / E-Qakbot

- Troj / Qakbot-G

Si observa alguno de los nombres enumerados anteriormente para que aparezca como una notificación de su software de seguridad, asegurarse de que se puede quitar. De lo contrario, cambiar su herramienta de inmediato.

Virus troyano Zeus - actualización de noviembre de 2017

En noviembre, la [wplinkpreview url =”https://sensorstechforum.com/panda-zeus-trojan-black-hat-seo/”] caballo de Troya Panda ZeuS regresa con la ayuda de técnicas de SEO y publicidad maliciosa negro y sombrero en lugar de phishing y campañas de spam. Estas técnicas son nuevas para la distribución de software malicioso en general. Los atacantes hackeado sitios web y utilizan una red de redes de bots de spam para aumentar su calificación SEO de otros sitios de manera negro-sombrero.

Cuando un usuario visita uno de estos sitios, Ahora aparece en los primeros resultados de búsqueda, es redirigido y un documento que contiene la carga útil del Panda virus de Zeus se envía a su sistema informático. El usuario tenía que habilitar las macros para el virus entre en vigor, pero eso no se necesita mucho esfuerzo. El virus troyano ZeuS tuvo bastante éxito con sus ataques y continúa propagándose a través de Internet. Tenga cuidado y compruebe la URL, antes de confiar en un sitio web.

Virus troyano Zeus - actualización Septiembre de 2017

El Zeus variante Chthonic Se ha detectado recientemente por investigadores de malware como uno que aún está activo. El siguiente dominio fue extendiendo su:

- dako.gov(.)ua / archivos / texto / load.exe

Ese dominio ha sido conocido por ser “El Archivo de Estado de la región de Kiev” y después de la carga útil gotero ha descargado el software malicioso, el virus deja una copia de sí mismo dentro de la %appdata% itinerancia directorio del sistema operativo Windows. El Panda troyano bancario sigue siendo activo como otra contraparte de la notoria Zeus Trojan. Como el código fuente del virus se ha vendido desde hace bastante tiempo ahora, más variantes son muy propensos a ser activos, así.

Virus troyano Zeus - Actualización Agosto 2017

actualización de agosto 2017 Ahora, en agosto 2017 el troyano Zeus se está extendiendo en su forma más reciente – la [wplinkpreview url =”https://sensorstechforum.com/zeus-panda-banker-trojan-suchka-exe-remove-it-completely/”] Zeus Panda troyano bancario. Esa variante se ha visto en varios idiomas, más notable de los cuales es en italiano. En la actualidad está tratando de infectar los sistemas de los bancos en todo el mundo. Se propaga con el spam campañas de correo electrónico. El Zeus Trojan Panda es también conocido como suchka.exe porque de ese mismo nombre que se utiliza para la carga útil ofuscado el interior de los correos electrónicos no deseados. Lo interesante es que el virus supone para ser un boleto de su Departamento de Policía local,. El archivo adjunto en los mensajes de correo electrónico está dentro de una .cremallera presentar para tratar de ocultarlo de software de seguridad.

Zeus Trojan - Insight Actualización técnica junio 2017

Los archivos de módulo unificando toda la actividad maliciosa detrás de las últimas variantes del troyano ZeuS software malicioso están con un comportamiento similar y nombres similares, incluso para algunas de las variantes del virus, como se verá en esta actualización. Los ejecutables y las funciones maliciosos detrás de ellos que son de interés para las últimas variantes de Zeus se cree que son los mismos que la variante V2 original, según lo informado por Sysforensics. Se ha reportado que ser el siguiente:

- Kernell32.dll

- advapi32.dll

- user32.dll

Estos llamados módulos de soporte del ejecutable principal de Zeus Torjan todos tienen múltiples funciones que tienen como objetivo modificar diferentes aspectos de la computadora infectada y vamos a revisar a fondo las.

Kernell32.dll

En este archivo, la primera función de interés se llama GetModuleHandleA. Los investigadores creían que se utiliza para el estaño para modificar el código del sistema operativo para que una inyección de código malicioso, mientras que sin ser detectado es posible. Otra función similar es GetModuleFileName. Se persigue el objetivo de hacer retroceder el nombre de módulos que son activos como los procesos del sistema. Puede ser utilizado para insertar los procesos del Administrador de tareas de Windows como si fueran los legítimos. También existe la OpenMutexA función en este archivo, primariy responsable de la manipulación de objetos mutex. Se puede utilizar de manera que una segunda infección con el troyano Zeus es imposible y sólo hay una infección presente. función comúnmente conocido para la mayoría del malware.

advapi32.dll

Este módulo tiene dos funciones que tienen como objetivo actuar como un identificador único de la infección, más probable es que sirve como una manera más fácil para los hackers para gestionar muchas infecciones, por tener sus nombres únicos. Las dos funciones son GetUserNameA y GetAuditedPermissionsFromAclW. Las dos funciones más interesantes para nosotros, Sin embargo son CreateServiceA al igual que CreateProcessAsUserW. Se utilizan sobre todo para crear procesos y para la supervisión.

user32.dll

Este módulo utiliza la función GetDesktopWindow y GetKeyboardState. Señalan a la parte de supervisión de los programas maliciosos, que puede ser:

- pulsaciones de tecla de registro (función de keylogger).

- captura de pantalla o la capacidad de captura de pantalla.

Este es sin duda un virus grave que sigue evolucionando. Si se determina que la nueva información del artículo será debidamente informado.

Virus troyano Zeus - Más información

El virus troyano Zeus ha tomado muchas formas a lo largo de los años y ha infectado a todos los que 3.6 millones de computadoras en los Estados Unidos solamente, por no hablar de los que en todo el mundo. Ahora, en abril 2017, el malware sigue infectando activamente sistemas informáticos. El chthonic variante está de vuelta y esta vez es entregado por el RIG Exploit Kit. La distribución es con una cadena malvertising y descrito anteriormente.

A continuación se puede ver una lista con las direcciones IP implicadas en el ataque:

- 5.200.52.240

- 45.56.117.118

- 144.76.133.38

- 89.18.27.34

Y aquí están algunas de las direcciones URL que sirven como la última redirigir a la página de destino con APAREJO:

- dfg.twitttwoo.co.uk

- https://dfg.twitttwoo.co.uk/

- pationare.bit

- https://pationare.bit /

- avaneredge.bit

- https://avaneredge.bit /

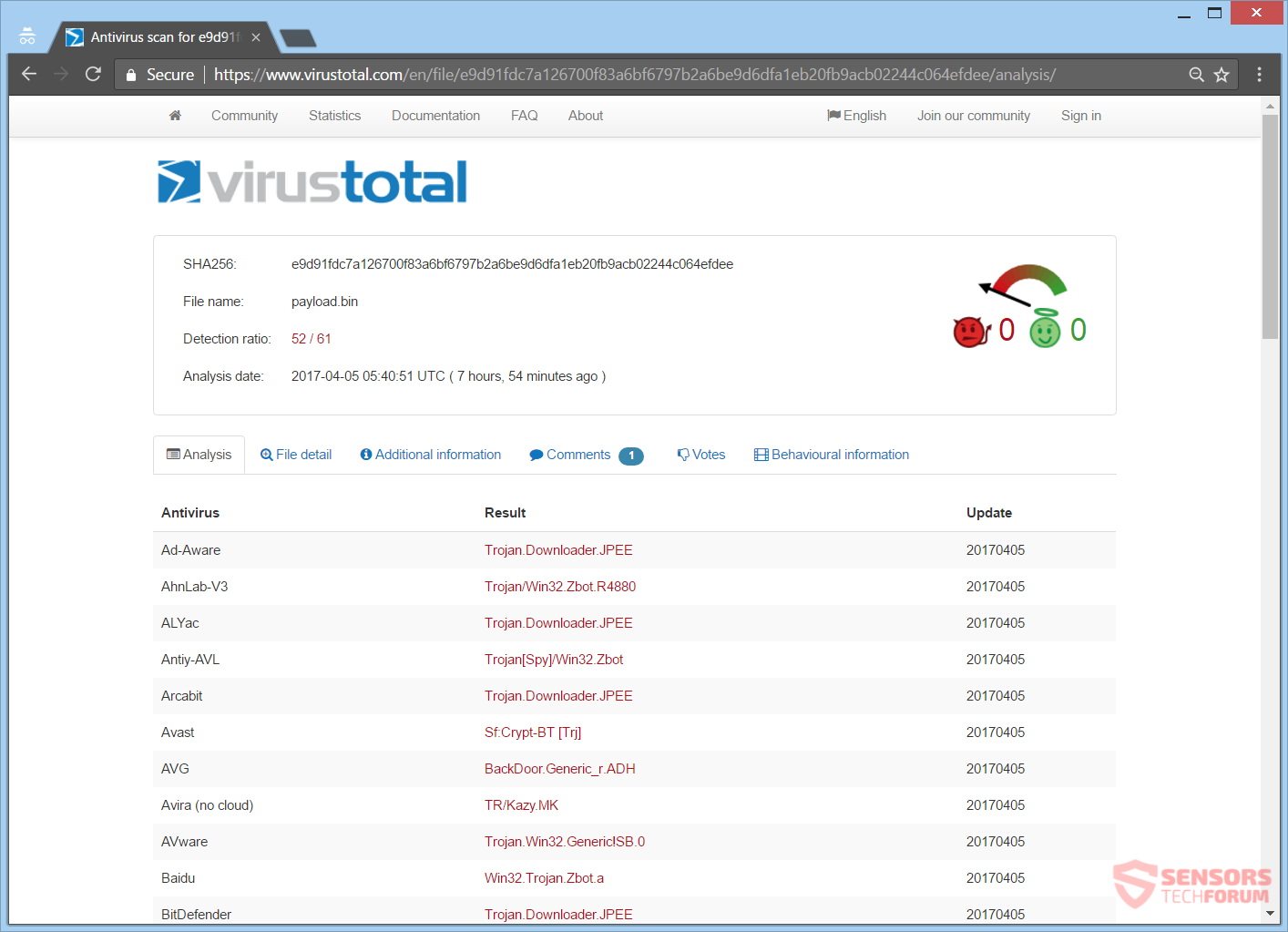

Desde la fuga del código fuente de ZeuS vuelta en 2011, nuevas variantes han mantenido infectar las máquinas de computación. El uso común del troyano involucrados, la inyección de código en los navegadores, que mostraría página web de phishing, con el fin de robar contraseñas, credenciales y datos similares relacionados con la banca. El troyano se utiliza bajo otros fines, como ser el cuentagotas de la carga útil en busca de virus ransomware. Una muestra analizada en el VirusTotal Servicio:

Para que ransomware, la siguiente regla se agrega al Firewall de Windows:

→advfirewall netsh firewall add nombre de la regla =”explorar” dir = en acción = permitir que el programa =”%APPDATA% Wiezycr itetiwe.exe”

El comando hace que el Firewall de Windows para desbloquear el ejecutable particular que está escrito allí, que permitirán una conexión a Internet para enviar y recibir tráfico en línea. Por lo tanto, los datos pueden ser robados del sistema infectado y los comandos pueden ser enviados a través de un hacker que la puerta trasera de nueva creación.

En Enero 2017, otra variante de Zeus fue detectado, a saber, Terdot Zloader / Zbot. Aquí, el ocaso Exploit Kit se utiliza para la distribución. El troyano también ha integrado aplicaciones legítimas dentro de su embalaje para evitar una mayor detección y utilizar esas aplicaciones por razones maliciosas. Curiosamente, las personas que tienen la lengua rusa en su ordenador no se infectarán.

¿Qué es la alerta de virus Zeus?

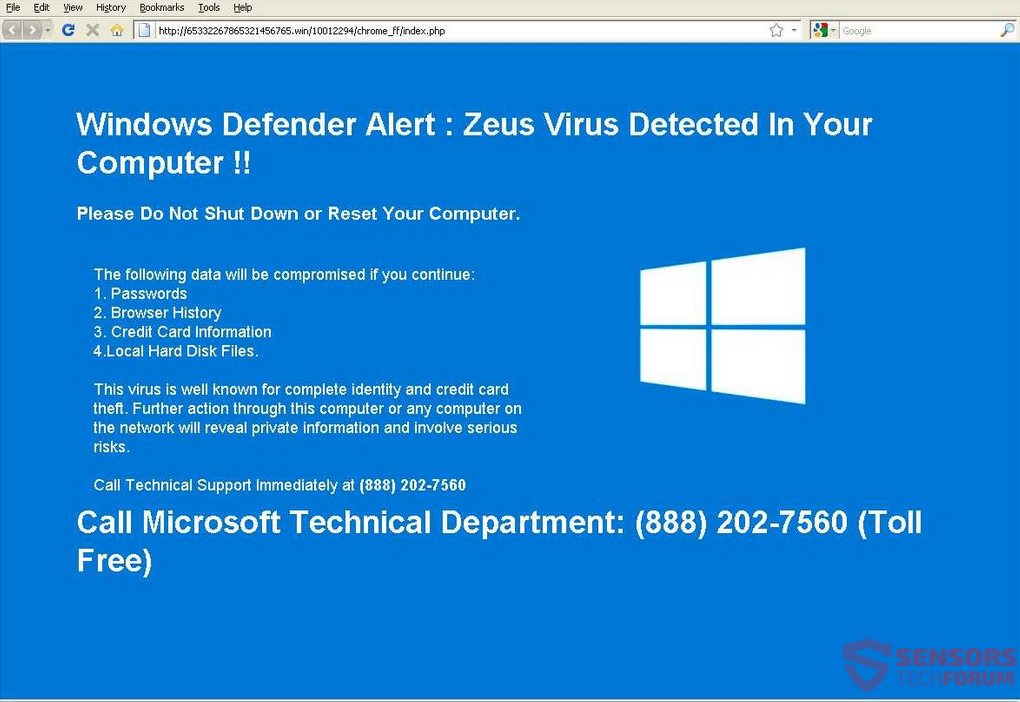

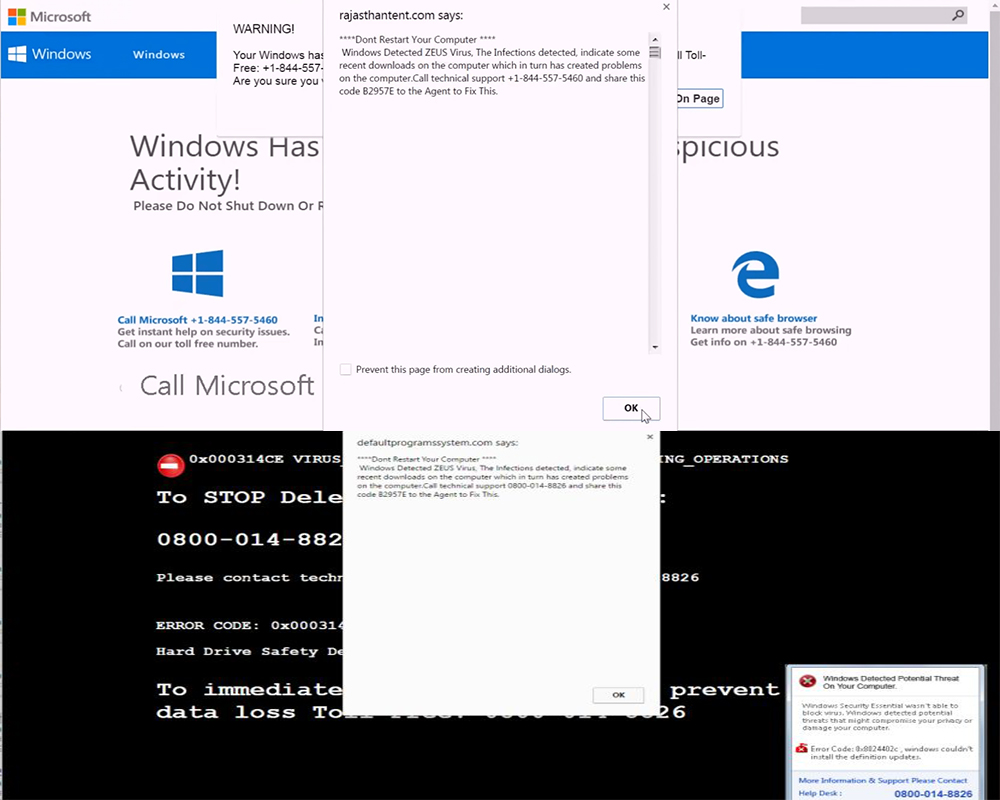

Desde 2016 para este día, un montón de estafas de apoyo técnico han estado utilizando un mensaje de alerta que afirma que ha sido infectado con el ZeuS Virus, como el ejemplo proporcionado en la captura de pantalla aquí abajo:

Los siguientes estafas de soporte técnico y un ransomware también han escrito que su PC está infectado con Zeus como una táctica de miedo:

- Virus Detectado porn estafa - Retirar Se

- Quitar 1-844-324-6233 Tech estafa Soporte (WinCpu.exe)

- Eliminar el virus de Vindows Locker y restauración de archivos .vindows

En los tres casos anteriores, sin embargo,, usted no debe preocuparse tanto, porque el verdadero virus troyano ZeuS probablemente no han infectado su ordenador y el alerta de virus Zeus el mensaje es falso.

Además de esas detecciones fraudulentos que fueron expuestas, hay también varias otras detecciones que se informaron estar asociado con el software de secuestro del navegador también conocida como aplicaciones no deseadas. Este tipo de software es por lo general se deslizó en su ordenador a través de lo que muchos se refieren como la agrupación, la cual es la modificación de la configuración de un programa libre de añadir un paso de la instalación para el software no deseado. En general, agrupación comenzó como una herramienta de marketing, pero ahora también se utiliza en sitios web sospechosos como una herramienta, que tiene por objeto a deslizarse tales aplicaciones en ordenadores:

Dado que las aplicaciones se clasifican esencialmente como tipo de bajo nivel de las amenazas, permanecen activas en el ordenador, y puede comenzar a modificar la configuración de su navegador web, por ejemplo, Google Chrome, Microsoft Edge, Mozilla Firefox, Internet Explorer y otros. Tan pronto como estos valores se modifican, los navegadores web pueden tener diferentes extensiones del navegador sospechoso añadido a ellos que pueden causar:

- Línea pop-ups.

- Redirige el navegador.

- El texto resaltado.

- Apoderado de banderas.

Una vez que estos se hayan realizado, uno de los cambios de dirección puede conducir a enlaces a las webs de terceros que simplemente bloqueará al usuario salir de su navegador y mostrará una ventana emergente con un mensaje reclamando el ordenador ha sido infectado con el virus Zeus. Pero esto es realmente una estafa soporte técnico falsa, con el objetivo de conseguir que los usuarios llamar a los números proporcionados en los mensajes falsos. Los mensajes son muy convincentes e incluso pueden ser acompañados de una notificación de sonido robótico:

Estos son algunos ejemplos de este tipo de notificaciones:

“Windows ha detectado el virus ZEUS. Las infecciones detectadas indican algunas descargas recientes en el equipo que a su vez ha creado problemas en el equipo. asistencia técnica llamada 0800-014-8826, 1-844-557-5460 y compartir el código B2957E al Agente de solucionar este problema “.

Cuando se encuentran estafas de apoyo, tecnología, le recomendamos que echa un vistazo nuestro video eliminación para ayudarle a deshacerse de la estafa de soporte técnico y cualquier programa potencialmente untanted relacionado con él.

¿Qué es un virus Zbot?

En caso de que se preguntan lo que el Zeus malware es, o de otro modo también conocido como Virus zbot, aquí es el lugar correcto para descubrir. Abajo, verá los archivos del virus y lo que podría estar, cómo se puede detectar si se trata de poner en su computadora y en silencio a la espera de recibir un comando para robar sus datos. Aquí es cómo llegar a ella, paso a paso:

Con derechos de administrador, buscar estos directorios y archivos:

- %SystemRoot% system32 sdra64.exe (el malware)

- %SystemRoot% system32 lowsec

- %SystemRoot% system32 lowsec user.ds (archivo de datos robados – cifrada)

- %SystemRoot% system32 lowsec user.ds.lll (para presentar los datos robados - temporal)

- %SystemRoot% system32 lowsec local.ds (archivo de configuración – cifrada)

Sin derechos de administrador, buscar estos directorios y archivos:

- %appdata% sdra64.exe

- %appdata% lowsec

- %appdata% lowsec user.ds

- %appdata% lowsec user.ds.lll

- %appdata% lowsec local.ds

El ZeuS virus también se manipule el registro de Windows, el cambio de las dos siguientes entradas del registro para asegurarse de que se carga con privilegios de administrador:

→HKLM Software Microsoft Windows NT CurrentVersion Winlogon

El valor por defecto es:

“userinit” = “C:\WINDOWS system32 userinit.exe”

y se cambia a:

“userinit” = “C:\WINDOWS system32 userinit.exe,C:\WINDOWS system32 sdra64.exe”

Si usted no tiene derechos de administrador, buscar esta cadena aquí:

→HKCU Software Microsoft Windows CurrentVersion Run

El virus caballo troyano ZeuS añade la siguiente:

“userinit” = “C:\Documentos y configuraciones<usuario>\Datos de programa sdra64.exe”

Nota! Ya que hay muchas variantes de Zeus el archivo ejecutable puede variar. Excepto el descrito anteriormente (sdra64.exe), los siguientes se registran para ser utilizado en el pasado, también:

- ntos.exe

- oembios.exe

- twext.exe

- pdfupd.exe

- 73mendjd.exe (utilizada en 2017)

- onlineservicesw.exe (utilizada en 2017)

Después, la caballo troyano Zeus se utilice uno de los ejecutables mencionados anteriormente para inyectar código en uno de los dos procesos siguientes (dependiendo de qué privilegios se logró adquirir): winlogon.exe o explorer.exe. Ese código-inyección se realiza con el objetivo de ocultar Zeus entre otros procesos, por lo que cuando el usuario no sospecha nada. Código se inyecta entonces en otros procesos, así, con el fin de obtener datos. Si usted nota un aumento de la actividad en un proceso general desde el Administrador de tareas, Echale un vistazo, como podría haber sido infectado y sin darse cuenta del hecho.

¿Cómo se quita troyano ZeuS?

Si el ordenador se infectó con el Zeus virus troyano, usted debe tener un poco de experiencia en la eliminación de software malintencionado. Usted debe deshacerse de este caballo de Troya lo más rápido posible antes de que pueda tener la oportunidad de propagarse más allá y afectar a otros sistemas informáticos. Debe eliminar el virus y seguir la guía de instrucciones paso a paso siempre por debajo.

Preparación antes de retirar ZeuS.

Antes de iniciar el proceso de eliminación real, se recomienda que usted hace los siguientes pasos de preparación.

- Asegúrate de que tienes estas instrucciones siempre abierto y delante de sus ojos.

- Hacer una copia de seguridad de todos sus archivos, aunque pudieran ser dañados. Debe hacer una copia de seguridad de sus datos con una solución de copia de nube y asegurar sus archivos contra cualquier tipo de pérdida, incluso de las amenazas más graves.

- Ser paciente ya que esto podría tomar un tiempo.

- Escanear en busca de malware

- Arreglar registros

- Eliminar archivos de virus

Paso 1: Analizar en busca de Zeus con la herramienta de SpyHunter Anti-Malware

Paso 2: Limpiar los registros, creado por Zeus en su ordenador.

Los registros normalmente dirigidos de máquinas Windows son los siguientes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Puede acceder a ellos abriendo el editor del registro de Windows y eliminar cualquier valor, creada por Zeus existe. Esto puede ocurrir siguiendo los pasos debajo:

Propina: Para encontrar un valor creado por virus, usted puede hacer clic derecho sobre él y haga clic "Modificar" para ver qué archivo que está configurado para ejecutarse. Si esta es la ubicación del archivo de virus, quitar el valor.

Propina: Para encontrar un valor creado por virus, usted puede hacer clic derecho sobre él y haga clic "Modificar" para ver qué archivo que está configurado para ejecutarse. Si esta es la ubicación del archivo de virus, quitar el valor.Paso 3: Encuentra archivos de virus creados por ZeuS en tu PC.

1.Para Windows 8, 8.1 y 10.

Para más nuevos sistemas operativos Windows

1: En su teclado de prensa + R y escribe explorer.exe en el Carrera cuadro de texto y haga clic en el OK botón.

2: Haga clic en su PC en la barra de acceso rápido. Esto suele ser un icono con un monitor y su nombre es ya sea "Mi computadora", "Mi PC" o "Este PC" o lo que sea que usted ha nombrado.

3: Navegue hasta el cuadro de búsqueda en la esquina superior derecha de la pantalla de su PC y escriba "FileExtension:" y después de lo cual escriba la extensión de archivo. Si usted está buscando para ejecutables maliciosos, Un ejemplo puede ser "FileExtension:exe". Después de hacer eso, dejar un espacio y escriba el nombre del archivo que cree que el malware ha creado. Aquí es cómo puede aparecer si se ha encontrado el archivo:

N.B. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Para Windows XP, Vista, y 7.

Para más viejos sistemas operativos Windows

En los sistemas operativos Windows más antiguos, el enfoque convencional debería ser el efectivo:

1: Haga clic en el Menu de inicio icono (por lo general en su parte inferior izquierda) y luego elegir el Búsqueda preferencia.

2: Después de que aparezca la ventana de búsqueda, escoger Más opciones avanzadas Del cuadro de asistente de búsqueda. Otra forma es haciendo clic en Todos los archivos y carpetas.

3: Después de ese tipo el nombre del archivo que está buscando y haga clic en el botón Buscar. Esto puede llevar algún tiempo después del cual aparecerán resultados. Si usted ha encontrado el archivo malicioso, usted puede copiar o abrir por su ubicación botón derecho del ratón en eso.

Ahora usted debería ser capaz de descubrir cualquier archivo en Windows, siempre y cuando se encuentra en su disco duro y no se oculta a través de un software especial.

Preguntas frecuentes de ZeuS

What Does ZeuS Trojan Do?

The ZeuS Trojan es un programa informático malicioso diseñado para interrumpir, dañar, u obtener acceso no autorizado a un sistema informático. Se puede utilizar para robar datos confidenciales., obtener el control de un sistema, o lanzar otras actividades maliciosas.

¿Pueden los troyanos robar contraseñas??

Sí, Troyanos, como ZeuS, puede robar contraseñas. Estos programas maliciosos are designed to gain access to a user's computer, espiar a las víctimas y robar información confidencial como datos bancarios y contraseñas.

Can ZeuS Trojan Hide Itself?

Sí, puede. Un troyano puede usar varias técnicas para enmascararse, incluyendo rootkits, cifrado, y ofuscación, para esconderse de los escáneres de seguridad y evadir la detección.

¿Se puede eliminar un troyano restableciendo los valores de fábrica??

Sí, un troyano se puede eliminar restableciendo los valores de fábrica de su dispositivo. Esto se debe a que restaurará el dispositivo a su estado original., eliminando cualquier software malicioso que pueda haber sido instalado. Tenga en cuenta que hay troyanos más sofisticados que dejan puertas traseras y vuelven a infectar incluso después de un restablecimiento de fábrica..

Can ZeuS Trojan Infect WiFi?

Sí, es posible que un troyano infecte redes WiFi. Cuando un usuario se conecta a la red infectada, el troyano puede propagarse a otros dispositivos conectados y puede acceder a información confidencial en la red.

¿Se pueden eliminar los troyanos??

Sí, Los troyanos se pueden eliminar. Esto generalmente se hace ejecutando un poderoso programa antivirus o antimalware que está diseñado para detectar y eliminar archivos maliciosos.. En algunos casos, también puede ser necesaria la eliminación manual del troyano.

¿Pueden los troyanos robar archivos??

Sí, Los troyanos pueden robar archivos si están instalados en una computadora. Esto se hace permitiendo que el autor de malware o usuario para obtener acceso a la computadora y luego robar los archivos almacenados en ella.

¿Qué antimalware puede eliminar troyanos??

Programas anti-malware como SpyHunter son capaces de buscar y eliminar troyanos de su computadora. Es importante mantener su anti-malware actualizado y escanear regularmente su sistema en busca de cualquier software malicioso..

¿Pueden los troyanos infectar USB??

Sí, Los troyanos pueden infectar USB dispositivos. Troyanos USB normalmente se propaga a través de archivos maliciosos descargados de Internet o compartidos por correo electrónico, allowing the hacker to gain access to a user's confidential data.

Acerca de ZeuS Research

El contenido que publicamos en SensorsTechForum.com, esta guía práctica de eliminación de ZeuS incluida, es el resultado de una extensa investigación, trabajo duro y la dedicación de nuestro equipo para ayudarlo a eliminar el problema específico de los troyanos.

¿Cómo llevamos a cabo la investigación sobre ZeuS??

Tenga en cuenta que nuestra investigación se basa en una investigación independiente. Estamos en contacto con investigadores de seguridad independientes, gracias a lo cual recibimos actualizaciones diarias sobre las últimas definiciones de malware, incluidos los diversos tipos de troyanos (puerta trasera, downloader, Infostealer, rescate, etc)

Además, la investigación detrás de la amenaza ZeuS está respaldada con VirusTotal.

Para comprender mejor la amenaza que representan los troyanos, Consulte los siguientes artículos que proporcionan detalles informados..