Los investigadores de seguridad han descubierto varias vulnerabilidades solo en algunas unidades SSD que podrían permitir a un actor de amenaza para eludir la función de cifrado de disco y accede a datos locales. Para hacer eso, el atacante no necesita saber la contraseña de cifrado de disco del usuario.

El “El engaño auto-cifrado” Explicado

Dos investigadores de la Universidad de Radboud, Carlo Bernard Meijer y van Gastel, analizado el cifrado de hardware de disco completo de varias unidades SSD mediante ingeniería inversa de su fi rmware. Así es como se descubrió que las implementaciones de hardware tienen “debilidades de seguridad críticas". Estas debilidades se encuentran en muchos modelos y permiten una recuperación completa de los datos sin el conocimiento de un secreto, su informe, noble ‘el engaño de cifrado automático: debilidades en el cifrado de unidades de estado sólido (Los SSD)', dice.

se debe notar que:

BitLocker, el software de cifrado integrado en Microsoft Windows confiar exclusivamente en el cifrado de disco completo de hardware si el SSD anuncia soporte para él. Por lo tanto, para estas unidades, datos protegidos por BitLocker también se ve comprometida.

También es importante destacar que los defectos descubiertos sólo afectan a los modelos de SSD que soportan encriptación basada en hardware, donde las operaciones de cifrado de disco se llevan a cabo a través de un chip incorporado en locales, que no está conectado a la CPU principal. Estos dispositivos también son conocidos como unidades de cifrado automático (SED). Se han convertido en bastante extendido últimamente, especialmente después de software a nivel de cifrado de disco completo se comprobó vulnerables a los ataques que llevaron al robo de la contraseña de cifrado de la RAM del ordenador.

Las vulnerabilidades afectan a los llamados- “la seguridad ATA” y “TCG Opal,” dos especificaciones para la aplicación de cifrado basado en hardware.

El Especificación almacenamiento Opal, por ejemplo, es un conjunto de especificaciones para las características de los dispositivos de almacenamiento de datos (tales como unidades de disco) que mejoran su seguridad. La especificación define una manera de cifrar los datos almacenados de manera que una persona no autorizada que obtenga posesión del dispositivo no puede ver los datos.

De acuerdo con los investigadores, los SED analizados permitieron a los usuarios establecer una contraseña que sirve para descifrar sus datos. Sin embargo, Los dispositivos también estaban equipados con soporte para una contraseña maestra, establecido por el proveedor SED. Este es el momento para hablar de que un intruso que esté familiarizado con el manual de un SED puede implementar fácilmente la contraseña maestra para obtener acceso a la contraseña cifrada del usuario, evitando así contraseña personalizada del usuario. Esto se puede solucionar cambiando la contraseña maestra mediante la configuración de la contraseña maestra capacidad de la SED a “máximo”.

Otra cuestión no cubierta por las preocupaciones académicos las implementaciones indebidas de la ATA y TCG Opal presupuesto. Parece ser que la contraseña elegida por el usuario y la clave de cifrado de disco (En breve DEK) no estaban vinculados criptográficamente:

“La ausencia de esta propiedad es catastrófica. En efecto, la protección de los datos de usuario a continuación, ya no depende de secretos. Toda la información necesaria para recuperar los datos de usuario se almacena en la unidad de sí mismo y puede ser recuperada.”

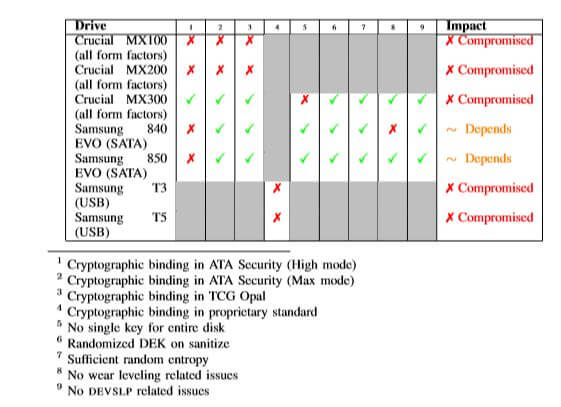

También es crucial para delinear que los investigadores sólo probaron sus hallazgos en un número limitado de dispositivos:

Tanto internos como externos (portátiles basados en USB) SSD con soporte para cifrado basado en hardware se ensayaron. También es muy probable que los modelos de una gama de proveedores son vulnerables, así.

Crucial (Micrón) y Samsung ya lanzó actualizaciones de firmware que se ocupan de estas debilidades.