Sicherheitsforscher haben gerade entdeckt, mehrere Schwachstellen in einigen SSDs, die eine Bedrohung Schauspieler ermöglichen könnte, die Disk-Verschlüsselung zu umgehen und lokale Daten zugreifen. Um das zu tun, Der Angreifer muss nicht der Benutzer-Disk-Verschlüsselung Passwort kennen.

Die “Self-Verschlüsselung Deception” erklärt

Zwei Forscher von der Radboud Universität, Carlo Bernard Meijer und van Gastel, die Hardware-Full-Disk-Verschlüsselung von mehreren SSDs analysiert durch reverse ihre Firmware-Engineering. Das ist, wie sie entdeckt, dass Hardware-Implementierungen haben „kritische Sicherheitslücken". Diese Schwächen sind in vielen Modellen befinden und ermöglichen vollständige Wiederherstellung der Daten ohne Kenntnis von geheimen, ihr Bericht, betitelt ‘Selbstverschlüsselung Täuschung: Schwächen bei der Verschlüsselung von Solid State Drives (SSDs)', sagt.

Es ist darauf hinzuweisen, dass:

BitLocker, die Verschlüsselungs-Software in Microsoft Windows integriert wird Full-Disk-Verschlüsselung ausschließlich auf Hardware angewiesen, wenn die SSD-Unterstützung für sie wirbt. So, für diese Laufwerke, geschützte Daten durch BitLocker ist ebenfalls gefährdet.

Es ist auch wichtig zu betonen, dass die entdeckten Mängel nur SSD-Modelle betreffen, die hardwarebasierte Verschlüsselung unterstützen, wo die Plattenverschlüsselungsoperationen über einen lokalen integrierten Chip durchgeführt, die nicht an die Haupt-CPU verbunden ist. Diese Geräte sind auch bekannt als selbstverschlüsselnder Laufwerke (SEDs). Sie haben recht verbreitet in letzter Zeit, vor allem nach dem Software-Ebene wurde Festplattenverschlüsselung für Angriffe anfällig erwiesen, die aus dem Arbeitsspeicher des Computers zu dem Diebstahl des Verschlüsselungspasswortes geführt.

Die Schwachstellen betreffen die sogenannte “ATA Sicherheit” und “TCG Opal,” zwei Spezifikationen für die Implementierung von Hardware-basierte Verschlüsselung.

Die Opal Speicherspezifikation, beispielsweise, ist ein Satz von Spezifikationen für die Funktionen von Datenspeichergeräten (wie beispielsweise Plattenlaufwerke) dass verbessern ihre Sicherheit. Die Spezifikation definiert eine Möglichkeit, die gespeicherten Daten zu verschlüsseln, so dass eine nicht autorisierte Person, die in Besitz des Geräts erhält die Daten nicht sehen kann,.

Nach Angaben der Forscher, die analysierten SEDs aktivierte Benutzer ein Kennwort festlegen, die ihre Daten zu entschlüsseln, bedient. Jedoch, die Vorrichtungen wurden auch mit Unterstützung für ein Master-Passwort ausgestattet, vom Anbieter festgelegt SED. Dies ist der Moment, zu erwähnen, dass ein Eindringling, der mit einer SED Hand vertraut ist, leicht das Master-Passwort bereitstellen können den Zugriff auf die Benutzer verschlüsseltes Passwort zu erhalten, also unter Umgehung des benutzerdefinierten Kennwort des Benutzers. Dies kann durch Änderung des Master-Passwortes festgelegt wird durch die Master-Passwort-Fähigkeit der SED Konfiguration auf „Maximum“.

Ein weiteres Problem, das von den Gelehrten Bedenken aufgedeckt die fehlerhaften Implementierungen des ATA und TCG Opal Spezifikationen. Es scheint, dass der Benutzer gewähltes Passwort und die Plattenverschlüsselungsschlüssel (kurz DEK) nicht verschlüsselt wurden verknüpft:

“Das Fehlen dieser Eigenschaft ist katastrophal. Tatsächlich, der Schutz der Benutzerdaten dann nicht mehr von Geheimnissen. Alle Informationen benötigt, um die Benutzerdaten zu erholen auf dem Laufwerk selbst gespeichert und abgerufen werden können.”

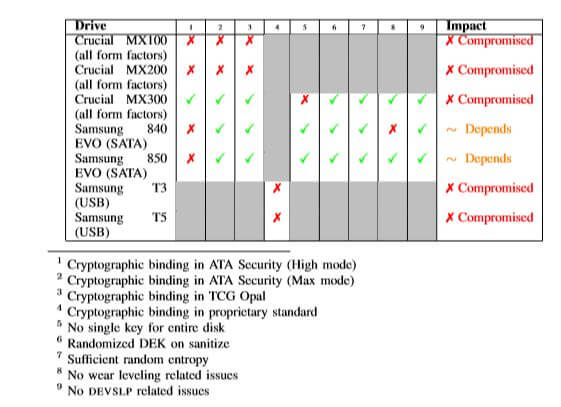

Es ist auch wichtig, zu umreißen, dass die Forscher nur ihre Ergebnisse auf eine begrenzte Anzahl von Geräten getestet:

Sowohl interne als auch externe (tragbare USB-basierte) SSDs mit Unterstützung für Hardware-basierte Verschlüsselung wurden getestet. Es ist auch sehr wahrscheinlich, dass Modelle aus einer Reihe von Anbietern anfällig sind auch.

Entscheidend (Mikron) und Samsung bereits Firmware-Updates veröffentlicht, die diese Schwächen adressieren.