Les chercheurs en sécurité viennent de découvrir plusieurs vulnérabilités dans certains disques SSD qui pourraient permettre à un acteur de menace pour contourner la fonctionnalité de chiffrement du disque et accéder à des données locales. Pour ce faire,, l'attaquant n'a pas besoin de connaître le mot de passe de chiffrement de disque de l'utilisateur.

La “Déception auto-cryptage” expliqué

Deux chercheurs de l'Université Radboud, Carlo Bernard Meijer et van Gastel, analysé le matériel de chiffrement intégral du disque de plusieurs disques SSD par ingénierie inverse leur fi rmware. Voilà comment ils ont découvert que les implémentations matérielles ont «failles de sécurité critiques". Ces faiblesses se trouvent dans de nombreux modèles et permettent une récupération complète des données sans la connaissance de tout secret, leur rapport, titré ‘tromperie auto-cryptage: faiblesses dans le chiffrement des disques SSD (SSD)», dit.

Il convient de noter que:

BitLocker, le logiciel de chiffrement intégré dans Microsoft Windows compter exclusivement sur le chiffrement intégral du disque matériel si le SSD annonce un soutien pour elle. Ainsi, pour ces lecteurs, données protégées par BitLocker est également compromise.

Il est également important de souligner que les défauts découverts affectent uniquement les modèles SSD qui prennent en charge le chiffrement matériel, où les opérations de chiffrement de disque sont réalisés par l'intermédiaire d'une puce intégrée locale, qui ne sont pas connectés à l'unité centrale principale. Ces dispositifs sont également connus sous le nom lecteurs à chiffrement (SEDs). Ils sont devenus ces derniers temps assez répandu, surtout après le chiffrement complet du disque au niveau du logiciel a été révélé vulnérable aux attaques qui ont conduit au vol du mot de passe de chiffrement de la mémoire vive de l'ordinateur.

Les vulnérabilités affectent les soi-disant “sécurité ATA” et “JCC Opal,” deux spécifications pour la mise en œuvre du système de cryptage matériel.

La Opal Spécification de stockage, par exemple, est un ensemble de spécifications pour les caractéristiques des dispositifs de stockage de données (tels que les lecteurs de disque) qui renforcent leur sécurité. La spécification définit un mode de chiffrement des données stockées afin qu'une personne non autorisée qui prend possession de l'appareil ne peut pas voir les données.

Selon les chercheurs, les SEDs analysées ont permis aux utilisateurs de définir un mot de passe qui a servi à déchiffrer leurs données. Cependant, les dispositifs ont également été équipés avec le soutien d'un mot de passe maître, fixé par le fournisseur SED. C'est le moment de mentionner qu'un intrus qui connaît le manuel d'un ETD peut facilement déployer le mot de passe principal pour obtenir l'accès au mot de passe crypté de l'utilisateur, contournant ainsi le mot de passe personnalisé de l'utilisateur. Cela peut être corrigé en changeant le mot de passe maître en configurant mot de passe maître de la capacité du SED à « maximum ».

Une autre question à découvert par les savants préoccupations les implémentations incorrectes de l'ATA et TCG Opal Caractéristiques. Il semble que le mot de passe choisi par l'utilisateur et la clé de chiffrement du disque (peu DEK) ne sont pas liés cryptographiquement:

“L'absence de cette propriété est catastrophique. Effectivement, la protection des données utilisateur alors ne dépend plus de secrets. Toutes les informations nécessaires pour récupérer les données utilisateur sont stockées sur le disque lui-même et peut être récupéré.”

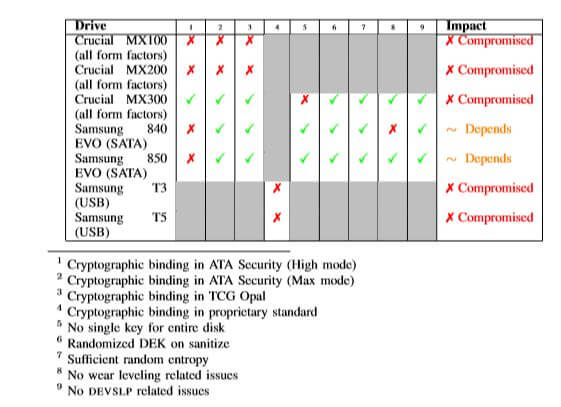

Il est également essentiel de souligner que les chercheurs ne ont testé leurs résultats sur un nombre limité de dispositifs:

Internes et externes (portable basé sur USB) Disques SSD avec un support pour le chiffrement matériel ont été testés. Il est également très probable que les modèles d'une gamme de fournisseurs sont aussi vulnérables.

Crucial (Micron) Samsung et déjà publié des mises à jour du firmware qui répondent à ces faiblesses.