El Spelevo Exploit Kit como una de las armas peligrosas manejadas por los piratas informáticos se ha encontrado para crear numerosos sitios para adultos y les infecta con malware de forma automática.

Los hackers distribuirán a través de las amenazas organizada las estrategias de phishing. Una característica distintiva de la Spelevo Exploit Kit ataques es que los primeros ataques fueron descubiertos en marzo de este año hasta que crecieron gradualmente.

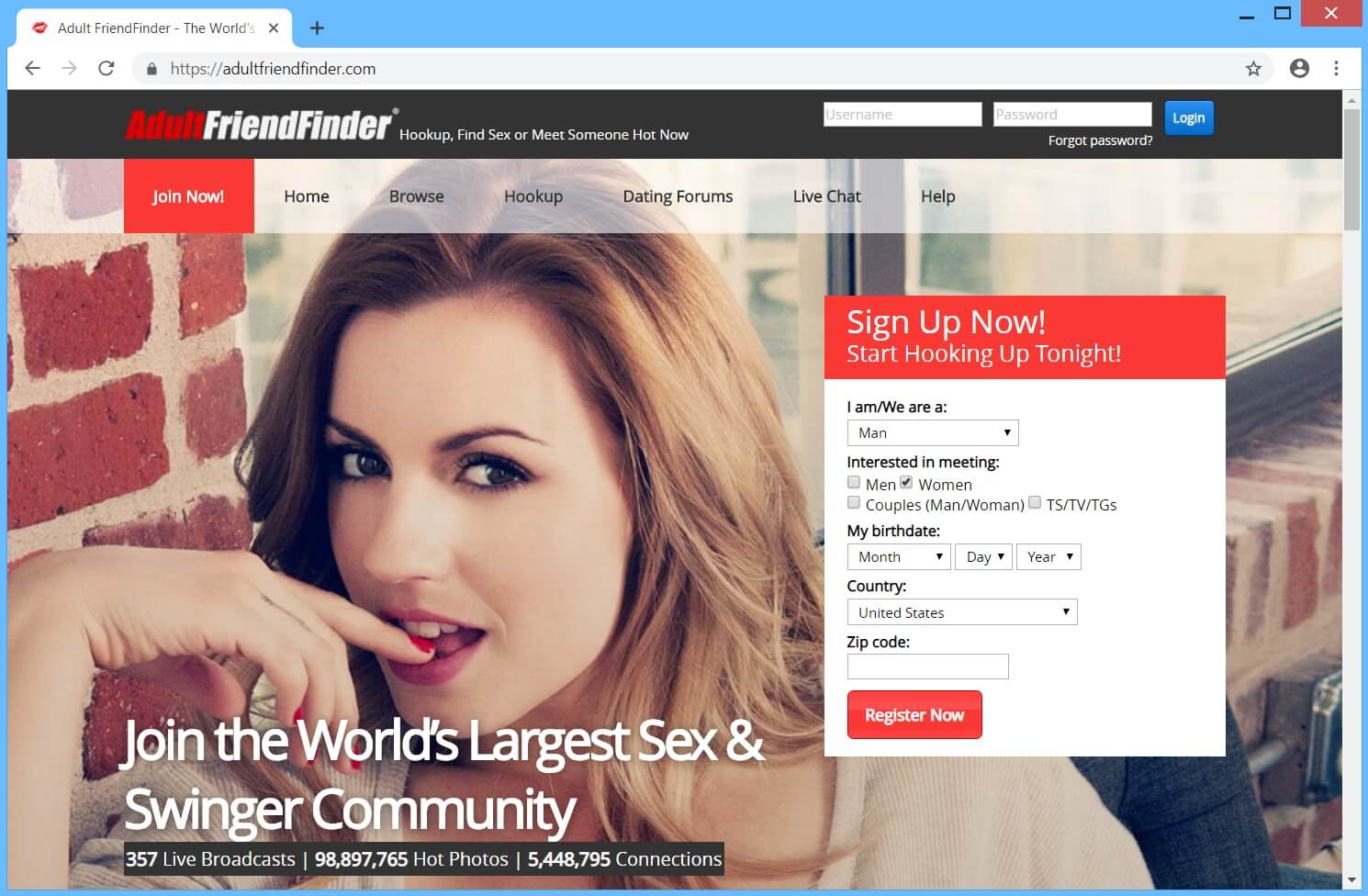

Maliciosos sitios para adultos se difunden por todo el mundo A través de un Spelevo Exploit Kit de Ataque

Un experimentado grupo de hackers se ha encontrado para utilizar el Spelevo Exploit Kit en una campaña de ataque en todo el mundo peligroso. Esta herramienta de software malicioso se ve favorecida entre los grupos de hackers piratería ya que se puede personalizar fácilmente para diferentes escenarios y entornos. El enfoque actual es la creación de sitios de hackers controlado con contenidos para adultos. Para difundir la amenaza de los hackers utilizar tácticas de ingeniería social:

- Páginas de destino - Los piratas informáticos crearán muchas páginas de destino con temas para adultos, que lo hará contenidos adecuados. Cuando las víctimas hacen clic en los enlaces publicados que va a ser redirigido a un archivo de malware o script.

- Sitios de imitación de copia - copias falsas de famosos sitios para adultos se pueden alojar en los nombres de dominio que suenan similares. La intención de los hackers es manipular a los visitantes en mistyping ellos y presentar a ellos copias casi idénticas sin levantar la atención. La ejecución efectiva de esta táctica se realiza cuando los piratas informáticos escribir también la disposición del texto y el diseño de

El Spelevo Exploit Kit páginas elaboradas intentará entregar el malware a través de una la explotación de la vulnerabilidad en Internet Explorer y Adobe Flash Player. A diferencia de otras amenazas similares este kit de explotar esta herramienta de hacking particular también tendrá una copia de seguridad falle el mecanismo que se activa si se explotan las vulnerabilidades no hay. La otra carga maliciosa, que la que se enviarán a los criminales será el Ursnif troyano bancario. Los investigadores de seguridad, tenga en cuenta que en lugar de redirigir los post-víctimas a una página de destino de hackers hecho que se mostrarán en la página principal de Google motor de búsqueda después de un retraso de 10 segundos.

Por el momento no hay información disponible sobre el grupo de hackers. La costumbre creado infectados con malware sitios para adultos muestra que los piratas informáticos se experimentan en la coordinación de los ataques. Esto significa que las próximas versiones podrían incluir incluso el código más peligroso.