Le Spelevo Exploit Kit comme l'une des armes dangereuses manipulées par des pirates a été trouvé pour créer de nombreux sites pour adultes et les infecter par des logiciels malveillants automatiquement.

Les pirates distribueront les menaces via organisée stratégies de phishing. Une caractéristique distinctive de la Spelevo Exploit Kit attaques est que les premières attaques ont été découverts en Mars de cette année jusqu'à ce qu'ils progressivement augmenté.

Malicieuses adultes sites sont disséminés par le biais monde Spelevo Exploit Kit d'attaque

Un groupe de hackers expérimentés a été trouvé pour utiliser toutes les Spelevo Exploit Kit dans une campagne d'attaque dangereuse dans le monde entier. Cet outil logiciel malveillant est favorisé parmi les groupes de pirates informatiques hacking car il peut être facilement adapté à différents scénarios et environnements. L'objectif actuel est le création de sites contrôlés hacker avec des contenus pour adultes. Pour propager la menace les pirates utiliseront des techniques d'ingénierie sociale:

- Pages d'atterrissage - Les pirates vont créer de nombreuses pages d'atterrissage sur le thème des adultes qui sera contenu approprié. Lorsque les victimes cliquez sur les liens affichés, ils seront redirigés vers un fichier malware ou d'un script.

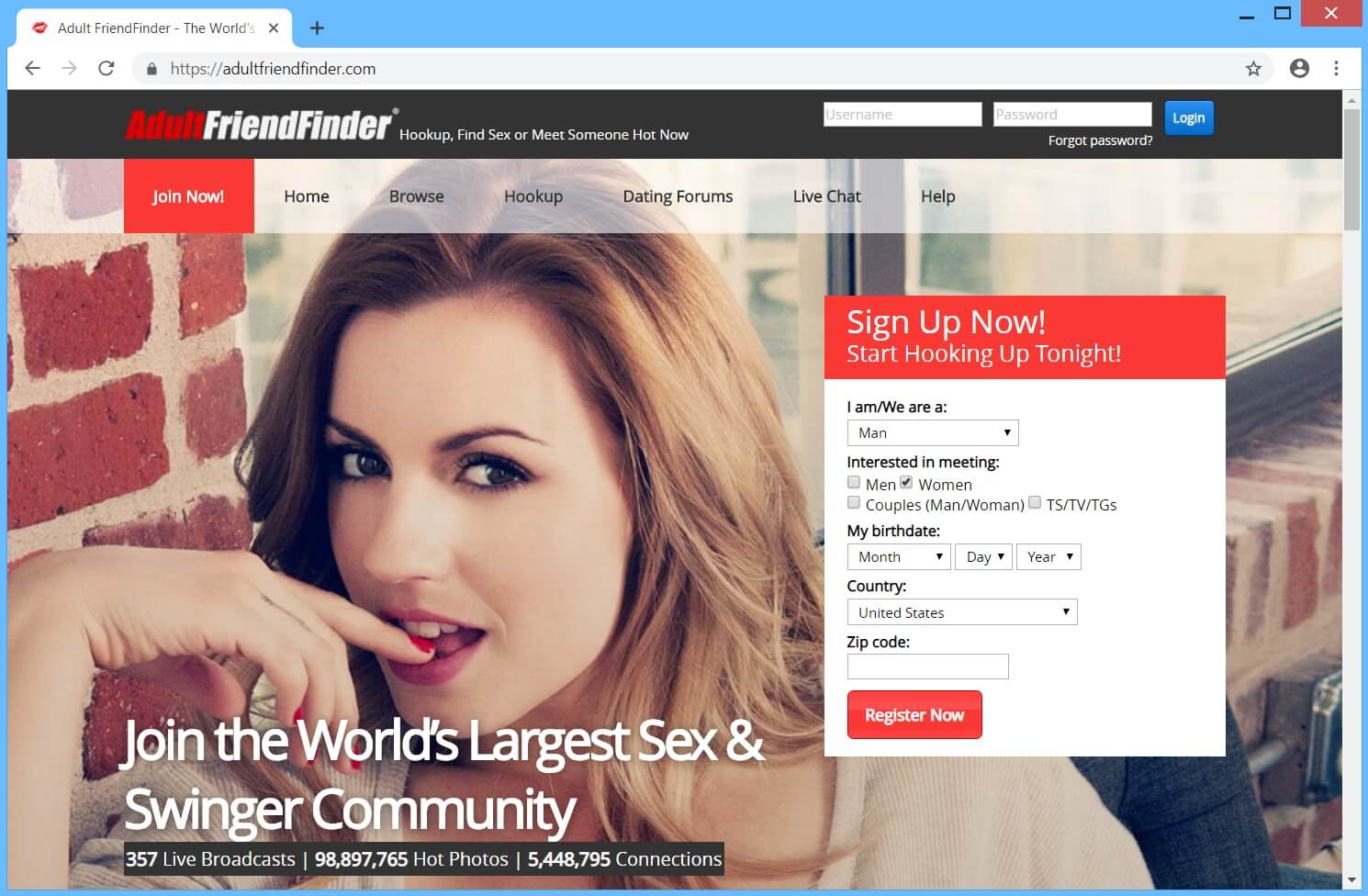

- Sites Faux Copy - copies faux de célèbres sites adultes peuvent être hébergés sur des noms de domaine similaires sondage. L'intention des pirates est de manipuler les visiteurs en les fautes de frappe et de les présenter des copies presque identiques sans soulever l'attention. L'exécution efficace de cette tactique se fait lorsque les pirates copie également sur la mise en page du texte et la conception de

Le Spelevo Exploit Kit pages conçu tentera de livrer les logiciels malveillants via un exploitation de la vulnérabilité dans Internet Explorer et Adobe Flash Player. Contrairement à d'autres menaces similaires cet exploit kit cet outil de piratage informatique particulier disposera également d'un mécanisme de sauvegarde qui échouent être déclenchée si les vulnérabilités sont exploitées sans. L'autre charge utile malveillante qui qui sera envoyé aux criminels sera la Ursnif bancaire cheval de Troie. Les chercheurs en sécurité notent que au lieu de rediriger les victimes post-vers une page d'atterrissage en pirate, ils seront affichés la page principale du moteur de recherche Google après un délai de 10 secondes.

À l'heure actuelle il n'y a pas d'information disponible sur le groupe de piratage. La coutume a créé des sites pour adultes infectés par des logiciels malveillants montre que les pirates sont expérimentés dans la coordination des attaques. Cela signifie que les versions à venir pourraient inclure le code encore plus dangereux.