La última vez que escribimos sobre el malware de limpiaparabrisas fue en diciembre cuando Shamoon regresó a la escena de malware.

Shamoon, a.k.a. Disstrack se detectó inicialmente hace unos cuatro años en los ataques contra Arabia Oil Company Aramco. Su intención era exterminar a miles de ordenadores.

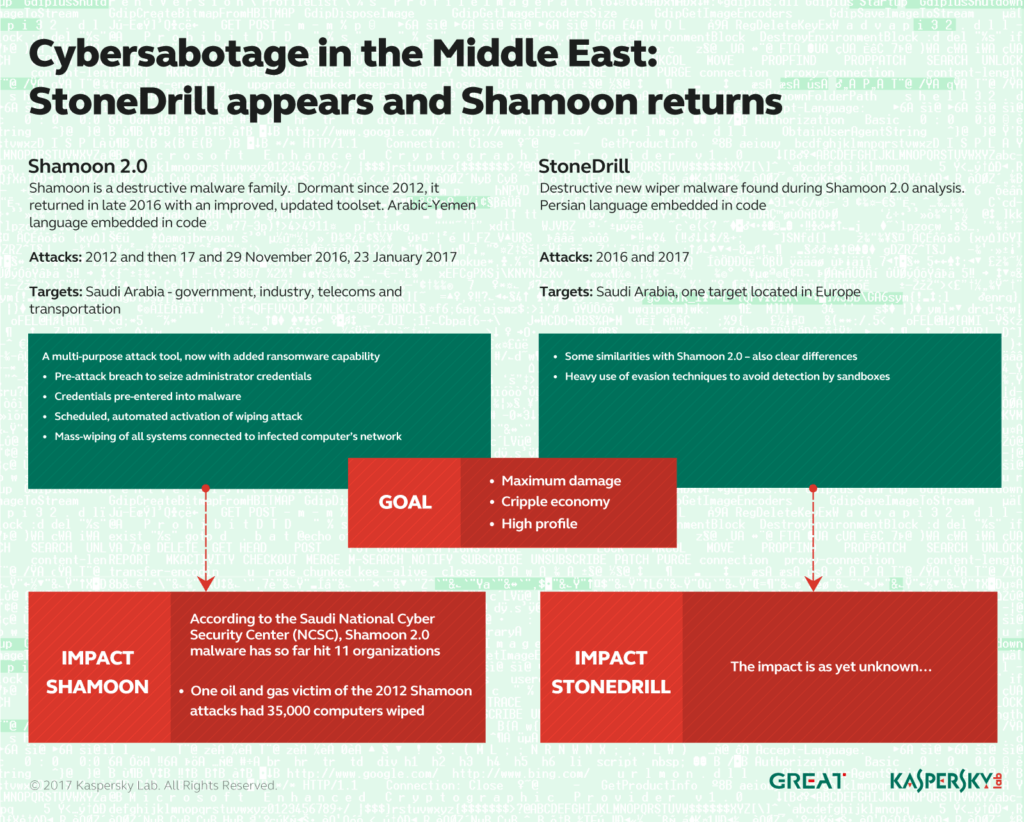

En diciembre 2016, el malware no estaba dirigida a la organización Arabia. Y su agenda no sólo estaba limpiando las máquinas de las empresas, sino también sobrescribir los registros de arranque maestro con la imagen del cadáver de Aylan Kurdi. El ataque tuvo lugar de noviembre 17, una fiesta musulmana. Los atacantes más probable es que eligieron esta fecha para eludir las medidas de seguridad.

Relacionado: La resurrección de Shamoon limpiaparabrisas malware

Ahora, otro software malicioso conocido como limpiador StoneDrill ha sido desenterrada en desastrosas campañas contra las organizaciones de Europa y Oriente Medio. los investigadores de Kaspersky Lab, sin embargo, decir que esta pieza es más sofisticado y destructivo que Shamoon, a pesar de que los dos comparten muchas similitudes. StoneDrill ha sido diseñado para destruir todo en máquinas específicas. Más, es persistente para la detección y erradicación.

Los investigadores encuentran StoneDrill mientras investigaba Shamoon 2.0 ataques

A partir de noviembre 2016, Kaspersky Lab observó una nueva ola de ataques limpiaparabrisas dirigido a múltiples objetivos en el Medio Oriente. El malware utilizado en los nuevos ataques era una variante del gusano infame Shamoon que tenía como objetivo Saudi Aramco y Rasgas de vuelta en 2012.

Shamoon 2.0 ataques comparten muchas similitudes con las campañas anteriores, pero que cuentan con nuevas herramientas y técnicas, investigadores explican. Durante la primera etapa de un ataque, los hackers obtengan credenciales de administrador de la red específica. Entonces, construyen un limpiador a medida que explota las credenciales a extenderse profundamente en el interior de una organización concreta. La etapa final se lleva a cabo en una fecha predefinida cuando el limpiaparabrisas se activa, "haciendo que los equipos infectados completamente inoperable". La etapa final es totalmente automático, y no hay necesidad de comunicación con el servidor de comando y control.

Relacionado: Lo fácil que es para cortar una Organización

Mientras investiga el Shamoon 2.0 ataques, Kaspersky Lab también descubrió un malware de limpiaparabrisas previamente desconocido que parece estar dirigido organizaciones en Arabia Saudí. Estamos llamando a este nuevo limpiador StoneDrill.

Como ya se ha mencionado, StoneDrill comparte algunas similitudes con Shamoon, pero es mejor en la detección de evadir. Además de los presuntos objetivos de Arabia Saudita, otra víctima StoneDrill se observó en la Red de Seguridad Kaspersky (KSN) en Europa, de acuerdo con el equipo de investigación. "Esto nos hace creer que el actor detrás de la amenaza StoneDrill está expandiendo sus operaciones de limpieza por frotamiento de Oriente Medio a Europa", el equipo de Kaspersky concluye.