URLhaus es un proyecto puesto en marcha por la seguridad cibernética de la organización sin ánimo de lucro abuse.ch conocido en Suiza. El proyecto se centra en el intercambio de direcciones URL maliciosas, y que sólo tuvo éxito en tomar casi hasta 100,000 sitios web explotados para la distribución de malware.

La operación de descenso requiere la cooperación de las empresas de alojamiento cuya infraestructura fue utilizado. Sin embargo, esto no es una tarea fácil, ya que la mayoría de las empresas tienden a tomar el tiempo para responder a tales informes.

Más sobre URLhaus y su aceptación de Down Operación

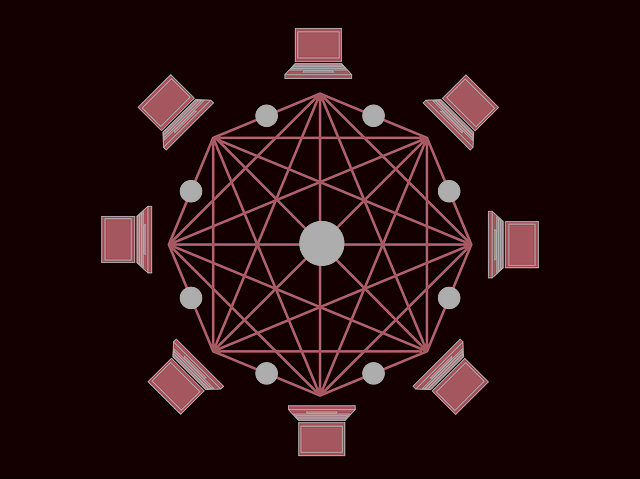

URLhaus se puso en marcha a finales de marzo del año pasado, con la idea de reunir y compartir URL utilizadas para la distribución de malware. El 100,000 sitios de distribución de malware fueron tomadas abajo dentro 10 meses. Tomó 265 los investigadores de seguridad de todo el mundo para identificar y presentar aproximadamente 300 sitios de malware a diario.

De acuerdo con su propia informe sobre el asunto, el proyecto logró “llamar la atención de muchos proveedores de alojamiento, ayudarles a identificar y sitios web comprometidos re-mediatas alojado en su red". los proveedores de alojamiento grandes tienen decenas de miles de clientes, una cantidad significativa de los cuales secuestrado sitios web en su red que están siendo abusados por los ciberdelincuentes para distribuir malware, los investigadores dijeron.

Es de destacar que los proveedores de alojamiento chinos tomaron más tiempo para responder. “Los tres principales redes de alojamiento de malware chinos tienen un tiempo de reacción promedio escritorio abuso de más de un mes,” el informe dice. Más específicamente, ChinaNet, China Unicom y Alibaba dejaron a los sitios web de riesgo funcionando durante más de un mes. La negligencia dejó de responder 500 URL de malware activo y en ejecución, por lo tanto, la propagación de malware.

La respuesta más adecuada vino de capa unificada, un proveedor de alojamiento en los Estados Unidos.

La mayoría de los sitios de malware están relacionados con Emotet

El número medio de sitios de distribución de malware activo que URLhaus cuenta es de entre 4,000 y 5,000 diariamente.

Emotet consigue propaga a través de correo no deseado que llega a los usuarios de la bandeja de entrada casi todos los días, los investigadores observaron.

campañas de spam maliciosos suelen contener un documento de la oficina pícaro con macros, el cual al abrir y permitir automáticamente descarga y ejecuta Emotet desde el sitio web comprometido. Hay una manera para que estas campañas para eludir los filtros de spam, y es volver a dirigir a un sitio web de alojamiento comprometido el documento malintencionado en lugar de adjuntarlo al mensaje de correo electrónico.

Todavía hay un largo camino por recorrer en cuanto a tiempo de respuesta de los escritorios de abuso, dijeron los investigadores en la conclusión, con la esperanza de que los proveedores de alojamiento van a mejorar sus tasas de respuesta y tomar el asunto en serio distribución de malware.