URLhaus er en cybersikkerhed projekt lanceret af den velkendte abuse.ch non-profit organisation i Schweiz. Projektet har fokus på at dele ondsindede URL'er, og det bare lykkedes at tage ned næsten 100,000 hjemmesider udnyttes for malware fordeling.

Take-down funktion kræver samarbejde fra hosting virksomheder, hvis infrastruktur blev anvendt. Men, dette er ikke en let opgave, da de fleste virksomheder har en tendens til at tage sig tid til at reagere på sådanne rapporter.

Mere om URLhaus og sine take-Down Operation

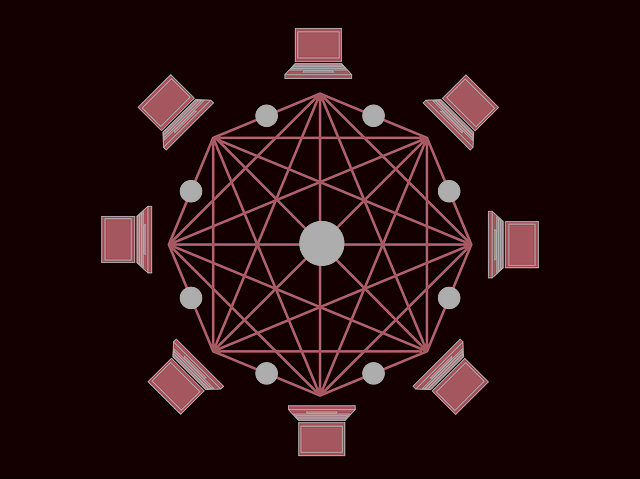

URLhaus blev lanceret i slutningen af marts sidste år, med ideen om at indsamle og dele URL'er anvendes til malware fordeling. Den 100,000 malware distribution websteder blev taget ned inden 10 måneder. Det tog 265 sikkerhed forskere fra hele verden til at identificere og indsende ca. 300 malware sites på daglig basis.

Ifølge deres egen rapport om sagen, projektet formået at ”få opmærksomhed mange hosting-udbydere, hjælpe dem med at identificere og re-middelbare kompromitteret hjemmesider hostet i deres netværk". Store hosting udbydere har titusindvis af kunder, en betydelig mængde af hvilke kapret hjemmesider i deres netværk, som er ved at blive misbrugt af cyberkriminelle til at distribuere malware, forskerne sagde.

Det er bemærkelsesværdigt, at kinesiske hosting-udbydere tog den længste til at reagere. “De tre bedste kinesisk malware hosting netværk har en gennemsnitlig misbrug skrivebord reaktionstid på mere end en måned,” hedder det i rapporten. Mere specifikt, Chinanet, China Unicom og Alibaba forlod den kompromitterede hjemmesider kørt i mere end en måned. Den uagtsomhed at reagere venstre 500 malware URL'er aktiv og kører, dermed spreder malware.

Den mest passende svar kom fra Unified Layer, en udbyder i USA.

De fleste Malware steder er relateret til Emotet

Det gennemsnitlige antal aktive malware distribution websteder, der URLhaus tæller er mellem 4,000 og 5,000 på daglig basis.

Emotet bliver formeret via spam, der rammer brugerne indbakke næsten hver dag, forskerne bemærkede.

Ondsindede spam-kampagner indeholder normalt en slyngelstat kontor dokument med makroer, som ved åbning og muliggør automatisk downloader og eksekverer Emotet fra den kompromitterede hjemmeside. Der er en måde for disse kampagner at omgå spamfiltre, og det er at omdirigere til en kompromitteret website hosting ondsindet dokument i stedet vedhæfte det til e-mailen.

Der er stadig en lang vej at gå med hensyn til responstid på misbrug skriveborde, forskerne sagde i konklusion, håber, at hosting-udbydere vil forbedre deres responsrater og tage malware fordeling sagen alvorligt.