Dieser Artikel wurde um zu erklären, die Sie erstellt, was das ist Apple ID Phishing Scam und wie man sie so gut wie alle potenziell unerwünschte Programme entfernen durch sie geliefert.

Dieser Artikel wurde um zu erklären, die Sie erstellt, was das ist Apple ID Phishing Scam und wie man sie so gut wie alle potenziell unerwünschte Programme entfernen durch sie geliefert.

Die Apple ID Phishing Scam ist eine beliebte Malware-Taktik, die sich mit Viren zu infizieren oder die Offenlegung ihrer Kennwörter Apple-Nutzer zu manipulieren versucht. Im Moment haben wir Informationen nicht über die Täter dahinter. Unsere Artikel gibt eine ausführliche Erklärung, wie es propagiert und wie Opfer versuchen kann, aktive Infektion zu entfernen.

Threat Zusammenfassung

| Name | Apple ID Phishing Scam |

| Art | Phishing E-Mail-Betrug |

| kurze Beschreibung | Die Apple ID Phishing Scam ist ein aktuelles Beispiel für den Betrug Taktik, die die Ziele in Interaktion mit einem Betrug Website erpresst. |

| Symptome | Die Opfer werden E-Mails erhalten, die Phishing-Anweisungen enthalten. |

| Verteilungsmethode | Phishing-E-Mails. |

| Detection Tool |

Überprüfen Sie, ob Ihr System von Malware betroffen ist

Herunterladen

Malware Removal Tool

|

Benutzererfahrung | Abonnieren Sie unseren Forum Apple ID Phishing Scam zu Besprechen. |

Apple ID Phishing Scam — Update April 2020

Im April 2020 Phishing-Angriffe mit der Social-Engineering-Strategie, sich als Apple ID-Nachrichten auszugeben, werden fortgesetzt. Eine unbekannte Hacking-Gruppe steckt hinter den Angriffen. Es wird über verbreitet E-Mail-Nachrichten die in bulk geschickt. Infizierte Computer und Webmail-Server senden Benachrichtigungen, die die Empfänger dazu bringen, zu glauben, dass ihre Konten von Apple gesperrt wurden. Die Benutzer werden auf eine von Hackern kontrollierte Seite weitergeleitet, In den meisten Fällen sind die Adressen als Phishing-Anmeldeseiten konfiguriert. Das Hauptziel der Hacker ist es, die Anmeldeinformationen der Opfer zu entführen.

Apple ID Phishing Scam - Verteilung Ways

Die Apple ID Phishing-Betrug wird mit verschiedenen Methoden verteilt. Die wichtigste davon ist die Schaffung von Websites, die einen ähnlichen Namen zu Apple und ihre Dienste gemeinsam nutzen. Sie werden verschiedene Methoden verwendet mit:

- Soziale Netzwerk Links - Durch die Verwendung von gefälschten oder Hacker-made-Profile auf beliebten sozialen Netzwerken (Facebook, Zwitschern, Instagram und etc.) die Apple ID Phishing gefördert werden. Normalerweise werden verkürzt Links verwendet, um die Hauptseite verlinken.

- E-Mail-Nachrichten - Bulk-E-Mails Links auf die Apple ID Phishing Seite enthalten, können in beiden personalisierten und nicht-personalisierte Formulare an die Benutzer gesendet werden. Die böswilligen Akteure können das gleiche Design-Layout verwenden, Körper Inhalte und Elemente als echte Apple-E-Mails.

- Ähnliche Sounding Namen - Die Phishing Apple ID Betrug kann auf verschiedene Standorte verteilt werden, die alle eine ähnlich klingende Domain-Namen von Apple haben.

Beachten Sie, dass die Apple-Phishing-ID Zielseite kann auch durch Software und Dateien angezeigt werden. Ein herausragendes Beispiel ist die modifizierte Software-Installer - die Verbrecher nehmen die Setup-Dateien von populären Software und fügen Sie den Code denen, die Phishing-Seite zeigt. Die andere Art ist die Schaffung von infizierte Dokumente das kann von jedem gängigen Typ sein: Rich-Text-Dokumente, Präsentationen, Datenbanken und Tabellen. Wenn sie eine Aufforderung erscheint die Benutzer zu fragen geöffnet werden, um die integrierte in Skripten zu ermöglichen. Wenn dies geschehen ist werden die Links in einem Browser-Fenster geöffnet werden oder direkt als ein eingebettetes Objekt.

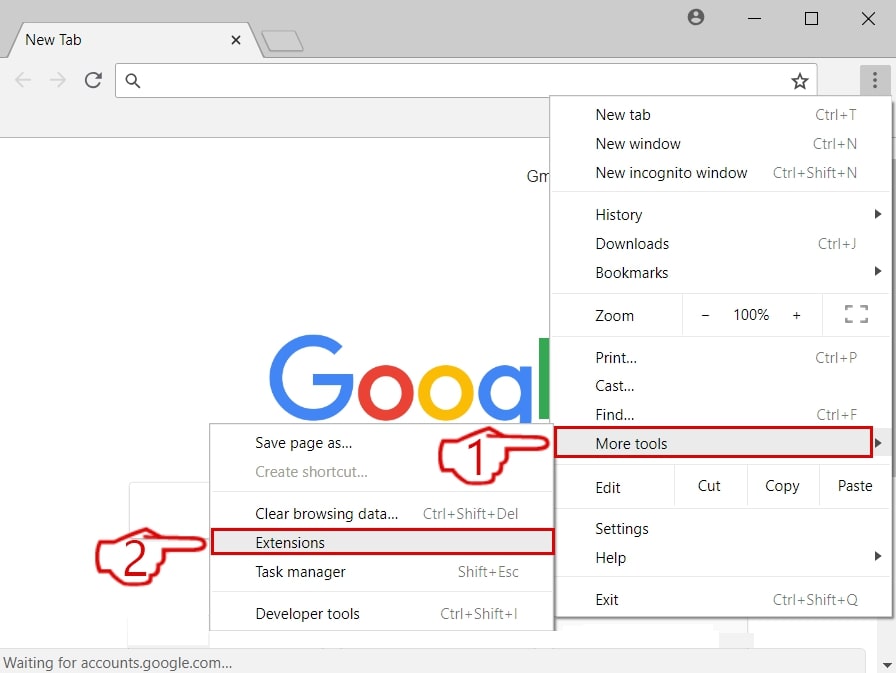

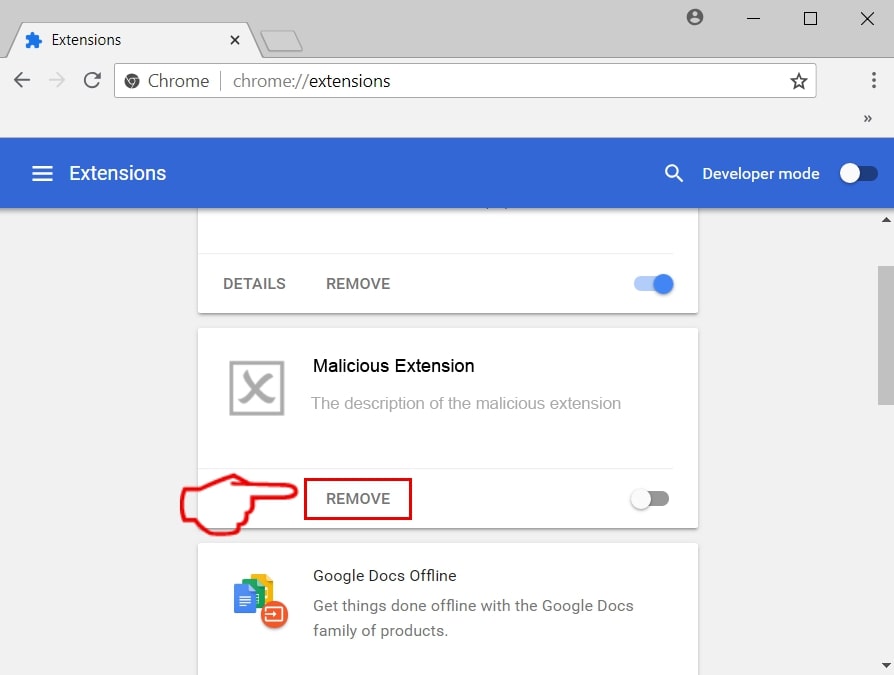

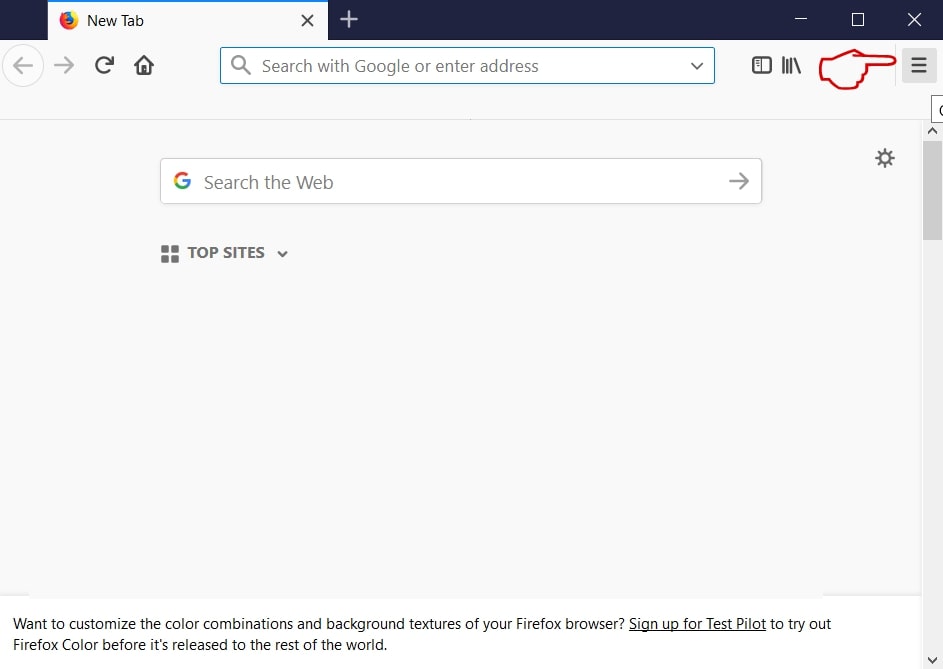

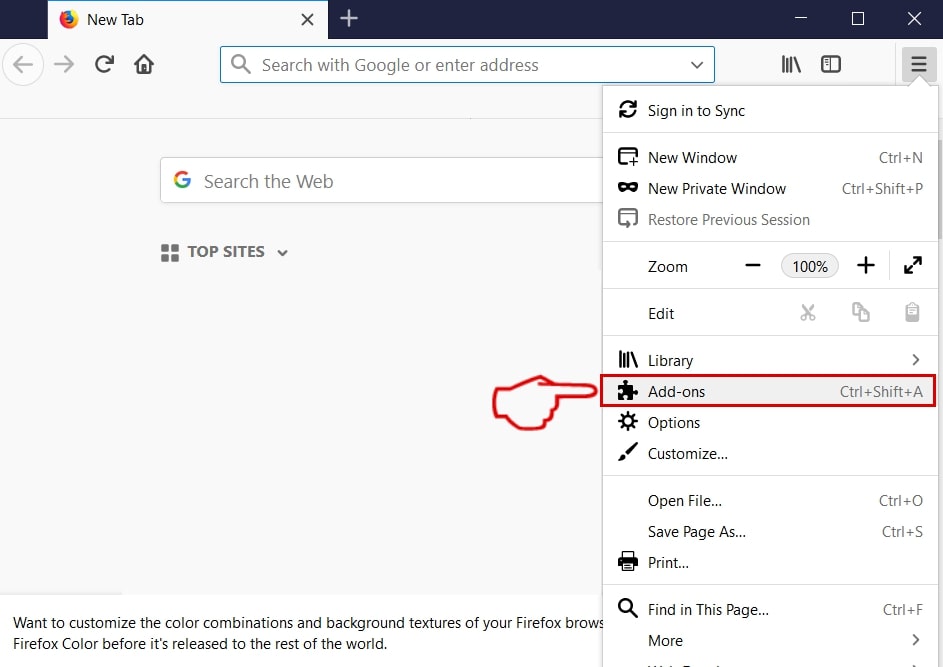

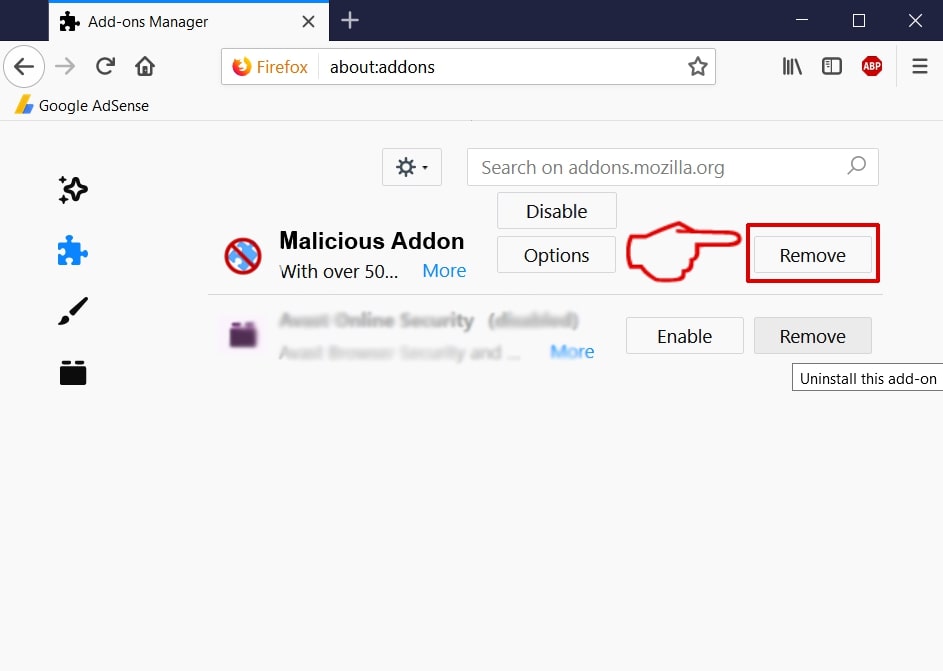

In einigen Fällen kann der Hacker auch Gebrauch machen Malware-Browser-Erweiterungen, alternativ bekannt als Entführer. Die Kriminellen machen sie kompatibel mit den meisten gängigen Web-Browsern, um die Zahl der Opfer Benutzer zu erhöhen. Sie werden häufig auf den offiziellen Hacker-Repositorys hochgeladen mit gefälschten oder gestohlenen User-Bewertungen und Entwickler-Anmeldeinformationen. Die hochgeladenen Stämme sind mit Beschreibungen, die die Optimierung des Browser oder die Erweiterung mit neuen Funktionen versprechen. Wenn die Benutzer installieren sie dann das typische Entführer Verhalten wird beobachtet,. Direkte Auswirkungen sind die Manipulationen des Web-Browser in direkt die Benutzern des Apple ID Phishing Seite umleitet. Dies wird durch eine Änderung der Standardwerte getan - Homepage, neue Registerkarten Seite und Suchmaschine.

Apple ID Phishing Scam - In-Depth Übersicht

Wenn die Phishing-Betrug Apple ID Seite für die Nutzer wird die Basisansicht angezeigt wird, zeigt eine Loginseite dass verwendet das Design-Layout und Elemente der realen Apple-Website. Der Hacker manipuliert, um die Benutzer zu glauben, dass eine Website, die die Gesellschaft zugegriffen wird. Scams wie diese verfügen über mehrere verschiedene Elemente, eine der wichtigsten davon ist die Tatsache, dass viele Kopien der Seite erstellt werden können. Sie können auf den Servern auf der ganzen Welt gehostet werden - nicht alle von ihnen werden auf den gleichen Domains bedient werden. Von einem Administrator Sicht ergibt sich der Hacker eine größere Flexibilität, da sie leicht Tausende von ihnen in kurzer Zeit bereitstellen können. Zu zwingen, weiter die Nutzer zu denken, dass sie echte Apple-Seiten zugreifen können sie verwenden, enthalten Sicherheitszertifikate und Cross-Site-Verknüpfung.

Das Hauptziel der Seite ist es, die Nutzer dazu zu bringen, ihre Kontoinformationen auf der Website enthüllt. Sie werden automatisch auf den böswilligen Betreiber der Apple ID Phishing-Website übertragen werden, sobald sie eingegeben werden. Allerdings gibt es andere schädliche Aktionen, die ausgeführt werden können,. Alle von ihnen sind in irgendeiner Weise auf die Website Interaktion verbunden oder ein anderes.

die Websites besucht, kann auf die Installation von Blei Tracking-Cookies und Datenerfassungsmodule. Sie werden automatisch Daten kapern sowohl von den Web-Browser und die infizierten Geräte. Es gibt zwei Hauptkategorien von Daten, die unterschieden werden können:

- anonyme Statistiken - Die Cookies werden in der Lage sein zu verfolgen, wie die Benutzer mit verschiedenen Web-Elementen interagieren.

- Private Daten - Die Datenerfassung von Informationen, die direkt die Identität der Opfer aussetzen kann.

Durch die verschiedenen Skripte können die Maschinen infiziert werden kommen mit Kryptowährung Bergleute auch. Sie stellen Anwendungen, die Nutzung der verfügbaren Systemressourcen zu laufen, um komplexe mathematische Berechnungen. Wenn die erfolgreichen Aufgaben an die entsprechenden Server werden die Hacker berichtet Betreiber profitieren in Form von Kryptowährung erhalten. Eine weitere Folge ist die Lieferung von aufdringlicher Werbung - sie können Umleitungen auf andere Malware-Sites oder gegenwärtigen Verbindungen zu gesponserten Inhalt verursachen. In den meisten Fällen können alle gängigen Mechanismen verwendet werden: Pop-ups, Banner, in-line Verbindungen und usw..

Wenn überhaupt Datei-Downloads dann praktisch alle Arten von bösartigen Payloads können angeboten werden angeboten. Die Dateien selbst werden wahrscheinlich mit Apple bezogenen Dienstleistungen umbenannt werden, Produkte und Software. Beachten Sie, dass unter den am häufigsten verwendeten Zeichenketten verwendet, um solche Nutzlasten umbenennen enthalten “aktualisieren” und “Handbuch”. Häufige Infektionen gehören die folgenden:

- Direkt Virus Downloads - Virus-Dateien über alle gängigen Typen können geliefert werden: Ransomware, Trojaner, Bergleute und etc.

- Dokumente mit Malware Scripts - Die Phishing-Seite Apple ID können auch Malware über Dokumente verteilen. Die Anwender werden feststellen, dass verschiedene Dateien aller gängigen Typen finden die bösartige Skripte enthalten: Rich-Text-Dokumente, Tabellen, Präsentationen und Datenbanken. Jedes Mal, wenn sie von den Opfern eine Aufforderung geöffnet werden, erscheint für den Benutzer fragen, die integrierten Makros zu aktivieren. Wenn dies die Skripte durchgeführt wird, wird ein voreingestelltes Virus aus dem Internet herunterladen und auf dem lokalen Computer starten.

- Bösartige Setup-Dateien - Die Kriminellen können auch Nachahmer bösartige Installateure von populären Software erstellen. Die gängigste Methode ist die reale Datei aus der offiziellen Anbieter-Website zu nehmen und die notwendigen Skripte sie hinzufügen. Der Grund, warum dieser Ansatz besonders beliebt ist, dass es zielt auf Anwendungen, die häufig verwendet werden,: Kreativität Suiten, Systemprogramme und Produktivitäts-Apps.

In einigen Fällen Betrügereien wie diese kann verwendet werden, zu verbreiten Trojaner-Viren. Sie stellen Malware fortgeschritten, dass ein Client-Dienst zu einem Hacker-kontrollierten Server einrichten. Die Verbindung hergestellt wird, sowohl sicher als auch konstant so dass der Hacker Steuerung der Maschinen zu einem gegebenen Zeitpunkt zu überholen. Dazu gehört auch die Abfrage von Benutzerdaten, Spionage in Echtzeit und den Einsatz von anderen Viren nach Belieben. Durch sie kann der Hacker rekrutiert auch die Maschinen Botnet-Netzwerke die besonders nützlich für verteilte Angriffe gegen vorgewählte Ziele der Organisation.

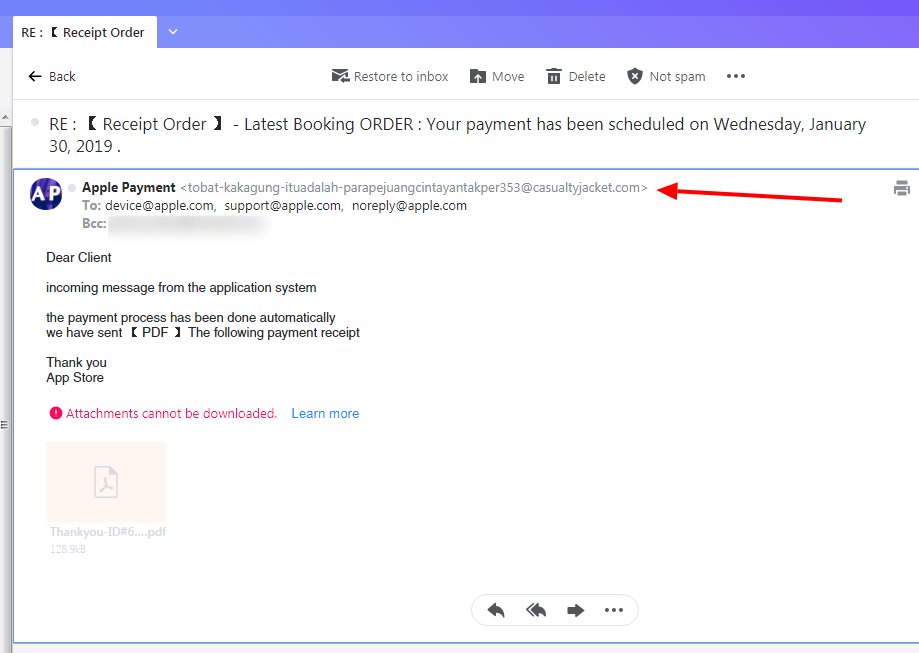

Apple ID Phishing Scam Beispiel - Quittung Bestellung per E-Mail

Eine Welle von Phishing-Apple-ID-Betrug wird gegen Endanwendern koordiniert mit der Betreffzeile “Empfang Bestellung” gefolgt von Informationen zu einem Buchungsauftrag mit der Firma. Diese Taktik versucht, sie zu verwirren denkt, dass eine geleistete Zahlung für die Apple-Dienste verarbeitet worden ist und dass Informationen über die Transaktion ist in dem beigefügten Zahlungseingang verfügbar. Die Nachrichten werden PDF-Dateianlagen haben, die in ihren Makros Virencode enthalten oder sind direkte Proben. Wenn die Datei gestartet wird es höchstwahrscheinlich zu einer gefährlichen Infektion.

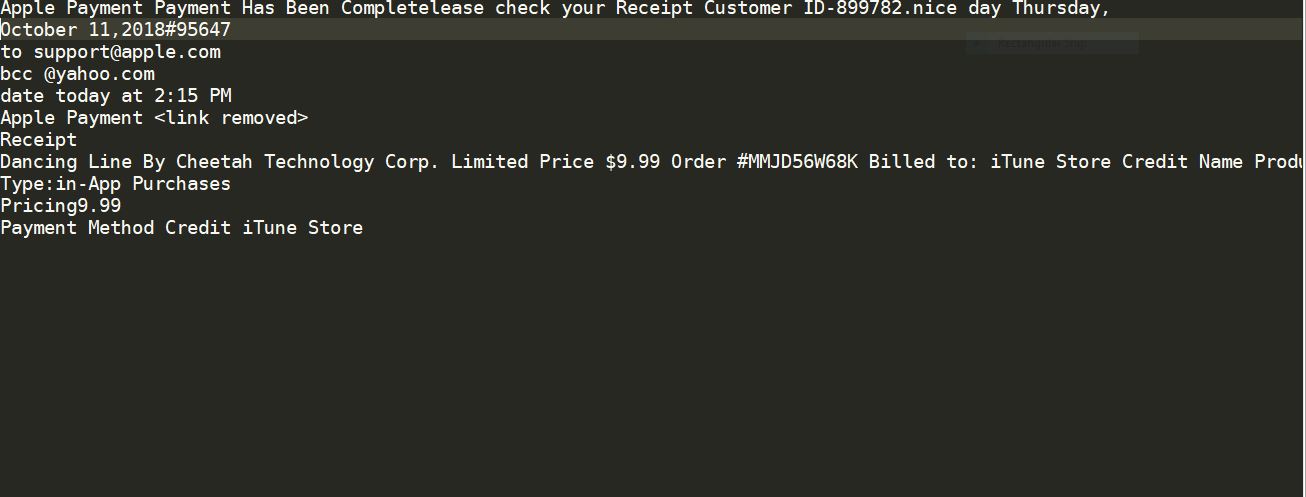

Apple ID Phishing Scam Beispiel - Apple-Zahlung hat die komplette gewesen

Sicherheitswarnungen zeigen einen neuen Phishing-Betrug, den Einsatz von schädliche Webseite und soziale Netzwerk-Nachrichten als Leitmedium. Wir erhielten ein E-Mail-basierte Probe gerichtet wird aussehen, wie es von Apple geschickt wurde. Die Nachrichteninhalte werden Elemente enthalten, die für reale Daten verwechselt werden können:

- Kundennummer

- Datum

- Belegdetails

Die Nachrichten Bewegungen zu den Zielen, die eine Zahlung über Apple gemacht wurden zitiert zufällig generierte Felder wie Kunden- und Auftragsnummer und das Datum der Fertigstellung. Diese Art von Betrug ist sehr effektiv gilt als Apple-Zahlungen weit verbreitet in einigen Bereichen eingesetzt werden, und die Benutzer möglicherweise nicht bewusst sein, dass dies ein Betrug Benachrichtigung. Die E-Mail kann Links zu verschiedenen Enden Seiten einfügen. Einige der möglichen, gehören die folgenden:

- Gefälschte Login-Seiten - Die Opfer können auf gefälschte Apple-Login-Seiten weitergeleitet werden, wo die Opfer werden gebeten, in ihren Apple-ID-Anmeldeinformationen eingeben. Die Seiten können so gestaltet werden, ebenso wie die echten aussehen und der einzige Unterschied kann der Domain-Name oder Sicherheitszertifikat sein. Sobald die Informationen die Hacker-Betreiber eingegeben werden über die Konten übernehmen können. Dies macht es möglich, sowohl finanziellen Missbrauch und Identitätsdiebstahl führen.

- Virus Downloads - Die andere mögliche Ende Ziel ist es, eine böswillige Nutzlast über einen der Links in den E-Mails gefunden zu liefern. Es können alle gängigen Virustypen sein: Minenarbeiter, Trojaner, Ransomware und etc.

- Werbung - Das andere mögliche Ergebnis ist es, die Ziele auf eine Seite mit aufdringlichen Anzeigen zu lenken. Für jeden Klick einen Gewinn von mehreren Cent wird für die Betreiber vorgenommen werden. Größere Kampagnen können eine gute Einnahmequelle für die kriminelle kollektive lenk solcher Angriffe erzeugen.

Ein Beispiel Nachricht liest die folgende:

Apple-Zahlung wird, um Ihre Quittung Kunden-ID-899782.nice Tag Donnerstag Complete überprüfen, Oktober 11,2018#95647

zu support@apple.com

bcc @ yahoo.com

Datum heute 2:15 PM

Apple-Zahlung Receipt

Dancing Line By Cheetah Technology Corp. Limited Price $9.99 Order #MMJD56W68K Billed to: iTune Store Credit Name Products: Large Coin Box

Type:in-App Purchases

Pricing9.99

Payment Method Credit iTune Store

Apple ID Phishing Scam Beispiel - Überprüfen Sie bitte Ihre Letzte Aktivitäten 14425 E-Mail-Nachrichten

Eine neue Welle von Phishing-E-Mail-Nachrichten wurde von den Forschern entdeckt. Nach den vorliegenden Berichten ist die neueste Angriff Kampagne gegen Nutzer auf globale Ebene ins Leben gerufen. In an Apple eine Kontaktadresse gehört, wurde spoofed (support.apple.com) und die Betreffzeile liest allgemeine Titel wie diese: [Erinnerung] Bitte überprüfen Sie Ihre Letzten Aktivitäten 14425 wobei die Anzahl kann auf einem gelegentlichen geändert werden. Keine Körper Inhalte zur Verfügung steht und die Benutzer nur eine angehängte PDF-Datei. Sie können in einem Klick darauf werden dazu verleitet, was zu einer Malware-Infektion führen.

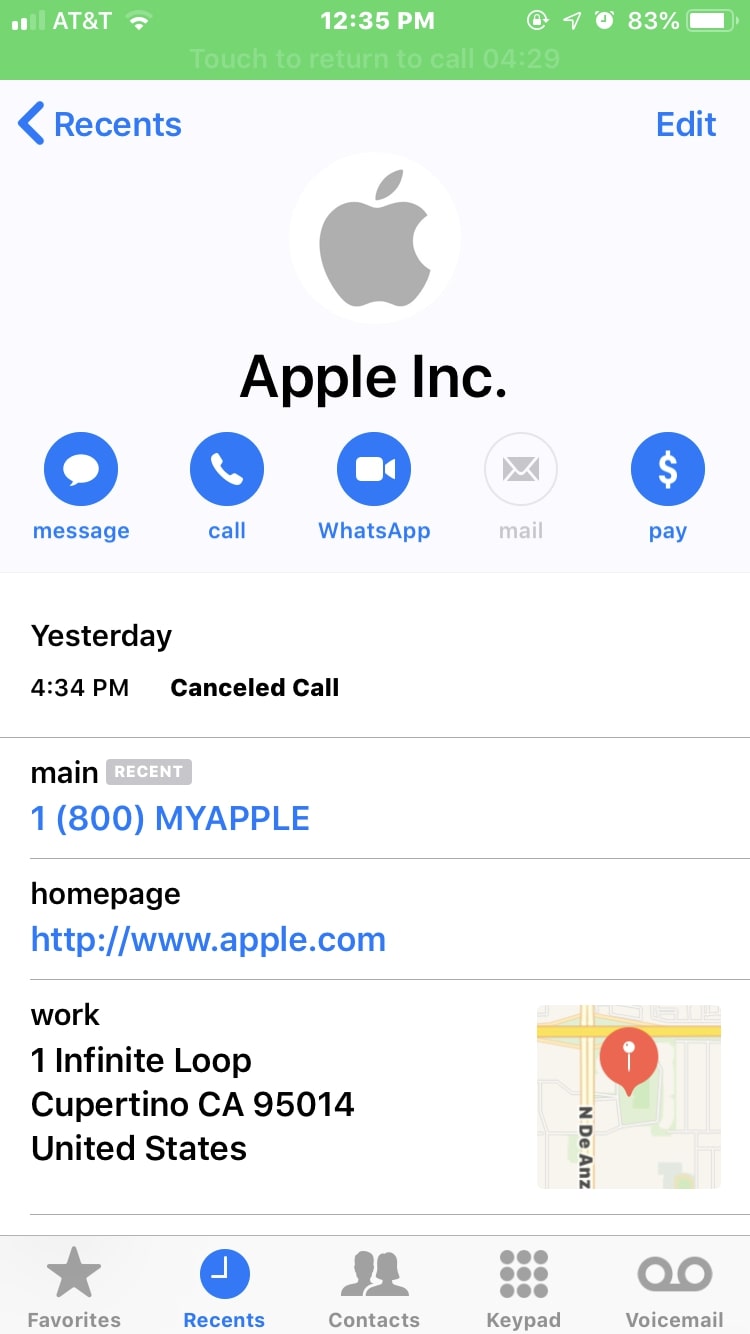

Apple-Telefon Phishing Scams

Eine neue Welle von Phishing-Betrug wurde Anfang Januar entdeckt 2019 Verwendung Anrufe. Die Hacker werden Anrufe an die beabsichtigten Ziele mit gefälschten Unternehmen Elemente automatisieren: Logo, Adresse und Telefonnummer in Echt. Die angegebene Trigger-Nachricht an die Opfer geliefert ist, dass eine Datenschutzverletzung aufgetreten ist.

Wenn die Ziele die Zahl ein Mann mit indischem Akzente nennen das Telefon abholen und sie davon überzeugen, zu denken, dass sie die legitimen Apple Support-Linie genannt haben. Wenn die Benutzer für den Betrug Anruf fallen dann ihre persönlichen Daten werden gesammelt, sowie Apple-Kontodaten. Sie können in der Zahlung eines geführt werden “Sicherheitsgebühr”.

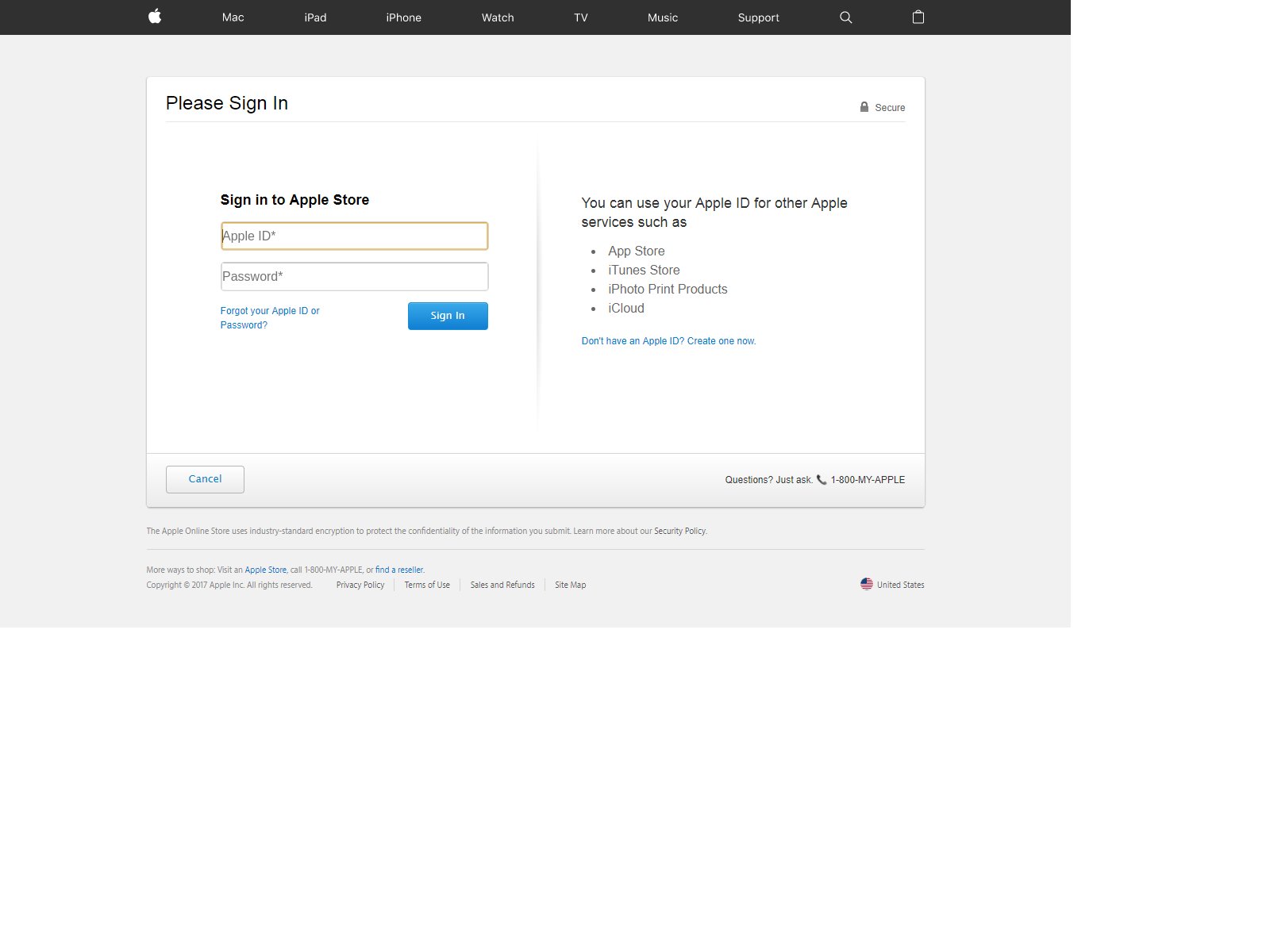

Apple ID Phishing Scam Beispiel - Apple Store Anmelden

Dies ist eine weitere Zielseite Phishing-Betrug, die die Ziele zu zwingen versucht, in ihre Kontodaten enthüllt. Die Seite kopiert Apples Design und wird wahrscheinlich auf mehreren Domains gehostet werden, die einen fast identischen Namen an Apple oder einem seiner Produkte tragen. Dies wird absichtlich gemacht, um die Benutzer in sie zu navigieren, wenn sie aus Versehen die legitime Adresse vertippt.

Während eine Login-Seite mit Links zu echten Apple-Seiten präsentiert ist ein klassischer Ansatz, es gibt viele Möglichkeiten, durch die es verbreiten. In Abhängigkeit von den tatsächlichen Möglichkeiten der Verbreitung der Ergebnisse variieren. Wenn mehrere Methoden auf einmal verwendet werden, dann wird es eine sehr hohe Anzahl von potentiellen Opfern sein. Diese Apple ID Betrug Zielseite ist sehr wahrscheinlich über verkürzte Links zu finden, die über E-Mails und Social Network-Profile gesendet werden (beide Beiträge und direkte Nachrichten). Der Hacker kann ganze Datenbanken von Basisinformationen abrufen und den Ausbruch starten.

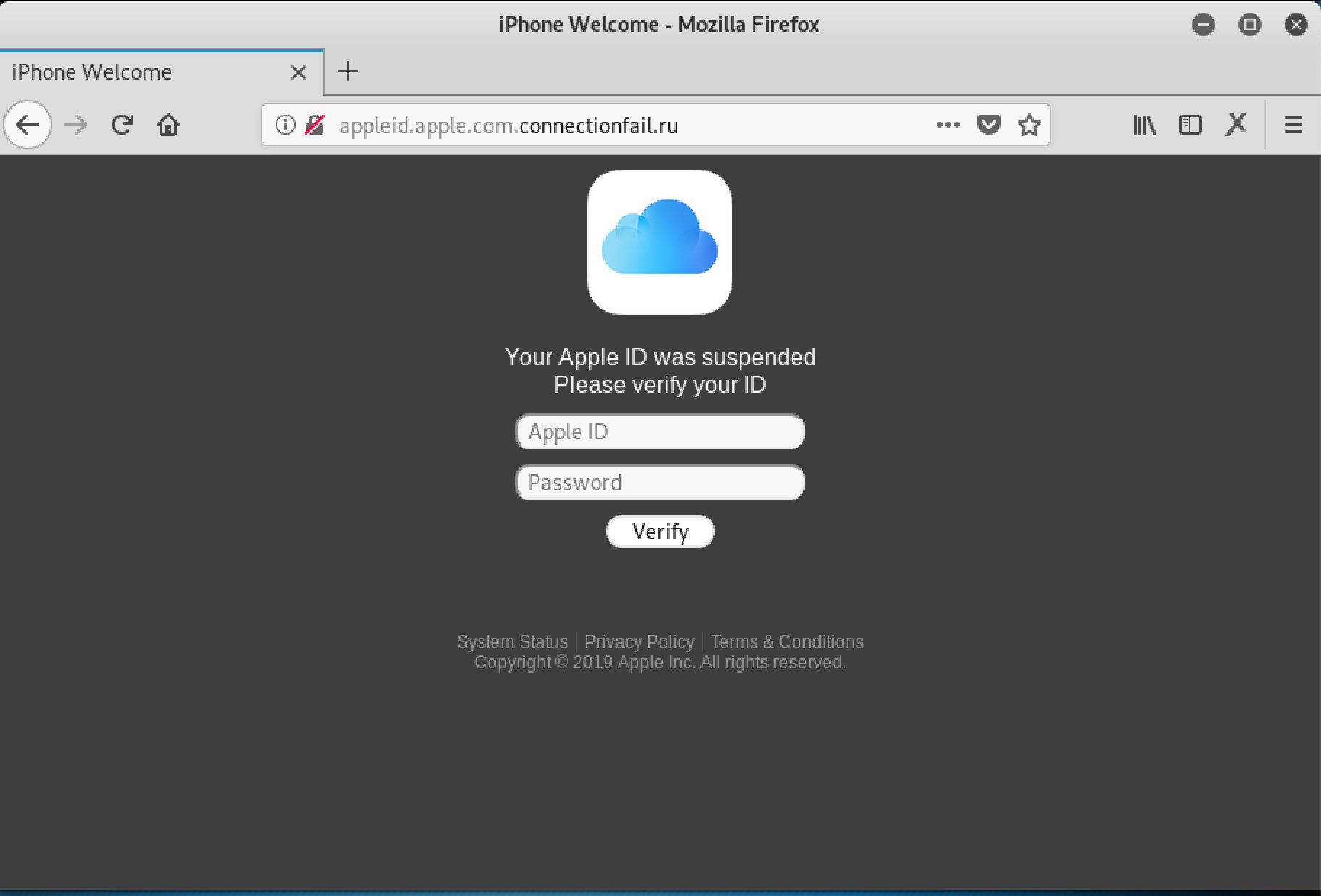

Apple ID Phishing Scam Beispiel - Abgehängte Apple ID

Eine neue Masche zu den anderen Apple-Phishing-Kampagnen im Zusammenhang wurde festgestellt. Es wird als eine Zielseite verteilt, die die Opfer fordern in ihren Apple-ID Daten eingeben. Es gibt verschiedene Formen der möglichen Quelle aber wir gehen davon aus, dass E-Mail-Nachrichten und Nutzlastträger sind die wahrscheinlichsten Agenten Lieferung.

Die Zielseite wird nicht ein Sicherheitszertifikat zu Apple und Benutzern ausgegeben werden feststellen, dass einige der Links nicht auf die Apple-Website führen. Beachten Sie, dass die Landung Seiten wie diese sind auch Kurz verknüpft und hochgeladen zu Social-Media-Profilen, die entweder gestohlen oder gehackt. Die Benutzerkonten werden entweder gehackt oder gestohlen.

Apple ID Phishing Scam Beispiel - Spielkonto Warnung

Der Hacker wird eine gefälschte Meldung Nachricht auszusenden, die in eine Art und Weise erstellt, die Apple Support ähnelt. Sein Körper Inhalte werden die Empfänger überzeugen, zu glauben, dass ihre Apple-Konto aufgrund falscher Anmeldeversuche gesperrt ist. Um die Sperre aufzuheben, sie werden sie zu einem umgeleitet gefälschte Login-Seite Welche wird die E-Mail-Adresse und Passwort-Kombination anfordern. Wenn sie die Anmeldeinformationen eingegeben werden, werden sofort an den Hacker Betreiber des Betrugs übertragen werden, und sie werden über ihn Opfer Konten nehmen.

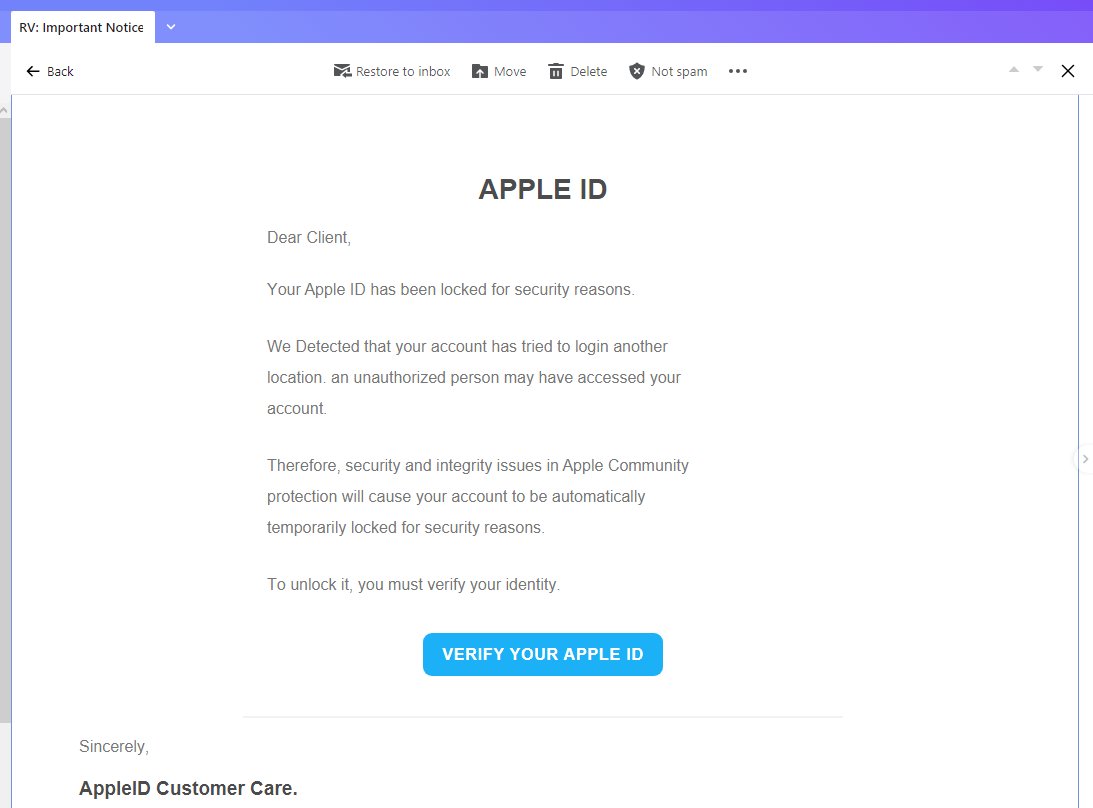

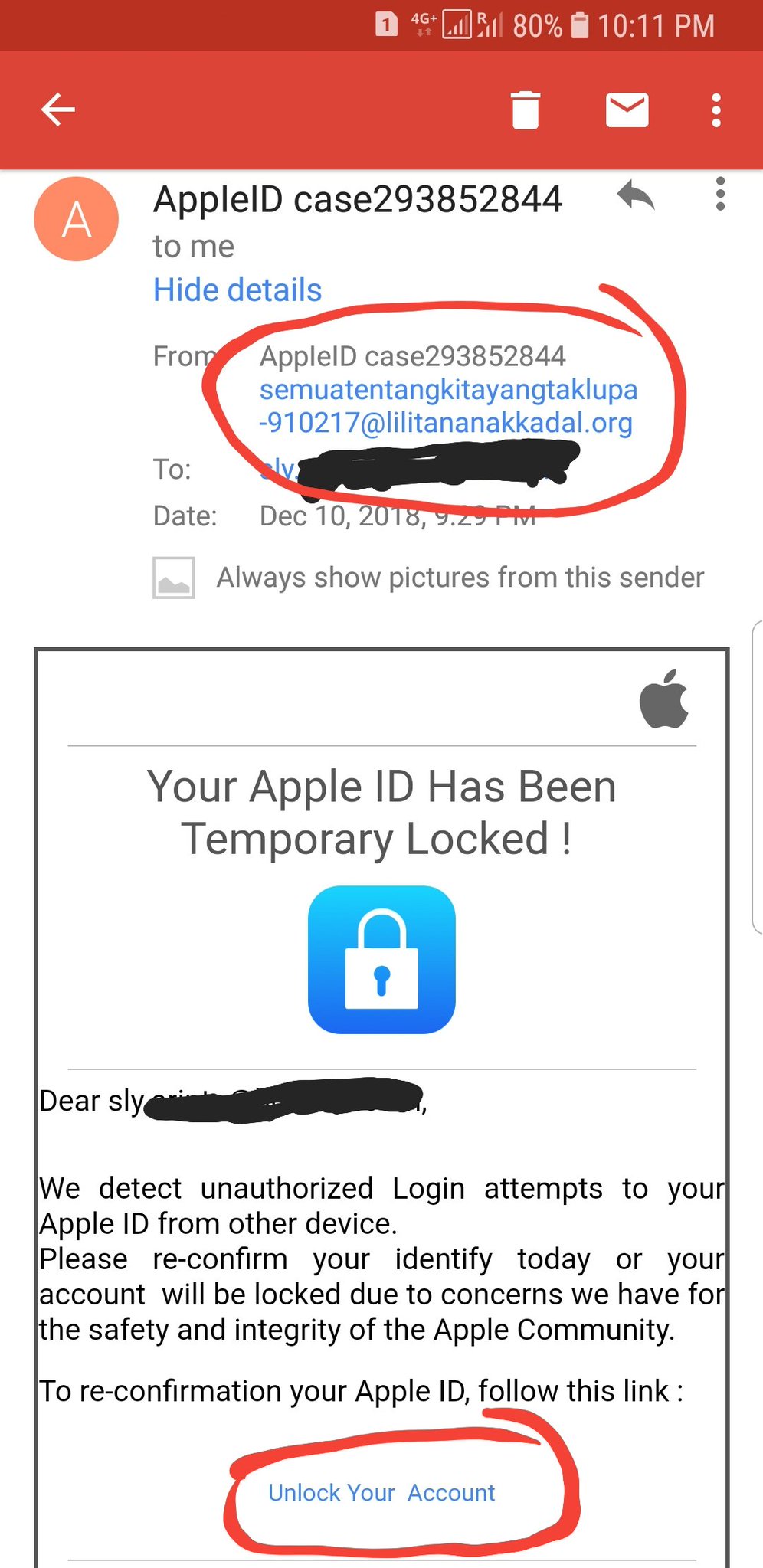

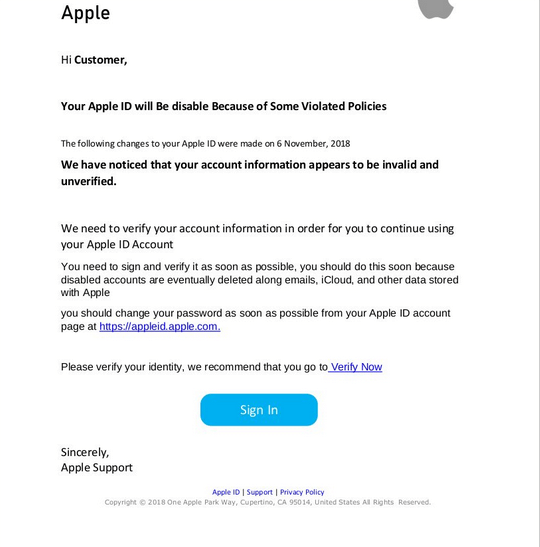

Apple ID Phishing Scam Beispiel - Ihr Apple-ID wird Temporary Gesperrt

Ein weiterer Apple ID Betrug, der identifiziert wurde, ist eine E-Mail-Phishing-Taktik, die den Empfänger zu denken, dass ihr Apple ID manipuliert wird gesperrt. Wie die anderen Beispiele verwendet sie vertraut Apple wie Styling und stellt einen Link zu “entsperren” die genannten Konten. Wenn auf sie zugegriffen wird, wird es auf die gleiche Phishing Zielseite führen. Der Anwender wird für ihre E-Mail aufgefordert werden,, Benutzername und Passwort oder jede andere Kombination von Anmeldeinformationen, um “überprüfen” ihre Informationen. Beachten Sie, dass einige Apple-ID-Betrug auch für andere Informationen fragen - geheime Fragen und Antworten Kombinationen oder Geburtsdaten.

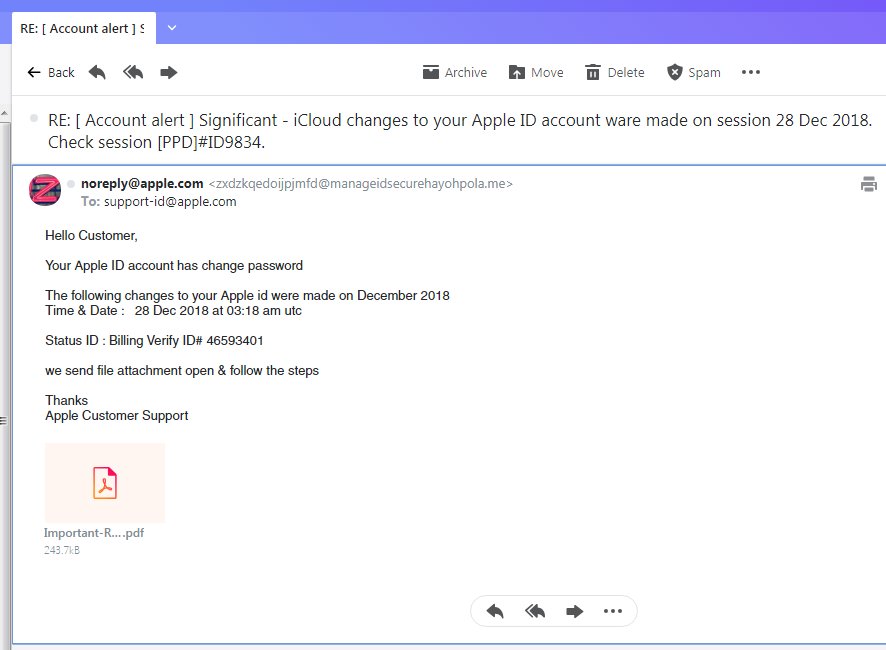

Apple ID Phishing Scam Beispiel - Apple ID geändertes Passwort

Dies ist ein aktuelles Beispiel für einen Apple-ID Phishing-Betrug, die den Empfänger zu denken nötigen, dass sie eine berechtigte Apple-Sicherheitswarnung erhalten haben. Die E-Mail-Nachricht wird gelesen, dass das Konto des Benutzers ihr Passwort geändert hatte. Im Anschluss an diese Aktion ein Bericht erstellt wurde, die als PDF-Datei angehängt ist. Dies ist ein klassischer Fall einer Regelung Nutzlast Lieferung. Sobald die Datei ein Virus Lieferung geöffnet wird gestartet. Es kann entweder sofort erfolgen oder wenn die Benutzer wählen, um die integrierten in Skripten aktivieren.

Was ist besonders besorgniserregend zu diesem speziellen Szenario ist, dass die Nachricht von Uhrzeit und Datum des vorgesetzt Vorfalls zitieren wird, zusammen mit einem ID-Ticketing Status, kann sehr überzeugend zu vielen Apple-Nutzer erscheinen. Die Nachricht wird ein prallte Senderfeld verfügt in der Domäne Apple.com kommen. Der nicht-personalisierte Ansatz kann den Ansatz ähnlich fühlt Apple mit seinen eigenen legitimen Nachricht Mitteilungen hat.

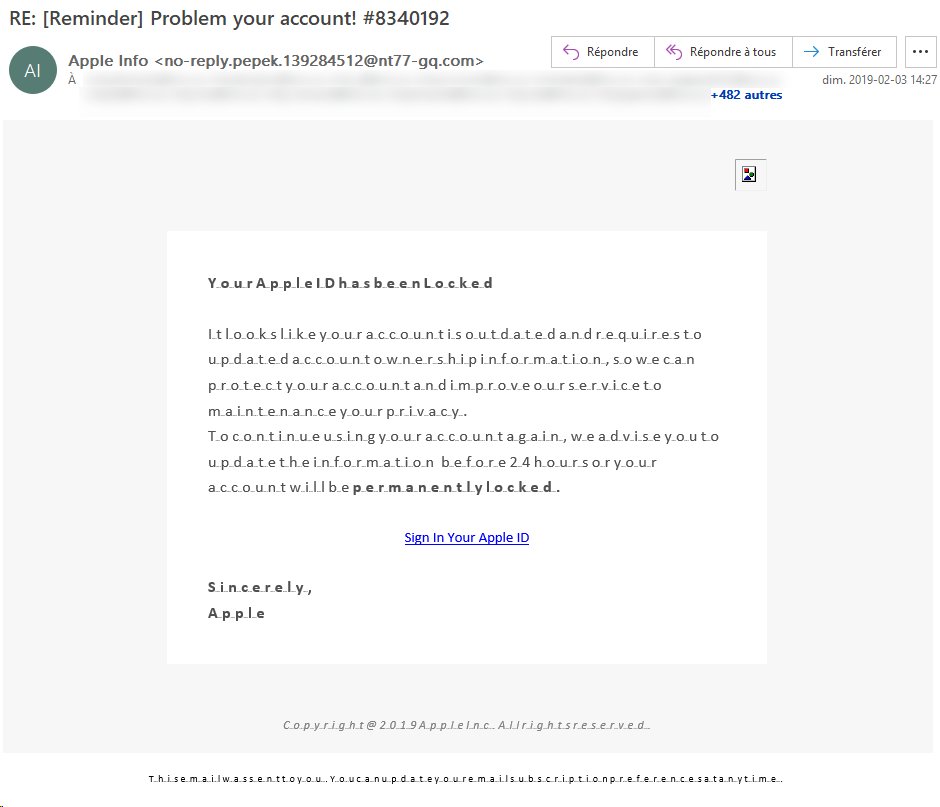

Problem Ihr Konto Erinnerung Apple ID Scam

Eine deutliche Phishing-E-Mail-Nachricht, die ein Apple-Benutzer-ID erhalten könnte, ist die Fälschung Erinnerung mit der Betreffzeile “Problem Ihr Konto!”. Diese Meldungen werden von einem Hacker-gesteuerten E-Mail-Adresse gesendet, die sich selbst identifiziert als “Apple-Info” und sendet eine falsch formatierte Meldung aus, die darüber informiert, dass Empfänger, die sie benötigen, um sich bei ihren Apple-ID-Konten.

Die Opfer Anwender werden feststellen, dass der Körper Inhalt der E-Mail-Nachrichten enthält gebrochenes Text-Layout - dies absichtlich getan, um ein Problem zu emulieren, dass die Benutzer mit ihrem Computer haben können. Dies wird verknüpft mit dem konfektionierten verriegelte Konto, das die Ziele zusätzlich verleiten kann. Die Warnzeichen, dass dies eine gefälschte Nachricht sind die gefälschten Betreffzeile - die Zahl am Ende zitiert stellen keine ID oder eine andere Form von personalisierten Gruß an die Opfer. Der Körper Layout und Textinhalte von Apple werden nie auf diese Weise gestaltet werden und den E-Mail-Adresse des Absenders wird von der Firma Domainnamen sein. zusätzlich wird die “Anmelden Ihrer Apple ID” wird auf eine gefälschte Login-Seite führen - wird die URL zu einer Domäne nicht im Besitz des Unternehmens verfolgt.

Entfernen Apple ID Phishing Scam von Windows und Browser

Wenn Sie die Apple ID Phishing Scam von Ihrem Computer entfernen, Wir empfehlen dringend, dass Sie die Anweisungen zum Entfernen unterhalb diesem Artikel geschrieben folgen. Sie wurden mit der Hauptidee im Verstand Sie diesen Virus zu helfen, löschen Sie entweder manuell oder automatisch. Beachten Sie, dass der beste Weg, nach Meinung von Experten, die Software zu versuchen und zu entfernen, die die Apple ID Phishing Scamming Pop-ups verursacht ist eine erweiterte Anti-Malware-Software zu verwenden,. Ein solches Programm ist mit der Idee im Kopf geschaffen, um vollständig Ihren Computer zu scannen und versuchen, alle Spuren von unerwünschten Programmen zu beseitigen, während der Computer gegen zukünftige Infektionen zu schützen als auch.

Schritte zur Vorbereitung vor dem Entfernen:

Vor dem Starten Sie die folgenden Schritte folgen, darauf hingewiesen werden, dass Sie sollten zunächst die folgenden Vorbereitungen tun:

- Sichern Sie Ihre Dateien, falls das Schlimmste passiert.

- Achten Sie darauf, ein Gerät mit dieser Anleitung auf standy haben.

- Bewaffnen Sie sich mit Geduld.

- 1. Suchen Sie nach Mac-Malware

- 2. Deinstallieren Sie riskante Apps

- 3. Bereinigen Sie Ihre Browser

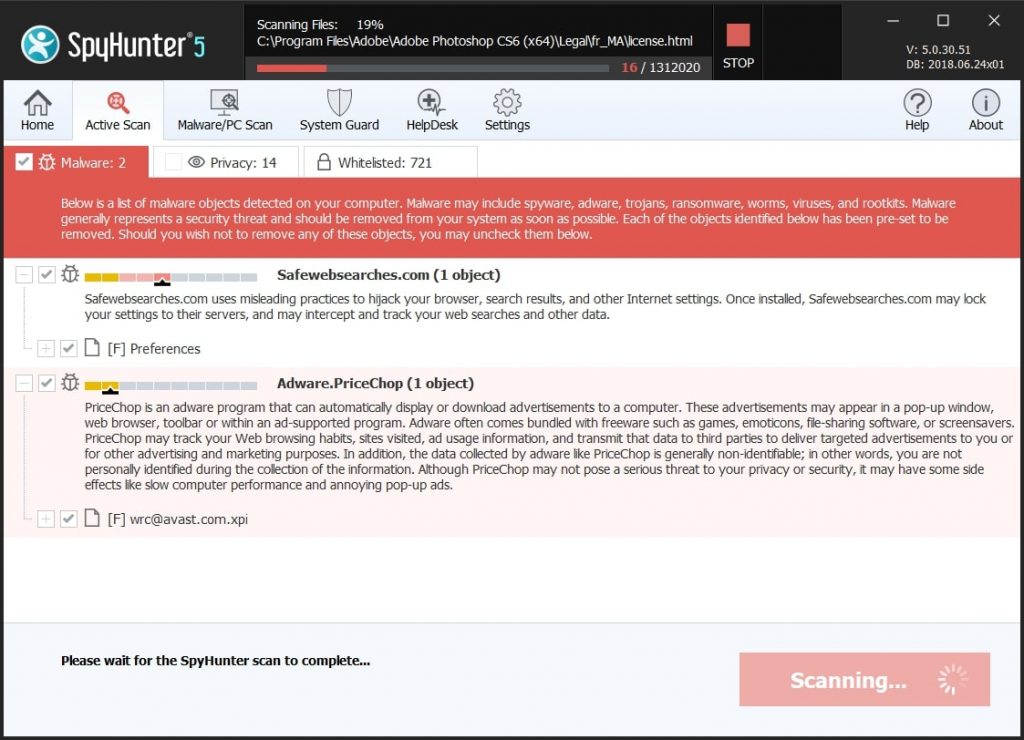

Schritt 1: Suchen Sie nach Apple ID Phishing Scam-Dateien und entfernen Sie sie von Ihrem Mac

Wenn Sie mit Problemen konfrontiert, auf Ihrem Mac als Folge unerwünschter Skripte und Programme wie Apple ID Phishing Scam, der empfohlene Weg, um die Bedrohung zu beseitigen ist durch ein Anti-Malware-Programm. SpyHunter für Mac bietet erweiterte Sicherheitsfunktionen sowie andere Module, die die Sicherheit Ihres Mac verbessern und ihn in Zukunft schützen.

Schnelle und einfache Anleitung zum Entfernen von Mac-Malware-Videos

Bonusschritt: So machen Sie Ihren Mac schneller?

Mac-Rechner unterhalten wahrscheinlich das schnellste Betriebssystem auf dem Markt. Noch, Macs werden manchmal langsam und träge. Die folgende Videoanleitung untersucht alle möglichen Probleme, die dazu führen können, dass Ihr Mac langsamer als gewöhnlich ist, sowie alle Schritte, die Ihnen helfen können, Ihren Mac zu beschleunigen.

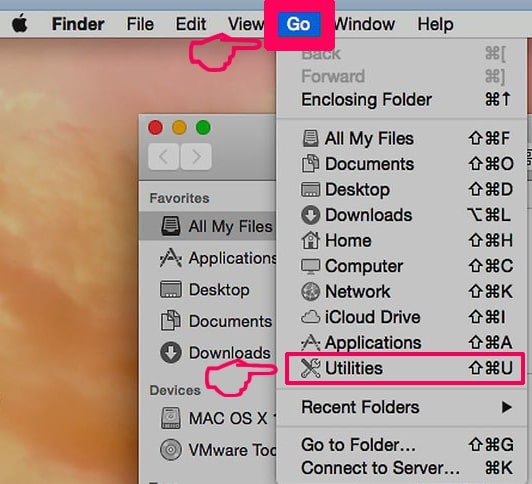

Schritt 2: Deinstallieren Apple ID Phishing Scam und entfernen Sie die zugehörigen Dateien und Objekte

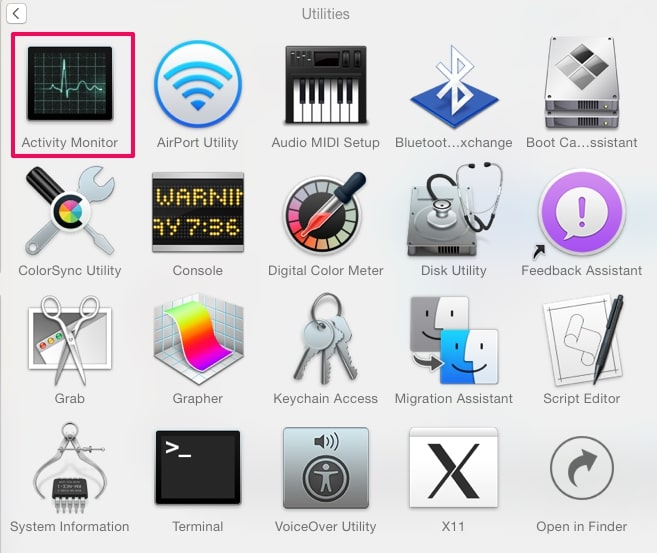

1. hit the ⇧ + ⌘ + U Tasten zum Öffnen von Dienstprogrammen. Eine andere Möglichkeit besteht darin, auf „Los“ zu klicken und dann auf „Dienstprogramme“ zu klicken., wie das Bild unten zeigt:

2. Suchen Sie den Aktivitätsmonitor und doppelklicken Sie darauf:

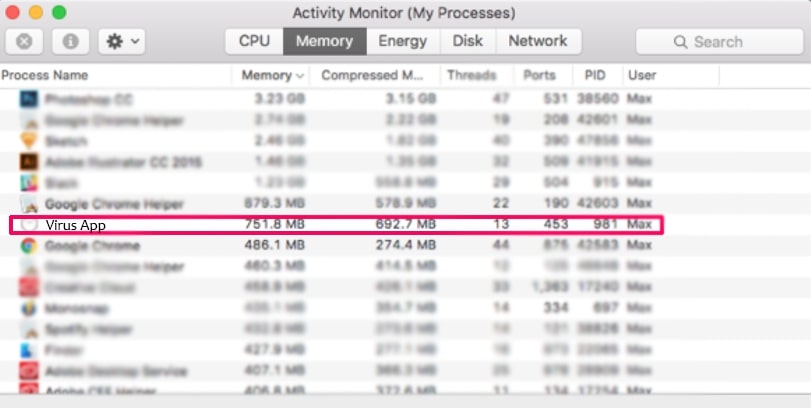

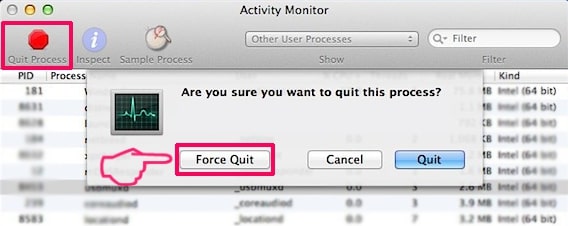

3. Im Activity Monitor sucht verdächtige Prozesse, gehören oder zu Apple ID Phishing Scam Zusammenhang:

4. Klicken Sie auf die "Gehen" Taste erneut, aber diesmal wählen Sie Anwendungen. Eine andere Möglichkeit ist mit den ⇧+⌘+A Tasten.

5. Im Menü Anwendungen, sucht jede verdächtige App oder eine App mit einem Namen, ähnlich oder identisch mit Apple ID Phishing Scam. Wenn Sie es finden, Klicken Sie mit der rechten Maustaste auf die App und wählen Sie "In den Papierkorb verschieben".

6. Wählen Accounts, Danach klicken Sie auf die Login Artikel Vorliebe. Ihr Mac zeigt Ihnen dann eine Liste der Elemente, die automatisch gestartet werden, wenn Sie sich einloggen. Geben Sie für verdächtige Apps identisch oder ähnlich wie Apple ID Phishing Scam. Aktivieren Sie die App, deren automatische Ausführung Sie beenden möchten, und wählen Sie dann auf aus Minus („-“) Symbol, um es zu verstecken.

7. Entfernen Sie alle verbleibenden Dateien, die möglicherweise mit dieser Bedrohung zusammenhängen, manuell, indem Sie die folgenden Teilschritte ausführen:

- Gehe zu Finder.

- In der Suchleiste den Namen der Anwendung, die Sie entfernen möchten,.

- Oberhalb der Suchleiste ändern, um die zwei Drop-Down-Menüs "Systemdateien" und "Sind inklusive" so dass Sie alle Dateien im Zusammenhang mit der Anwendung sehen können, das Sie entfernen möchten. Beachten Sie, dass einige der Dateien nicht in der App in Beziehung gesetzt werden kann, so sehr vorsichtig sein, welche Dateien Sie löschen.

- Wenn alle Dateien sind verwandte, halte das ⌘ + A Tasten, um sie auszuwählen und fahren sie dann zu "Müll".

In Fall können Sie Apple ID Phishing Scam nicht entfernen über Schritt 1 über:

Für den Fall, können Sie nicht die Virus-Dateien und Objekten in Ihren Anwendungen oder an anderen Orten finden wir oben gezeigt haben, Sie können in den Bibliotheken Ihres Mac für sie manuell suchen. Doch bevor dies zu tun, bitte den Disclaimer unten lesen:

1. Klicke auf "Gehen" und dann "Gehe zum Ordner" wie gezeigt unter:

2. Eintippen "/Library / LauchAgents /" und klicke auf Ok:

3. Löschen Sie alle den Virus-Dateien, die ähnlich oder den gleichen Namen wie Apple ID Phishing Scam haben. Wenn Sie glauben, dass es keine solche Datei, lösche nichts.

Sie können die gleiche Prozedur mit den folgenden anderen Bibliothek Verzeichnisse wiederholen:

→ ~ / Library / Launchagents

/Library / LaunchDaemons

Spitze: ~ ist es absichtlich, denn es führt mehr LaunchAgents- zu.

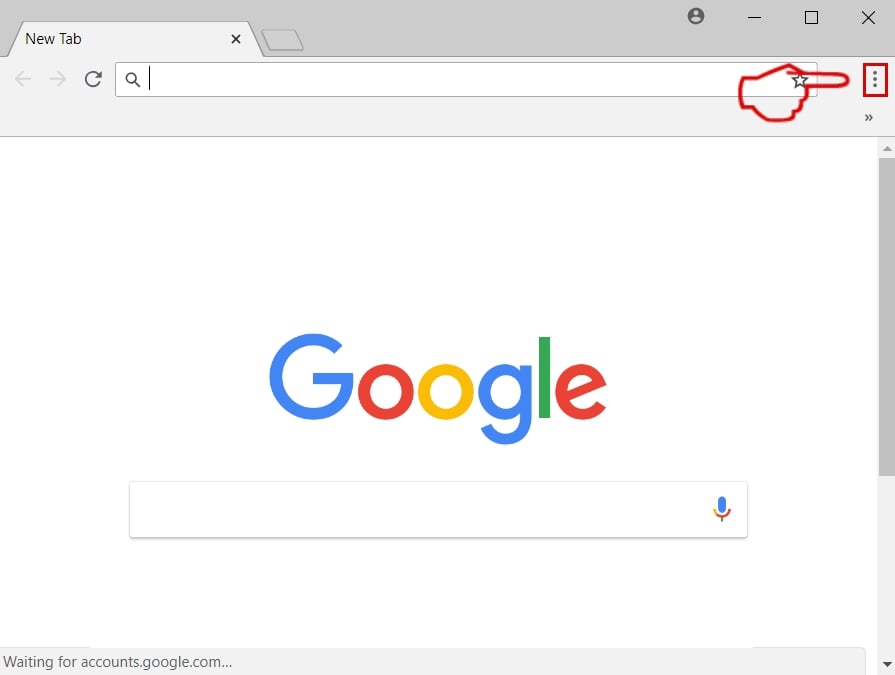

Schritt 3: Entfernen Apple ID Phishing Scam - bezogenen Erweiterungen von Safari / Chrom / Firefox

Apple ID Phishing Scam-FAQ

Was ist Apple ID Phishing Scam auf Ihrem Mac??

Die Bedrohung durch Apple ID Phishing Scam ist wahrscheinlich eine potenziell unerwünschte App. Es besteht auch die Möglichkeit, dass es damit zusammenhängt Mac Malware. Wenn dem so ist, Solche Apps neigen dazu, Ihren Mac erheblich zu verlangsamen und Werbung anzuzeigen. Sie können auch Cookies und andere Tracker verwenden, um Browserinformationen von den auf Ihrem Mac installierten Webbrowsern abzurufen.

Können Macs Viren bekommen??

Ja. So viel wie jedes andere Gerät, Apple-Computer bekommen Malware. Apple-Geräte sind möglicherweise kein häufiges Ziel von Malware Autoren, Aber seien Sie versichert, dass fast alle Apple-Geräte mit einer Bedrohung infiziert werden können.

Welche Arten von Mac-Bedrohungen gibt es??

Laut den meisten Malware-Forschern und Cyber-Sicherheitsexperten, die Arten von Bedrohungen Bei Viren, die derzeit Ihren Mac infizieren können, kann es sich um betrügerische Antivirenprogramme handeln, Adware oder Entführer (PUPs), Trojanische Pferde, Ransomware und Krypto-Miner-Malware.

Was tun, wenn ich einen Mac-Virus habe?, Like Apple ID Phishing Scam?

Keine Panik! Sie können die meisten Mac-Bedrohungen leicht beseitigen, indem Sie sie zuerst isolieren und dann entfernen. Ein empfehlenswerter Weg, dies zu tun, ist die Verwendung eines seriösen Anbieters Software zum Entfernen von Schadsoftware Das kann die Entfernung automatisch für Sie erledigen.

Es gibt viele Anti-Malware-Apps für Mac, aus denen Sie auswählen können. SpyHunter für Mac ist eine der empfohlenen Mac-Anti-Malware-Apps, das kann kostenlos scannen und alle Viren erkennen. Dies spart Zeit für das manuelle Entfernen, das Sie sonst durchführen müssten.

How to Secure My Data from Apple ID Phishing Scam?

Mit wenigen einfachen Aktionen. Zuallererst, Befolgen Sie unbedingt diese Schritte:

Schritt 1: Finden Sie einen sicheren Computer und verbinden Sie es mit einem anderen Netzwerk, nicht der, mit dem Ihr Mac infiziert war.

Schritt 2: Ändern Sie alle Ihre Passwörter, ausgehend von Ihren E-Mail-Passwörtern.

Schritt 3: Aktivieren Zwei-Faktor-Authentifizierung zum Schutz Ihrer wichtigen Konten.

Schritt 4: Rufen Sie Ihre Bank an Ändern Sie Ihre Kreditkartendaten (Geheim Code, usw.) wenn Sie Ihre Kreditkarte für Online-Einkäufe gespeichert oder Online-Aktivitäten mit Ihrer Karte durchgeführt haben.

Schritt 5: Stellen Sie sicher, dass Rufen Sie Ihren ISP an (Internetprovider oder -anbieter) und bitten Sie sie, Ihre IP-Adresse zu ändern.

Schritt 6: Ändere dein WLAN Passwort.

Schritt 7: (Fakultativ): Stellen Sie sicher, dass Sie alle mit Ihrem Netzwerk verbundenen Geräte auf Viren prüfen und diese Schritte wiederholen, wenn sie betroffen sind.

Schritt 8: Installieren Sie Anti-Malware Software mit Echtzeitschutz auf jedem Gerät, das Sie haben.

Schritt 9: Versuchen Sie, keine Software von Websites herunterzuladen, von denen Sie nichts wissen, und halten Sie sich von diesen fern Websites mit geringer Reputation im allgemeinen.

Wenn Sie diesen Empfehlungen folgen, Ihr Netzwerk und Ihre Apple-Geräte werden wesentlich sicherer vor Bedrohungen oder informationsinvasiver Software und auch in Zukunft virenfrei und geschützt.

Weitere Tipps finden Sie auf unserer MacOS-Virus-Bereich, Hier können Sie auch Fragen stellen und Kommentare zu Ihren Mac-Problemen abgeben.

Über die Apple-ID-Phishing-Betrugsforschung

Die Inhalte, die wir auf SensorsTechForum.com veröffentlichen, diese Anleitung zum Entfernen von Apple ID Phishing Scam enthalten, ist das Ergebnis umfangreicher Recherchen, harte Arbeit und die Hingabe unseres Teams, um Ihnen bei der Behebung des spezifischen macOS-Problems zu helfen.

Wie haben wir die Recherche zu Apple ID Phishing Scam durchgeführt??

Bitte beachten Sie, dass unsere Forschung auf einer unabhängigen Untersuchung basiert. Wir stehen in Kontakt mit unabhängigen Sicherheitsforschern, Dank dessen erhalten wir täglich Updates zu den neuesten Malware-Definitionen, einschließlich der verschiedenen Arten von Mac-Bedrohungen, insbesondere Adware und potenziell unerwünschte Apps (zufrieden).

Weiter, die Forschung hinter der Bedrohung durch den Apple ID Phishing Scam wird unterstützt mit Virustotal.

Um die Bedrohung durch Mac-Malware besser zu verstehen, Bitte lesen Sie die folgenden Artikel, die sachkundige Details bieten.