Rimozione di Trojan Gmera Mac - Istruzioni per il ripristino di Mac

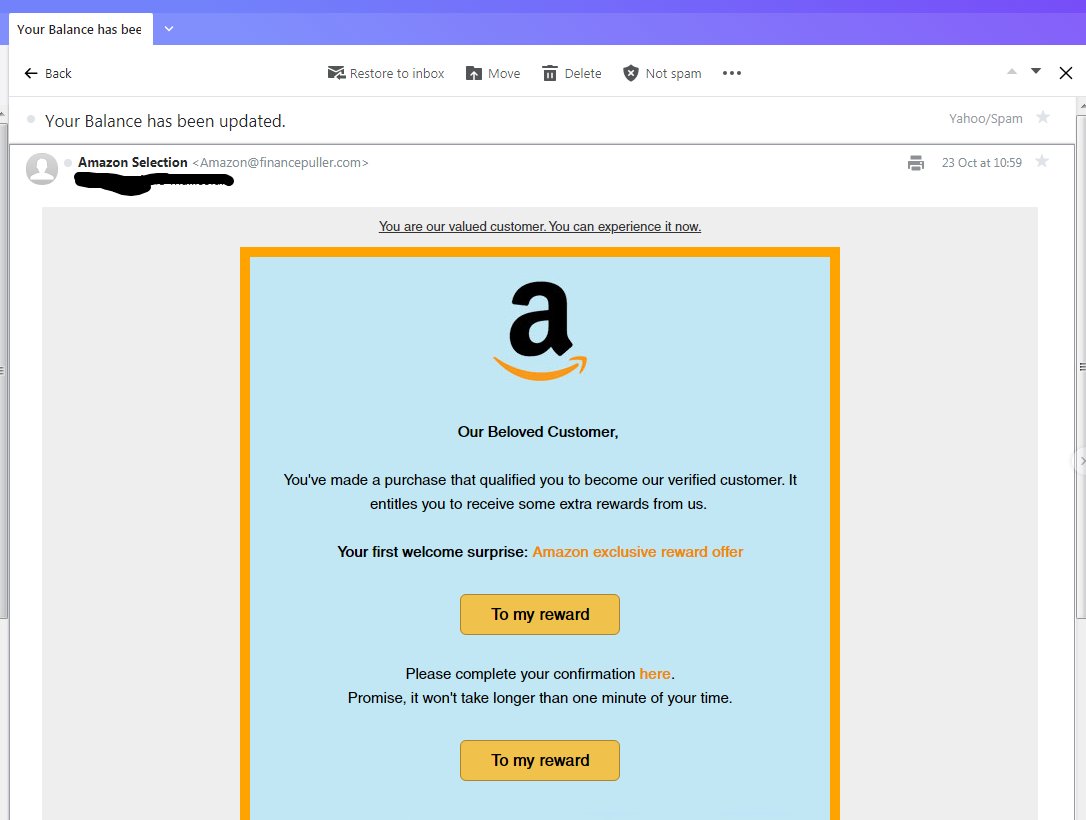

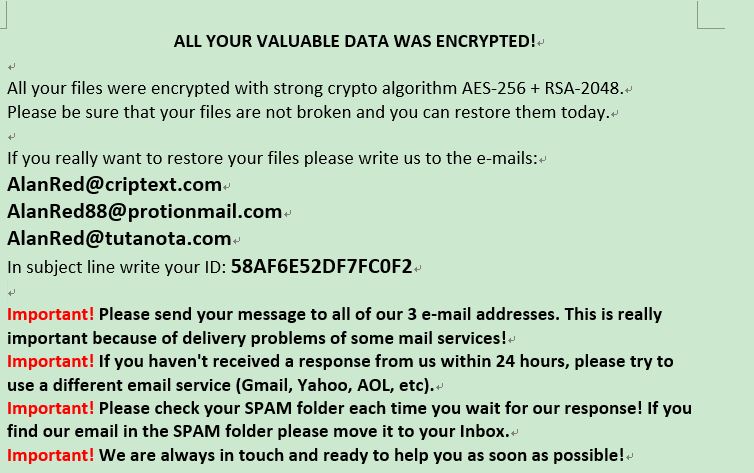

Questo articolo è stato creato per darti informazioni su come rimuovere rapidamente il Trojan Gmera Mac dal tuo Mac. Il Gmera Mac Trojan è una minaccia molto pericolosa per tutti i computer Mac come può…