Un difetto pericoloso è stato scoperto nel gestore di pacchetti APT per le distribuzioni Linux che consente agli hacker di hack da remoto computer di destinazione. La questione viene monitorato nella consulenza CVE-2019-3462, che fornisce ulteriori informazioni sulla vulnerabilità. Le versioni interessate del gestore di pacchetti APT non disinfetta certo alcuni dei HTTP redirect parametri che consente attacchi di tipo man-in-the-middle a prendere posto. Ciò è particolarmente pericoloso in quanto il sistema APT utilizzato da alcuni dei più popolari distribuzioni: Debian, Ubuntu, Linux Mint e altri.

CVE-2019-3462: L'APT Package Manager è vulnerabile ad attacchi di tipo man-in-the-middle

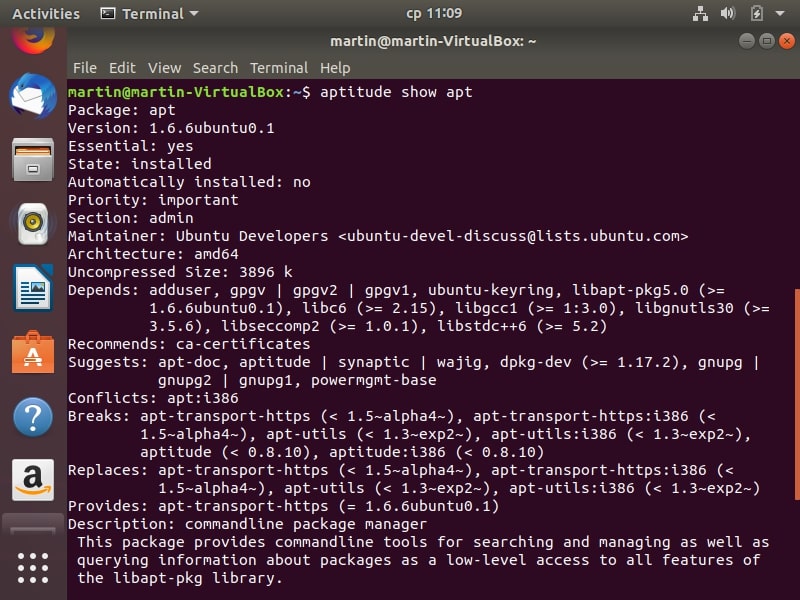

Il gestore di pacchetti APT è stato trovato per contenere una pericolosa vulnerabilità che consente ai criminali di hackerare sistemi interessati. Poiché si tratta di uno dei sistemi più utilizzati per la gestione di software su distribuzioni Linux questo colpisce una grande percentuale di tutti gli utenti del sistema operativo. Il problema è stato annunciato con la pubblicazione dell'avviso CVE-2019-3462. La scoperta è stata fatta da Max Justicz che ha preso avviso che il programma non gestisce correttamente alcuni parametri HTTP quando si verifica un reindirizzamento. Quando si verificano tali situazioni gli aggressori possono approfittare di questo e di eseguire attacchi the-middle man-in-. Questa volontà ha portato alla possibilità di consegnare pacchetti modificati, probabile che contengono codice maligno.

Il difetto APT non verifica di eventuali nuove linee e le intestazioni arbitrarie può essere inserito nei risultati restituiti al processo principale. Se un attacco man-in-the-middle è orchestrato quindi APT possono essere indotti a pensare che ci sono ora disponibili nuove versioni.

Il ricercatore nota nel suo post sul blog che per impostazione predefinita Ubuntu e Debian utilizzano semplici repository HTTP pronti all'uso. Le fa segno che l'HTTPS viene by-progettare un default più sicura che può proteggere contro alcuni bug.

Poco dopo la vulnerabilità è stato divulgato il team di sicurezza di Debian patchato il problema e una correzione è stato rilasciato a tutti gli utenti. Successivamente tutte le altre distribuzioni che utilizzano il gestore di pacchetti hanno messo nel loro repository. Tutti gli utenti sono invitati ad aggiornare i loro sistemi al fine di proteggere se stessi da possibili tentativi di hack.