Il nuovo iOS 10 il sistema operativo ha dimostrato di essere un po 'meno sicura a causa del fatto che alcune caratteristiche in esso mancavano rispetto alla versione precedente di iOS(9). Questo, più i premi per l'hacking di un iPhone motivato numerose ricerche alle aziende di mettere lo sforzo in screpolature e lo sblocco in vari modi l'ultimo sistema operativo in esecuzione su dispositivi mobili di Apple.

Recentemente, un rapporto di Renato Marinho, un direttore di Morphus Labs afferma che i criminali comuni hanno sbloccato un iPhone rubato 6S in meno 2 ore di tempo.

Un dispositivo di Apple iPhone 6S che è stato protetto dalla più recente 6 cifre password nonché il tipico unico e per iPhones ID fingerprint è diventato l'obiettivo primario di ladri che ha rubato da qualche parte intorno al 15 Ottobre.

I criminali che violato l'iPhone non ha rubato fondi o qualcosa di grande importanza, ma in qualche modo sono riusciti a riavviare il password univoca ID Apple dal telefono cellulare che è stato bloccato. I truffatori sono stati anche in grado di utilizzare tecniche di social engineering, fingendo di essere l'utente del telefono cellulare durante una telefonata alla sua banca personale.

I ricercatori ritengono che l'attacco non era uno di quei furti mirati per i quali i criminali devono preparare prima in realtà lo conduce, in primo luogo perché il ladro ha preso l'iPhone da parte della vittima tra le altre voci e last.

Inoltre, i ladri non sono riusciti a rubare qualsiasi altro documento o le informazioni dalla vittima, solo contanti e il dispositivo stesso.

La password di sei cifre, è stato molto difficile da indovinare perché era del tutto casuale, senza alcun suggerimento logiche che potrebbero dare via come una data di nascita, numero di telefono, e altre informazioni. Nonostante questo, esso non ha impedito i criminali di sbloccare il telefono e il ripristino di alcuni di essi le credenziali in circa 2 ore di tempo dopo il furto verificato sé.

Non appena il telefono è stato rubato, la vittima ha tentato di attivare la modalità "perduta" di iPhone chiedendo di essere cancellato tramite iCloud. Due ore e mezzo dopo si è verificato il furto, la password della vittima dal suo account Google era già cambiato e poco dopo, la password ID Apple di iPhone è stato cambiato.

Infine, l'iPhone è stato individuato e cancellato da remoto, ma era già troppo tardi perché i due account importanti (ID Apple e Google) sono stati riavviato.

Come è nata l'ladri sbloccare l'iPhone

Rimane un mistero su come sono stati in grado di sbloccare il dispositivo in modo veloce, ma i ricercatori della Morphus Labs hanno creato una teoria su come si può avere lavorato.

Sulla base dell'inchiesta per quanto è accaduto, è probabile che da questa versione iOS di visualizzare le informazioni dettagliate da un iPhone bloccato soprattutto quando si tratta di informazioni sul conto, i ladri potrebbero aver sbloccato utilizzando i metodi che hanno permesso per l'estrazione di informazioni tramite le notifiche del dispositivo.

Sulla base dei metodi di esclusione da quello che è stato studiato, i criminali non avrebbero potuto utilizzare i servizi online che danno l'ID Apple basato sul suo numero IMEI unico perché questi servizi sono stati time-costosi.

Lo scenario più probabile potrebbe essere stata che i criminali hanno utilizzato il numero di telefono della vittima, che non è difficile da scoprire. Se il numero di telefono è nota e con essa i nomi associati, i ladri avrebbero potuto usare questo per rompere l'account Google.

Per verificare questa teoria, i ricercatori hanno rimosso la carta SIM associata al dispositivo e inserita in un altro telefono per rivelare le informazioni sensibili. I ricercatori hanno poi tentato di cercare il numero di telefono in linea, soprattutto googling o in cerca su Facebook per tutte le associazioni con un profilo. Essi non sono riusciti inizialmente, ma in seguito sono diventati proattivi. I ricercatori hanno pulito sono riusciti a installare applicazioni come WattsApp che non richiedono molto a correre, e hanno ricevuto informazioni cruciali come la foto della vittima e lo stato in questo modo. Poi, hanno ottenuto ancora più creativi e sono riusciti a aggiungere correttamente il profilo di un gruppo di chat WattsApp ed estrarre il nome associato al profilo Google stesso.

Poi, i ricercatori hanno inserito di nuovo la carta SIM in iPhone bloccato, ma questa volta hanno inviato un messaggio per l'iPhone da un utente WattsApp di terze parti. Questa vulnerabilità ha permesso loro di rispondere al messaggio WattsApp da iPhone bloccato. Quando hanno risposto il messaggio dal telefono bloccato, il messaggio di risposta spuntato con il numero unico, il nome e il cognome nello stesso modo in cui sono stati disposti nel profilo Google della vittima. Questo ha permesso ai truffatori di hack sul conto di Google, semplicemente cliccando su "Password dimenticata?", inserire il testo a caso il "Last password che ricordi" schermo e poi inserendo il nome, il cognome e il numero di telefono che è associato all'account Google.

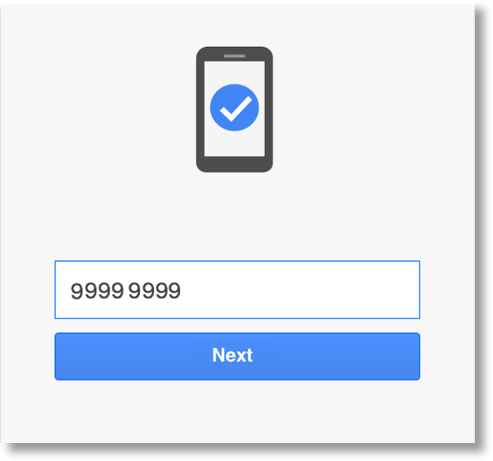

Dopo è stato inserito il numero di telefono, Google invia immediatamente un codice univoco, come alcuni di voi sapranno, che se inserito nella pagina di recupero password di Google, è possibile inserire una nuova password, come i ricercatori sono stati in grado di fare:

La stessa tattica è stata usata quando si tratta di l'account ID Apple. I ricercatori sono andati alla schermata di recupero password e sono riusciti a cambiare la password, questa volta utilizzando l'account Google fatto a cambiare la password ID Apple della vittima.

Sulla base di queste informazioni cruciali Google e Apple ID, il telefono diventa di proprietà del criminale. Il riavvio del telefono tramite iCloud aiuta solo il criminale dalla pulizia di dati e permettendo al truffatore di entrare nel ID Apple, sbloccarlo e quindi utilizzare l'iPhone completamente spazzata perché era sempre loro. Semplice, ma il genio.

Quali conclusioni si possono trarre

Non è chiaro se i criminali hanno usato questo o altri metodi che erano approssimativi, ma prima la password dell'account Google, allora il AppleID sono stati modificati, permettendo i criminali possibilmente ripristinare e sbloccare il dispositivo utilizzando le informazioni della vittima (nome e numero di telefono).

Ci sono diversi punti importanti che possono essere tratte in base alla Marinho. Uno di questi è le notifiche del telefono. Mentre tali notifiche sono molto conveniente se si desidera rispondere a qualcuno in maniera rapida, dà a chiunque la possibilità di leggere i messaggi SMS, nonché WattsApp "pm di". Queste impostazioni di notifica devono essere disabilitati in loco tutto o in parte.

Anche, gli utenti che sono sensibili su sicurezza dovrebbe rendersi conto che la carta SIM del telefono cellulare è la sua debolezza di sicurezza primaria. Mentre non vi è la crittografia utilizzato su dispositivi iPhone, C'è quasi in ogni caso, nessuna password protetta schede SIM, e la maggior parte dei loro codici PIN sono quelli di default.

autenticazione a due fattori è una buona misura di sicurezza per proteggere il vostro dispositivo mobile, ed è fortemente consigliabile usarlo, perché non si basa solo sul numero di telefono per cambiare una password, ma dà anche la possibilità di scegliere tra diversi metodi per l'accesso.

Dal momento che ci possono essere conseguenze negative per chiunque, i ricercatori si sentono preoccupati per il futuro della sicurezza di schede SIM e che non tutti gli utenti è educato abbastanza bene per proteggere i dispositivi correttamente. A nostro avviso gli sforzi dovrebbero essere fatti per aumentare la sicurezza dei telefoni stessi quando si tratta di schede SIM e le applicazioni così come le notifiche, ma gli utenti dovrebbero anche essere educati abitudini di sicurezza di base.