spoiler alert!

Sei stato con impazienza in attesa di Mr. seconda stagione di Robot? Hai sempre domande sulle hack che si svolgono durante la manifestazione? Sei spesso fermandosi a dare un'occhiata più da vicino a ciò che è scritto su quello schermo del PC? Rimanete sintonizzati! Stiamo anche agganciati su Mr. Robot e saremo alla ricerca di risposte noi stessi su un episodio-base.

Salta a Sig.. Robot è il phreaker e il portafoglio Hot (Episode Three, kernel Panic)

Prima di iniziare, cerchiamo di prestare una certa attenzione ai titoli di Mr. episodi di Robot, e, rispettivamente, agli eventi che hanno avuto luogo nella prima stagione.

Primo, Diamo ripristinare Stagione del sig Robot 1!

A causa del sig. storia dualità del robot, tutto ciò che riguarda la serie merita un secondo sguardo. La regola vale per i titoli degli episodi che portano sempre più significati. Un significato è di solito circa un hack- o termine tech-correlate che viene sfruttata in tutta la serie, e l'altro di solito è coinvolto con una lotta di carattere.

Prendiamo prima stagione di eps1.3_da3m0ns.mp4. Da un lato, si riferisce ovviamente al Daemon programma per computer, e dall'altra, abbiamo il vero colore dei demoni di Elliot. O i demoni del male corp(orazioni)? Tutto è suscettibile di interpretazione, e questo è ciò che è grande circa Mr. Robot - l'abbondanza di dubiosity che impercettibilmente ci dirige attraverso la storia.

Ecco un elenco degli episodi stagione 1 di:

- eps1.0_hellofriend.mov

Siamo introdotti a Elliot Alderson; “Ciao mondo!” è il primo messaggio standard visualizzato da un nuovo programmatore; è anche un "test di sanità mentale" usato per assicurarsi che il compilatore di un linguaggio, lo sviluppo e l'ambiente run-time siano installate correttamente. Siamo ancora da introdurre per la follia del nostro amato personaggio Elliot.

- eps1.1_ones-e-zer0es.mpeg

Si tratta di un codice binario, uno e zero; vediamo Elliot fronte a una vita che cambia (binario) decisione; “Sei un uno o uno zero? Sei un sì o un no?” Sig.. Robot chiede Elliot. “La vita non è così binario,” risponde.

- eps1.2_d3bug.mkv

Si tratta di molteplici sensi di debug. Elliot sta tentando di vivere una vita priva di bug, cercando di liberarsi dalla stretta di fsociety. “La maggior parte dei programmatori pensano debug del software è di circa la fissazione di un errore, ma questo è una stronzata. Debug sta realmente tutto di trovare il bug, di capire il motivo per cui il bug è stato lì per cominciare, di sapere che la sua esistenza non è stata casuale,” Elliot spiega.

- eps1.3_da3m0ns.mp4

Oltre alla spiegazione di cui sopra un demone si riferisce a tutto ciò che viene eseguito in background di un sistema operativo, senza che l'utente debba controllo su di esso. Sig.. Robot ha abbastanza i demoni, Egli non?

- eps1.4_3xpl0its.wmv

Un exploit è fondamentalmente un hack che sfrutta le vulnerabilità. In questo episodio (e tutta la serie) vediamo che “le persone fanno sempre i migliori exploit,” nelle parole di Elliot. Egli si avvale di un impiegato di basso livello per accedere alla struttura di sicurezza in acciaio Mountain.

- eps1.5_br4ve-trave1er.asf

Questa è un'eccezione in quanto non ha nulla a che fare con l'hacking. Shayla, presunta fidanzata di Elliot, viene rapito.

- eps1.6_v1ew-s0urce.flv

View Source è un comando che può essere eseguito da quasi tutti i browser. Anche, in questo episodio Elliot sta raccontando la storia dei suoi primi tentativi nella codifica, quando tutto quello che doveva fare era scegliere Origine e incolla il codice. Complessivamente, l'episodio è di studiare le tue fonti.

- eps1.7_wh1ter0se.m4v

Elliot incontra White Rose. Ovviamente, l'episodio è chiamato dopo l'hacker infame che è un condensato di culto degli hacker.

- eps1.8_m1rr0r1ng.qt

Mirroring ha molte applicazioni. Si può fare riferimento a una copia in tempo reale di qualcosa, come mirroring del disco, che si riferisce alla replica di volumi di disco su altre unità fisiche contemporaneamente. Anche, abbiamo Elliot che si rende conto, infine, che è stato il signor. Robot lungo tutto il viaggio.

- eps1.9_zer0-day.avi

Il titolo si riferisce una vulnerabilità giorno zero. Anche, ognuno è a corto di tempo. Zero tempo.

Forse avete notato che gli episodi sono intitolati come programmi per computer. Ogni volta che un nuovo pezzo di software è lanciato, E 'intitolato versione 1.0, la sua prossima release di essere 1.1. Questo è il modo Sig.. secondo episodio del robot diventa eps1.1, invece di S1E2 che è il tipico modo di numerare episodi.

Stagione 2 inizia con un capitolo in due parti: eps2.0_unm4sk-pt1.tc e eps2.0_unm4sk-pt2.tc. Abbiamo Elliot che sta cercando di mantenere se stesso come sano di mente (e smascherato) possibile in un modello ripetitivo quotidiana ha costruito per sé (è chiaro che sta cercando di mantenere il signor. Robot “scollegato”). Lo vediamo tenere un diario di tutte le sue routine quotidiana, cercando di tenere tutto sotto controllo, compresi i suoi colloqui con il sig riluttanti. Robot, che sta cercando di attirarlo nel l'exploit nulla. Vediamo Elliot diventi più persistente - Sig.. Robot è ripetutamente sparandogli in testa (metaforicamente, anche se si vede sangue vero essere versato), ma Elliot è sempre più forte e non più si fa intimidire. Tuttavia, sarà la sua forza sopportare?

Poi abbiamo la maschera di fsociety questa volta per essere indossato da una parte inaspettato in una scena rituale come di impostazione di un milione di dollari-palo in fiamme, e "il nostro ciclo infinito di follia" della vita camuffamento. E, naturalmente, non dimentichiamo smascheramento nel senso di persone di hacking! mod di questo episodio in una persona è diversa rispetto agli hack sulle persone Elliot effettuate nella prima stagione.

(E nonostante il controverso rapporto con il suo frustrato psichiatra femminile, lo vediamo di nuovo al suo ufficio. Sono curioso di sapere dove gli scrittori stanno prendendo questa linea di storia.)

Gli hack visto in due parti all'inizio della stagione 2 sono più o meno ispirati hack vita reale. Se stai seguendo notizie INFOSEC, non vi è alcun modo si potrebbe avere perso i molteplici attacchi ransomware (sugli utenti, aziende, governi, ospedali) e il crescente numero di APT (minacce persistenti avanzate) schierato per alto livello di spionaggio informatico. Il potenziale vulnerabilità di Internet of Things è un altro soggetto esplorato sulla linea di partenza della stagione 2.

C'è sicuramente qualcosa Phishy in corso in ogni minuto di ogni giorno su qualsiasi dispositivo, e il signor. Robot è solo una pura e semplice ricordo di quella realtà parallela.

Così, Che tipo di hack abbiamo visto all'inizio del Sig.. Stagione di Robot 2?

Il fociety degli oggetti Smart Home Hack

Susan Jacobs è un membro importante di di E Corp General Counsel ed è soprannominato “il boia”. E ' “maligno” e lei è sempre violato! Almeno la sua casa intelligente è. L'attacco inizia con app per il fitness di suo SmartWatch di essere spiati, e poi prosegue nella sua casa da sogno high-tech. Poi tutta la sua casa va completamente fuori controllo, e dopo la telefonata inutile al venditore, Ha lasciato altra scelta che lasciare. Questo è quando fsociety, ora guidato da Darlene, entra nei locali.

Una domanda che si apre in mente è se la casa intelligente è realistico. molto convenientemente, sembrava in qualche modo esagerato. Da una parte vediamo una perfetta rappresentazione di una casa intelligente in cui tutti i dispositivi senza intoppi e, contemporaneamente, senza un problema tecnico (almeno erano prima dell'attacco). Ma dall'altro, questa casa perfetta era troppo facile da hackerare! Forse il venditore non era troppo interessato a applicare le patch? Oh, e come mai Susan non sospettava per un secondo che stava per essere violato?

Ciò nonostante, la hackability di dispositivi IoT è evidente. Questa casa mod intelligente può solo servire come un avvertimento di ciò che è in arrivo in futuro, se i venditori non prendono i loro prodotti’ la sicurezza abbastanza sul serio.

E un ricordo di ciò che è già andato storto. Come quando Kashmir Hill (Forbes) il controllo maturata in casa di uno sconosciuto in 2013. Questo è ciò che Hill ha scritto allora:

Googling una frase molto semplice mi ha portato a una lista di “case intelligenti” che aveva fatto qualcosa piuttosto stupido. Le case hanno tutti un sistema di automazione da Insteon che permette il controllo a distanza delle loro luci, bagni caldi, fan, televisori, pompe per l'acqua, porte da garage, macchine fotografiche, e altri dispositivi, in modo che i loro proprietari possono trasformare queste cose e si spegne con una applicazione smartphone o via Web. La cosa stupida? I loro sistemi erano stati fatti strisciare-grado dai motori di ricerca - nel senso che appaiono nei risultati di ricerca - ea causa di Insteon che non richiedono nomi utente e password di default in un prodotto ormai fuori produzione, Sono stato in grado di fare clic sui link, dandomi la capacità di trasformare le case di queste persone in case infestate, incubi energia-consumo, o anche obiettivi di rapina. Apertura di una porta del garage potrebbe fare una matura casa per effettiva intrusione fisica.

pericolosamente divertente, non è vero? Complessivamente, nonostante il pittoresco dell'hack casa intelligente, sembrava un po 'sopra le righe.

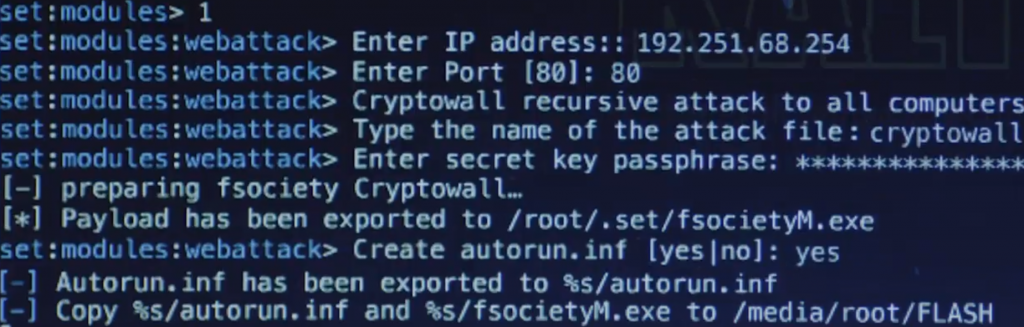

fsociety CryptoWall ransomware / attacco a vite senza fine

Abbiamo scrivere di ransomware su base giornaliera. CryptoWall è diventato l'incarnazione di ransomware, insieme a CryptoLocker, Locky, Cerber. Ransomware, anche indicato come un virus cripto, è la minaccia dannoso che contiene il file in ostaggio fino a quando un riscatto, tipicamente in Bitcoin o un'altra valuta cripto sta trasportando. CryptoWall di fsociety è un po 'diverso in quanto non richiede un pagamento in Bitcoin e l'importo richiesto viene razzo alto - $5.9 milione. Anche, dovrebbe essere consegnato di persona, in un luogo pubblico, non tramite un indirizzo di Tor. E 'anche abbastanza ovvio che fsociety non è interessato al denaro. Un mucchio di soldi finisce bruciato. Lo scopo di payload dannosi di fsociety si trova nei limiti del puro moralismo. Ciò che è male deve essere punito. Ciò che è male dovrebbe essere revocata. Il male Corp.

Era il toolkit di social engineering Darlene utilizzato reale? Tale kit può essere acquistato on-line, non c'è bisogno di navigare sul Web scuro, perché è destinato per pentesters. Pentesters sono assunti dalle aziende per testare i loro sistemi e verificare se sono penetrabili. Se pentesters riescono a penetrare un sistema, informano l'azienda in modo da poter correggere la vulnerabilità.

Come è stata l'attacco ransomware effettuata? Non stiamo dato i dettagli, ma è in qualche modo implicito che Mobley aveva a che fare con esso. Egli sembra aver trovato un lavoro part-time nel reparto IT di un ramo E Corp. E 'facile supporre che ha piantato un verme lì. Ciò che rimane scoperto è che tipo di dati che il ransomware criptati. Qualunque cosa fosse, doveva essere prezioso, più prezioso di quasi $6 milione.

Come hanno fatto tutti gli schermi del PC presso la Bank of E finiscono con un desktop ransomware? Questo può essere fatto hacker molto capaci. Tali casi sono stati registrati dai ricercatori di sicurezza qualche tempo fa. In due casi pubblicati, crede di essere condotto da Iran (“Anti-WMD squadra”) e Corea del Nord (“#GOP hacker”), molti computer dei dipendenti sono stati tutti compromessi per visualizzare un messaggio di paura, in modo simile a quello che è successo a Mr. Robot.

È stato l'attacco ransomware fsociety realistico? Bene, dipende. Come abbiamo detto, non stiamo dato molti dettagli. Una domanda che deve essere chiesto è come partizionato la rete locale che Mobley aveva accesso a era. C'era abbastanza dati accessibili da quel sistema locale? Ciò nonostante, fsociety è la squadra di hacking che ha messo la peggiore corporation in ginocchio, così la loro professionalità e praticità è in qualche modo implicita.

A parte gli hack, molte domande che ci siamo con impazienza in attesa di essere affrontati nel primo episodio della stagione 2 rimaste senza risposta. Come, dove diavolo è Tyrell Wellick?

Riferimenti

https://www.hopesandfears.com/

https://www.forbes.com/

https://blog.avast.com/

https://www.theverge.com/

Ri: “È stato l'attacco ransomware fsociety realistico? Bene, dipende. Come abbiamo detto, non stiamo dato molti dettagli” — In particolare, non stiamo dato dettagli sul modo in cui il ransomware si è diffuso, Solo come è stato introdotto dapprima (vale a dire, l'iniziale vettore di infezione: una chiave USB consegnato al “IT ragazzo” da Darlene).

Per diffondere in questo modo, a quella quantità di computer contemporaneamente, non ci sarebbe la necessità di un verme sfruttando i difetti in tali computer, trasporta la ransomware come payload.

Sì, hai ragione! E 'anche menzionato nell'articolo (E 'facile presumere che egli

piantato una vite senza fine lì.)

Cosa pensi che succederà dopo? Quello che gli attacchi informatici stiamo andando a testimoniare?

Bene, qualcosa accadrà con il computer del “ragazzo con il cane” :) che si tradurrà in Elliot fuga da ovunque si trovi ora (a quanto pare la casa di sua madre, ma i fan teorizzano che questo è in realtà una prigione o un ospedale psichiatrico).

Ma se si tratta di una prigione o un ospedale psichiatrico.. come mai lui è fuori così tanto? O è tutto nella sua testa tutto da capo?

Sì, è nella sua testa, dal momento che per lui, si sedette “il posto di sua madre”. Ma l'ha detto la mamma assomiglia molto a un infermiere di me, in realtà. Anche, tutti i pasti alla stessa mensa, ogni giorno, con questo stesso ragazzo, che egli non sarebbe stato in grado di socializzare con “nel mondo reale”. Infine, il parco giochi di basket è circondato da griglie più o meno simbolici. Oh, e il ragazzo con il cane si presenta come una guardia per me.

Ha senso quando si mette in questo modo :) L'unica cosa che mi dà fastidio è che abbiamo visto lo scenario all-in-the-testa play out nella prima stagione.. La storia sarebbe diventare piuttosto ripetitivo… Ma ha senso comunque!