Cosa è “Il sistema operativo è stato violato” e-mail? Questo articolo è fatto per aiutare a spiegare che cosa è esattamente “Il sistema operativo è stato violato” e-mail truffa e come è possibile rimuovere dal computer.

Cosa è “Il sistema operativo è stato violato” e-mail? Questo articolo è fatto per aiutare a spiegare che cosa è esattamente “Il sistema operativo è stato violato” e-mail truffa e come è possibile rimuovere dal computer.

“Il sistema operativo è stato violato” è una serie di messaggi truffa che è stato creato con l'idea principale di estorcere voi a pagare Bitcoin a quelli che sono dietro la truffa. I criminali orchestrare questo obiettivo truffa per una cosa e solo una cosa - per spaventare voi fuori a pagare soldi a loro, si ingannando che il sistema è compromesso dalla loro il malware. Mentre l'e-mail in sé non è un virus, l'apertura di file allegati ad esso o cliccando su un link in esso potrebbe tradursi in un'infezione da malware.

Sommario minaccia

| Nome | Il sistema operativo è stato violato |

| Tipo | E-Mail Scam |

| breve descrizione | Parte del Bitcoin incidere campagins truffa. Obiettivi per estorcere le vittime a pagare un riscatto in BitCoin. |

| Sintomi | I messaggi provenienti dai tuoi falsificati indirizzo e-mail contenenti frasi di estorsione che la vittima deve pagare in BitCoin. |

| Metodo di distribuzione | Tramite un virus o di campagne di spam di massa. |

| Detection Tool |

Verifica se il tuo sistema è stato interessato da malware

Scarica

Strumento di rimozione malware

|

Esperienza utente | Iscriviti alla nostra Forum per discutere il vostro sistema operativo è stato violato. |

“Il sistema operativo è stato violato” E-Mail Scam – Come ho ricevuto It e che cosa fa?

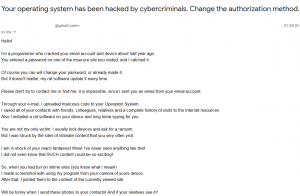

Il metodo principale attraverso il quale “Il sistema operativo è stato violato” spread è via e-mail. Ciò che gli spammer fanno è che tendono a mascherare il proprio indirizzo e-mail per apparire come se si sta inviando e-mail a te stesso. Questo viene fatto per farvi pensare che il “Il sistema operativo è stato violato” è reale e l'hacker ha ottenuto l'accesso al tuo indirizzo e-mail, che non può affatto essere vero. Il messaggio di posta elettronica dalla truffa è il seguente:

Il sistema operativo è stato violato da criminali informatici. Cambiare il metodo di autorizzazione.

Ciao!Sono un programmatore che incrinato il tuo account di posta elettronica e il dispositivo di circa la metà anno fa.

È stata immessa una password su uno dei siti che avete visitato insicuro, e io che catched.Naturalmente è possibile modificare la password sarà, o già reso.

Ma non importa, il mio software ratto aggiornarlo ogni volta.Si prega di non provare a contattare me o trovare, è impossibile, dal momento che ho mandato una e-mail dal proprio account di posta elettronica.

Attraverso la tua e-mail, Ho caricato codice dannoso per il sistema operativo.

Ho salvato tutti i contatti con gli amici, colleghi, parenti e una storia completa di visite alle risorse Internet.

Inoltre ho installato un software di ratto sul dispositivo e lungo spionaggio tome per voi.Tu non sei il mio unica vittima, Io di solito chiudo dispositivi e chiedere un riscatto.

Ma mi ha colpito i siti di contenuto intimo che si molto spesso visitati.Sono in stato di shock delle tue fantasie portata! Wow! Non ho mai visto nulla di simile!

Io non sapevo nemmeno che tale contenuto potrebbe essere così eccitante!Così, quando si aveva il divertimento su siti intime (sai cosa intendo!)

Ho fatto screenshot con usando il mio programma dalla fotocamera del dispositivo vostra.

Dopo di che, Li ho snodato per il contenuto del sito attualmente visualizzato.Sarà divertente quando mando queste foto ai tuoi contatti! E se i vostri parenti vedono?

Ma io sono sicuro che non lo vogliono. Io sicuramente non vorrei …Non voglio fare questo se mi paghi una piccola quantità.

credo $954 è un bel prezzo per questo!Accetto solo Bitcoin.

Il mio portafoglio BTC: 12hBxZ7mzn3LgT3SjCsS6yS4tVefPBWCPtSe avete difficoltà con questo – Chiedi Google “Come effettuare un pagamento su un portafoglio bitcoin”. È facile.

Dopo aver ricevuto la quantità sopra, tutti i dati verranno immediatamente rimossi automaticamente.

Il mio virus sarà inoltre verrà sé distruggere dal sistema operativo.Il mio Trojan hanno avviso automatico, dopo questa email è guardato, Sarò saperlo!

Hai 2 giorni (48 orario) per effettuare un pagamento.

Se questo non accade – tutti i tuoi contatti potranno ottenere scatti folli con la vostra vita sporca!

E in modo che non mi ostruire, il dispositivo verrà bloccato (anche dopo 48 orario)Non prendere questa leggerezza! Questo è l'ultimo avvertimento!

I vari servizi di sicurezza o antivirus non vi aiuterà di sicuro (Ho già raccolto tutti i dati).Qui ci sono le raccomandazioni di un professionista:

Gli antivirus non aiutano contro codice dannoso moderna. Basta non scrivere la password su siti non sicuri!Spero che sarà prudente.

Ciao.

Essere informati che queste e-mail non sono dannosi, ma vederli significa che si potrebbe avere una di quelle minacce sul computer:

- Trojan.

- Ransomware.

- RAT backdoor.

- minatori.

- Adware e PUP.

- Trojan.Clikers.

- Keylogger.

Se si vede il “Il sistema operativo è stato violato” e-mail truffa, essere consigliato di non prendere sul serio, ma anche NON sottovalutare. Si consiglia di controllare se il computer è infettato da malware come risultato di vedere il “Il sistema operativo è stato hackerato” utilizzando le istruzioni in questo articolo.

Come controllare se la macchina è infettato da “Il sistema operativo è stato violato”

Se si è sicuri di avere il malware che è uno dei cui sopra, allora vi consigliamo vivamente di seguire la procedura di rimozione qui sotto. Essi contengono le misure necessarie che devono essere prese se si desidera che la rimozione completa di qualsiasi “Il sistema operativo è stato hackerato” - il malware correlati. Tuttavia, d'altronde, se non siete sicuri che il vostro sistema è compromesso, allora noi consigliamo di scaricare ed eseguire una scansione del computer utilizzando un software di rimozione del malware avanzato. Questo strumento ha lo scopo di fare in modo che il sistema sia malware e rimuovere tutti i file dei virus e gli oggetti nel processo.

- Windows

- Mac OS X

- Google Chrome

- Mozilla Firefox

- Microsoft Edge

- Safari

- Internet Explorer

- Interrompi i popup push

Come rimuovere Il tuo sistema operativo è stato violato da Windows.

Passo 1: Scan per il sistema operativo è stato violato con lo strumento SpyHunter Anti-Malware

Passo 2: Avvia il PC in modalità provvisoria

Passo 3: Disinstallare Il sistema operativo è stato violato e relativo software da Windows

Passaggi di disinstallazione per Windows 11

Passaggi di disinstallazione per Windows 10 e versioni precedenti

Ecco un metodo in pochi semplici passi che dovrebbero essere in grado di disinstallare maggior parte dei programmi. Non importa se si utilizza Windows 10, 8, 7, Vista o XP, quei passi otterrà il lavoro fatto. Trascinando il programma o la relativa cartella nel cestino può essere un molto cattiva decisione. Se lo fai, frammenti di programma vengono lasciati, e che possono portare al lavoro instabile del PC, errori con le associazioni di tipo file e altre attività spiacevoli. Il modo corretto per ottenere un programma dal computer è di disinstallarlo. Per fare questo:

Seguire le istruzioni di cui sopra e vi disinstallare correttamente maggior parte dei programmi.

Seguire le istruzioni di cui sopra e vi disinstallare correttamente maggior parte dei programmi.

Passo 4: Pulisci tutti i registri, Created by Your operating system has been hacked on Your PC.

I registri di solito mirati di macchine Windows sono i seguenti:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

È possibile accedere aprendo l'editor del registro di Windows e l'eliminazione di tutti i valori, creato da Il sistema operativo è stato violato lì. Questo può accadere seguendo la procedura sotto:

Mancia: Per trovare un valore virus creato, è possibile fare clic destro su di esso e fare clic su "Modificare" per vedere quale file è impostato per funzionare. Se questa è la posizione file del virus, rimuovere il valore.

Mancia: Per trovare un valore virus creato, è possibile fare clic destro su di esso e fare clic su "Modificare" per vedere quale file è impostato per funzionare. Se questa è la posizione file del virus, rimuovere il valore.

La guida alla rimozione del video per il tuo sistema operativo è stata violata (Windows).

Sbarazzarsi del sistema operativo è stato violato da Mac OS X..

Passo 1: Disinstalla Il tuo sistema operativo è stato violato e rimuovi i file e gli oggetti correlati

Il Mac ti mostrerà un elenco di elementi che si avvia automaticamente quando si accede. Cercare eventuali applicazioni sospette identici o simili a Il sistema operativo è stato violato. Controllare l'applicazione che si desidera interrompere l'esecuzione automatica e quindi selezionare sul Meno ("-") icona per nasconderlo.

- Vai a mirino.

- Nella barra di ricerca digitare il nome della app che si desidera rimuovere.

- Al di sopra della barra di ricerca cambiare i due menu a tendina per "File di sistema" e "Sono inclusi" in modo che è possibile vedere tutti i file associati con l'applicazione che si desidera rimuovere. Tenete a mente che alcuni dei file non possono essere correlati al app in modo da essere molto attenti che i file si elimina.

- Se tutti i file sono correlati, tenere il ⌘ + A per selezionare loro e poi li di auto "Trash".

Nel caso in cui non è possibile rimuovere il sistema operativo è stato violato via Passo 1 sopra:

Nel caso in cui non è possibile trovare i file dei virus e gli oggetti nelle applicazioni o altri luoghi che abbiamo sopra riportati, si può cercare manualmente per loro nelle Biblioteche del Mac. Ma prima di fare questo, si prega di leggere il disclaimer qui sotto:

Puoi ripetere la stessa procedura con il seguente altro Biblioteca directory:

→ ~ / Library / LaunchAgents

/Library / LaunchDaemons

Mancia: ~ è lì apposta, perché porta a più LaunchAgents.

Passo 2: Cerca e rimuovi I file del tuo sistema operativo sono stati violati dal tuo Mac

Quando si trovano ad affrontare problemi sul vostro Mac come risultato di script e programmi indesiderati quali il sistema operativo è stato violato, il modo consigliato di eliminare la minaccia è quello di utilizzare un programma anti-malware. SpyHunter per Mac offre funzionalità di sicurezza avanzate insieme ad altri moduli che miglioreranno la sicurezza del tuo Mac e la proteggeranno in futuro.

La guida alla rimozione del video per il tuo sistema operativo è stata violata (Mac)

Rimuovi Il tuo sistema operativo è stato violato da Google Chrome.

Passo 1: Avvia Google Chrome e apri il menu a discesa

Passo 2: Spostare il cursore sopra "Strumenti" e poi dal menu esteso scegliere "Estensioni"

Passo 3: Dal aperto "Estensioni" menu di individuare l'estensione indesiderata e fare clic sul suo "Rimuovere" pulsante.

Passo 4: Dopo l'estensione viene rimossa, riavviare Google Chrome chiudendo dal rosso "X" pulsante in alto a destra e iniziare di nuovo.

Cancella Il tuo sistema operativo è stato violato da Mozilla Firefox.

Passo 1: Avviare Mozilla Firefox. Aprire la finestra del menu:

Passo 2: Selezionare il "Componenti aggiuntivi" icona dal menu.

Passo 3: Selezionare l'estensione indesiderata e fare clic su "Rimuovere"

Passo 4: Dopo l'estensione viene rimossa, riavviare Mozilla Firefox chiudendo dal rosso "X" pulsante in alto a destra e iniziare di nuovo.

Disinstalla Il tuo sistema operativo è stato violato da Microsoft Edge.

Passo 1: Avviare il browser Edge.

Passo 2: Apri il menu a tendina facendo clic sull'icona nell'angolo in alto a destra.

Passo 3: Dal menu a discesa selezionare "Estensioni".

Passo 4: Scegli l'estensione dannosa sospetta che desideri rimuovere, quindi fai clic sull'icona a forma di ingranaggio.

Passo 5: Rimuovere l'estensione dannosa scorrendo verso il basso e quindi facendo clic su Disinstalla.

Rimuovi Il tuo sistema operativo è stato violato da Safari

Passo 1: Avvia l'app Safari.

Passo 2: Dopo avere posizionato il cursore del mouse nella parte superiore dello schermo, fai clic sul testo di Safari per aprire il suo menu a discesa.

Passo 3: Dal menu, clicca su "Preferenze".

Passo 4: Dopo di che, seleziona la scheda "Estensioni".

Passo 5: Fare clic una volta sulla estensione che si desidera rimuovere.

Passo 6: Fare clic su "Disinstalla".

Una finestra pop-up che chiede conferma per disinstallare l'estensione. Selezionare 'Uninstall' di nuovo, e il vostro sistema operativo è stato hackerato sarà rimosso.

Elimina Il tuo sistema operativo è stato violato da Internet Explorer.

Passo 1: Avviare Internet Explorer.

Passo 2: Fare clic sull'icona a forma di ingranaggio denominata "Strumenti" per aprire il menu a discesa e selezionare "Gestisci componenti aggiuntivi"

Passo 3: Nella finestra "Gestisci componenti aggiuntivi".

Passo 4: Seleziona l'estensione che desideri rimuovere, quindi fai clic su "Disabilita". Una finestra pop-up apparirà per informarvi che si sta per disattivare l'estensione selezionata, e alcuni altri componenti aggiuntivi potrebbero essere disattivate pure. Lasciare tutte le caselle selezionate, e fai clic su "Disabilita".

Passo 5: Dopo l'estensione indesiderato è stato rimosso, riavvia Internet Explorer chiudendolo dal pulsante rosso "X" situato nell'angolo in alto a destra e riavvialo.

Rimuovi le notifiche push dai tuoi browser

Disattiva le notifiche push da Google Chrome

Per disabilitare eventuali notifiche push dal browser Google Chrome, si prega di seguire i passi di seguito:

Passo 1: Vai a Impostazioni in Chrome.

Passo 2: In Impostazioni, selezionare “Impostazioni avanzate":

Passo 3: Fare clic su "Le impostazioni del contenuto":

Passo 4: Aperto "notifiche":

Passo 5: Fare clic sui tre punti e scegliere Blocca, Modificare o rimuovere le opzioni:

Rimuovere le notifiche push su Firefox

Passo 1: Vai a Opzioni di Firefox.

Passo 2: Vai alle impostazioni", digitare "notifiche" nella barra di ricerca e fare clic "Impostazioni":

Passo 3: Fai clic su "Rimuovi" su qualsiasi sito in cui desideri che le notifiche vengano eliminate e fai clic su "Salva modifiche"

Interrompi le notifiche push su Opera

Passo 1: In Opera, stampa ALT + P per andare su Impostazioni.

Passo 2: In Setting search, digitare "Contenuto" per accedere alle impostazioni del contenuto.

Passo 3: Notifiche aperte:

Passo 4: Fai lo stesso che hai fatto con Google Chrome (spiegato di seguito):

Elimina le notifiche push su Safari

Passo 1: Apri le preferenze di Safari.

Passo 2: Scegli il dominio da cui ti piacciono i push pop-up e passa a "Negare" da parte di "permettere".

Your operating system has been hacked-FAQ

What Is Your operating system has been hacked?

La minaccia Il tuo sistema operativo è stato violato è adware o virus redirect del browser.

Potrebbe rallentare notevolmente il computer e visualizzare annunci pubblicitari. L'idea principale è che le tue informazioni vengano probabilmente rubate o che più annunci vengano visualizzati sul tuo dispositivo.

I creatori di tali app indesiderate lavorano con schemi pay-per-click per fare in modo che il tuo computer visiti siti Web rischiosi o diversi tipi che potrebbero generare loro fondi. Questo è il motivo per cui non si preoccupano nemmeno dei tipi di siti Web visualizzati negli annunci. Questo rende il loro software indesiderato indirettamente rischioso per il tuo sistema operativo.

What Are the Symptoms of Your operating system has been hacked?

Ci sono diversi sintomi da cercare quando questa particolare minaccia e anche le app indesiderate in generale sono attive:

Sintomo #1: Il tuo computer potrebbe rallentare e avere scarse prestazioni in generale.

Sintomo #2: Hai delle barre degli strumenti, componenti aggiuntivi o estensioni sui browser Web che non ricordi di aver aggiunto.

Sintomo #3: Vedi tutti i tipi di annunci, come i risultati di ricerca supportati da pubblicità, pop-up e reindirizzamenti per apparire casualmente.

Sintomo #4: Vedi le app installate sul tuo Mac in esecuzione automaticamente e non ricordi di averle installate.

Sintomo #5: Vedi processi sospetti in esecuzione nel tuo Task Manager.

Se vedi uno o più di questi sintomi, quindi gli esperti di sicurezza consigliano di controllare la presenza di virus nel computer.

Quali tipi di programmi indesiderati esistono?

Secondo la maggior parte dei ricercatori di malware ed esperti di sicurezza informatica, le minacce che attualmente possono colpire il tuo dispositivo possono essere software antivirus non autorizzato, adware, browser hijacker, clicker, ottimizzatori falsi e qualsiasi forma di PUP.

Cosa fare se ho un "virus" come se il tuo sistema operativo fosse stato violato?

Con poche semplici azioni. Innanzitutto, è imperativo seguire questi passaggi:

Passo 1: Trova un computer sicuro e collegalo a un'altra rete, non quello in cui è stato infettato il tuo Mac.

Passo 2: Cambiare tutte le password, a partire dalle tue password e-mail.

Passo 3: consentire autenticazione a due fattori per la protezione dei tuoi account importanti.

Passo 4: Chiama la tua banca a modificare i dati della carta di credito (codice segreto, eccetera) se hai salvato la tua carta di credito per acquisti online o hai svolto attività online con la tua carta.

Passo 5: Assicurati che chiama il tuo ISP (Provider o operatore Internet) e chiedi loro di cambiare il tuo indirizzo IP.

Passo 6: Cambia il tuo Password Wi-Fi.

Passo 7: (Opzionale): Assicurati di scansionare tutti i dispositivi collegati alla tua rete alla ricerca di virus e ripeti questi passaggi per loro se sono interessati.

Passo 8: Installa anti-malware software con protezione in tempo reale su ogni dispositivo che hai.

Passo 9: Cerca di non scaricare software da siti di cui non sai nulla e stai alla larga siti web di bassa reputazione generalmente.

Se segui questi consigli, la tua rete e tutti i dispositivi diventeranno significativamente più sicuri contro qualsiasi minaccia o software invasivo delle informazioni e saranno privi di virus e protetti anche in futuro.

How Does Your operating system has been hacked Work?

Una volta installato, Your operating system has been hacked can raccogliere dati utilizzando tracker. Questi dati riguardano le tue abitudini di navigazione sul web, come i siti web che visiti e i termini di ricerca che utilizzi. Viene quindi utilizzato per indirizzarti con annunci pubblicitari o per vendere le tue informazioni a terzi.

Your operating system has been hacked can also scaricare altro software dannoso sul tuo computer, come virus e spyware, che può essere utilizzato per rubare le tue informazioni personali e mostrare annunci rischiosi, che potrebbero reindirizzare a siti di virus o truffe.

Is Your operating system has been hacked Malware?

La verità è che i PUP (adware, browser hijacker) non sono virus, ma potrebbe essere altrettanto pericoloso poiché potrebbero mostrarti e reindirizzarti a siti Web di malware e pagine di truffe.

Molti esperti di sicurezza classificano i programmi potenzialmente indesiderati come malware. Ciò è dovuto agli effetti indesiderati che i PUP possono causare, come la visualizzazione di annunci intrusivi e la raccolta di dati dell'utente senza la conoscenza o il consenso dell'utente.

Informazioni sulla ricerca Il tuo sistema operativo è stato violato

I contenuti che pubblichiamo su SensorsTechForum.com, questo Il tuo sistema operativo è stato violato come guida alla rimozione inclusa, è il risultato di ricerche approfondite, duro lavoro e la dedizione del nostro team per aiutarti a rimuovere lo specifico, problema relativo all'adware, e ripristinare il browser e il sistema informatico.

Come abbiamo condotto la ricerca sul tuo sistema operativo è stato violato?

Si prega di notare che la nostra ricerca si basa su un'indagine indipendente. Siamo in contatto con ricercatori di sicurezza indipendenti, grazie al quale riceviamo aggiornamenti quotidiani sugli ultimi malware, adware, e definizioni di browser hijacker.

Inoltre, the research behind the Your operating system has been hacked threat is backed with VirusTotal.

Per comprendere meglio questa minaccia online, si prega di fare riferimento ai seguenti articoli che forniscono dettagli informati.