Il DarkHydrus Trojan è un'arma pericolosa utilizzato contro gli utenti di computer in tutto il mondo. Infetta principalmente attraverso documenti infetti. Il nostro articolo fornisce una panoramica del suo comportamento in base ai campioni raccolti e rapporti disponibili, Inoltre può essere utile nel tentativo di rimuovere il virus.

Sommario minaccia

| Nome | DarkHydrus Trojan |

| Tipo | Trojan |

| breve descrizione | Il DarkHydrus Trojan è un virus informatico che è stato progettato per infiltrarsi silenziosamente sistemi informatici. |

| Sintomi | Le vittime non possono verificarsi alcun sintomo apparente di infezione. |

| Metodo di distribuzione | Le vulnerabilità software, Installazioni freeware, pacchetti in bundle, Gli script e gli altri. |

| Detection Tool |

Verifica se il tuo sistema è stato interessato da malware

Scarica

Strumento di rimozione malware

|

| Esperienza utente | Iscriviti alla nostra Forum per discutere DarkHydrus Trojan. |

DarkHydrus Trojan - metodi di distribuzione

Il DarkHydrus Trojan prende il nome il collettivo criminale dietro di esso. Il suo codice si basa su un campione più vecchio conosciuto come il RogueRobin Trojan. La campagna attacco rilevato caratteristiche diverse versioni distinte di documenti infetti, in particolare i documenti Excel con estensione .xlsm. Quando sono aperti un messaggio di avviso di protezione verrà mostrato chiedendo agli utenti di abilitare il built-in di contenuti. L'analisi del documento mostra che i campioni acquisiti sono stati effettuati nel mese di dicembre 2018 e gennaio 2019. E 'molto probabile che altri formati sono utilizzati anche per lo stesso scopo: banche dati, fogli di calcolo e documenti di testo. Non appena gli script sono autorizzati a eseguire che attiveranno uno script PowerShell che porterà alla |installazione di Troia. Modifiche ai dati di sistema chiave saranno impostarlo per l'avvio automatico quando si avvia il computer.

Mentre questa campagna attualmente utilizza documenti come il dispositivo di erogazione payload principale ci sono altri metodi che possono essere considerati dagli hacker. Alcuni di essi sono i seguenti:

- Installatori software infetti - Una strategia simile è quello di incorporare il codice di consegna di Troia in file di configurazione delle applicazioni più diffuse che vengono spesso scaricati dagli utenti finali. Programmi di esempio includono utilità di sistema, suite creatività, strumenti di ottimizzazione e applicazioni per la produttività. Quando i file vengono eseguiti il DarkHydrus Trojan verrà distribuito.

- E-mail messaggi di phishing - consegna ransomware tradizionale è fatto con l'invio di messaggi che imitano le notifiche legittime inviate via e-mail. Essi spesso impersonare aziende ben note, prodotti e servizi copiando la loro disposizione e corpo del testo. Non appena le vittime interagiscono con uno qualsiasi degli elementi dannosi o il file allegato verrà avviata l'infezione.

- siti dannosi - Per rendere le infezioni più frequenti che gli hacker possono modellare falsi siti che imitano pagine di destinazione legittimi, siti software vendor, scaricare portali e ecc. Ogni volta che le vittime interagisce con uno qualsiasi degli elementi della infezione DarkHydrus Trojan verrà acquisito - questo può essere quando si scarica un file o semplicemente cliccando su uno script.

- Browser hijacker - Sono plugin del browser-based che sono fatti dagli hacker e di solito sono distribuite sui rispettivi repository. Questo viene fatto con le credenziali di sviluppo falsi e recensioni degli utenti. Le loro descrizioni includeranno promesse di miglioramenti delle prestazioni o l'aggiunta di nuove funzionalità.

DarkHydrus Trojan - Descrizione dettagliata

Come il DarkHydrus Trojan è basato sul codice sorgente di una minaccia in precedenza molte delle sue funzionalità wll essere condivise. Durante l'installazione dei virus la minaccia sarà impostato per eseguire ogni volta che il computer viene acceso, che lo rende molto difficile da rimuovere. L'altro comando eseguito non appena l'infezione ha avuto luogo è il funzione di sicurezza di bypass. Si esegue la scansione memoria della macchina infetta e la ricerca di ogni host di macchine virtuali installate, strumenti di debug o ambiente sandbox che possono essere utilizzati da specialisti della sicurezza di analizzarlo. Il motore immediatamente spegnersi automaticamente se rileva che tale applicazione o servizio è in esecuzione.

Il Trojan poi impostare una connessione a un server di hacker controllato utilizzando le espressioni regolari. La sua interessante notare che questo viene fatto tramite query DNS e query personalizzate. La caratteristica distintiva di questo particolare malware che costruirà un sottodominio per ogni singola infezione. L'analisi del codice rivela un elenco dei comandi disponibili:

- ^ uccidere - Questo indicherà il filo che contiene il Trojan per essere ucciso

- ^ $ FileDownload - Il dato file deve essere caricato sul server degli hacker controllato

- ^ $ ImportModule - Esegue un esempio di PowerShell e lo aggiunge alla “moduli” lista

- ^ $ X_mode - Interruttori su un'alternativa “x_mode” modalità che passa a un canale comando alternativo

- ^ $ ClearModules - Cancella l'eseguito in precedenza “moduli” lista

- ^ $ FileUpload - Questo comando è utilizzato per impostare un percorso in cui un nuovo file deve essere caricato.

- ^ Testmode - Questo esegue una funzione di test che verifica se un collegamento può essere fatto in modo sicuro al server degli hacker controllato

- ^ showconfig - Questo genererà la configurazione corrente del motore infezione

- ^ changeConfig - In tal modo, una modifica alla configurazione che prende i parametri di input inviati e li salva sulla istanza locale

- ^ slp - Valori Questa configurazione wil il sonno e jitter

- ^ uscita - Esce l'istanza di Troia

La nuova variante del Trojan DarkHydrus è stato trovato per utilizzare Google Drive come repository strumentale di consegnare i comandi degli hacker. Questo viene fatto caricando un file sul conto di hacker predefinito e costante verifica di eventuali modifiche sul documento. Qualsiasi comando immesso verrà eseguito in base ai campi inseriti. Tutti chnages al documento caricato sono considerati come i lavori che verranno eseguiti sui computer infetti. L'autenticazione al servizio avviene tramite comandi speciali che sono specifici per il sistema di Google Drive. token di accesso speciali vengono recuperati prima che l'accesso è dato al documento.

Una complessa rete di domini è stato rivelato che dimostra che molto lavoro è stato realizzato al fine di creare il Trojan e le sue infrastrutture. La sua analisi del codice rivela che è in grado di eseguire danni ai sistemi e dirottare i dati sensibili. Questo viene fatto tramite uno script speciale che utilizza le informazioni raccolte per generare un ID macchina unica. Ci sono due categorie di informazioni che di solito sono considerati:

- Informazioni personali - Il motore di ricerca per le stringhe che possono esporre direttamente l'identità degli utenti vittima. Il Trojan può essere istruito non solo per ricercare nella memoria, ma anche il contenuto del disco rigido, dispositivi rimovibili e condivisioni di rete disponibili. I dati di interesse include il loro nome, indirizzo, numero di telefono, dati di localizzazione e le credenziali di account memorizzati. Le informazioni raccolte possono essere utilizzati per eseguire crimini come furto d'identità e abusi finanziari.

- Informazioni macchina - Il Trojan in grado di generare un report dei componenti hardware installati e le impostazioni di sistema. Il dato ampia è utile al fine di determinare quale tipo di computer sono infettati. Le informazioni statistiche è utile quando si progetta aggiornamenti per il Trojan.

Ci sono vari usi per il cavallo di Troia che può essere molto di più della semplice sorpasso dei computer infetti. L'uso del complesso delle infrastrutture e le complesse operazioni di bypass di sicurezza adottate in l'inizio degli spettacoli infezione di routine che le vittime di destinazione sono probabilmente aziende o enti governativi. E 'molto probabile che eventuali future versioni possono aggiungere funzionalità più recente e migliorare quelli già abilitati. L'uso delle infrastrutture Google Drive può rendere più difficile per tutti gli amministratori di rete a notare un'infezione come clienti di Troia sono tenuti a insoliti server degli hacker controllato contatto.

La capacità di furto di dati dà analisti di sicurezza ragioni per credere che questo può essere un'arma a scopo di sabotaggio. Il motore può raccogliere una grande quantità di informazioni in entrambe le categorie di informazioni, potenzialmente accesso unità di rete nonché. Nel caso in cui v'è un attacco coordinato contro un dato impresa questo potrebbe essere un'arma molto potente.

L'analisi mostra che il codice eseguite Trojan è in grado di accedere e modificare una vasta gamma di dati di sistema:

- Registro di Windows - Le modifiche al Registro di sistema di Windows può compromettere sia i valori che vengono utilizzati dal sistema operativo e le eventuali applicazioni di terze parti. Questo può portare a gravi problemi di prestazioni e l'impossibilità di accedere ad alcuni servizi o funzioni che sono normalmente utilizzati dagli utenti finali. Le modifiche di voci appartenenti a tutte le applicazioni di terze parti possono portare a errori imprevisti.

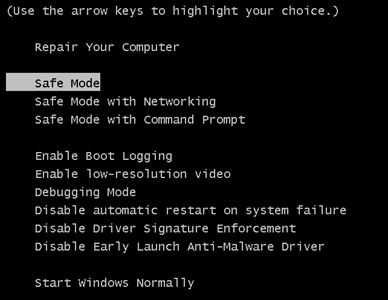

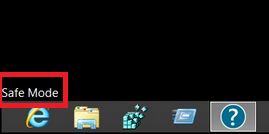

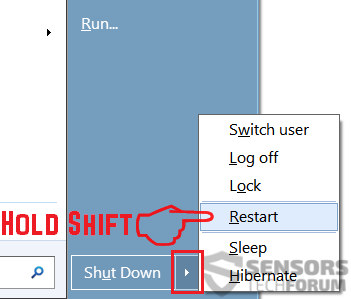

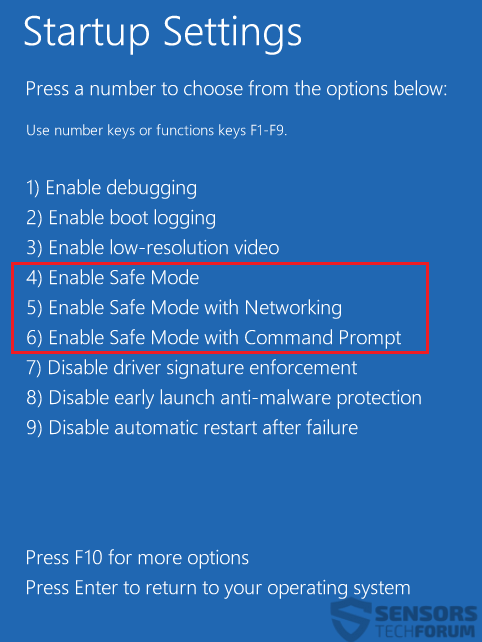

- Opzioni di avvio - Questo viene fatto al fine di impostare automaticamente il Trojan avviare una volta che il computer viene acceso. Alcune azioni possono disabilitare l'accesso al menu di avvio di recupero e le impostazioni, che rende impossibile utilizzare la maggior parte delle guide di recupero manuale.

- Data system - Il motore può essere utilizzato per la ricerca e l'identità eventuali backup, Sistema di punti di ripristino e altri file che vengono utilizzati durante il recupero.

Tenuto conto del fatto che la DarkHydrus Trojan rappresenta una minaccia complessa che può essere lanciato in aziende e agenzie governative in un dato momento una volta che il comando è dato eventuali infezioni esistenti devono essere identificati e rimossi il più rapidamente possibile. I futuri aggiornamenti possono trasformarlo in un'arma ancora più potente.

Rimuovere DarkHydrus Trojan Trojan

Se il computer è stato infettato con il DarkHydrus Trojan Trojan, si dovrebbe avere un po 'di esperienza nella rimozione di malware. Si dovrebbe sbarazzarsi di questo Trojan più velocemente possibile prima di poter avere la possibilità di diffondersi ulteriormente e infettare altri computer. È necessario rimuovere il Trojan e seguire la guida istruzioni passo-passo fornite di seguito.

Nota! Il sistema del computer può essere influenzata da DarkHydrus Trojan e altre minacce.

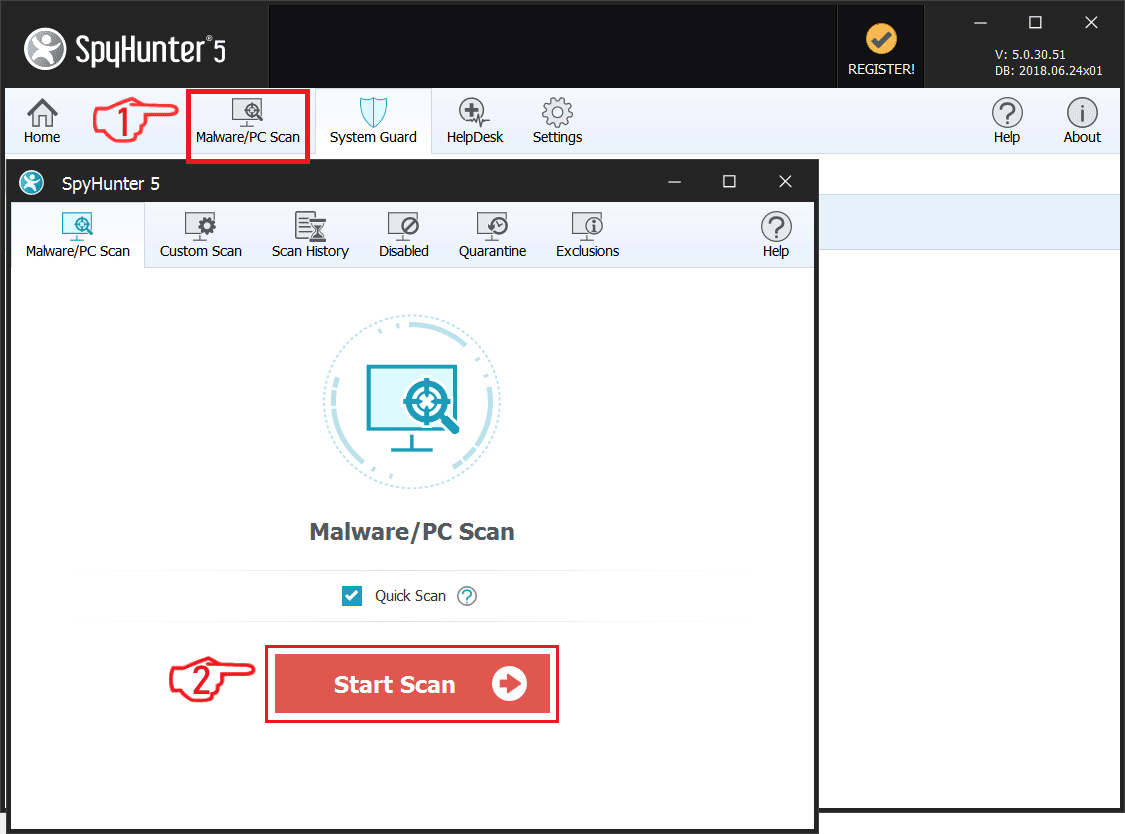

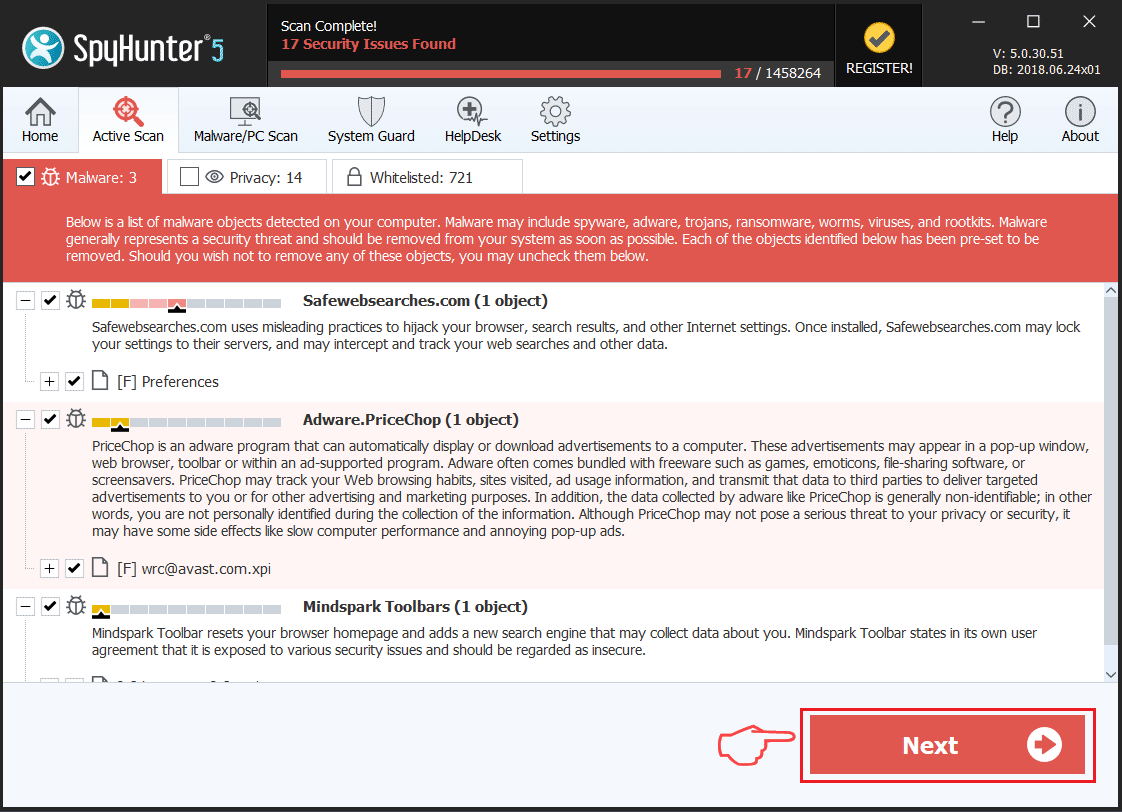

Analizza il tuo PC con SpyHunter

SpyHunter è uno strumento di rimozione malware potente progettato per aiutare gli utenti con l'analisi la sicurezza del sistema in profondità, rilevamento e la rimozione di DarkHydrus Trojan.

Tenete a mente, che lo scanner di SpyHunter è solo per il rilevamento di malware. Se SpyHunter rileva il malware sul PC, è necessario acquistare lo strumento di rimozione malware di SpyHunter per rimuovere le minacce malware. Leggere la nostra SpyHunter 5 recensione. Clicca sui link corrispondenti per controllare SpyHunter di EULA, politica sulla riservatezza e Criteri di valutazione della minaccia.

Per rimuovere Trojan DarkHydrus Segui questi passi:

Utilizzare SpyHunter per la ricerca di malware e programmi indesiderati

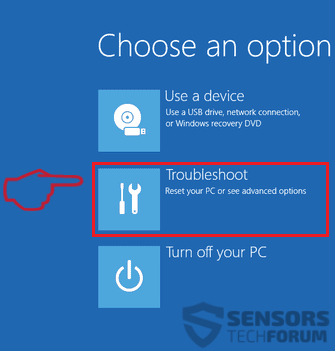

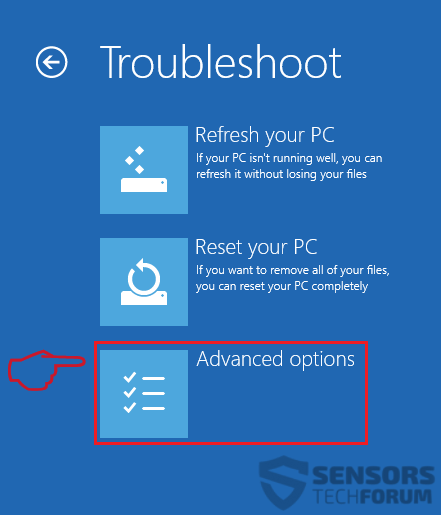

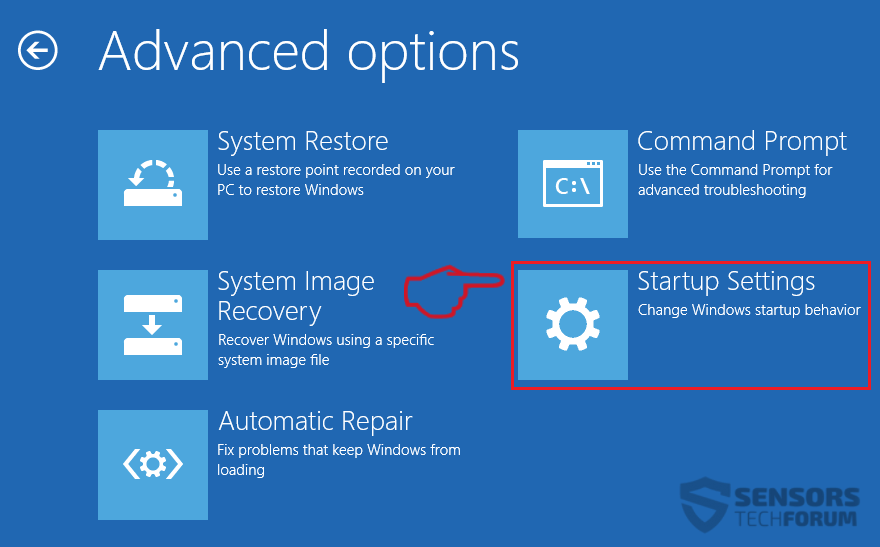

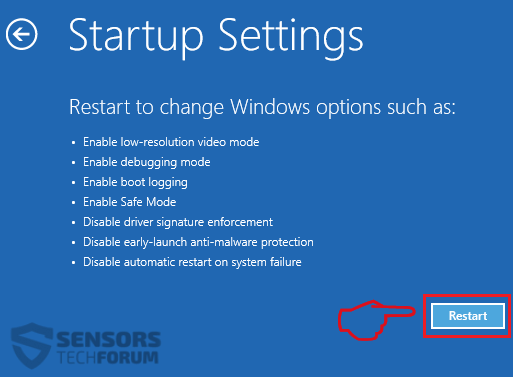

Preparazione prima di rimuovere Trojan DarkHydrus.

Prima di avviare il processo di rimozione effettiva, si consiglia di effettuare le seguenti operazioni di preparazione.

- Assicurarsi di avere le istruzioni sempre aperta e di fronte ai vostri occhi.

- Fare un backup di tutti i file, anche se potrebbero essere danneggiati. È necessario eseguire il backup dei dati con una soluzione di backup su cloud e assicurare i vostri file contro qualsiasi tipo di perdita, anche dalle più gravi minacce.

- Siate pazienti in quanto ciò potrebbe richiedere un po '.

- Cerca malware

- Correggi i registri

- Rimuovere i file dei virus

Passo 1: Scansione per DarkHydrus Trojan con SpyHunter Anti-Malware Strumento

Passo 2: Pulire eventuali registri, creato da DarkHydrus Trojan sul computer.

I registri di solito mirati di macchine Windows sono i seguenti:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

È possibile accedere aprendo l'editor del registro di Windows e l'eliminazione di tutti i valori, creato da DarkHydrus Trojan lì. Questo può accadere seguendo la procedura sotto:

Mancia: Per trovare un valore virus creato, è possibile fare clic destro su di esso e fare clic su "Modificare" per vedere quale file è impostato per funzionare. Se questa è la posizione file del virus, rimuovere il valore.

Mancia: Per trovare un valore virus creato, è possibile fare clic destro su di esso e fare clic su "Modificare" per vedere quale file è impostato per funzionare. Se questa è la posizione file del virus, rimuovere il valore.Passo 3: Find virus files created by DarkHydrus Trojan on your PC.

1.Per Windows 8, 8.1 e 10.

Per i sistemi operativi Windows più recenti

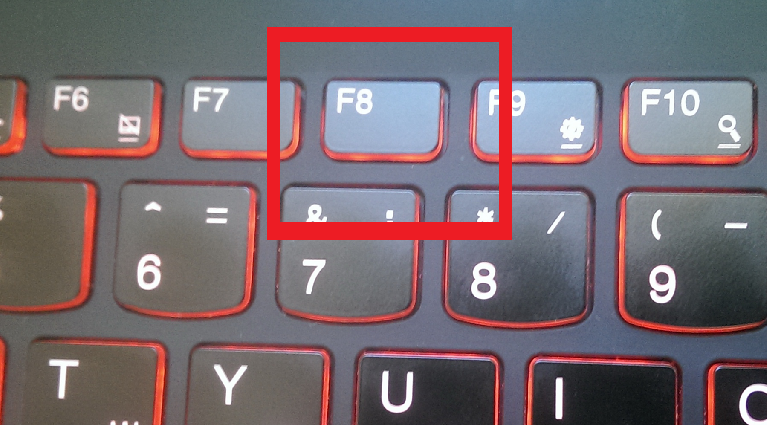

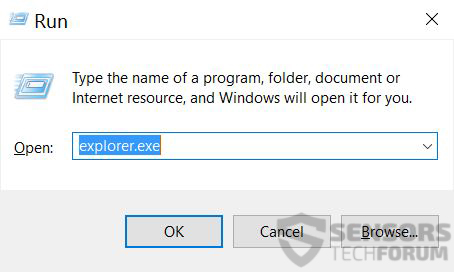

1: Sulla vostra stampa della tastiera + R e scrivi explorer.exe nel Correre casella di testo e quindi fare clic sul Ok pulsante.

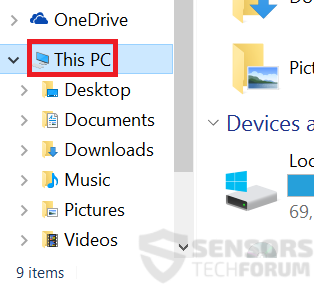

2: Clicca su PC dalla barra di accesso rapido. Questo è di solito una icona con un monitor e il suo nome è o "Il mio computer", "Il mio PC" o "Questo PC" o quello che hanno chiamato.

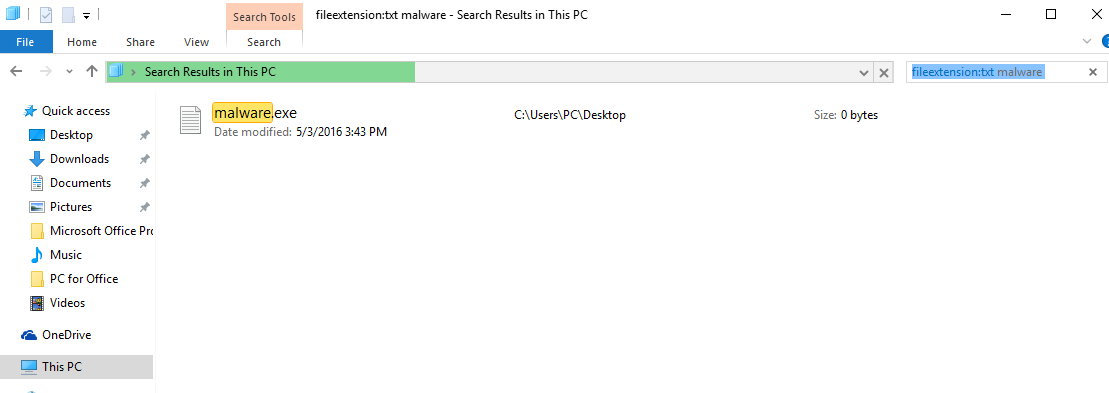

3: Passa alla casella di ricerca in alto a destra sullo schermo del tuo PC e digita "FileExtension:" e dopo di che digitare l'estensione del file. Se siete alla ricerca di eseguibili dannosi, Un esempio può essere "FileExtension:exe". Dopo aver fatto che, lasciare uno spazio e digitare il nome del file si ritiene che il malware si è creato. Ecco come si può essere visualizzato se è stato trovato il file:

NB. Consigliamo di attendere che la barra verde di caricamento nel box di navigazione si riempia nel caso il PC stia cercando il file e non lo abbia ancora trovato.

2.Per Windows XP, Vista, e 7.

Per i sistemi operativi Windows meno recenti

Nei vecchi sistemi operativi Windows l'approccio convenzionale dovrebbe essere quello efficace:

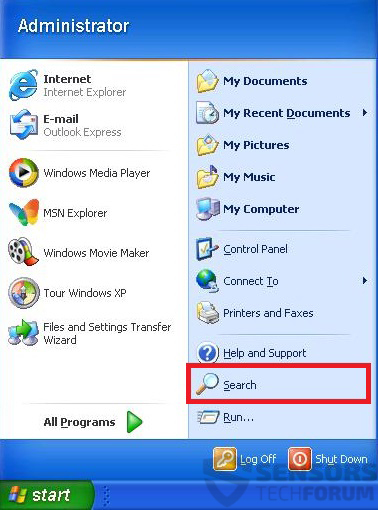

1: Clicca sul Menu iniziale icona (di solito sulla vostra in basso a sinistra) e quindi scegliere il Ricerca preferenza.

2: Una volta visualizzata la finestra di ricerca, scegliere Altre opzioni avanzate da l'assistente di ricerca. Un altro modo è cliccando su Tutti i file e le cartelle.

3: Dopo di che tipo il nome del file che si sta cercando e fare clic sul pulsante di ricerca. Questo potrebbe richiedere un certo tempo dopo il quale verranno visualizzati i risultati. Se avete trovato il file dannoso, è possibile copiare o aprire la sua posizione da pulsante destro del mouse su di essa.

Ora si dovrebbe essere in grado di scoprire qualsiasi file in Windows, purché sia sul disco rigido e non è nascosto via software speciale.

DarkHydrus Trojan FAQ

What Does DarkHydrus Trojan Trojan Do?

The DarkHydrus Trojan Trojan è un programma informatico dannoso progettato per disturbare, danno, o ottenere un accesso non autorizzato ad un sistema informatico. Può essere utilizzato per rubare dati sensibili, ottenere il controllo di un sistema, o avviare altre attività dannose.

I trojan possono rubare le password?

Sì, Trojan, like DarkHydrus Trojan, può rubare le password. Questi programmi dannosi sono progettati per ottenere l'accesso al computer di un utente, spiare le vittime e rubare informazioni sensibili come dati bancari e password.

Can DarkHydrus Trojan Trojan Hide Itself?

Sì, può. Un Trojan può utilizzare varie tecniche per mascherarsi, compresi i rootkit, crittografia, e offuscazione, per nascondersi dagli scanner di sicurezza ed eludere il rilevamento.

È possibile rimuovere un Trojan tramite il ripristino delle impostazioni di fabbrica?

Sì, un Trojan può essere rimosso ripristinando le impostazioni di fabbrica del dispositivo. Questo perché ripristinerà il dispositivo al suo stato originale, eliminando qualsiasi software dannoso che potrebbe essere stato installato. Tieni presente che esistono trojan più sofisticati che lasciano backdoor e infettano nuovamente anche dopo un ripristino delle impostazioni di fabbrica.

Can DarkHydrus Trojan Trojan Infect WiFi?

Sì, è possibile che un trojan infetti le reti WiFi. Quando un utente si connette alla rete infetta, il Trojan può diffondersi ad altri dispositivi connessi e può accedere a informazioni sensibili sulla rete.

I trojan possono essere eliminati?

Sì, I trojan possono essere eliminati. Ciò viene in genere eseguito eseguendo un potente programma antivirus o antimalware progettato per rilevare e rimuovere file dannosi. In alcuni casi, potrebbe anche essere necessaria la cancellazione manuale del Trojan.

I trojan possono rubare i file?

Sì, I trojan possono rubare file se sono installati su un computer. Questo viene fatto consentendo al autore di malware o utente per ottenere l'accesso al computer e quindi rubare i file memorizzati su di esso.

Quale anti-malware può rimuovere i trojan?

Programmi anti-malware come SpyHunter sono in grado di scansionare e rimuovere i trojan dal tuo computer. È importante mantenere aggiornato il tuo anti-malware e scansionare regolarmente il tuo sistema alla ricerca di software dannoso.

I trojan possono infettare USB?

Sì, I trojan possono infettare USB dispositivi. Trojan USB in genere si diffondono tramite file dannosi scaricati da Internet o condivisi tramite e-mail, consentendo all'hacker di accedere ai dati riservati di un utente.

About the DarkHydrus Trojan Research

I contenuti che pubblichiamo su SensorsTechForum.com, this DarkHydrus Trojan how-to removal guide included, è il risultato di ricerche approfondite, il duro lavoro e la dedizione del nostro team per aiutarti a rimuovere il problema specifico del trojan.

How did we conduct the research on DarkHydrus Trojan?

Si prega di notare che la nostra ricerca si basa su un'indagine indipendente. Siamo in contatto con ricercatori di sicurezza indipendenti, grazie al quale riceviamo aggiornamenti quotidiani sulle ultime definizioni di malware, compresi i vari tipi di trojan (porta sul retro, downloader, Infostealer, riscatto, eccetera)

Inoltre, the research behind the DarkHydrus Trojan threat is backed with VirusTotal.

Per comprendere meglio la minaccia rappresentata dai trojan, si prega di fare riferimento ai seguenti articoli che forniscono dettagli informati.

1. Per Windows XP, Vista e 7.

1. Per Windows XP, Vista e 7. 2. Per Windows 8, 8.1 e 10.

2. Per Windows 8, 8.1 e 10. voci di registro Fix create da malware e PUP sul vostro PC.

voci di registro Fix create da malware e PUP sul vostro PC.

1. Installare SpyHunter per la ricerca di DarkHydrus Trojan e rimuoverli.

1. Installare SpyHunter per la ricerca di DarkHydrus Trojan e rimuoverli.