Cosa è Ciao, Im A Hacker messaggio di truffa? È Ciao, Im A Hacker vero o è falso? Come fermare Ciao, IM A truffe Hacker in futuro?

Cosa è Ciao, Im A Hacker messaggio di truffa? È Ciao, Im A Hacker vero o è falso? Come fermare Ciao, IM A truffe Hacker in futuro?

Il Ciao, Im A Hacker serie di messaggi di posta elettronica sono messaggi truffa ricatto che potrebbero finire sulla tua mail, si minacciando che ci sono informazioni sensibili contro di voi. Queste serie di messaggi di posta elettronica hanno lo scopo di ottenere sia di trasferire denaro in BitCoin o fare qualcos'altro che è nell'interesse dei truffatori. In entrambi i casi, sono una farsa e non devono essere attendibili e se vi capita di cadere vittima di quelle, si consiglia vivamente di si concentra immediatamente trovare il motivo per cui appaiono sulla tua mail e la pulizia del computer da qualsiasi virus. Leggi questo articolo se si è vittima di Ciao, Im A Hacker truffe di posta elettronica.

Sommario minaccia

| Nome | Ciao, Im A Hacker |

| Tipo | E-Mail Scam / Virus |

| breve descrizione | Obiettivi per estorcere voi in o cliccando su un link virus o riscatto pagando in BitCoin in uno schema di truffa. |

| Sintomi | Si può iniziare a ricevere e-mail, inizia con “Hi, Im A Hacker”o“Ciao! Io sono un hacker”. |

| Metodo di distribuzione | Via e-mail spam. |

| Detection Tool |

Verifica se il tuo sistema è stato interessato da malware

Scarica

Strumento di rimozione malware

|

Esperienza utente | Iscriviti alla nostra Forum per discutere Hi, Im A Hacker. |

Ciao, Im A Hacker – Come ho ricevuto It e che cosa fa?

Il modo principale attraverso il quale si può avere iniziato a vedere “Ciao, Im A Hacker”e-mail è naturalmente tramite messaggi di spam inviati a voi. I truffatori possono far finta di tenere le informazioni e di solito intraprendere massicce campagne di e-mail proprio come quello che hai ricevuto. Rubano i dati da siti compromessi e inviare migliaia di messaggi di spam al giorno, sperando che qualcuno sarà indotto a cadere vittima della truffa.

Le e-mail sono diversi. Essi possono variare da ordinaria Hi, Im un Hacker e-mail truffa tutta la strada fino ad una e-mail dannoso che vi chiede di cliccare su un link. Se vedete tali e-mail, è fondamentale che non si fa clic su di essi in alcun modo o si apre eventuali allegati in quelle e-mail, perché si può ottenere infettato da un virus.

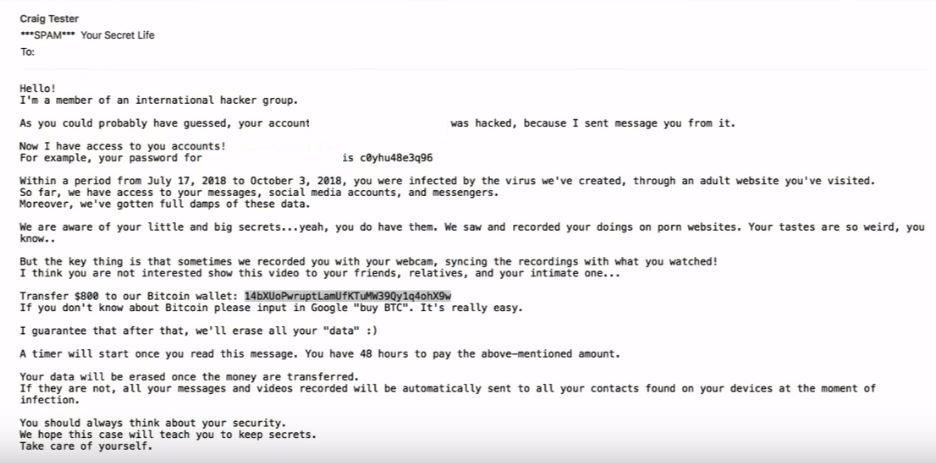

One Salve, Im un e-mail truffa Hacker, chiamato il fantasma truffa David(https://sensorstechforum.com/remove-david-ghost-e-mail-virus/) come abbiamo rilevato chiesto un pagamento BitCoin e ha affermato di avere i dati sensibili contro gli utenti come mostrato di seguito:

contenuti David Ghost Scam:

Ti ho contagiato con la mia di malware privato, (RAT) / (Remote Administration Tool), qualche mese fa, quando avete visitato qualche sito dove la mia iframe è stato collocato e da allora, Ho osservato le vostre azioni. Il malware mi ha dato pieno accesso e controllo sul proprio sistema, senso, Riesco a vedere tutto sul vostro schermo, accende la macchina fotografica o il microfono e non si accorgono neppure su di esso. Ho anche l'accesso a tutti i vostri contatti, foto private, video, qualunque cosa! Ho fatto un video che vi mostra (attraverso la webcam) STATISFYING TE! Hai un ottimo gusto! Hahaha ... posso inviare il video a tutti i vostri contatti (e-mail, rete sociale) e pubblicare tutti i dati privati in tutto il mondo! (...) Il mio indirizzo bitcoin è: 1JtTm5eCxqj94Pb4d58pWGZjLUMYHuC6yX (...).

Un'altra truffa direttamente ha sottolineato che la password è compromessa:

rimuovere Hi, Im un Hacker malware sulla macchina

Se vi capita di aver aperto un link o altra forma o truffa sul vostro computer, si consiglia vivamente di seguire i passaggi di seguito per rimuovere eventuali virus che potrebbero essere entrati nel computer come conseguenza di apertura queste e-mail. Se non si è sicuri se si è infetti o no, si consiglia di eseguire una scansione completa della vostra macchina con un programma anti-malware avanzato. Tale software professionale in grado di rilevare ed eliminare tutti i file dei virus In relazione al sistema Hi, Im Una truffa Hacker e assicurarsi che il PC è protetto in futuro pure.

Preparazione prima di rimuovere Hi, Im A Hacker.

Prima di avviare il processo di rimozione effettiva, si consiglia di effettuare le seguenti operazioni di preparazione.

- Assicurarsi di avere le istruzioni sempre aperta e di fronte ai vostri occhi.

- Fare un backup di tutti i file, anche se potrebbero essere danneggiati. È necessario eseguire il backup dei dati con una soluzione di backup su cloud e assicurare i vostri file contro qualsiasi tipo di perdita, anche dalle più gravi minacce.

- Siate pazienti in quanto ciò potrebbe richiedere un po '.

- Cerca malware

- Correggi i registri

- Rimuovere i file dei virus

Passo 1: Scansione per Hi, Im un hacker con lo strumento SpyHunter Anti-Malware

Passo 2: Pulire eventuali registri, creato da Hi, Im un hacker sul computer.

I registri di solito mirati di macchine Windows sono i seguenti:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

È possibile accedere aprendo l'editor del registro di Windows e l'eliminazione di tutti i valori, creato da Hi, Im A Hacker lì. Questo può accadere seguendo la procedura sotto:

Mancia: Per trovare un valore virus creato, è possibile fare clic destro su di esso e fare clic su "Modificare" per vedere quale file è impostato per funzionare. Se questa è la posizione file del virus, rimuovere il valore.

Mancia: Per trovare un valore virus creato, è possibile fare clic destro su di esso e fare clic su "Modificare" per vedere quale file è impostato per funzionare. Se questa è la posizione file del virus, rimuovere il valore.Passo 3: Find virus files created by Hi, Im un Hacker sul PC.

1.Per Windows 8, 8.1 e 10.

Per i sistemi operativi Windows più recenti

1: Sulla vostra stampa della tastiera + R e scrivi explorer.exe nel Correre casella di testo e quindi fare clic sul Ok pulsante.

2: Clicca su PC dalla barra di accesso rapido. Questo è di solito una icona con un monitor e il suo nome è o "Il mio computer", "Il mio PC" o "Questo PC" o quello che hanno chiamato.

3: Passa alla casella di ricerca in alto a destra sullo schermo del tuo PC e digita "FileExtension:" e dopo di che digitare l'estensione del file. Se siete alla ricerca di eseguibili dannosi, Un esempio può essere "FileExtension:exe". Dopo aver fatto che, lasciare uno spazio e digitare il nome del file si ritiene che il malware si è creato. Ecco come si può essere visualizzato se è stato trovato il file:

NB. Consigliamo di attendere che la barra verde di caricamento nel box di navigazione si riempia nel caso il PC stia cercando il file e non lo abbia ancora trovato.

2.Per Windows XP, Vista, e 7.

Per i sistemi operativi Windows meno recenti

Nei vecchi sistemi operativi Windows l'approccio convenzionale dovrebbe essere quello efficace:

1: Clicca sul Menu iniziale icona (di solito sulla vostra in basso a sinistra) e quindi scegliere il Ricerca preferenza.

2: Una volta visualizzata la finestra di ricerca, scegliere Altre opzioni avanzate da l'assistente di ricerca. Un altro modo è cliccando su Tutti i file e le cartelle.

3: Dopo di che tipo il nome del file che si sta cercando e fare clic sul pulsante di ricerca. Questo potrebbe richiedere un certo tempo dopo il quale verranno visualizzati i risultati. Se avete trovato il file dannoso, è possibile copiare o aprire la sua posizione da pulsante destro del mouse su di essa.

Ora si dovrebbe essere in grado di scoprire qualsiasi file in Windows, purché sia sul disco rigido e non è nascosto via software speciale.

Ciao, Im A Hacker FAQ

What Does Hi, Im A Hacker Trojan Do?

The Hi, Im A Hacker Trojan è un programma informatico dannoso progettato per disturbare, danno, o ottenere un accesso non autorizzato ad un sistema informatico. Può essere utilizzato per rubare dati sensibili, ottenere il controllo di un sistema, o avviare altre attività dannose.

I trojan possono rubare le password?

Sì, Trojan, like Hi, Im A Hacker, può rubare le password. Questi programmi dannosi sono progettati per ottenere l'accesso al computer di un utente, spiare le vittime e rubare informazioni sensibili come dati bancari e password.

Can Hi, Im A Hacker Trojan Hide Itself?

Sì, può. Un Trojan può utilizzare varie tecniche per mascherarsi, compresi i rootkit, crittografia, e offuscazione, per nascondersi dagli scanner di sicurezza ed eludere il rilevamento.

È possibile rimuovere un Trojan tramite il ripristino delle impostazioni di fabbrica?

Sì, un Trojan può essere rimosso ripristinando le impostazioni di fabbrica del dispositivo. Questo perché ripristinerà il dispositivo al suo stato originale, eliminando qualsiasi software dannoso che potrebbe essere stato installato. Tieni presente che esistono trojan più sofisticati che lasciano backdoor e infettano nuovamente anche dopo un ripristino delle impostazioni di fabbrica.

Can Hi, Im A Hacker Trojan Infect WiFi?

Sì, è possibile che un trojan infetti le reti WiFi. Quando un utente si connette alla rete infetta, il Trojan può diffondersi ad altri dispositivi connessi e può accedere a informazioni sensibili sulla rete.

I trojan possono essere eliminati?

Sì, I trojan possono essere eliminati. Ciò viene in genere eseguito eseguendo un potente programma antivirus o antimalware progettato per rilevare e rimuovere file dannosi. In alcuni casi, potrebbe anche essere necessaria la cancellazione manuale del Trojan.

I trojan possono rubare i file?

Sì, I trojan possono rubare file se sono installati su un computer. Questo viene fatto consentendo al autore di malware o utente per ottenere l'accesso al computer e quindi rubare i file memorizzati su di esso.

Quale anti-malware può rimuovere i trojan?

Programmi anti-malware come SpyHunter sono in grado di scansionare e rimuovere i trojan dal tuo computer. È importante mantenere aggiornato il tuo anti-malware e scansionare regolarmente il tuo sistema alla ricerca di software dannoso.

I trojan possono infettare USB?

Sì, I trojan possono infettare USB dispositivi. Trojan USB in genere si diffondono tramite file dannosi scaricati da Internet o condivisi tramite e-mail, consentendo all'hacker di accedere ai dati riservati di un utente.

About the Hi, Im A Hacker Research

I contenuti che pubblichiamo su SensorsTechForum.com, this Hi, Im A Hacker how-to removal guide included, è il risultato di ricerche approfondite, il duro lavoro e la dedizione del nostro team per aiutarti a rimuovere il problema specifico del trojan.

How did we conduct the research on Hi, Im A Hacker?

Si prega di notare che la nostra ricerca si basa su un'indagine indipendente. Siamo in contatto con ricercatori di sicurezza indipendenti, grazie al quale riceviamo aggiornamenti quotidiani sulle ultime definizioni di malware, compresi i vari tipi di trojan (porta sul retro, downloader, Infostealer, riscatto, eccetera)

Inoltre, the research behind the Hi, Im A Hacker threat is backed with VirusTotal.

Per comprendere meglio la minaccia rappresentata dai trojan, si prega di fare riferimento ai seguenti articoli che forniscono dettagli informati.