Un verme estremamente pericoloso è stato l'argomento principale di discussione nella comunità della sicurezza in linea ultimamente. Conosciuta come la botnet Koobface si tratta di un'infezione da malware che si propone di diffondere al maggior numero possibile di computer. Come suggerisce il nome(Koobface in ordine diverso è Facebook) i maligni cyber-minaccia sfrutta le debolezze di sicurezza e degli utenti nei social network per infettare i computer e costruire una rete di zombie di dispositivi collegati peer-to-peer. La botnet può essere utilizzato per installare altro malware su larga scala basata sugli interessi degli hacker lo controllano. Gli esperti di Symantec ritengono che i cyber criminali possono offrire servizi per installare basi di malware sugli ordini di terze parti. Gli utenti vengono avvertiti rigorosamente a prendere il rilevamento e misure preventive al fine di eliminare qualsiasi pericolo che possono essere causati da questo worm.

Worm Koobface - Come Infettare

L'infezione è distribuito principalmente in Nord America e Australia Ma è stato rilevato anche in Europa. Il worm è stato riferito dai ricercatori di malware da spalmare prevalentemente attraverso siti web di social networking. Il malware può contenere dei link web in un post promosso o in comune che possono reindirizzare a sito esterno, chiedendo un codec video per guardare un video.

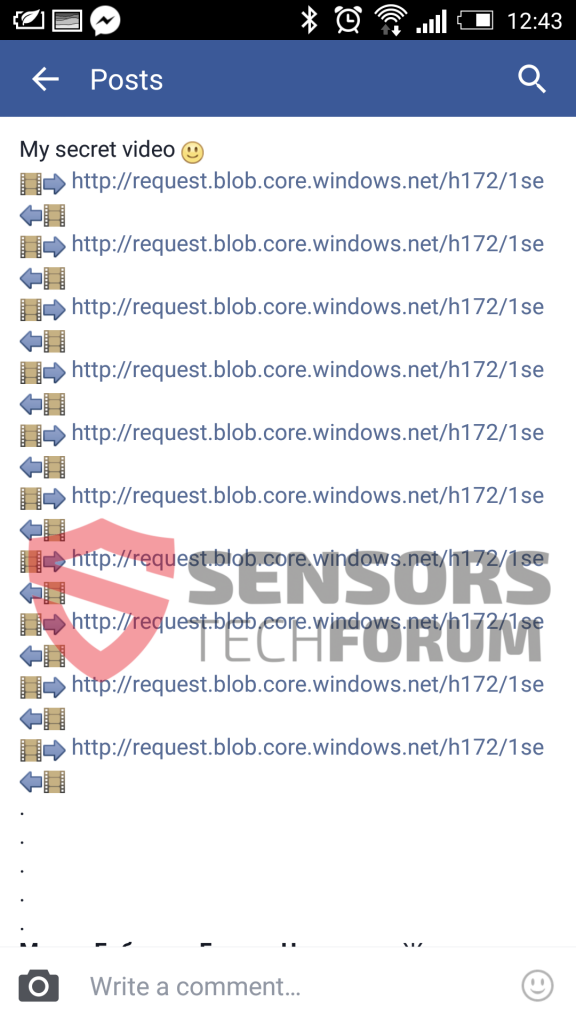

Messaggi che infettano gli utenti con il virus, può apparire come la seguente:

Il Worm Koobface - Che cosa fa

Le persone usano il social networking su scala globale e gli utenti di tali reti sono ancora in rapido aumento. Questa è la competenza nucleo di Koobface. Esso utilizza tali siti web, mira gli utenti di qualsiasi tipo. Il worm si basa principalmente sugli utenti meno esperti che possono rientrare nella sua ingegneria sociale (soc ita) trappola. utenti ingannato credere che un collegamento web, pubblicato da un compagno può essere attendibile e questo è il modo in cui entrano a far parte della maggiore botnet.

Una volta che il worm crea una rete, può essere utilizzato per installare programmi aggiuntivi di qualsiasi tipo sui PC compromessi. Essi possono essere applicazioni adware come browser hijacker che visualizzano i pop-up e modificare le impostazioni browser`s, come Yoursearching(.)con. Il worm può anche scaricare ransomware come TeslaCrypt sul computer e crittografare i dati sensibili.

Ecco qualche altro “Caratteristiche” del worm:

- Ottenere le credenziali sensibili.

- Reindirizzare gli utenti a siti di malware infestate.

- Annunci di visualizzazione.

- Raccogliere informazioni sul traffico HTTP.

- Distribuire gli attacchi di phishing.

- Bloccate i siti Web su richiesta.

- Servire ad un centro di comando di terze parti tramite un server web.

- Scaricare altri file tramite porte aperte.

- Ruba le chiavi di licenza legittima di Windows e altri software acquistati sul dispositivo colpito.

- identificazioni Bypass CAPTCHA.

- Creare account utente di diversi siti e account di social media.

Il Worm Koobface in dettaglio

Per quanto riguarda l'installazione, I ricercatori di Symantec hanno segnalato che il worm si diffonde tramite un falso setup.exe o un falso aggiornamento di un plugin. Di solito succede dopo aver cliccato su un link postato in Facebook reindirizzamento all'URL dannoso. Quando viene attivato esso copia i suoi oggetti dannosi direttamente nel disco rigido del PC colpiti.

Il worm ha tre versioni e, a seconda di loro, il payload dannoso portando il nome del file può essere uno dei seguenti:

- Ld05.exe

- Ld11.exe

- Ld12.exe

Inoltre, i ricercatori hanno anche riusciti a rilevare che il worm può auto-controllare se i suoi file sono attivi e in esecuzione in C:\Finestreche è la directory principale di Windows. Nel caso in cui lo scenario è che è inattivo, copia un .pipistrello depositare in C:\ poi cancella `s eseguibile corrente, permette di rimanere attivi più a lungo. I nomi dei file possono variare a seconda intrusioni.

Per quanto riguarda ciò che il worm fa nel editor del Registro di Windows, bene, l'immagine non è abbastanza neanche lì:

→Nella chiave "HKEY_LOCAL_MACHINE SOFTWARE Microsoft Windows CurrentVersion Run " si crea valore con i dati per eseguire le version`s .exe.

Per esempio:

sysLdtray "= “%Windir% Ld05.exe "

Inoltre, Il worm può anche distribuire file dannosi che possono avere i seguenti nomi:

- ddnsFilter.dll

- filter.sys

- fio32.dll

- fio32.sys

questi file, se attivato, ha la possibilità di bloccare i domini stranieri e di limitare l'accesso dell'utente ad essi.

Quando si tratta di info-rubare “Extra” il Verme è stato donato, è utilizzato attraverso un altro file dannoso, noto come sia “Go.exe” o “Get.exe”. Via quelli il worm in grado di raccogliere tutti i tipi di informazioni rilevanti sistema che poi possono essere cumulati e inviati alla C&Server C. Senza entrare troppo nei dettagli immaginare che ogni software acquistato, ogni password memorizzata, qualsiasi informazione con valore può improvvisamente essere usato contro di te o per servire altri interessi.

E questo non è dove le sorprese di fine Worm Koobface. Si può anche causare redirect e ciò che è noto come Black SEO ai risultati della ricerca del motore di ricerca, senza nemmeno accorgersene. Immaginate che si sta cercando di acquistare gli smartphone e il worm visualizza i risultati di ricerca pertinenti, ma dopo clic su di essi è possibile ottenere reindirizzato a un sito web di terze parti che possono essere sia un sito di pubblicità o di un URL malevolo. Gli oggetti controllo di questo sono stati segnalati per essere file dll che contengono la parola “Browser” in loro.

Quando esaminiamo la ottenimento di dati di traffico di rete, Koobface potrebbe reindirizzare queste informazioni direttamente al server di controllo. Inoltre, essa può anche comandi diretti che possono influenzare la tabella di instradamento predefinita, permettendo di terze parti rivolge a intercettare e monitorare le attività quotidiane.

Ultimo ma non meno importante, il malware può influenzare il computer infetto utilizzando un server Web, pubblicazione sul proprio conto sui social network o permettendo di diffondersi attraverso la rete locale(LAN) dell'utente che interessano altri computer. Ciò è particolarmente efficace per le piccole reti domestiche o in ufficio. Il modulo di controllo che va sotto il nome webserver.exe. È stato inoltre rilevato con estensione .dat. Inoltre, Koobface è stato segnalato per utilizzare le porte TCP 80 e 53 per la connettività in entrata. Tuttavia le porte si apre può variare.

Il bypassare il meccanismo di difesa CAPTCHA, mentre il worm sta tentando di inviare dal vostro conto in siti di social media, è fatto caricandolo direttamente ai server di comando controllati dagli hacker. Il CAPTCHA viene quindi visualizzato a schermo intero fronte a un altro utente impedire qualsiasi altra attività prima di entrare manualmente. Si tratta di un metodo di distribuzione molto efficace in quanto permette i creatori Koobface a lavorare gratis.

Rimozione Worm Koobface Completamente

Per rimuovere worm Koobface, una semplice rimozione manuale non tagliato, dal momento che il worm potrebbe aver infettato con diversi di malware, come Trojan.Downloader o un Rootkit. Questo è il motivo è altamente consigliabile fare una reinstallazione pulita del computer, dopo di che utilizzare il tutorial di seguito al fine di verificare se il dispositivo che si sta utilizzando è sicuro. Si consiglia di utilizzare un anche servizio VPN o un proxy nonché software di protezione del malware avanzata per rilevare ulteriormente e prevenire intrusioni di Koobface.

Preparation before removing W32.Koobface.

Prima di avviare il processo di rimozione effettiva, si consiglia di effettuare le seguenti operazioni di preparazione.

- Assicurarsi di avere le istruzioni sempre aperta e di fronte ai vostri occhi.

- Fare un backup di tutti i file, anche se potrebbero essere danneggiati. È necessario eseguire il backup dei dati con una soluzione di backup su cloud e assicurare i vostri file contro qualsiasi tipo di perdita, anche dalle più gravi minacce.

- Siate pazienti in quanto ciò potrebbe richiedere un po '.

- Cerca malware

- Correggi i registri

- Rimuovere i file dei virus

Passo 1: Scansiona W32.Koobface con lo strumento SpyHunter Anti-Malware

Passo 2: Pulire eventuali registri, creato da W32.Koobface sul tuo computer.

I registri di solito mirati di macchine Windows sono i seguenti:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

È possibile accedere aprendo l'editor del registro di Windows e l'eliminazione di tutti i valori, creato da W32.Koobface lì. Questo può accadere seguendo la procedura sotto:

Mancia: Per trovare un valore virus creato, è possibile fare clic destro su di esso e fare clic su "Modificare" per vedere quale file è impostato per funzionare. Se questa è la posizione file del virus, rimuovere il valore.

Mancia: Per trovare un valore virus creato, è possibile fare clic destro su di esso e fare clic su "Modificare" per vedere quale file è impostato per funzionare. Se questa è la posizione file del virus, rimuovere il valore.Passo 3: Find virus files created by W32.Koobface on your PC.

1.Per Windows 8, 8.1 e 10.

Per i sistemi operativi Windows più recenti

1: Sulla vostra stampa della tastiera + R e scrivi explorer.exe nel Correre casella di testo e quindi fare clic sul Ok pulsante.

2: Clicca su PC dalla barra di accesso rapido. Questo è di solito una icona con un monitor e il suo nome è o "Il mio computer", "Il mio PC" o "Questo PC" o quello che hanno chiamato.

3: Passa alla casella di ricerca in alto a destra sullo schermo del tuo PC e digita "FileExtension:" e dopo di che digitare l'estensione del file. Se siete alla ricerca di eseguibili dannosi, Un esempio può essere "FileExtension:exe". Dopo aver fatto che, lasciare uno spazio e digitare il nome del file si ritiene che il malware si è creato. Ecco come si può essere visualizzato se è stato trovato il file:

NB. Consigliamo di attendere che la barra verde di caricamento nel box di navigazione si riempia nel caso il PC stia cercando il file e non lo abbia ancora trovato.

2.Per Windows XP, Vista, e 7.

Per i sistemi operativi Windows meno recenti

Nei vecchi sistemi operativi Windows l'approccio convenzionale dovrebbe essere quello efficace:

1: Clicca sul Menu iniziale icona (di solito sulla vostra in basso a sinistra) e quindi scegliere il Ricerca preferenza.

2: Una volta visualizzata la finestra di ricerca, scegliere Altre opzioni avanzate da l'assistente di ricerca. Un altro modo è cliccando su Tutti i file e le cartelle.

3: Dopo di che tipo il nome del file che si sta cercando e fare clic sul pulsante di ricerca. Questo potrebbe richiedere un certo tempo dopo il quale verranno visualizzati i risultati. Se avete trovato il file dannoso, è possibile copiare o aprire la sua posizione da pulsante destro del mouse su di essa.

Ora si dovrebbe essere in grado di scoprire qualsiasi file in Windows, purché sia sul disco rigido e non è nascosto via software speciale.

W32.Koobface FAQ

What Does W32.Koobface Trojan Do?

The W32.Koobface Trojan è un programma informatico dannoso progettato per disturbare, danno, o ottenere un accesso non autorizzato ad un sistema informatico. Può essere utilizzato per rubare dati sensibili, ottenere il controllo di un sistema, o avviare altre attività dannose.

I trojan possono rubare le password?

Sì, Trojan, like W32.Koobface, può rubare le password. Questi programmi dannosi sono progettati per ottenere l'accesso al computer di un utente, spiare le vittime e rubare informazioni sensibili come dati bancari e password.

Can W32.Koobface Trojan Hide Itself?

Sì, può. Un Trojan può utilizzare varie tecniche per mascherarsi, compresi i rootkit, crittografia, e offuscazione, per nascondersi dagli scanner di sicurezza ed eludere il rilevamento.

È possibile rimuovere un Trojan tramite il ripristino delle impostazioni di fabbrica?

Sì, un Trojan può essere rimosso ripristinando le impostazioni di fabbrica del dispositivo. Questo perché ripristinerà il dispositivo al suo stato originale, eliminando qualsiasi software dannoso che potrebbe essere stato installato. Tieni presente che esistono trojan più sofisticati che lasciano backdoor e infettano nuovamente anche dopo un ripristino delle impostazioni di fabbrica.

Can W32.Koobface Trojan Infect WiFi?

Sì, è possibile che un trojan infetti le reti WiFi. Quando un utente si connette alla rete infetta, il Trojan può diffondersi ad altri dispositivi connessi e può accedere a informazioni sensibili sulla rete.

I trojan possono essere eliminati?

Sì, I trojan possono essere eliminati. Ciò viene in genere eseguito eseguendo un potente programma antivirus o antimalware progettato per rilevare e rimuovere file dannosi. In alcuni casi, potrebbe anche essere necessaria la cancellazione manuale del Trojan.

I trojan possono rubare i file?

Sì, I trojan possono rubare file se sono installati su un computer. Questo viene fatto consentendo al autore di malware o utente per ottenere l'accesso al computer e quindi rubare i file memorizzati su di esso.

Quale anti-malware può rimuovere i trojan?

Programmi anti-malware come SpyHunter sono in grado di scansionare e rimuovere i trojan dal tuo computer. È importante mantenere aggiornato il tuo anti-malware e scansionare regolarmente il tuo sistema alla ricerca di software dannoso.

I trojan possono infettare USB?

Sì, I trojan possono infettare USB dispositivi. Trojan USB in genere si diffondono tramite file dannosi scaricati da Internet o condivisi tramite e-mail, consentendo all'hacker di accedere ai dati riservati di un utente.

About the W32.Koobface Research

I contenuti che pubblichiamo su SensorsTechForum.com, this W32.Koobface how-to removal guide included, è il risultato di ricerche approfondite, il duro lavoro e la dedizione del nostro team per aiutarti a rimuovere il problema specifico del trojan.

How did we conduct the research on W32.Koobface?

Si prega di notare che la nostra ricerca si basa su un'indagine indipendente. Siamo in contatto con ricercatori di sicurezza indipendenti, grazie al quale riceviamo aggiornamenti quotidiani sulle ultime definizioni di malware, compresi i vari tipi di trojan (porta sul retro, downloader, Infostealer, riscatto, eccetera)

Inoltre, the research behind the W32.Koobface threat is backed with VirusTotal.

Per comprendere meglio la minaccia rappresentata dai trojan, si prega di fare riferimento ai seguenti articoli che forniscono dettagli informati.