Immaginate una notte intensa al pronto soccorso. Diversi veicoli coinvolti sono stati coinvolti in un incidente, e una bambina è stato portato in ambulanza dopo aver subito una perdita di sangue. Naturalmente, trasfusioni di sangue sono un evento comune al ER, in modo che tutti i membri del personale si prepara, mentre un infermiere corre verso la banca del sangue per afferrare un paio di unità.

Tuttavia, quando si arriva, lei ottiene alcuni molto cattive notizie. I sistemi di refrigerazione della banca del sangue sono improvvisamente un malfunzionamento tutto in una volta, rendendo tutte le unità di sangue memorizzati inutilizzabile. Nessuno può capire cosa è andato storto. Come l'infermiera torna al pronto soccorso mani vuote, le possibilità dei medici a salvare la vita che della bambina sono appena stati fortemente ridotta.

Questo può sembrare un episodio di Grey Anatomy, ma potrebbe fin troppo facilmente diventare una realtà per ognuno di noi - come scoperto da parte di hacker e attivisti israeliani Noam Rotem e Ran L, che lavorano a stretto contatto con la Detective di sicurezza laboratorio di ricerca.

A causa di una grave violazione della sicurezza, appena circa chiunque può accedere ai sistemi di refrigerazione e di controllo della temperatura degli ospedali, principali catene di supermercati, aziende farmaceutiche e altri stabilimenti in tutto il mondo. Questo ci mette tutti a rischio in modi la maggior parte di noi hanno probabilmente mai nemmeno immaginato.

È l'Internet delle cose che ci mette tutti a rischio?

Data Management delle Risorse, una società scozzese che produce il controllo e soluzioni di monitoraggio remoto, commercializza i suoi sistemi di controllo della temperatura degli stabilimenti in paesi in tutto il mondo. Gli utenti possono controllare tutti i dispositivi nei loro sistemi di refrigerazione attraverso un cruscotto, compresi regolazione della temperatura,, sbrinamento, e altro ancora.

Come risulta, l'hacking questi sistemi on-line è facile come uno-due-tre - o uno-due-tre-quattro, per essere precisi. Sono tutte dotate di un nome utente e la “1234”, come la password di default. Gli amministratori di sistema raramente si preoccupano di cambiare queste credenziali.

Questi cruscotti sono accessibili attraverso qualsiasi browser, utilizzando il protocollo HTTP non garantito e la 9000 porto (o, talvolta, 8080, 8100, o anche semplicemente 80). Un terrorista in cerca di pasticciare con sistema di refrigerazione di un ospedale non avrebbe nemmeno bisogno di essere un hacker particolarmente sofisticata o con esperienza. Praticamente chiunque abbia una connessione a internet e l'URL di destra può visualizzare i dati e report, modificare le impostazioni e configurazioni, modificare la temperatura frigorifero e congelatore, o anche fare clic su un pulsante per una sbrinamento completo.

È così facile, infatti, che quando abbiamo incaricato i nostri segretaria ufficio su come trovare i sistemi on-line, lei era in grado di trovare i dispositivi collegati in una struttura di raffreddamento in Germania e un ospedale nel Regno Unito nel giro di pochi istanti, utilizzando Google da solo.

Ora, mentre la nostra segretaria avrebbe mai fatto del male a una mosca, un potenziale terrorista o attaccante potrebbe facilmente utilizzare Shodan, un motore di ricerca per dispositivi connessi a Internet, di identificare migliaia di dispositivi.

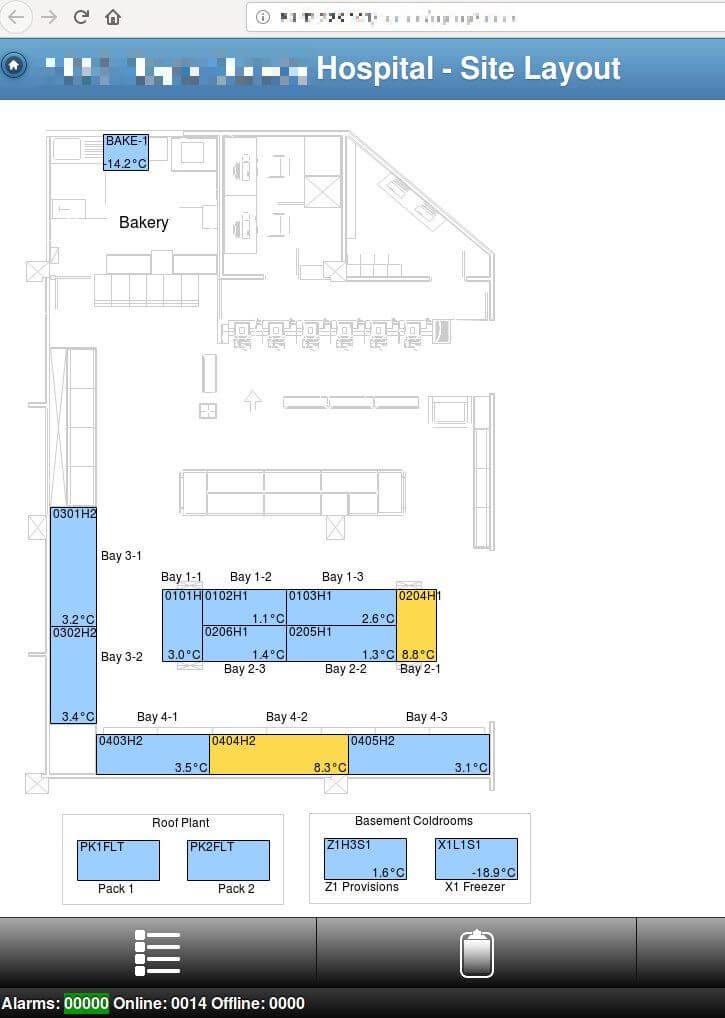

Il layout del sito di questo ospedale sede nel Regno Unito, per esempio, può essere facilmente accessibile. Chiunque può modificare la temperatura di uno di questi dispositivi di raffreddamento. Possiamo solo immaginare quello che potrebbe essere memorizzati all'interno. unità di sangue? prodotti farmaceutici sensibili alla temperatura?

E 'una questione di vita e morte - e la salute pubblica

Non sono solo gli ospedali a essere a rischio. Questi sistemi di controllo sono utilizzati da importanti catene di supermercati in tutto il mondo, tra cui Marks & Spencer, Ocado, Way-on, e molti altri.

Una scansione di base rivela centinaia di installazioni nel Regno Unito, Australia, Israele, Germania, paesi Bassi, Malaysia, Islanda, e molti altri paesi. Come ogni installazione ha decine di macchine sotto di essa, stiamo cercando di molte migliaia di macchine vulnerabili. Alcuni di loro potrebbero essere facilmente individuati presso il vostro negozio preferito.

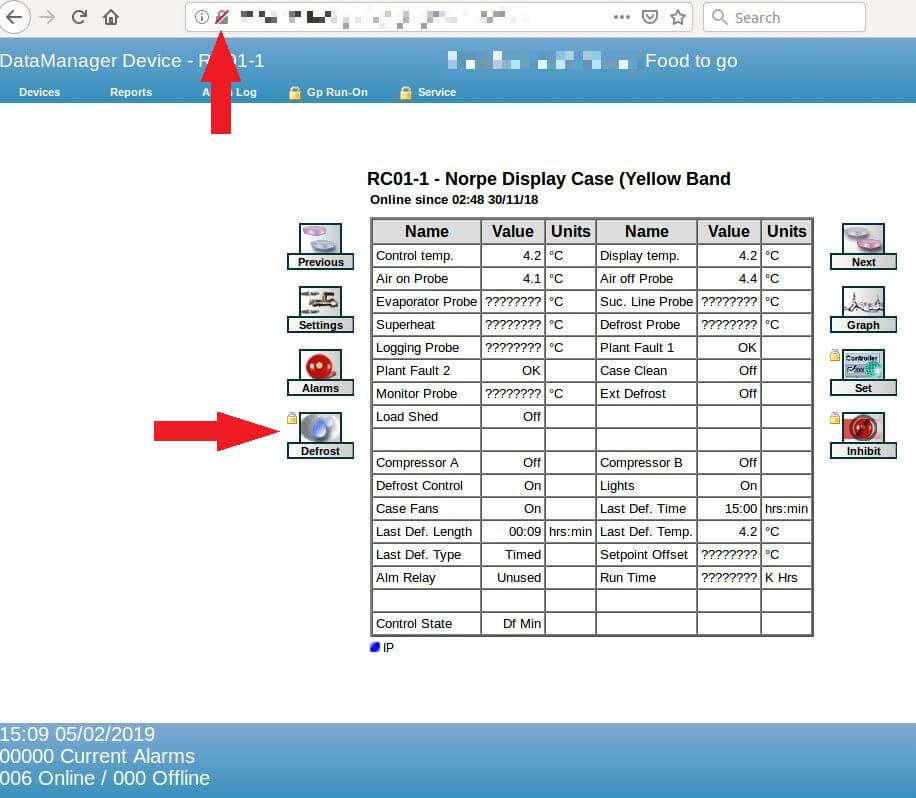

Qui vediamo i dati dettagliati su una di quelle macchine - una vetrina a un grande supermercato. Si noti come è accessibile tramite un URL non garantito. Per scongelare questa macchina, tutto quello che avresti bisogno di fare è cliccare un pulsante e inserire il nome utente e la password di default.

Ora, immaginare una catena di supermercati in cerca di distruggere la reputazione del suo più grande concorrente. Chiunque con conoscenze tecniche di base potrebbe facilmente introdursi nel sistema di refrigerazione del concorrente, scongelare alimenti surgelati e ricongelamento più e più volte.

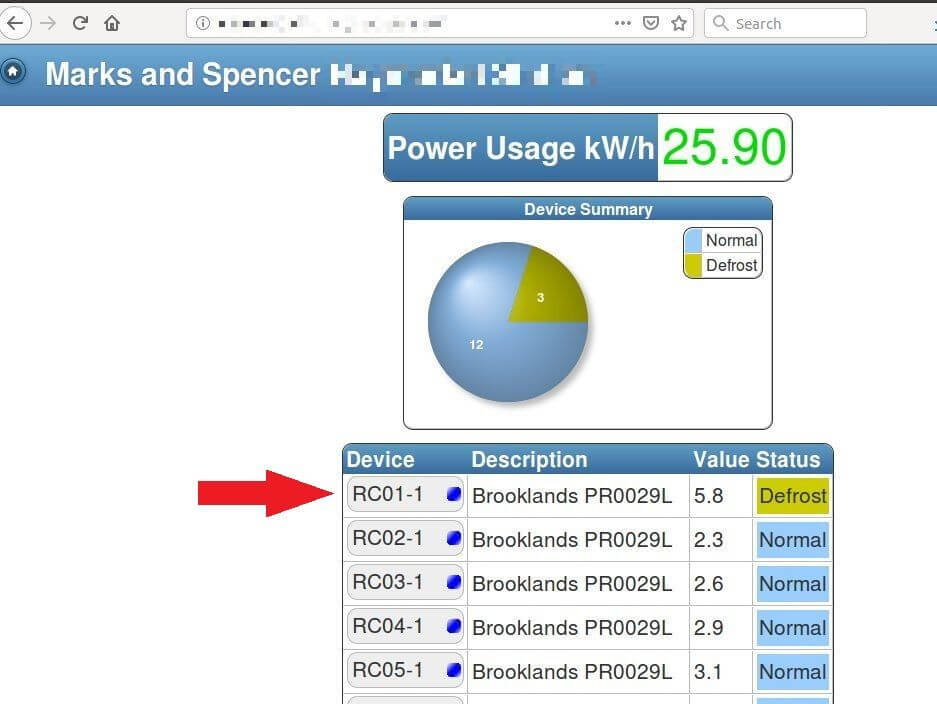

Di pasticciare con le macchine in questo ramo di Marks and Spencer, per esempio, tutto quello che avresti bisogno di fare è di fare la vostra scelta di qualsiasi dispositivo sulla lista. Dando per scontato che non si sa cosa c'è dentro, si potrebbe anche giocare con loro tutto. Questo sistema online di certo non ha intenzione di smettere di voi.

Naturalmente, non è solo la reputazione del concorrente a rischio - è la salute pubblica. Nostra salute. Qualsiasi persona fisica o giuridica con intenzioni sinistre potrebbe causare una grave epidemia intossicazione alimentare con pochi clic del mouse.

Mentre noi vogliamo credere che non molte persone là fuori sarebbe disposta a chinarsi questo basso, sappiamo tutti il mondo degli affari può ottenere ... bene, sporco. E ci piacerebbe dormire meglio la notte sapendo che tutto il cibo nel nostro frigorifero è stato mantenuto in condizioni adeguate prima di arrivare lì.

Il sistema permette anche di accedere e modificare i dati degli utenti, sistemi di allarme, e altro ancora:

Mantenere la calma

In questa epoca di Internet delle cose, gli amministratori di sistema devono prestare particolare attenzione per proteggere i propri sistemi remoti, e mai fare affidamento su di default di un costruttore. Questo è particolarmente vero quando si tratta di letteralmente una questione di vita o di morte, come abbiamo visto in questi esempi.

Ma ad essere onesti, ci aspettiamo che i produttori di sistemi come questi ad assumersi maggiori responsabilità, e assicurarsi che tutti i loro clienti sono a conoscenza di eventuali rischi per la sicurezza e come possono essere evitati. Soprattutto quando i loro clienti sono i negozi dove acquistare tutti i nostri prodotti alimentari e gli ospedali che conosciamo si prenderà cura di noi in caso di emergenza.

Circa l'autore: Katrina Smith

Katrina è un ricercatore di sicurezza e sviluppatore web per SafetyDetective Research Lab.