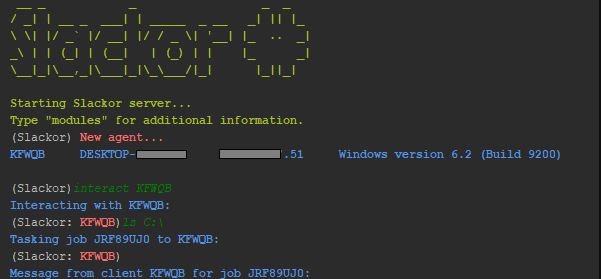

Lo Slackor RAT è uno strumento sviluppato principalmente per i ricercatori di sicurezza che consentono di attori malintenzionati di utilizzare Slack come backend server di. Negli scenari del mondo reale può anche essere utilizzato dagli hacker in attacchi su larga scala. Questo può essere estremamente pericoloso come Slack permette agli hacker di creare canali personalizzati che portano ad un'infrastruttura molto capace.

Slackor RAT sviluppato come strumento di sicurezza, Può essere utilizzato da parte di hacker

Il RAT Slackor è stato sviluppato da un ricercatore di sicurezza al fine di penetration tester durante la loro analisi della sicurezza di rete del cliente. Lo strumento è disponibile come download open-source che è scritto nel linguaggio Golang. Il vantaggio principale è che Slackor utilizza un'applicazione ampiamente conosciuto come infrastruttura server che bypassa attivamente le regole del firewall. In questo modo i collegamenti da effettuare senza problemi ed i comandi dannosi faranno uso del titolo che viene implementato nel programma - il protocollo TLS che garantisce la protezione dei dati. Il motivo per cui viene utilizzato Slack è il fatto che esso viene utilizzato come piattaforma di collaborazione da molti clienti enterprise che lo rende automaticamente un'applicazione white list in tutte le difese di sicurezza delle reti aziendali.

Un altro vantaggio di usare Slack è che si tratta di un'API ben documentata che è facile da attuare in vari script e programmi. risoluzioni di rete e le connessioni con i server mostreranno solo il dominio principale. Di per sé Slackor si sviluppa sopra dell'idea effettuata utilizzata dagli strumenti precedenti che utilizzavano Slack come terminale. Ci sono stati diversi casi noti per questa data che hanno approfittato di Slack le infrastrutture.

Slackor e Slack In scenari del mondo reale

Come il codice Slackor può essere facilmente incorporato in una vasta gamma di script e programmi può essere collocato in tutti i tipi di vettori payload - questo può includere documenti di tutti i formati più diffusi (fogli di calcolo, presentazioni, database e file di testo) e installatori di applicazione. Questi file possono essere distribuiti utilizzando una moltitudine di metodi:

- File-sharing reti - Possono essere utilizzati per diffondere sia i file legittimi pirata e.

- Phishing Campagne - I criminali possono inviare messaggi di posta elettronica che costituiscono aziende o servizi legittimi e noti. Nei loro contenuti e collegamenti i destinatari saranno guidati ai file pericolosi.

- siti dannosi - Un altro approccio popolare è la creazione di pagine e siti che appaiono come i portali sicuri e utili. Essi conterranno link, script o altre risorse che possono portare all'installazione del Slackor RAT.

- Attacchi diretti - Le infezioni esistenti e attacchi di test di penetrazione diretti possono portare alla consegna e l'installazione del Slackor RAT.

E anche se il codice RAT Slackor funzionerà come previsto in base ai comandi degli operatori ancora contiene limitazioni. Le applicazioni è progettato con una specifica limitazione della velocità il che significa che i messaggi e le risposte di richiesta possono essere ritardati. Questo può portare alla luce problemi quando la RAT Slackor viene utilizzato en-mase contro molti utenti contemporaneamente. L'altro problema è che c'è una imposto limitare il numero di caratteri che possono essere inviati Questo riduce la possibilità di raccolta gran numero di informazioni sensibili e trasmetterlo in un singolo messaggio. Alcuni elenchi di directory possono superare questo limite. Il gioco può essere utilizzato anche per trasferimento dati, l'elenco completo delle funzionalità del Slackor RAT includere la seguente:

- Consegna ed esecuzione di altre minacce.

- Caricamento e lo scaricamento di file

- comandi di esecuzione

- Keylogging di input dell'utente

- La raccolta dati

Come uno strumento open-source Slackor RAT può essere modificato e modellato secondo le istruzioni esatte disciplinati dai criminali. Alla data della stesura di questo articolo non ci sono stati infezioni riportate però supponiamo che può essere impiegato in campagne future.