Questo articolo è stato creato per aiutare a spiegando come rimuovere virus Thanatos virus dal sistema informatico e come ripristinare .thanatos criptato file.

Questo articolo è stato creato per aiutare a spiegando come rimuovere virus Thanatos virus dal sistema informatico e come ripristinare .thanatos criptato file.

Gli esperti di sicurezza hanno scoperto un nuovo pericoloso minaccia di malware chiamato virus Thanatos. È in grado di penetrare tutti i componenti del sistema operativo, causare problemi di prestazioni e dei dati dell'utente crittografare con una forte cifra.

Sommario minaccia

| Nome | Thanatos |

| Tipo | Ransomware, Cryptovirus |

| breve descrizione | Il virus Thanatos è una minaccia originale che può causare un sacco di danni alle macchine vittima. Il virus può avere un impatto di tutti i componenti del sistema operativo e crittografare i dati sensibili degli utenti. |

| Sintomi | Le vittime possono percepire i problemi di prestazioni e scoprire che i loro dati viene rinominato con il tipo di estensione del file .thanatos. |

| Metodo di distribuzione | Email spam, Allegati e-mail, I file eseguibili |

| Detection Tool |

Verifica se il tuo sistema è stato interessato da malware

Scarica

Strumento di rimozione malware

|

Esperienza utente | Iscriviti alla nostra Forum per discutere Thanatos. |

| Strumento di recupero dati | Windows Data Recovery da Stellar Phoenix Avviso! Questo prodotto esegue la scansione settori di unità per recuperare i file persi e non può recuperare 100% dei file crittografati, ma solo pochi di essi, a seconda della situazione e se non è stato riformattato l'unità. |

Thanatos virus - Infezione processo

Il virus Thanatos è una nuova minaccia ransomware che viene distribuito utilizzando strategie diverse per gli utenti finali. A seconda degli obiettivi scelti gli hacker possono scegliere di utilizzare diversi meccanismi di distribuzione in una sola volta.

Uno dei modi più utilizzati è la distribuzione di messaggi e-mail di spam che la tattica uso di ingegneria sociale per ricattare le vittime. Gli operatori degli hacker dietro il virus Thanatos possono scegliere di fornire gli eseguibili di malware come file allegati alle vittime. Essi possono essere mascherati come file di interesse e descritti nei contenuti del corpo in quanto tale. In alcuni casi, gli aggressori possono anche utilizzare gli archivi protetti da password per convincere ulteriormente le vittime che il file è destinato per loro. In altri casi, gli operatori hacker può dipendere collegamenti ipertestuali che portano le vittime di casi di malware ospitati su siti pirata a controllo. Quando si fa clic su di essi il file può essere immediatamente scaricato sul proprio computer o le vittime possono essere essere reindirizzato a un portale di download o di un altro tipo di sito che li può infettare con tutti i tipi di minacce.

Due metodi degni di nota possono essere menzionate in relazione agli stessi messaggi di posta elettronica. Il primo dipende dalla distribuzione installatori software malware. Sono fatti prendendo le installatori legittimi di software libero e di prova che vengono poi infusi con il codice pericoloso. Il file risultante viene distribuito tramite messaggi di posta elettronica e siti di download. In modo simile i criminali possono creare documenti infetti che contengono script che possono portare alla infezione da virus Thanatos. Di solito sono mascherati come fatture, lettere o comunicazioni. Il meccanismo di malware dipende l'esecuzione della vittima degli script incorporati. Quando i file vengono aperti viene visualizzato un messaggio che chiede agli utenti di attivare le macro. Una volta fatto questo l'infezione da virus Thanatos segue.

L'infezione da virus può anche essere causato dall'uso di browser hijacker. Sono plugin del browser pericolose che cercano di reindirizzare le vittime verso un sito pericoloso da manipolare le impostazioni dell'applicazione. Di solito sono realizzati compatibile con i browser più diffusi: Mozilla Firefox, Google Chrome, Safari, Opera, Microsoft Edge e Microsoft Edge.

virus Thanatos - Analisi e attività

Il virus Thanatos non sembra provenire da uno qualsiasi dei famosi famiglie di malware kown. L'analisi iniziale di sicurezza dimostra che utilizza una struttura modulare che significa che i futuri aggiornamenti possono rimodellare e modellare i ceppi in un modo completamente nuovo.

Il virus Thanatos si avvale di un file di risorse forcella che contiene tutti i comandi di malware in sé. Questo è un tipo specifico di infezione che in alcuni casi può essere utilizzato per nascondere dati e parametri di hacker-set. Gli analisti della sicurezza di notare che il virus Thanatos contiene anche un modulo di estrazione di informazioni che possono interrogare il kernel del sistema operativo. Il motore virus può raccogliere l'elenco dei processi in esecuzione e terminare tutto ciò che può interferire con le operazioni del malware. Gli hacker possono scegliere di utilizzare questo contro gli ambienti sandbox, debugger, host di macchine virtuali e prodotti anti-virus.

Il modulo di raccolta dati è stato trovato per raccogliere un sacco di informazioni sul computer host e l'utente vittima. Di solito i dati sono classificati in due categorie principali - dati anonimi e informazioni personali identificabili. Il primo tipo di dati si riferisce alle informazioni sul sistema operativo stesso ed i componenti hardware installati. La maggior parte dei dati raccolti è di solito utilizzato per valutare l'efficacia della campagna attacco è. Il secondo tipo di informazioni può esporre direttamente l'identità della vittima attraverso la ricerca di stringhe relative al loro nome, indirizzo, numero di telefono, posizione, credenziali di account e password. Di solito sono raggruppati in banche dati e possano essere venduti alle parti interessate o utilizzati per crimini come furto d'identità o abusi finanziari.

Il motore del malware del virus Thanatos può anche modificare i file e le componenti del sistema operativo. E 'stato trovato per essere in grado di modificare la opzioni di avvio eliminando in tal modo le opzioni di ripristino. Questo rende impossibile per gli utenti di accedere al menu di recupero. Questo è collegato con l'installazione del virus come una minaccia persistente. Si può proteggere automaticamente da tentativi di rimozione manipolando il Registro di Windows e ponendosi per lanciare automaticamente se stessa una volta che si avvia il computer. E 'anche possibile creare i propri processi, eliminare alcuni file di sistema ed ecc.

Una delle tattiche più pericolosi che sono stati in bundle con il virus Thanatos è il fatto che si può modificare le impostazioni del proxy che come un risultato percorsi tutto il traffico Internet attraverso il server di hacker controllato. Questo permette ai criminali di utilizzare attacchi di tipo man-in-the-middle e spiare le vittime in tempo reale. Gli hacker possono anche scaricare i file prima del processo di crittografia. Interagendo con il componente di Windows Volume Manager possono accedere a dispositivi di archiviazione rimovibili e condivisioni di rete, nonché.

Quando tutti i componenti sono riusciti avviamento del motore ransomware. Come altre minacce simili si utilizza un elenco built-in di estensioni di file di destinazione. Il virus di solito agisce contro i seguenti dati:

- Archivio

- I backup

- Film

- Immagini

- Musica

- Documenti

- I backup

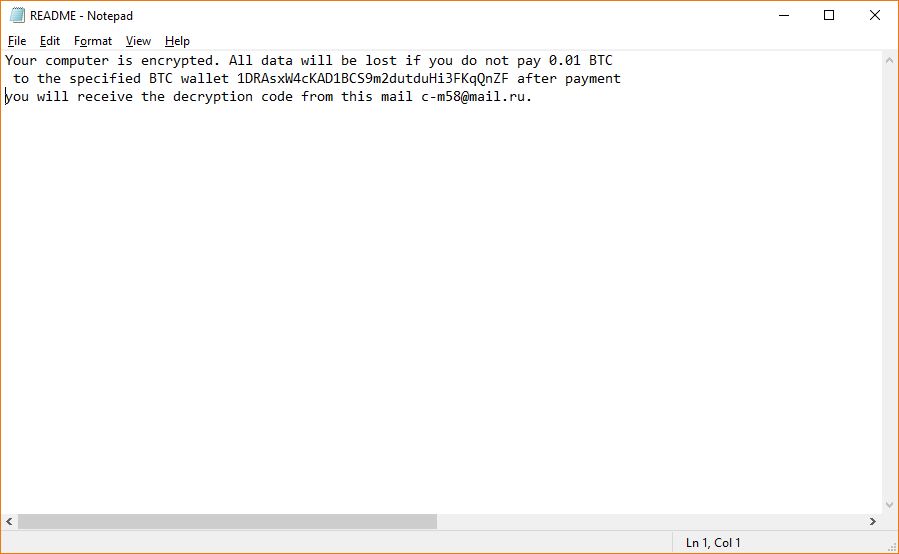

Di conseguenza tutti i file di destinazione sono criptati utilizzando una forte cifra che aggiunge il .estensione thanatos. Una nota ransomware viene creato in un file chiamato README.txt che legge il seguente messaggio:

Il computer è crittografato. Tutti i dati saranno persi se non si paga 0.01 BTC al portafoglio BTC specificato 1DRAsxW4cKAD1BCS9m2dutduHi3FKqQnZF dopo il pagamento si riceverà il codice di decrittazione da questa mail c-m58@mail.ru.

I ricercatori di sicurezza sono stati in grado di creare un decryptor che può tentare e ripristinare i file vittima. Al momento solo un numero limitato di file possono essere ripristinati, l'elenco comprende i seguenti tipi di dati ed estensioni:

- Immagini: .gif, .tif, .bisticcio, .jpg, .jpeg, .png

- Video: .mpg, .mpeg, .mp4, .avi

- Audio: .wav

- Documenti: .doc, .docx, .xls, .xlsx, .ppt, .pptx, .pdf, .odt, .paragrafo, .Rispondere, .rtf

- Altro: .chiusura, .7da, .vmdk, .psd, .LNK

L'utilità deve essere eseguita il più presto possibile dopo l'infezione. Sarà ricorsive la scansione delle cartelle più comunemente usati prima prima di procedere con le altre aree del sistema.

Il decryptor Thanatos può essere scaricato da GitHub.

Rimuovere Thanatos Virus e decifrare i file .THANATOS

Al fine di fornire il modo più efficace per rimuovere questo malware e decifrare i file, abbiamo deciso di separare le istruzioni per la rimozione in due fasi, fase 1 essendo la rimozione e 2 essendo le istruzioni di decrittazione. Nel caso in cui si è già deciso di eliminare questo malware si può andare avanti a destra saltando le istruzioni di decrittazione dei file.

Come rimuovere il virus Thanatos e ripristino. 下 物 妹! file crittografati

Al fine di assicurarsi che questo malware è andato definitivamente dal computer, è necessario seguire le istruzioni per la rimozione manuale o automatico in basso. Se avete l'esperienza nella rimozione di ransomware manualmente, vi consigliamo di concentrarsi sulla prima 2 a pochi passi dalla rimozione manuale e per cercare i file di registro, che abbiamo spiegato nella parte precedente analisi. Altrimenti, se si desidera una soluzione più automatico e più veloce e manca la competenza di rimozione malware, vi invitiamo a scaricare un programma anti-malware avanzato, che mira a effettuare automaticamente l'operazione di rimozione di Virus e Thanatos protegge il computer contro le infezioni future in tempo reale.

Se si desidera ripristinare i file che sono stati crittografati da questa infezione ransomware, vi consigliamo di provare gli strumenti alternativi per il recupero di file in basso al punto “2. Ripristinare i file crittografati da. 下 物 妹! I file virus”. Essi non possono garantire pienamente che si recupererà tutti i file, ma se non avete reinstallato il sistema operativo già, c'è una buona probabilità che si potrebbe solo ripristinarli.

Preparazione prima di rimuovere Thanatos.

Prima di avviare il processo di rimozione effettiva, si consiglia di effettuare le seguenti operazioni di preparazione.

- Assicurarsi di avere le istruzioni sempre aperta e di fronte ai vostri occhi.

- Fare un backup di tutti i file, anche se potrebbero essere danneggiati. È necessario eseguire il backup dei dati con una soluzione di backup su cloud e assicurare i vostri file contro qualsiasi tipo di perdita, anche dalle più gravi minacce.

- Siate pazienti in quanto ciò potrebbe richiedere un po '.

- Cerca malware

- Correggi i registri

- Rimuovere i file dei virus

Passo 1: Scansione per Thanatos con SpyHunter Anti-Malware Strumento

Passo 2: Pulire eventuali registri, creato da Thanatos sul computer.

I registri di solito mirati di macchine Windows sono i seguenti:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

È possibile accedere aprendo l'editor del registro di Windows e l'eliminazione di tutti i valori, creato da Thanatos lì. Questo può accadere seguendo la procedura sotto:

Mancia: Per trovare un valore virus creato, è possibile fare clic destro su di esso e fare clic su "Modificare" per vedere quale file è impostato per funzionare. Se questa è la posizione file del virus, rimuovere il valore.

Mancia: Per trovare un valore virus creato, è possibile fare clic destro su di esso e fare clic su "Modificare" per vedere quale file è impostato per funzionare. Se questa è la posizione file del virus, rimuovere il valore.Passo 3: Find virus files created by Thanatos on your PC.

1.Per Windows 8, 8.1 e 10.

Per i sistemi operativi Windows più recenti

1: Sulla vostra stampa della tastiera + R e scrivi explorer.exe nel Correre casella di testo e quindi fare clic sul Ok pulsante.

2: Clicca su PC dalla barra di accesso rapido. Questo è di solito una icona con un monitor e il suo nome è o "Il mio computer", "Il mio PC" o "Questo PC" o quello che hanno chiamato.

3: Passa alla casella di ricerca in alto a destra sullo schermo del tuo PC e digita "FileExtension:" e dopo di che digitare l'estensione del file. Se siete alla ricerca di eseguibili dannosi, Un esempio può essere "FileExtension:exe". Dopo aver fatto che, lasciare uno spazio e digitare il nome del file si ritiene che il malware si è creato. Ecco come si può essere visualizzato se è stato trovato il file:

NB. Consigliamo di attendere che la barra verde di caricamento nel box di navigazione si riempia nel caso il PC stia cercando il file e non lo abbia ancora trovato.

2.Per Windows XP, Vista, e 7.

Per i sistemi operativi Windows meno recenti

Nei vecchi sistemi operativi Windows l'approccio convenzionale dovrebbe essere quello efficace:

1: Clicca sul Menu iniziale icona (di solito sulla vostra in basso a sinistra) e quindi scegliere il Ricerca preferenza.

2: Una volta visualizzata la finestra di ricerca, scegliere Altre opzioni avanzate da l'assistente di ricerca. Un altro modo è cliccando su Tutti i file e le cartelle.

3: Dopo di che tipo il nome del file che si sta cercando e fare clic sul pulsante di ricerca. Questo potrebbe richiedere un certo tempo dopo il quale verranno visualizzati i risultati. Se avete trovato il file dannoso, è possibile copiare o aprire la sua posizione da pulsante destro del mouse su di essa.

Ora si dovrebbe essere in grado di scoprire qualsiasi file in Windows, purché sia sul disco rigido e non è nascosto via software speciale.

Domande frequenti su Thanatos

What Does Thanatos Trojan Do?

The Thanatos Trojan è un programma informatico dannoso progettato per disturbare, danno, o ottenere un accesso non autorizzato ad un sistema informatico. Può essere utilizzato per rubare dati sensibili, ottenere il controllo di un sistema, o avviare altre attività dannose.

I trojan possono rubare le password?

Sì, Trojan, like Thanatos, può rubare le password. Questi programmi dannosi sono progettati per ottenere l'accesso al computer di un utente, spiare le vittime e rubare informazioni sensibili come dati bancari e password.

Can Thanatos Trojan Hide Itself?

Sì, può. Un Trojan può utilizzare varie tecniche per mascherarsi, compresi i rootkit, crittografia, e offuscazione, per nascondersi dagli scanner di sicurezza ed eludere il rilevamento.

È possibile rimuovere un Trojan tramite il ripristino delle impostazioni di fabbrica?

Sì, un Trojan può essere rimosso ripristinando le impostazioni di fabbrica del dispositivo. Questo perché ripristinerà il dispositivo al suo stato originale, eliminando qualsiasi software dannoso che potrebbe essere stato installato. Tieni presente che esistono trojan più sofisticati che lasciano backdoor e infettano nuovamente anche dopo un ripristino delle impostazioni di fabbrica.

Can Thanatos Trojan Infect WiFi?

Sì, è possibile che un trojan infetti le reti WiFi. Quando un utente si connette alla rete infetta, il Trojan può diffondersi ad altri dispositivi connessi e può accedere a informazioni sensibili sulla rete.

I trojan possono essere eliminati?

Sì, I trojan possono essere eliminati. Ciò viene in genere eseguito eseguendo un potente programma antivirus o antimalware progettato per rilevare e rimuovere file dannosi. In alcuni casi, potrebbe anche essere necessaria la cancellazione manuale del Trojan.

I trojan possono rubare i file?

Sì, I trojan possono rubare file se sono installati su un computer. Questo viene fatto consentendo al autore di malware o utente per ottenere l'accesso al computer e quindi rubare i file memorizzati su di esso.

Quale anti-malware può rimuovere i trojan?

Programmi anti-malware come SpyHunter sono in grado di scansionare e rimuovere i trojan dal tuo computer. È importante mantenere aggiornato il tuo anti-malware e scansionare regolarmente il tuo sistema alla ricerca di software dannoso.

I trojan possono infettare USB?

Sì, I trojan possono infettare USB dispositivi. Trojan USB in genere si diffondono tramite file dannosi scaricati da Internet o condivisi tramite e-mail, consentendo all'hacker di accedere ai dati riservati di un utente.

About the Thanatos Research

I contenuti che pubblichiamo su SensorsTechForum.com, this Thanatos how-to removal guide included, è il risultato di ricerche approfondite, il duro lavoro e la dedizione del nostro team per aiutarti a rimuovere il problema specifico del trojan.

How did we conduct the research on Thanatos?

Si prega di notare che la nostra ricerca si basa su un'indagine indipendente. Siamo in contatto con ricercatori di sicurezza indipendenti, grazie al quale riceviamo aggiornamenti quotidiani sulle ultime definizioni di malware, compresi i vari tipi di trojan (porta sul retro, downloader, Infostealer, riscatto, eccetera)

Inoltre, the research behind the Thanatos threat is backed with VirusTotal.

Per comprendere meglio la minaccia rappresentata dai trojan, si prega di fare riferimento ai seguenti articoli che forniscono dettagli informati.