Een zeer ernstige bug werd ontdekt in Bash, een veel populaire commando interpreter, vormde een ernstig veiligheidsrisico voor de Linux-en Unix-systemen. Volgens de security experts, Dit probleem moet niet als een server probleem te beschouwen en ontslagen, Mac OS X maakt gebruik van Bash. De professionals beweren dat de bug in Bash nog erger dan misschien Heartbleed. Het lijkt erop dat het aanwezig is in de meeste Bash versies vanaf 1.13 en tot 4.3. Dit werd verklaard door de Akamai Unix-en Linux-netwerk en telecom beheerder Stephane Chazelas, als zij was de eerste die de bug te spotten. Het Department of Homeland Security en het Computer Emergency Response Team heeft een waarschuwing dat als uitgebuit, de bug kan een externe hacker om een kwaadaardige code te krijgen op het getroffen systeem. In feite, de kwetsbaarheid databank van NIST heeft de bug nominale 10 uit 10 in termen van ernst.

Een zeer ernstige bug werd ontdekt in Bash, een veel populaire commando interpreter, vormde een ernstig veiligheidsrisico voor de Linux-en Unix-systemen. Volgens de security experts, Dit probleem moet niet als een server probleem te beschouwen en ontslagen, Mac OS X maakt gebruik van Bash. De professionals beweren dat de bug in Bash nog erger dan misschien Heartbleed. Het lijkt erop dat het aanwezig is in de meeste Bash versies vanaf 1.13 en tot 4.3. Dit werd verklaard door de Akamai Unix-en Linux-netwerk en telecom beheerder Stephane Chazelas, als zij was de eerste die de bug te spotten. Het Department of Homeland Security en het Computer Emergency Response Team heeft een waarschuwing dat als uitgebuit, de bug kan een externe hacker om een kwaadaardige code te krijgen op het getroffen systeem. In feite, de kwetsbaarheid databank van NIST heeft de bug nominale 10 uit 10 in termen van ernst.

Hoe werkt Bash invloed op het systeem?

Het beveiligingslek wordt geassocieerd met hoe Bash programma behandelt de omgevingsvariabelen. Als een variabele een functie toegewezen, de definitie krijgt een extra code te. De aanvaller heeft het eenvoudig om meerdere commando's voegen - dit is de zogenaamde klassieke code-injectie-aanval. Hierdoor, de aanvaller in staat om op afstand kapen de getroffen machine zal zijn.

Alle onderzoekers die hebben gekeken naar de doorstroming bevestigd dat de Bash fout gemakkelijk kunnen worden misbruikt als de code wordt geïnjecteerd in omgevingsvariabelen. Dit kan onder andere scripts die het milieu ingesteld voor DHCP-clients of ForceCommand functie in OpenSSH sshd, de mod_cgid en mod_cgi modules in Apache HTTP Server.

Als het hoofd van de Cloud Security Alliance, Jim Reavis, verklaarde in zijn blog, Er zijn veel programma's op UNIX-en Linux-systemen die Bash gebruiken om omgevingsvariabelen te stellen en vervolgens deze variabelen worden gebruikt bij de uitvoering van andere programma's.

Bash - Heartbleed Vergelijking

De servers van Unix en Linux worden gebruikt in de data centers hele wereld en zijn ingebed in vele apparaten. Deze kwetsbaarheid is gekend voor een lange periode van tijd. Sinds Bash is zeer wijdverbreid, veel security onderzoekers zijn het maken van een vergelijking met Hertbleed. Dit is een OpenSSH kwetsbaarheid die ontdekt werd in april. Een aantal van de deskundigen zich af of Bash is de tweede editie van Hearbleed. Echter, het is heel moeilijk om dit te worden verteld. Bash is een ernstig probleem, want het biedt de attaches een toegang tot de command shell, die de cybercriminelen maakt het mogelijk om te doen wat ze willen op de machine.

Als we vergelijken met de grootte, de Apache webservers macht geven om het merendeel van de websites op een wereldwijde basis. Professionals weten dat er tal van machines die niet zijn gebaseerd op UNIX en Linux, die gebruik maken van Telnet en OpenSSH. Tegelijkertijd DHCP stelt gebruikers in staat om op te springen en uit de beschikbare netwerken. Met al dat gezegd zijnde, We moeten beseffen dat naast de servers en computers zijn er andere embedded systemen, waaronder routers, die kwetsbaar zijn voor het kapen van zijn.

Een van de meest gedetailleerde analyses van de Bash bug, Errata Security Graham, verricht diverse scans en vond enkele duizenden kwetsbare servers. Toch, is het nog steeds heel moeilijk voor de security experts een schatting van de ernst van het probleem. De deskundigen zeggen dat Heartbleed bug was alleen aanwezig wanneer een OpenSSL kwetsbare versie is geïnstalleerd. Deze, echter, is niet het geval met de Bash bug. Met de Bash bug, de machine is kwetsbaar als het een applicatie die duurt in input van de gebruiker en de omgeving in in een omgevingsvariabele. De web Fames zijn over het algemeen niet beïnvloed. De gebruikers moeten weten dat niet alle routers en embedded devices gebruiken Bash. In feite zou de Debian-afgeleide systemen andere tolk genaamd Dash gebruiken. De apparaten die gewoonlijk ingesloten gebruiken Busybox die niet kwetsbaar.

Bash - kwetsbaar of niet?

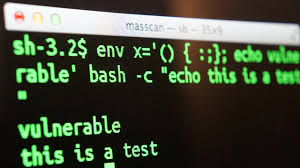

→De gebruikers kunnen controleren of ze kwetsbaar zijn voor de Bash bug door het volgen van verschillende commando's, die worden verleend door CSA. Zij moeten een terminal venster te openen en voer de volgende opdracht bij de $ prompt:env x = '() { :;}; echo kwetsbaar’ bash-c “echo dit is een test“.

Indien de machine kwetsbaar, Er zal een tekst worden:

kwetsbaar

Dit is een test

In het geval dat de gebruiker Bash hij zal net zien bijgewerkt:

Dit is een test

De expert Red Hat merkte op dat, als de gebruiker meerdere machines, is het misschien de moeite waard verder te gaan en het toepassen van de beschikbare plekken. Echter, als de gebruiker duizenden machines te patchen, dan misschien is het wachten waard een aantal uren. In feite, de belangrijkste Linux-distributies zijn nu proberen te werken aan een oplossing. De security consultants waarschuwen de gebruikers dat ook al hebben ze niet gehoord over Bash en niet draaien, nog steeds de gebruiker kan de software op de computer waarop de Bash processen heeft moeten.