安全でない接続がある場合、ハッカーは何ができますか?

それが正当な脅威であるため、ハッカーの恐れが存在します. そこにはさまざまなハッカーがいます, しかし、あなたの最大の関心事はブラックハットハッカーであるべきです. ブラックハットは悪意を持ってネットワークに侵入します, より具体的には, 破壊する, 変更, またはデータを盗む, またはネットワークを使用できなくする. したがって, 安全でないネットワークを介していかなる種類の情報や資格情報も送信したくない.

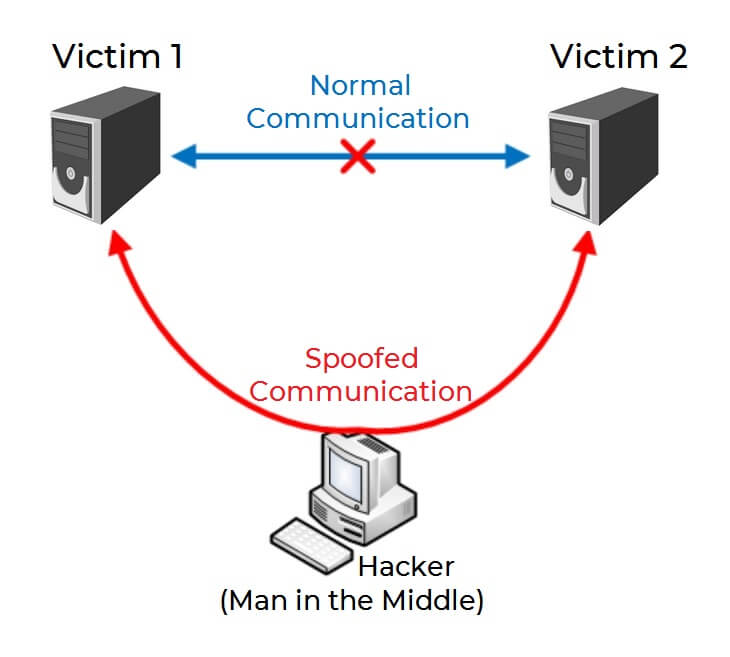

用語 “黒い帽子” 悪意のある理由で人と人との間の通信を改ざんしている人にも大まかに適用できます. このような攻撃を実行することは、 中間者攻撃 (MITM), これは、消防隊の攻撃と呼ばれることもあります, 盗聴攻撃, または接続ハイジャック攻撃. 以前にその原因のために設定されている場合、ネットワークを介してデータをスニッフィングできるツールがあります. その結果、2人以上のインターネットユーザー間の通信が偽装されます.

技術的に言えば, 固有の脆弱性を悪用する TCP/IPプロトコル 異なる層で作ることができます MITM攻撃 可能. より専門的な 真ん中の男 攻撃にはトラフィックの傍受が含まれます, 認証チェーンを壊す, ハッキングされたエンドポイントにシームレスになりすます. 主な目標は、セッションを盗むことです, したがって、情報は有線で送信されます.

The TCP/IPプロトコル 3ウェイハンドシェイクで動作します (SYN, SYN-ACK, ACK). ハンドシェイクは、2つの異なるネットワークインターフェイスカード間の接続を確立します, パケットシーケンスとデータ確認応答を使用して、データの受信と送信の両方を行います. 情報は物理層からアプリケーション層に流れます (アプリケーション層は主にWebブラウザです). レイヤーで 2 とレイヤー 3 の OSIモデル, イーサネットおよびIPパケットデータグラムが形成されます, 一方、プレゼンテーション層では, 暗号化SSLセッションは、. これらのレイヤーのいずれかが潜在的に関与する可能性があります MITM攻撃.

簡単に言えば, の全体の概念 真ん中の男 攻撃とは、2つのコンピュータシステム間の通信がサードパーティのエンティティによって傍受された場合です。. そのサードパーティ, または 真ん中の男, 会話の2人目の人宛てのメッセージを受信し、ハッカーがそれを操作します, そのため、代わりに変更されたメッセージが受信されます. 会話の相手がなりすましの通信を知らず、途中で貴重な情報を共有してしまうような方法で作られています。. 上に示したスケッチで視覚的な例を見ることができます.

を実行するには 真ん中の男 (MITM) 攻撃, ハッカーは多くのことをする必要はありません. 複数のハッキングツールが安価でオンラインで利用可能. 複数の種類があります 真ん中の男 以下にリストされている攻撃:

- IPスプーフィング

- DNSスプーフィング

- HTTPSスプーフィング

- SSLハイジャック

- 電子メールの乗っ取り

- Wi-Fi盗聴

- ブラウザのCookieを盗む

通信のなりすましの方法はそれほど変わりません, しかし、エントリポイントは、これらのサブタイプを区別するものです。 MITM 攻撃. 記事の後半, これらの攻撃のほとんどを防ぐために従うべきいくつかの簡単な手順を提供します.

VPNを使用してハッカーの攻撃を防ぐにはどうすればよいですか?

仮想プライベートネットワーク (VPN) ほとんどのハッカー攻撃を防ぐための効果的な手段です, 特にすべてのタイプ 真ん中の男 攻撃. VPN 企業スパイを防ぐためにも使用されます, ハッカーを恐れることなく従業員間のコミュニケーションを実現するだけでなく. を注意 無料VPN サービスには機能がなく、あらゆる種類のハッカー攻撃につながる可能性のあるリークがあります. 常に 有料VPN DNSリーク保護を保証します, IPプロトコルのリーク防御とともに. また、注意してください, いくつか 無料のVPN ユーザーのデータを第三者に販売することさえ, そうでなければ保証しながら.

予防 仲買人 安全なトンネルを介したデータへのアクセスと送信は完全に可能です, しかし、それを達成するにはいくつかの要件が必要です. これらの要件には、 DNSリーク保護 (以上 IPv4, IPv6 と WebRTC), HTTPS 施行されている, トンネルに出入りするトラフィックの暗号化, ロギングなし. 大企業はさらに一歩進んで、チャネル化されたデータの復号化プロセスに使用されるマスターキーに従業員がリアルタイムでアクセスできないようにするポリシーを実装しています。. チェックできる無料のオンラインツールがあります 選択したVPNサービス の漏れについて DNS, IPv4 プロトコル, IPv6 プロトコルと WebRTC.

に ハッカーを恐れずに閲覧する あなたはただ使用する必要はありません 有料VPN これらすべての機能が利用可能です, しかし、すべてを正しい方法と順序で設定します. 最初にすべてのCookieをクリアする必要があります, 次に、 VPN すべての保護がオンになるように設定します, 次に、データを転送したり、誰かと会話したりする前に、リークをテストします. VPNサービスを設定する方法と、ハッカーに対する恐怖を真に解消するために行う他の手順の詳細については、, 以下を読み続けてください.

VPNを適切に設定する方法?

記事のこのセクションでは, いくつかの簡単な手順を用意しました, これを介して、必要なVPNサービスを適切に設定できます, ハッカーを恐れずに閲覧するために:

ステップ 1: VPNサービスに登録する お好みの, あなたの個人的またはビジネスのニーズに合っています. 有料VPNサービスが最適です, 前述のように、無料のVPNはハッカーに情報を漏らす可能性があるため.

ステップ 2: すべてのCookieをクリアする Webブラウザとディスクドライブで. 疑わしいと思われるブラウザ拡張機能を削除します. 最大限の効果を得るには, 単に すべての閲覧データをクリアする 歴史など, クッキー, パスワード, フォームの自動入力, キャッシュとそれに付随する他のすべて, 設定メニューから.

ステップ 3: VPNの設定を確認してください そのような DNSリーク保護 と IPv6リークプロテクション 有効になっている. また, 使用する暗号化方式とセキュリティプロトコルを確認してください.

ステップ 4: VPNサーバーを起動して接続します あなたが現在住んでいるあなたの国の外にあるあなたの選んだ場所へ. 次に、サーバーが接続するのを待ちます. サービスが新しい場所とIPアドレスを割り当てたときに通知されます, 接続した後.

ハッカーを恐れずにブラウジングするために他に何をすべきか?

VPNサービス ブラウジングをハッカーから安全にするために必要な保護の唯一の層ではありません, しかし、それは最も重要なものです. 以下にいくつかのヒントを示します。オンラインセキュリティを最大化するために、それらすべてを組み合わせることをお勧めします。.

ヒント 1: 定期的に更新されるウイルス対策またはマルウェア対策ツールを常に使用するようにしてください. ご希望のセキュリティソフトウェアのデータベースが毎日更新され、アクティブな保護機能を備えている場合, それならそれはあなたがそのようなコンピュータプログラムに関して持つことができる最高のものです.

ヒント 2: オンラインで閲覧しているときにアクセスするWebサイトの種類に注意してください. WebサイトでHTTPのみが有効になっていて、HTTPSが有効になっていない場合, 次に、サイトが暗号化されていないことを知っておく必要があります. そのように, ハッカーは、Webサイトを介して入力した情報にアクセスし、あなたの動きを追跡する可能性があります, HTTPプロトコルの脆弱性を悪用した場合.

ヒント 3: アクセスし、完全に信頼していないWebサイトに個人情報を入力しないでください. 常にWebサイトのURLをチェックして、それが本物であり、なりすましのコピーではないことを確認してください. クレデンシャルやその他のデータを盗もうとするフィッシングページがインターネット上にたくさんあります. それらのいくつかは、ソーシャルメディアを介して偽の電子メールまたはメッセージを送信することによって潜在的な被害者をターゲットにしています.

ヒント 4: 別の保護層を有効にするために、常に携帯電話を機密性の高いアカウントにリンクしてください. 2要素認証が利用可能になるたびに、常に有効にする必要があります, それはあなたのアカウントのセキュリティのレベルをさらに高めるでしょう. あなたの携帯電話が方程式から外れていても, 二要素認証を設定する方法は他にもあります–電子メールはその1つです.

ヒント 5: 電話または電子メールによるアラートを有効にする. 不明なデバイスがアカウントにアクセスしたとき、または他の誰かがアカウントにログインしているときに通知を受信する. これにより、すぐに対応できます, 特に通知がSMSメッセージングを介して携帯電話に送信される場合. メモを取る, VPNを使用している場合, あなたはそのようなメッセージを絶えず受け取るかもしれません, IPアドレスをそのように変更しているからです. その場合、特定のWebサイトおよびサービスの電子メール通知のみを有効にできます.

免責事項! 覚えておいてください, 完全なセキュリティとプライバシーを提供するVPNサービスはありません, しかし、その方向に保護の1つの層を追加するだけです. 加えて, VPNは会社によって保持されています. 国家安全保障が危機に瀕している可能性がある場合、会社はポリシーを変更したり、政府にデータを提供したりする可能性があります. VPNを使用しても、規則や規制がないことを意味するわけではありません。居住する国の法律を遵守する必要があります。, VPNサービスをホストしている国とおそらく他のいくつか. VPNを設定して使用するだけでは、完全に匿名ではない場合があります.