Hier vindt u erachter te komen hoe de BitPaymer ransomware cryptovirus had gedwongen mensen in sommige delen van Alaska, USA om terug te gaan naar het gebruik van schrijfmachines. Dat is te wijten aan de computersystemen krijgen gecompromitteerd met genoemde cryptovirus en als preventie tactiek, teneinde de malware stoppen verdere verspreiding. Ruim 200 slachtoffers was getroffen met BitPaymer sinds het uit is gekomen, hoewel de meeste van hen zijn gebeurd in de laatste paar weken.

Oorsprong van de BitPaymer cyberaanval in Alaska

Op 24 juli, een computer virus heeft getroffen de Anchorage Metropolitan Area in Alaska, USA en meer in het bijzonder, de Matanuska-Susitna (Mat-Su) stad. In eerste instantie alleen servers werden losgekoppeld van elkaar, maar al snel telefoons, e-mail en het internet toegang tot de Mat-Su Borough gevolgd. Gisteren, op 30 juli, borough ambtenaren hebben bevestigd dat ze nog steeds herstellende grootste deel van hun IT-systemen die zijn gecompromitteerd. De infrastructuur nog langzaam opgebouwd.

Vorige week, Public Affairs Director Patty Sullivan verklaard:

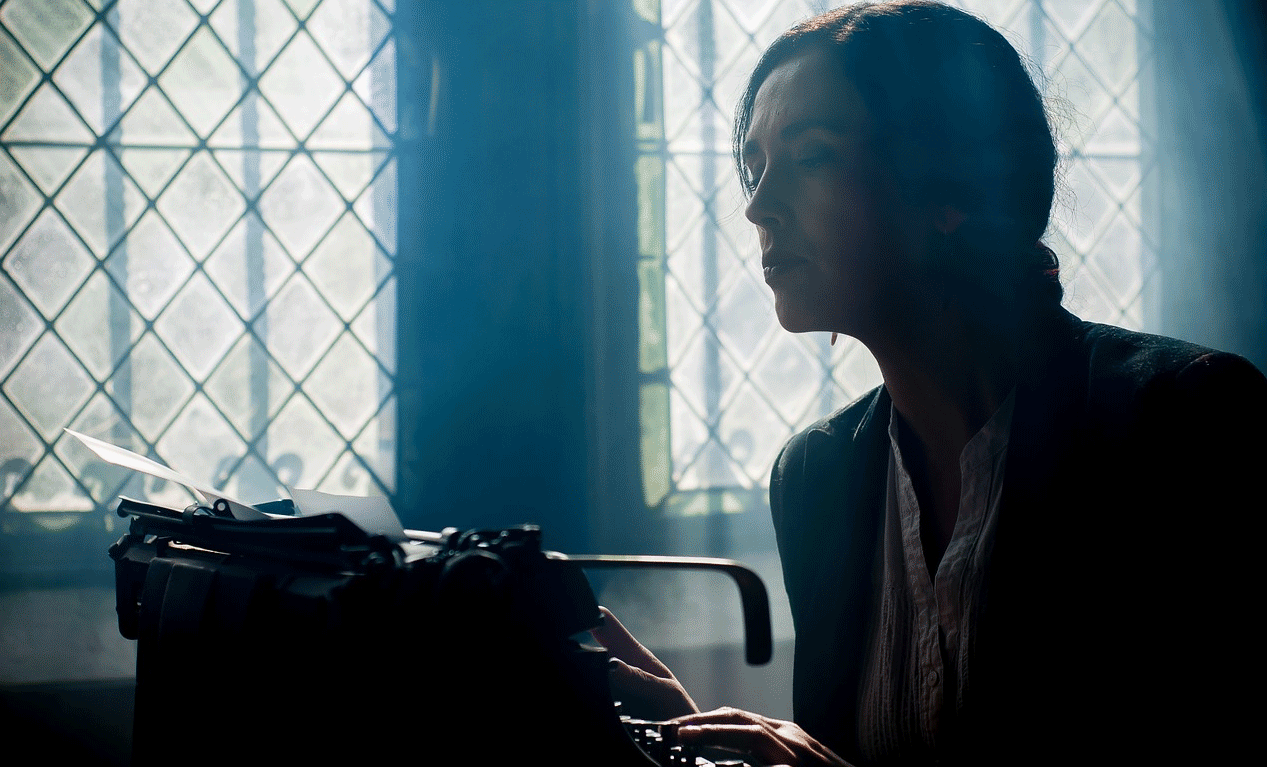

“Zonder computers en bestanden, Borough medewerkers gehandeld vindingrijk ... Ze opnieuw ingeroepen schrijfmachines van kasten, en schreef met de hand ontvangsten en lijsten van de bibliotheek boek opdrachtgevers en storten vergoedingen op een aantal van de 73 verschillende gebouwen."

Het IT-directeur van Matanuska-Susitna Borough Eric Wyatt sprak af met FBI agenten vorige week voor het isoleren en identificeren van het virus en het verzamelen van intelligentie die kunnen helpen de FBI in het identificeren van de cybercriminelen achter de dreiging en door te gaan met hun vervolging.

Wyatt zei het volgende over het virus:

“Een op meerdere fronten, multi-vectored aanval ... geen enkele virus, maar meerdere aspecten van virussen samen met inbegrip van Trojaans paard, Cryptolocker, tijdbom, en dodemansknop. Dit is een zeer verraderlijk, zeer goed georganiseerde aanval ... het is niet een kind in de kelder van zijn moeder.”

Gisteren, een PDF-rapport werd gepubliceerd met de IT Director het identificeren van de cryptovirus als BitPaymer Ransomware.

In het rapport, Eric Wyatt deelden de volgende:

“Deze aanval lijkt te zijn sluimerend en / of al sinds mei 3 onontdekt binnen ons netwerk”

De anti-virus software was begonnen het detecteren van de trojan deel van de BitPaymer ransomware van 17 juli.

Gevolgen Na knoeien met BitPaymer

Wachtwoorden werden krachtig veranderd door IT hogere-ups, een paar dagen later, om opnieuw te winnen sommige toegang en beheerdersrechten systemen. proberen om delen van het virus te verwijderen met een met de hand-en-klare script aanleiding was geweest voor de Crypto Locker component van het pakket malware. Eric Wyatt toegevoegd:

“Deze trigger kunnen worden geautomatiseerd, een Dead Man's Switch, of er kan een persoon handmatig bewaken van activiteit zijn geweest en geëxecuteerd hun Command and Control (C2) om de aanval te lanceren.”

Het resultaat werd verwoestende zo dicht 500 Mat-Su desktopwerkstations en 120 uit 150 Mat-Su servers’Encryptie gevolgd. Het netwerk was offline gebracht door Wyatt, de FBI was onmiddellijk in kennis gesteld en de wederopbouw operatie was in gang gezet. Gelukkig, sommige backups had onaangetast gebleven en gedeeltelijke data is met succes hersteld sinds.

Wyatt bleek ook dat de stad Valdez, Alaska had ook ervaren een soortgelijke aanval, die lijkt te zijn een BitPaymer infectie ook. Op juli 28, Valdez stadsambtenaren bevestigd in een officiële Facebook verklaring dat ze te maken hebben met een computervirus.

Rond 650 desktop computers en servers op de Matanuska-Susitna netwerk lijken te zijn aangetast door de cryptovirus en wordt gezegd dat ze worden afgeveegd en opnieuw geïnstalleerd. Van vorige week, met inbegrip van een druk weekend, 110 werknemer werkstation pc's zijn schoongemaakt en klaar geacht voor het werk met de hulp van 20 verschillende instanties en leveranciers uit de particuliere sector. De reconstructie van het Mat-Su gouvernementele IT-infrastructuur is nog steeds in de werken, als voor een start de telefoon server is herbouwd op zondagavond.

Betaling kaartgegevens werd beschouwd als veilig wijten aan het worden opgeslagen door externe leveranciers in plaats van op servers van de Mat-Su Borough. Interessant genoeg, de gemeente slot van uw pasje systeem was versleuteld, maar nog steeds werken en de officiële Matanuska-Susitna website was niet in het gedrang. De Facebook-pagina van Mat-Su diende als een informatie-uitgang voor het publiek, het houden van mensen up-to-date met nieuws rondom het incident en huidige herstel vooruitgang.

Alaska moet in staat zijn om te herstellen zijn HET systemen om normaal in de komende dagen of weken, overweegt meer restcomponenten of geïnfecteerde systemen gevonden.