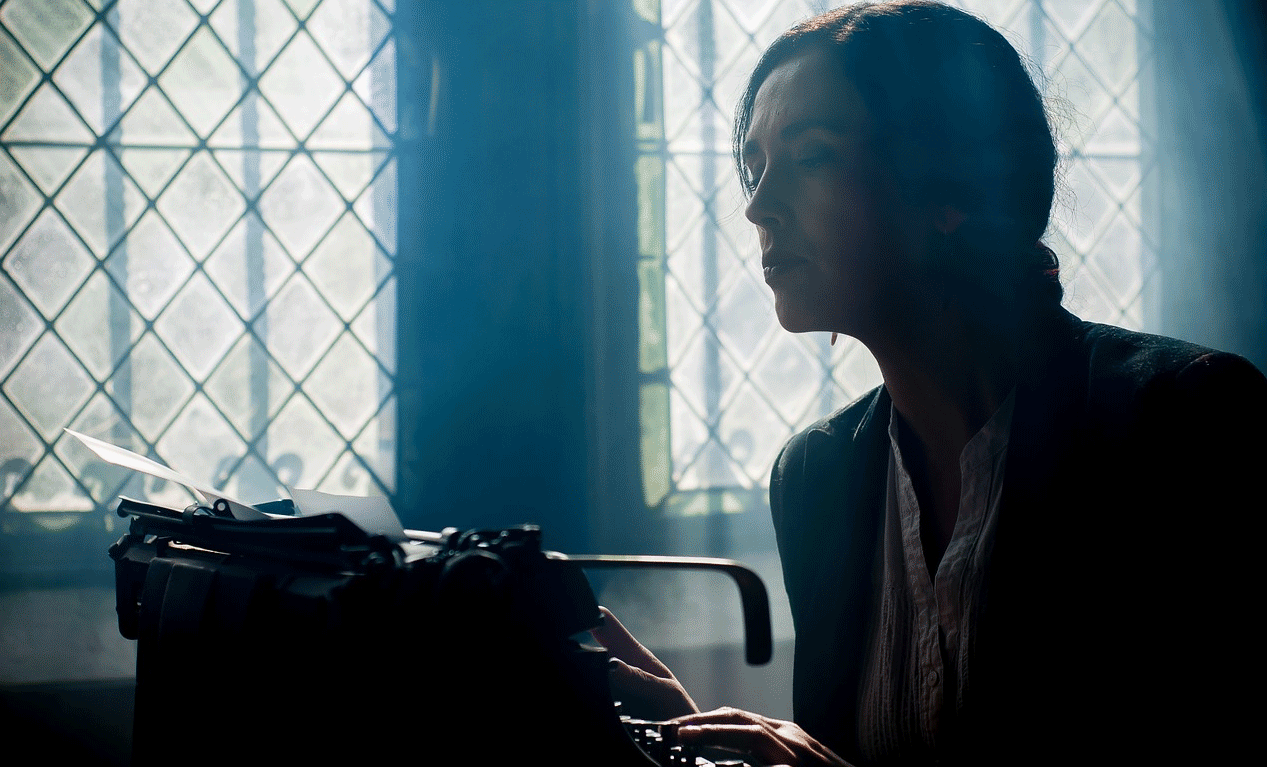

Qui potrete scoprire alla gente come la cryptovirus BitPaymer ransomware aveva costretto in alcune parti dell'Alaska, USA a tornare ad usare le macchine da scrivere. Ciò è dovuto ai sistemi informatici sempre compromessi con detto cryptovirus e come una tattica di prevenzione, al fine di fermare il malware ulteriore diffusione. Più di 200 vittime erano stati colpiti con BitPaymer dal momento che è venuto fuori, sebbene la maggior parte di loro hanno successo nelle ultime settimane.

Origine del BitPaymer attacco informatico in Alaska

Il 24 luglio, un virus ha colpito il Anchorage Metropolitan Area in Alaska, Stati Uniti d'America e più specificamente, il Matanuska-Susitna (Mat-Su) borgo. In un primo momento solo i server sono stati essere stato staccato dalla vicenda, ma presto i telefoni, e-mail e l'accesso a Internet del Mat-Su borough seguita. Ieri, il 30 luglio, I funzionari borough hanno confermato che stanno ancora riprendendo la maggior parte dei propri sistemi IT che sono stati compromessi. L'infrastruttura è ancora lento in fase di ricostruzione.

La settimana scorsa, Public Affairs Director Patty Sullivan ha dichiarato:

“Senza i computer e file, dipendenti Borough agito intraprendenza ... Sono macchine da scrivere ri-arruolato da armadi, e ha scritto a mano da ricevute e gli elenchi dei biblioteca del libro committenti e le tasse di discarica ad alcuni dei 73 diversi edifici."

Il IT Director di Matanuska-Susitna borough Eric Wyatt incontrato con FBI agenti settimana scorsa per isolare e identificare il virus e raccogliere informazioni che potrebbero aiutare la FBI nell'individuazione dei criminali informatici dietro la minaccia e procedere con la loro repressione.

Wyatt ha detto quanto segue per quanto riguarda il virus:

“A più fronti, multi-vectored attacco ... non un solo virus, ma molteplici aspetti di virus insieme tra cui cavallo di troia, CryptoLocker, bomba a tempo, e l'interruttore di uomo morto. Questo è molto insidiosa, attacco molto ben organizzato ... non è un ragazzo nella cantina di sua madre.”

Ieri, un rapporto PDF è stata pubblicata con il direttore IT identificare il cryptovirus come BitPaymer ransomware.

Nel rapporto, Eric Wyatt condiviso il seguente:

“Questo attacco sembra essere stato dormiente e / o non scoperto all'interno della nostra rete fin dal 3 maggio”

Il software anti-virus era iniziata la rilevazione della trojan parte di BitPaymer ransomware dal 17 luglio.

Ripercussioni Dopo manomissione BitPaymer

Password sono stati modificati con forza da essa più alto-up, alcuni giorni dopo, di ri-guadagnare un po 'di accesso e privilegi di amministratore ai sistemi. Provando per eliminare parti del virus con uno script manualmente fatto aveva scatenato la componente Crypto Locker del pacchetto di malware. Eric Wyatt aggiunto:

“Questo trigger potrebbe essere stato automatizzato, un Interruttore Dead Man, o ci può essere una persona monitoraggio manualmente attività ed eseguito loro Comando e Controllo (C2) per lanciare l'attacco.”

Il risultato è stato devastante quanto più vicino 500 workstation desktop Mat-Su e 120 su 150 server Mat-Su’Crittografia seguita. La rete era stato portato non in linea Wyatt, il FBI era stata notificata tempestivamente e l'operazione di ricostruzione era stato messo in moto. Per fortuna, alcuni backup rimasta inalterata e dati parziali è stato recuperato con successo dal.

Wyatt ha anche rivelato che la città di Valdez, Alaska aveva anche sperimentato un attacco simile, che sembra essere un infezione BitPaymer anche. Luglio 28, Valdez funzionari della città hanno confermato in un funzionario Facebook dichiarazione che hanno a che fare con un virus informatico.

In giro 650 computer desktop e server situati sul Matanuska-Susitna rete sembra essere compromessa dalla cryptovirus e sono detto di essere spazzato via e reinstallato. Dalla scorsa settimana, tra cui un week-end occupato, 110 PC workstation degli impiegati sono stati puliti e ritenuti pronti per il lavoro con l'aiuto di 20 diverse agenzie e fornitori del settore privato. La ricostruzione del Mat-Su infrastruttura IT del governo è ancora in lavorazione, come per cominciare il server telefono è stato ricostruito di Domenica notte.

i dati delle carte di pagamento è stato considerato sicuro a causa di essa viene immagazzinato dai fornitori di terze parti anziché sul server del Mat-Su Borough. È interessante notare che, Sistema di carta magnetica serratura della porta del borgo era stato criptato, ma ancora lavorando e il funzionario sito Matanuska-Susitna non è stata compromessa. La pagina di Facebook di Mat-Su servito come sbocco informazioni al pubblico, tenere la gente up-to-date con le notizie che circonda l'incidente e il progresso ripresa attuale.

Alaska dovrebbe essere in grado di recuperare la sua IT sistemi alla normalità entro i prossimi giorni o settimane, considerando più componenti residuali o sistemi infetti si trovano.