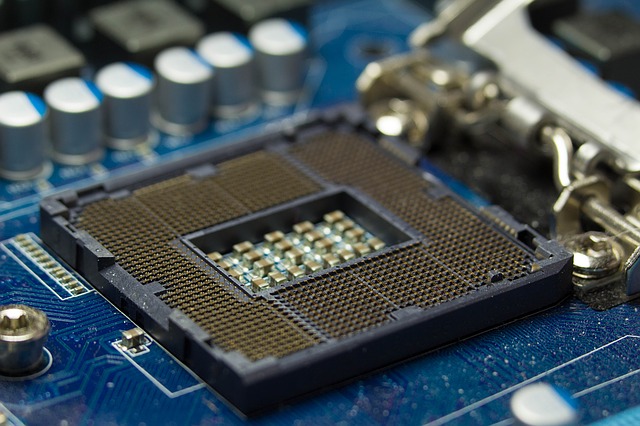

Beveiligingsonderzoekers hebben hun bevindingen gepubliceerd over een nieuwe aanval die gegevens van Intel-CPU's kan kapen. Deze techniek illustreert een nieuwe aanpak die kan worden gebruikt om computers te hacken waarop de processors van het bedrijf draaien. Het wordt CrossTalk genoemd omdat het hackers in staat stelt code uit te voeren die gevoelige gegevens uit een van de kernen zal lekken.

Onderzoekers onthullen de CrossTalk Intel CPU Data Hijack-methode

De CrossTalk-aanval is gemeld door beveiligingsonderzoekers van een Nederlandse universiteit. Hun bevindingen geven aan dat dit een nieuwe aanpak is die door potentiële hackers kan worden gevolgd. De bug is zo genoemd omdat het de criminelen in staat stelt om speciaal ontworpen code te gebruiken “hijack” gegevens van een van de actieve kernen van de Intel CPU. Dit betekent dat de criminelen profiteren van het feit dat moderne processors een multi-thread model — één kern kan verschillende threads uitvoeren waaraan verschillende processen kunnen worden toegewezen. Dit wordt gedaan om de prestaties van de systemen te optimaliseren.

CrossTalk is gedefinieerd als een type MDS (microarchitecturale gegevensbemonstering) aanval, een type hardwarekwetsbaarheid die specifiek is voor de processorarchitectuur. Het principe van het aanvalsscenario is dat gegevens kunnen uit de beveiligingsgrenzen worden gelekt. Alle zwakke implementaties of code die kan worden misbruikt bij aanvallen van deze categorie. In de meeste gevallen hebben de criminelen die dit aanvalsscenario volgen toegang tot de buffer die wordt gedeeld tussen de cores. CrossTalk stelt de hackers specifiek in staat om de informatie die is opgeslagen in de CPU Line Fill Buffer, een tijdelijke opslag voor geheugen dat wordt gedeeld door alle CPU-kernen.

Een bewijs van demonstratievideo online gepubliceerd laat zien hoe het onderzoeksteam de aanval kan uitvoeren. De beveiligingsexperts hebben dat verklaard ze werken sinds september samen met Intel 2018 om het probleem aan te pakken.

Na de openbare bekendmaking van de dreiging en de publicatie van gedetailleerde informatie over CrossTalk Intel heeft microcode-patches uitgebracht het probleem aankaarten. Het bedrijf verwijst naar de aanvallen onder een alternatieve naam, ze een naam te geven Special Register Buffer Data Sampling. Er is een beveiligingsadvies geplaatst onder de ID van CVE-2020-0543, het bijbehorende Intel-advies is gelabeld als Intel-SA-00320.

Vanaf het schrijven van dit artikel er zijn geen gemelde real-world exploits gemeld. Het is raadzaam dat alle eigenaren van een Intel-processor hun systemen bijwerken met de nieuwste microcode-patch.