De intensiteit van kwaadaardige aanvallen die een aanvraag hebben ingediend exploiteren kits (EK) is toegenomen in de laatste paar jaar. In feite, door het hebben van een blik op drie kwart van 2015, zal men meteen dat de exploitatie van de exploit kits schijnbaar is geëscaleerd merken. Zoals veel onderzoekers hebben erop gewezen, de ondergang van de beruchte blackhole EK in oktober 2013 heeft geleid tot andere exploit kits in het licht.

Exploit Kits Threat Landscape

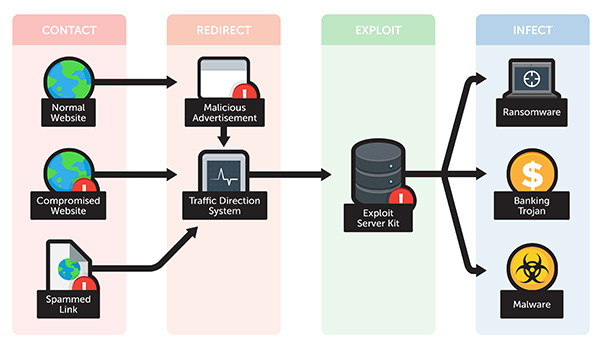

Exploit kits worden doorgaans gebruikt in kwaadwillige operaties bekend als drive-by downloads. Zodra deze een download plaatsvindt, de gebruiker wordt doorverwezen naar de website van een aanvaller gastheer van een EK.

De toename in intensiteit en effectiviteit van EK aanslagen door de succesvolle totstandbrenging van criminele DNS infrastructuur. De laatste heeft sprong naar 75% in het laatste kwartaal van 2015, in vergelijking met het derde kwartaal van 2014. De statistieken van een groot onderzoek van Infoblox.

Waarom zouden we de zorg? Exploit kits zijn malware die geautomatiseerde aanvallen vertegenwoordigt en van grote zorg moet zijn om zowel de veiligheid geeks en gebruikers. Exploit kits zijn zeker gemaakt door cybercriminelen met geavanceerde vaardigheden. Zij kunnen worden omschreven als verpakkingen voor afgifte van een bepaalde lading (bijvoorbeeld ransomware) die up zijn te koop of te huur. De manier waarop de verschillende soorten kwaadaardige software worden verdeeld op ondergrondse forums (malware-as-a-service) is vrij alarmerend. bijna, elke cyber Crook, zelfs mensen met weinig technische kennis, kunnen gaan na individuen, bedrijven en publieke organisaties.

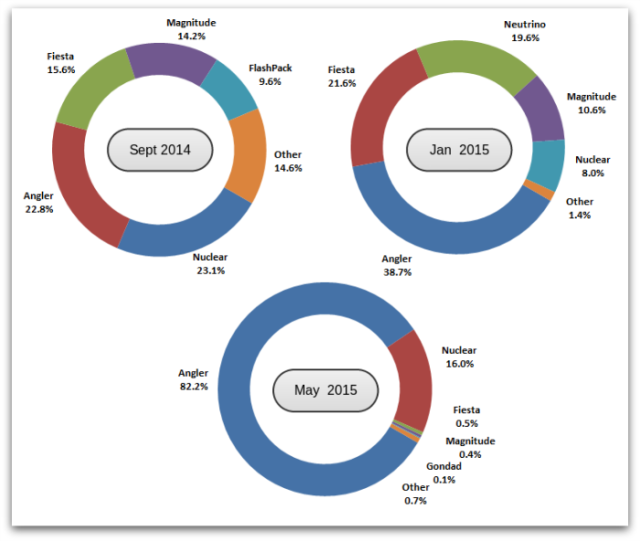

Het merendeel van de EK-activiteit is terug te voeren op vier bekende exploit stukken:

- Angler Exploit Kit;

- Mgnitude een;

- Een neutrino;

- Nuclear One.

De vier van hen gebruikt in 96% van alle exploit kit activiteit in de laatste drie maanden van 2015.

Angler Exploit Kit

Onderzoek wijst uit dat de visser eerst is verschenen op de malware horizon aan het einde van 2013. Sinds zijn eerste verschijning, Angler is gegroeid in populariteit en maliciousness. Het wordt beschouwd als een van de meest agressieve exploit kits in het wild die met succes ontwijkt detectie en heeft verschillende onderdelen. Het is zeker een van de meest voorkomende exploit tools die er zijn. Bijvoorbeeld, onderzoekers van Sophos had een groot aantal van Angler geïnfecteerde landing pages gemeld in het voorjaar van 2015.

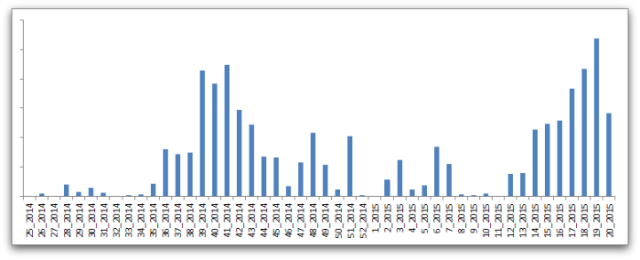

Hier is een grafiek die de activiteit Angler's vertegenwoordigt door middel van de afgelopen jaren:

Lees meer over Angler EK:

Exploiteren:HTML / Axpergle.N - Angler Exploit Kit Component

Honderden GoDaddy Domeinen blootgesteld aan Angler

Mgnitude een

De omvang exploit pakket werd beroemd in oktober 2013 toen het werd toegepast in een aanval op de bezoekers van PHP.net. Typisch, Bezoekers werden doorgestuurd naar de kit met de hulp van een gecompromitteerde JavaScript-bestand. Later, Magnitude maakte de krantenkoppen weer toen het bekend werd dat het werd gebruikt in een malvertising aanval op Yahoo. De boeven kocht advertentieruimte op Yahoo en vervolgens gebruikt de advertenties om bezoekers naar kwaadaardige domeinen hosting Magnitude koppelen. De kit is bekend om kwetsbaarheden in Java en Flash te exploiteren.

Lees Meer over Magnitude EK:

CryptoWall en Magnitude EK

Een neutrino

Neutrino werd onlangs gemeld aan websites met behulp van de van de eBay Magento commerce platform aan te vallen. Google heeft geblokkeerd duizenden website (meer dan 8000) die werden geassocieerd met de Neutrino aanval. De onderzoekers waarschuwen dat gebruikers die kwetsbaar, ongepatchte versies van Flash kan het slachtoffer te worden door besmetting met kwaadaardige payload Neutrino's. payloads De aanval's zijn het meest waarschijnlijk Andromeda en Gamarue malware.

Lees Meer over-Neutrino-gerelateerde malware:

Verwijder BKDR_KASIDET.FD a.k.a. Backdoor.Neutrino

Nuclear One

De Nuclear pack is gedefinieerd als een van de meest verspreide exploit kits die er zijn die verscheen voor het eerst in 2009. De kit is zeer effectief, in staat is het uitvoeren van een aantal kwaadaardige activiteiten, zoals Flash, Silverlight, PDF, en Internet Explorer exploiteert, te laten vallen van ladingen van geavanceerde malware en ransomware.

Lees Meer over Nuclear EK:

Crowti Ransomware Verdeeld via etc.

Exploit Kits kan voortbrengen een verscheidenheid van bedreigingen

Door hun veelzijdige karakter, Eks worden vaak gebruikt als een middel om zero-day-aanvallen uit te voeren en te profiteren van zwakke plekken in software. Ze worden ook vaak gebruikt in data exfiltratie operaties. Veel bedrijven zijn niet alleen beïnvloed door de in dit artikel genoemde EKS, maar door vele anderen.

Image Source: Sophos

Hoe te blijven beschermd tegen Exploit Kits

Wat iedereen zou moeten in gedachten houden is dat de meeste EK aanvallen worden geïnitieerd via spam e-mail campagnes en besmette websites. Ze kunnen ook worden ingebed in online advertenties. Miljoenen gebruikers kunnen slachtoffers van eks geworden, crimeware en hun kwaadaardige payloads. De vraag is hoe om beschermd te blijven tegen hen.

Beschermd tegen misbruiken aanvallen vereist zeker de set van tools en kennis die recht. Regelmatige patching is hard nodig, beginnen met. Endpoint Protection met een geïntegreerde patch management is een must voor organisaties. Het goede nieuws is dat zelfs exploits ontworpen om AV detectie te vermijden kan worden vernietigd als de gerichte systemen grondig worden gepatcht.