URLhaus is een cybersecurity project van de bekende abuse.ch non-profit organisatie in Zwitserland gelanceerd. Het project is gericht op het delen van kwaadaardige URL, en dat ze het nemen van een daling van bijna 100,000 websites geëxploiteerd voor de verspreiding van malware.

De take-down operatie vereist de medewerking van hosting bedrijven, waarvan de infrastructuur werd gebruikt. Echter, Dit is geen gemakkelijke taak, aangezien de meeste bedrijven hebben de neiging om de tijd om te reageren op dergelijke meldingen te nemen.

Meer over URLhaus en haar Take-Down Operation

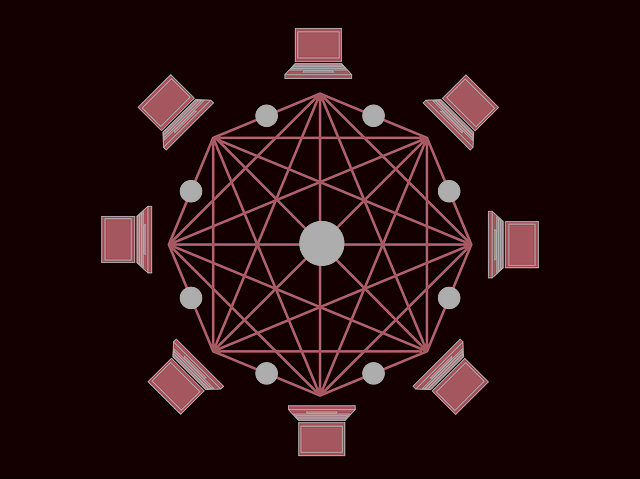

URLhaus werd gelanceerd op het einde van maart vorig jaar, met het idee om te verzamelen en te delen URL's gebruikt voor de verspreiding van malware. Het 100,000 verspreiding van malware sites werden afgebroken binnen 10 maanden. Het koste 265 security onderzoekers uit de hele wereld op te sporen en in te dienen bij benadering 300 malware-websites op een dagelijkse basis.

Volgens hun eigen rapport over de zaak, het project erin geslaagd om “krijgen de aandacht van veel hosting providers, hen te helpen identificeren en hermedieerden gecompromitteerde websites gehost in hun netwerk". Grote hosting providers hebben tienduizenden klanten, een significante hoeveelheid die gekaapte websites in hun netwerk die steeds worden misbruikt door cybercriminelen om malware te verspreiden, aldus de onderzoekers.

Het is opmerkelijk dat de Chinese hosting providers duurde het langst om te reageren. “De drie top Chinese malware hosten netwerken hebben een gemiddelde misbruik bureau reactietijd van meer dan een maand,” in het verslag staat. Specifieker, ChinaNet, CHINAUNICOM en Alibaba liet de gecompromitteerde websites draaien voor meer dan een maand. De nalatigheid te reageren gelaten 500 malware URLs actieve en hardlopen, vandaar verspreiden malware.

De meest adequate reactie kwam van Unified Layer, een hosting provider in de Verenigde Staten.

De meeste malware-websites zijn gerelateerd aan Emotet

Het gemiddelde aantal actieve verspreiding van malware sites die URLhaus telt is tussen 4,000 en 5,000 dagelijks.

Emotet wordt gepropageerd door middel van spam die raakt gebruikers inbox bijna elke dag, de onderzoekers opgemerkt.

Schadelijke spam campagnes meestal een malafide Office-documenten met macro's bevatten, die bij het openen en het automatisch vrijgeven downloads en voert Emotet van de gecompromitteerde website. Er is een manier voor deze campagnes om spamfilters te omzeilen, en het is om te buigen naar een gecompromitteerde website hosting de kwaadaardige document in plaats van koppelen aan het e-mailbericht.

Er is nog een lange weg te gaan met betrekking tot de responstijd van misbruik bureaus, aldus de onderzoekers tot slot, in de hoop dat hosting providers hun respons zal verbeteren en neemt de verspreiding van malware zaak serieus.