Este blog foi criado para explicar o que é Mineiro de criptomoeda do Harvest Miner e mostrar como removê-lo do seu computador além de proteger seu PC contra futuras infecções, bem.

Este blog foi criado para explicar o que é Mineiro de criptomoeda do Harvest Miner e mostrar como removê-lo do seu computador além de proteger seu PC contra futuras infecções, bem.

o colheita Miner é um novo minerador de criptomoeda que está atualmente em desenvolvimento. Outro exemplo desse tipo de malware é o infame Vírus minerador Bitcoin. Seus criadores o criaram como uma alternativa de código aberto ao popular script CoinHive. Suspeitamos que ele ganhará uma popularidade muito grande assim que estiver pronto.

Resumo ameaça

| Nome | colheita Miner |

| Tipo | Criptomoeda Miner Malware |

| Pequena descrição | Visa mina para diferentes cryptocurrencies no computador da vítima após o qual pode começar a |

| Os sintomas | O mineiro do Harvest Miner pode começar a desacelerar o computador usando mais de 90% de tanto o seu CPU e GPU. Isso pode resultar em seu arrefecimento fãs para trabalhar em velocidades mais altas. |

| distribuição Método | Via instaladores empacotados, setups falsos ou através de outros PUP que já foi instalado no seu PC. |

| Ferramenta de detecção |

Veja se o seu sistema foi afetado por malware

Baixar

Remoção de Malware Ferramenta

|

Experiência de usuário | Participe do nosso Fórum Discutir o Harvest Miner. |

Harvest Miner Virus – Métodos de distribuição

O Harvest Miner geralmente é implantado nos computadores das vítimas por meio de uma infecção baseada na Web. Isso é feito colocando um script de malware no locais controlado por hackers. Eles geralmente são criados usando modelos que se apresentam como serviços da Web legítimos: portais de download, motores de busca na web e etc.

Tais ameaças também podem ser empurradas através mensagens de spam de e-mail que contêm elementos interativos e rich text. Uma maneira popular de integrar scripts do coinminer é usar várias táticas de engenharia social para enganar as vítimas e interagir com o componente de malware.

Outro exemplo seria a integração do código perigoso no scripts da web como anúncios, banners, pop-ups e redirecionamentos. Eles são amplamente utilizados em diferentes locais e facilmente encaminhados às vítimas. Nos últimos meses, houve um aumento notável no desenvolvimento de mensagens de spam nas redes sociais. Os criminosos usam credenciais de usuário invadidas ou roubadas e postam mensagens e postagens que tentam redirecionar as vítimas.

Harvest Miner Malware – atividade maliciosa

O Harvest Miner segue a estratégia de infecção usual usada por outras ameaças semelhantes. Na invocação, ele é carregado na memória e começa a tirar proveito dos recursos de hardware disponíveis para executar operações complexas e intensivas que resultam na geração de valor de criptomoeda que é enviada aos operadores criminosos. No momento, ele suporta o Moeda Monero que é uma das alternativas bem conhecidas ao Bitcoin. Tem várias vantagens distintas sobre ele, entre os quais o fluxo de trabalho centrado na privacidade. Em vez da natureza pública do blockchain do Bitcoin, o usado em Monero mantém a quantidade de transações privada. Também é difícil identificar os remetentes e destinatários da transação, a menos que valores específicos sejam conhecidos. Monero também é conhecido por ter taxas de transação significativamente mais baixas.

O Harvest Miner pode ser carregado nos navegadores e pode ser executado com eficiência depois de carregado na memória. No momento, as amostras de teste ainda não correspondem às classificações de desempenho de mineradoras mais maduras, no entanto, o desenvolvimento está em andamento. O fato de os aplicativos perigosos poderem ser executados a partir de um script simples o torna muito perigoso. O tamanho compacto significa que pode ser executado a partir de uma variedade de diferentes tipos de páginas.

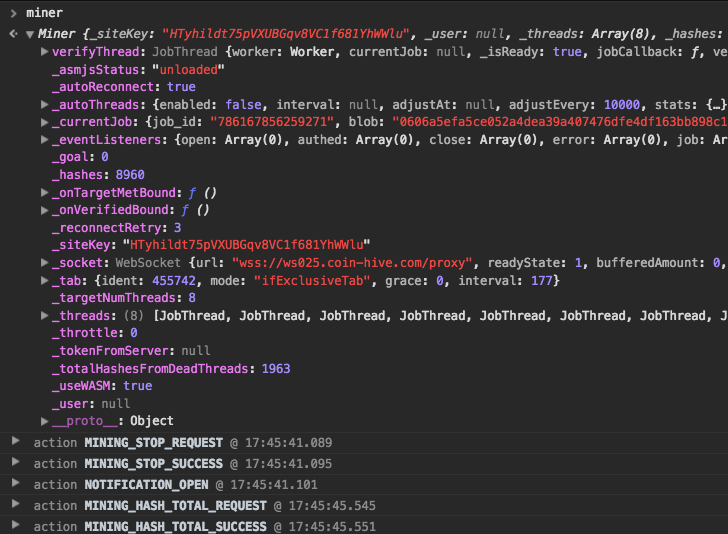

Os desenvolvedores observam que ele foi escrito usando o WebAssembly, o que significa que os ataques baseados no navegador podem invocar diretamente o código de byte de baixo nível. A implementação atual depende de vários componentes:

- Mineiro - Código Javascript baunilha.

- JobThread - WebWorker Dispatcher.

- WebWorker - WebAssembly / Assembly.js incluídos.

- CryptoNote - Algoritmo de hash.

A análise de código mostra que o Miner é usado pelos atacantes para enviar os comandos de malware para o módulo JobThreads. Suas funções são atender as solicitações e apresentar as estatísticas de mineração: taxa de hash, média total, acelerador e etc. O módulo JobThread é a parte do malware que é realmente atribuído à tarefa de controlar os threads do minerador. Ele faz interface com as especificações do algoritmo CryptoNote. Todas as operações resultantes são relatadas à instância do Miner, que se reporta aos operadores hackers por meio de uma conexão de rede.

No momento, uma versão final ainda não está disponível, no entanto, suspeitamos que, uma vez feito isso, o Harvest Miner seja adotado pelas massas.. A razão para isso é o fato de ser anunciado como a alternativa de código aberto ao CoinHive, que é uma das maneiras mais populares de implantar mineradores de criptomoeda. A principal distinção e vantagem do Harvest Miner é o fato de ele não exigir uma taxa de desenvolvedor.. Todos os procedimentos iriam para os operadores do site.

Remova o vírus Harvest Miner e proteja seu PC

Q: Como faço para remover o Harvest Miner e como me proteger no futuro?

UMA: Para remover o mineiro do Harvest Miner, você deve primeiro parar os processos maliciosos do malware entrando no Windows Task Manager e interrompendo a tarefa maliciosa clicando com o botão direito do mouse no processo do Harvest Miner e clicando na árvore Finalizar processo ou Finalizar processo. Isto resulta em que o vírus parando ao meu. Após fazer isso, você pode querer remover o malware de preferência seguindo as instruções manuais ou automáticas de remoção abaixo, Se você removeu malwares manualmente e ter a experiência. Esteja ciente de que os especialistas em segurança recomendam fortemente a remoção automática do malware do Harvest Miner miner fazendo o download de um software antimalware avançado, que visa procurar e apagar todo o malware do seu sistema mais protegê-lo contra infecções futuras bem.

Preparation before removing Harvest Miner.

Antes de iniciar o processo de remoção real, recomendamos que você faça as seguintes etapas de preparação.

- Verifique se você tem estas instruções sempre aberta e na frente de seus olhos.

- Faça um backup de todos os seus arquivos, mesmo se eles poderiam ser danificados. Você deve fazer backup de seus dados com uma solução de backup em nuvem e segurar seus arquivos contra qualquer tipo de perda, até mesmo da maioria das ameaças graves.

- Seja paciente, pois isso pode demorar um pouco.

- Verificar malware

- Corrigir registros

- Remover arquivos de vírus

Degrau 1: Faça a varredura do Harvest Miner com a ferramenta SpyHunter Anti-Malware

Degrau 2: Limpe quaisquer registros, criado por Harvest Miner em seu computador.

Os registros normalmente alvo de máquinas Windows são os seguintes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Você pode acessá-los abrindo o editor de registro do Windows e excluir quaisquer valores, criado por Harvest Miner lá. Isso pode acontecer, seguindo os passos abaixo:

Gorjeta: Para encontrar um valor criado-vírus, você pode botão direito do mouse sobre ela e clique "Modificar" para ver qual arquivo é definido para ser executado. Se este é o local do arquivo de vírus, remover o valor.

Gorjeta: Para encontrar um valor criado-vírus, você pode botão direito do mouse sobre ela e clique "Modificar" para ver qual arquivo é definido para ser executado. Se este é o local do arquivo de vírus, remover o valor.Degrau 3: Find virus files created by Harvest Miner on your PC.

1.Para Windows 8, 8.1 e 10.

Por mais recentes sistemas operacionais Windows

1: Em seu teclado, pressione + R e escrever explorer.exe no Corre caixa de texto e clique no Está bem botão.

2: Clique em o seu PC na barra de acesso rápido. Isso geralmente é um ícone com um monitor e seu nome é ou “Meu Computador”, "Meu PC" ou “Este PC” ou o que você nomeou-o.

3: Navegue até a caixa de pesquisa no canto superior direito da tela do seu PC e digite "extensão de arquivo:” e após o qual digite a extensão do arquivo. Se você está à procura de executáveis maliciosos, Um exemplo pode ser "extensão de arquivo:Exe". Depois de fazer isso, deixe um espaço e digite o nome do arquivo você acredita que o malware tenha criado. Aqui está como ele pode aparecer se o arquivo foi encontrado:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Para o Windows XP, Vista, e 7.

Para mais velhos sistemas operacionais Windows

Nos sistemas operacionais Windows mais antigos, a abordagem convencional deve ser a mais eficaz.:

1: Clique no Menu Iniciar ícone (normalmente em seu inferior esquerdo) e depois escolher o Procurar preferência.

2: Após as aparece busca janela, escolher Mais opções avançadas a partir da caixa assistente de pesquisa. Outra forma é clicando em Todos os arquivos e pastas.

3: Depois que tipo o nome do arquivo que você está procurando e clique no botão Procurar. Isso pode levar algum tempo após o qual resultados aparecerão. Se você encontrou o arquivo malicioso, você pode copiar ou abrir a sua localização por Botão direito do mouse nele.

Agora você deve ser capaz de descobrir qualquer arquivo no Windows, enquanto ele está no seu disco rígido e não é escondido via software especial.

Perguntas frequentes sobre o Harvest Miner

What Does Harvest Miner Trojan Do?

The Harvest Miner troiano é um programa de computador malicioso projetado para atrapalhar, danificar, ou obter acesso não autorizado para um sistema de computador. Pode ser usado para roubar dados confidenciais, obter controle sobre um sistema, ou iniciar outras atividades maliciosas.

Trojans podem roubar senhas?

sim, Trojans, como Harvest Miner, pode roubar senhas. Esses programas maliciosos are designed to gain access to a user's computer, espionar vítimas e roubar informações confidenciais, como dados bancários e senhas.

Can Harvest Miner Trojan Hide Itself?

sim, pode. Um Trojan pode usar várias técnicas para se mascarar, incluindo rootkits, criptografia, e ofuscação, para se esconder de scanners de segurança e evitar a detecção.

Um Trojan pode ser removido por redefinição de fábrica?

sim, um Trojan pode ser removido redefinindo o seu dispositivo para os padrões de fábrica. Isso ocorre porque ele restaurará o dispositivo ao seu estado original, eliminando qualquer software malicioso que possa ter sido instalado. Tenha em mente que existem Trojans mais sofisticados que deixam backdoors e reinfectam mesmo após uma redefinição de fábrica.

Can Harvest Miner Trojan Infect WiFi?

sim, é possível que um Trojan infecte redes Wi-Fi. Quando um usuário se conecta à rede infectada, o Trojan pode se espalhar para outros dispositivos conectados e pode acessar informações confidenciais na rede.

Os cavalos de Tróia podem ser excluídos?

sim, Trojans podem ser excluídos. Isso geralmente é feito executando um poderoso programa antivírus ou antimalware projetado para detectar e remover arquivos maliciosos. Em alguns casos, a exclusão manual do Trojan também pode ser necessária.

Trojans podem roubar arquivos?

sim, Trojans podem roubar arquivos se estiverem instalados em um computador. Isso é feito permitindo que o autor de malware ou usuário para obter acesso ao computador e, em seguida, roubar os arquivos armazenados nele.

Qual Anti-Malware Pode Remover Trojans?

Programas anti-malware como SpyHunter são capazes de verificar e remover cavalos de Tróia do seu computador. É importante manter seu anti-malware atualizado e verificar regularmente seu sistema em busca de software malicioso.

Trojans podem infectar USB?

sim, Trojans podem infectar USB dispositivos. Cavalos de Troia USB normalmente se espalham por meio de arquivos maliciosos baixados da Internet ou compartilhados por e-mail, allowing the hacker to gain access to a user's confidential data.

Sobre a Harvest Miner Research

O conteúdo que publicamos em SensorsTechForum.com, este guia de remoção de Harvest Miner incluído, é o resultado de uma extensa pesquisa, trabalho árduo e a dedicação de nossa equipe para ajudá-lo a remover o problema específico do trojan.

Como conduzimos a pesquisa sobre o Harvest Miner?

Observe que nossa pesquisa é baseada em uma investigação independente. Estamos em contato com pesquisadores de segurança independentes, graças ao qual recebemos atualizações diárias sobre as definições de malware mais recentes, incluindo os vários tipos de trojans (Porta dos fundos, downloader, Infostealer, resgate, etc.)

além disso, the research behind the Harvest Miner threat is backed with VirusTotal.

Para entender melhor a ameaça representada por trojans, por favor, consulte os seguintes artigos que fornecem detalhes conhecedores.