Pesquisadores da Kaspersky Lab publicaram recentemente um relatório, focado em uma campanha de espionagem cibernética desenvolvida por uma organização hacker apelidada de grupo Winnti. Winnti tem atacado empresas no campo de videogames online desde 2009. A má notícia é que o grupo está ativo novamente, desta vez visando certificados digitais assinados por grandes fornecedores de software para conduzir roubo de propriedade intelectual. O código-fonte de vários projetos de jogos também está em perigo pela equipe de hackers.

image Source: Lista Segura

Quais ferramentas o Winnti emprega?

Winnti 1.xe 2.x

De acordo com a Kaspersky, o grupo tem usado um código malicioso chamado Winnti também. Os pesquisadores dividiram todas as variantes da ferramenta em duas gerações - 1.xe 2.x. Mais sobre a criação e uso de malware Winnti, você pode ler no Relatório da ferramenta Winnti por SecureList.

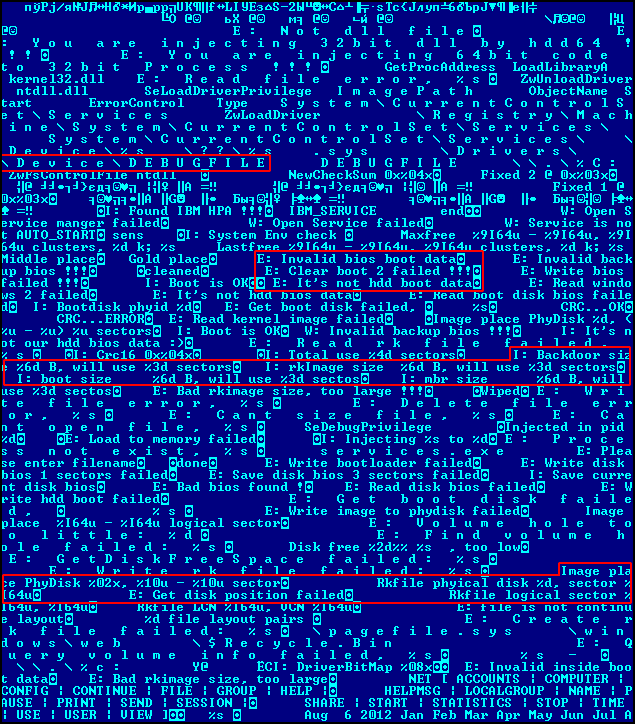

HDRoot / HDD Rootkit

A mais nova ameaça rastreada até o grupo Winnti é chamada HDRoot e é baseada em um 2006 instalador de bootkit.

O que é um Bootkit?

Um bootkit é um vírus de inicialização projetado para conectar e corrigir, e, em seguida, é carregado no Kernel do Windows. Devido a esses recursos maliciosos, o bootkit obtém acesso ilimitado à máquina. Porque o Master Boot Record não é criptografado, um bootkit pode evitar a criptografia de volume total.

HDRoot é descrito como 'uma plataforma universal para uma aparência sustentável e persistente em um sistema direcionado'. O que é pior, pode ser empregado como ponto de apoio para qualquer ferramenta de hacker.

HDRoot é usado para ciberespionagem e roubo de propriedade intelectual. Foi descoberto "por acidente" - quando uma amostra de malware chamou a atenção do GReAT (Equipe Global de Pesquisa e Análise da Kaspersky Lab). O que intrigou os pesquisadores foi:

- A maneira como essa peça de malware em particular foi protegida com um executável comercial VMProtect Win64 e assinada com um certificado comprometido que pertence a uma entidade chinesa – Tecnologia Guangzhou YuanLuo.

- O fato de que o malware foi falsificado para se parecer com um Net Command net.exe da Microsoft.

Alvos e capacidades maliciosas HDRoot

Esses dois fatores tornaram a amostra de malware bastante suspeita. Em um estágio posterior da análise, Os especialistas da Kaspersky revelaram que o kit de inicialização HDRoot pode ser usado para iniciar outras ferramentas maliciosas. Para ser mais específico, dois tipos de malware backdoor foram identificados. Um deles poderia contornar a detecção por software antivírus profissional na Coreia do Sul – V3 Lite da AhnLab, V3 da AhnLab 365 Clínica e ESTsoft's ALYac. Conseqüentemente, uma conclusão foi alcançada - a equipe Winnti usou a porta dos fundos para atacar alvos na Coreia do Sul.

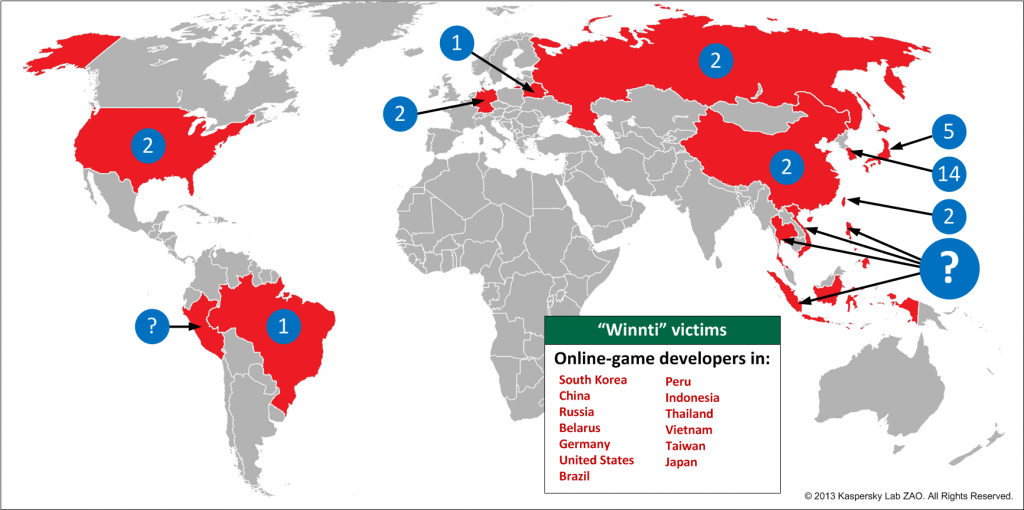

Os pesquisadores da Kaspersky consideram a probabilidade de que a organização Winnti tenha interesses primários no Sudeste Asiático. Alguns de seus outros alvos provavelmente estão situados no Japão, China, Bangladesh e Indonésia. Infecções por HDRoot também foram detectadas no Reino Unido e na Rússia.

image Source: Lista Segura

A geografia dos alvos provavelmente está relacionada ao país de origem dos atacantes Winnti e seu interesse em entidades de software locais. Pode ser que os hackers quisessem obter acesso a empresas locais populares. Contudo, as razões que eles tiveram (e ainda pode ter) ainda não estão bem claros.

As pesquisas também consideram a possibilidade de que o HDD Rootkit tenha sido criado por alguém que se juntou ao grupo Winnti, depois que ele escreveu o livro. Outro cenário é que os hackers usaram código de terceiros, que estava disponível no mercado negro cibernético chinês. O que é mais, assim que Kaspersky detectou o ataque de Winnti e começou a analisá-lo, o grupo imediatamente agiu e adaptou. O resultado - em algumas semanas, uma nova variante da ameaça foi identificada. O ataque ainda está ativo.

Como os ataques Winnti / HDRoot são iniciados?

Os pesquisadores acreditam que a maioria dos ataques é iniciada com um e-mail de phishing enviado para uma ou mais caixas de correio da empresa. As mensagens de e-mail normalmente contêm anexos maliciosos em autoextração ou um arquivo regular com um arquivo executável. Exploração de vulnerabilidades de dia zero não foi observada. Assim que a empresa-alvo é penetrada, o grupo Winnti carrega um conjunto de ferramentas no computador comprometido e começa a escanear os recursos da rede.

Então, eles escalam privilégios e localizam todas as informações valiosas na empresa em particular. Próximo, dados roubados são exfiltrados em forma compactada para um dos controles de Winnti & servidores de comando. Para aquele propósito, um canal TCP de conexão reversa por meio de uma cadeia de aplicativos proxy TCP é usado, conforme divulgado por pesquisadores.

De acordo com pesquisadores da Kaspersky Lab, seus produtos podem bloquear com sucesso o HDRoot e proteger os usuários.

***

Para evitar ser comprometido por software malicioso, manter uma solução AV poderosa.

digitalizador SpyHunter só irá detectar a ameaça. Se você quiser a ameaça de ser removido automaticamente, você precisa comprar a versão completa da ferramenta anti-malware.Saiba Mais Sobre SpyHunter Anti-Malware Ferramenta / Como desinstalar o SpyHunter

Preparation before removing HDRoot Bootkit.

Antes de iniciar o processo de remoção real, recomendamos que você faça as seguintes etapas de preparação.

- Verifique se você tem estas instruções sempre aberta e na frente de seus olhos.

- Faça um backup de todos os seus arquivos, mesmo se eles poderiam ser danificados. Você deve fazer backup de seus dados com uma solução de backup em nuvem e segurar seus arquivos contra qualquer tipo de perda, até mesmo da maioria das ameaças graves.

- Seja paciente, pois isso pode demorar um pouco.

- Verificar malware

- Corrigir registros

- Remover arquivos de vírus

Degrau 1: Verifique se há HDRoot Bootkit com a ferramenta SpyHunter Anti-Malware

Degrau 2: Limpe quaisquer registros, criado por HDRoot Bootkit em seu computador.

Os registros normalmente alvo de máquinas Windows são os seguintes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Você pode acessá-los abrindo o editor de registro do Windows e excluir quaisquer valores, criado por HDRoot Bootkit lá. Isso pode acontecer, seguindo os passos abaixo:

Gorjeta: Para encontrar um valor criado-vírus, você pode botão direito do mouse sobre ela e clique "Modificar" para ver qual arquivo é definido para ser executado. Se este é o local do arquivo de vírus, remover o valor.

Gorjeta: Para encontrar um valor criado-vírus, você pode botão direito do mouse sobre ela e clique "Modificar" para ver qual arquivo é definido para ser executado. Se este é o local do arquivo de vírus, remover o valor.Degrau 3: Find virus files created by HDRoot Bootkit on your PC.

1.Para Windows 8, 8.1 e 10.

Por mais recentes sistemas operacionais Windows

1: Em seu teclado, pressione + R e escrever explorer.exe no Corre caixa de texto e clique no Está bem botão.

2: Clique em o seu PC na barra de acesso rápido. Isso geralmente é um ícone com um monitor e seu nome é ou “Meu Computador”, "Meu PC" ou “Este PC” ou o que você nomeou-o.

3: Navegue até a caixa de pesquisa no canto superior direito da tela do seu PC e digite "extensão de arquivo:” e após o qual digite a extensão do arquivo. Se você está à procura de executáveis maliciosos, Um exemplo pode ser "extensão de arquivo:Exe". Depois de fazer isso, deixe um espaço e digite o nome do arquivo você acredita que o malware tenha criado. Aqui está como ele pode aparecer se o arquivo foi encontrado:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Para o Windows XP, Vista, e 7.

Para mais velhos sistemas operacionais Windows

Nos sistemas operacionais Windows mais antigos, a abordagem convencional deve ser a mais eficaz.:

1: Clique no Menu Iniciar ícone (normalmente em seu inferior esquerdo) e depois escolher o Procurar preferência.

2: Após as aparece busca janela, escolher Mais opções avançadas a partir da caixa assistente de pesquisa. Outra forma é clicando em Todos os arquivos e pastas.

3: Depois que tipo o nome do arquivo que você está procurando e clique no botão Procurar. Isso pode levar algum tempo após o qual resultados aparecerão. Se você encontrou o arquivo malicioso, você pode copiar ou abrir a sua localização por Botão direito do mouse nele.

Agora você deve ser capaz de descobrir qualquer arquivo no Windows, enquanto ele está no seu disco rígido e não é escondido via software especial.

Perguntas frequentes sobre o HDRoot Bootkit

What Does HDRoot Bootkit Trojan Do?

The HDRoot Bootkit troiano é um programa de computador malicioso projetado para atrapalhar, danificar, ou obter acesso não autorizado para um sistema de computador. Pode ser usado para roubar dados confidenciais, obter controle sobre um sistema, ou iniciar outras atividades maliciosas.

Trojans podem roubar senhas?

sim, Trojans, como HDRoot Bootkit, pode roubar senhas. Esses programas maliciosos are designed to gain access to a user's computer, espionar vítimas e roubar informações confidenciais, como dados bancários e senhas.

Can HDRoot Bootkit Trojan Hide Itself?

sim, pode. Um Trojan pode usar várias técnicas para se mascarar, incluindo rootkits, criptografia, e ofuscação, para se esconder de scanners de segurança e evitar a detecção.

Um Trojan pode ser removido por redefinição de fábrica?

sim, um Trojan pode ser removido redefinindo o seu dispositivo para os padrões de fábrica. Isso ocorre porque ele restaurará o dispositivo ao seu estado original, eliminando qualquer software malicioso que possa ter sido instalado. Tenha em mente que existem Trojans mais sofisticados que deixam backdoors e reinfectam mesmo após uma redefinição de fábrica.

Can HDRoot Bootkit Trojan Infect WiFi?

sim, é possível que um Trojan infecte redes Wi-Fi. Quando um usuário se conecta à rede infectada, o Trojan pode se espalhar para outros dispositivos conectados e pode acessar informações confidenciais na rede.

Os cavalos de Tróia podem ser excluídos?

sim, Trojans podem ser excluídos. Isso geralmente é feito executando um poderoso programa antivírus ou antimalware projetado para detectar e remover arquivos maliciosos. Em alguns casos, a exclusão manual do Trojan também pode ser necessária.

Trojans podem roubar arquivos?

sim, Trojans podem roubar arquivos se estiverem instalados em um computador. Isso é feito permitindo que o autor de malware ou usuário para obter acesso ao computador e, em seguida, roubar os arquivos armazenados nele.

Qual Anti-Malware Pode Remover Trojans?

Programas anti-malware como SpyHunter são capazes de verificar e remover cavalos de Tróia do seu computador. É importante manter seu anti-malware atualizado e verificar regularmente seu sistema em busca de software malicioso.

Trojans podem infectar USB?

sim, Trojans podem infectar USB dispositivos. Cavalos de Troia USB normalmente se espalham por meio de arquivos maliciosos baixados da Internet ou compartilhados por e-mail, allowing the hacker to gain access to a user's confidential data.

Sobre a pesquisa do HDRoot Bootkit

O conteúdo que publicamos em SensorsTechForum.com, este guia de remoção de HDRoot Bootkit incluído, é o resultado de uma extensa pesquisa, trabalho árduo e a dedicação de nossa equipe para ajudá-lo a remover o problema específico do trojan.

Como conduzimos a pesquisa sobre o HDRoot Bootkit?

Observe que nossa pesquisa é baseada em uma investigação independente. Estamos em contato com pesquisadores de segurança independentes, graças ao qual recebemos atualizações diárias sobre as definições de malware mais recentes, incluindo os vários tipos de trojans (Porta dos fundos, downloader, Infostealer, resgate, etc.)

além disso, the research behind the HDRoot Bootkit threat is backed with VirusTotal.

Para entender melhor a ameaça representada por trojans, por favor, consulte os seguintes artigos que fornecem detalhes conhecedores.